Si après avoir installé Debian 10 ou 11 Bullseye, vous obtenez une erreur dans l'utilisation du pare-feu UFW - "La commande est introuvable", vous devez l'installer. Et dans ce tutoriel, nous allons apprendre cela.

UFW (incendie simple wall) est une interface vers IPTables , qui est censé simplifier le processus de configuration d'un pare-feu. L'objectif d'UFW est un frontal simple basé sur la ligne de commande pour les IPTables très puissants, mais pas exactement faciles à configurer. UFW prend en charge IPv4 et IPv6. Si vous souhaitez sécuriser le réseau ou surveiller les connexions entrantes et sortantes de votre serveur, il n'y a aucun moyen de contourner un pare-feu. UFW est un outil pratique qui peut être contrôlé et configuré via le terminal.

UFW est assez facile à installer car il est inclus dans les sources du package - du moins si vous utilisez une distribution Ubuntu ou Debian. Apprendre – Comment mettre à niveau Debian 10 Buster vers 11…

Installer et activer le pare-feu UFW sur Debian 11 ou 10

1. Configurer UFW sur Debian 11/10

Si après l'installation de Debian Linux, vous ne pouvez pas utiliser la commande UFW en raison d'une erreur introuvable, vous devez d'abord l'installer.

sudo apt update sudo apt install ufw

2. Activer/Démarrer le pare-feu sur Debian Bullseye

Après configuration, le service du pare-feu ne serait pas activé par défaut, et pour le faire vivre, lancez :

sudo ufw enable

3. Vérifier le statut UFW

Pour confirmer que le service de pare-feu UFW fonctionne correctement sans aucune erreur :

sudo ufw status

4. Pour arrêter ou désactiver (facultatif)

Si vous souhaitez arrêter ou désactiver votre pare-feu, exécutez :

sudo ufw disable

5. Règles de pare-feu :autoriser ou refuser les ports

Activer le pare-feu sans définir de règles signifie déjà que toutes les connexions entrantes sont interdites et que toutes les connexions sortantes sont autorisées.

ufw utilise un ensemble de règles à trois niveaux, qui est stocké dans trois fichiers de configuration. Celles-ci sont lues et évaluées dans l'ordre suivant :

/etc/ufw/before.rules /var/lib/ufw/user.rules (ou /lib/ufw/user.rules – dans lequel les règles définies dans la ligne de commande sont également persistantes)/etc/ufw/after.rules

Cela signifie que les règles dans user.rules peuvent écraser ceux dans before.rules et les règles dans after.rules ceux de user.rules

Les fichiers de règles par défaut d'UFW contiennent certaines règles de base pour permettre un trafic réseau interne sans problème. Cependant, vous pouvez ajouter des règles dans ufw avec une syntaxe de commande très simple donnée ci-dessous :

sudo ufw allow|deny|reject SERVICE

Par exemple :

Pour autoriser le numéro de port 8080 dans UFW, la commande sera :

sudo ufw allow 8080

pour refuser l'accès :

sudo ufw deny 8080

6. Autoriser des plages de ports et des adresses IP spéciales

UFW peut permettre l'accès à des plages de ports au lieu de ports individuels. Ici, vous devez spécifier le protocole - c'est-à-dire UDP ou TCP - pour lequel les règles doivent s'appliquer.

Si la plage de ports que vous souhaitez autoriser s'étend de 5000 à 5010, vous devez exécuter les commandes suivantes pour UDP et TCP dans le terminal.

sudo ufw allow 5000:5010/udp sudo ufw allow 5000:5010/tcp

Il est également possible de spécifier des adresses IP autorisées avec UFW. Par exemple, si vous souhaitez autoriser les connexions à partir de l'adresse IP privée 192.168.0.104, exécutez la commande suivante :

sudo ufw allow from 192.168.0.104

Vous pouvez également autoriser certains ports pour une adresse IP. Pour ce faire, vous devez mentionner ce port particulier tel que 22 si vous souhaitez établir une connexion via SSH à l'adresse IP mentionnée ci-dessus. Cela fonctionne avec la commande suivante :

sudo ufw allow from 192.168.253.49 to any port 22

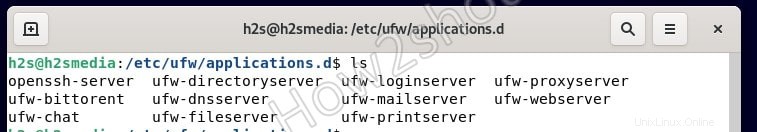

7. Filtre d'applications

Peu de fichiers de services communs sont automatiquement créés lorsqu'un service/programme à protéger par ufw est installé. Les fichiers de configuration correspondants se trouvent dans /etc/ufw/applications.d/ annuaire. Ce sont de simples fichiers texte qui contiennent le nom du service, une brève description et les ports et protocoles à ouvrir.

Un aperçu de tous les filtres d'application actuels peut être obtenu avec la commande

sudo ufw app list

Cela ressemble à ceci, par exemple :

Available applications: Apache LDAPS LPD MSN MSN SSL Mail submission NFS OpenSSH POP3 POP3S PeopleNearby SMTP SSH

8. Autoriser toutes les connexions UFW entrantes et sortantes par défaut

Pour refuser ou autoriser toutes les connexions entrantes :

Pour refuser toutes les connexions :

sudo ufw default deny incoming

Pour autoriser toutes les connexions :

sudo ufw default allow incoming

Pour refuser ou autoriser toutes les connexions sortantes :

Autoriser tous les messages sortants

sudo ufw default allow outgoing

Refuser tous les messages sortants

sudo ufw default deny outgoing

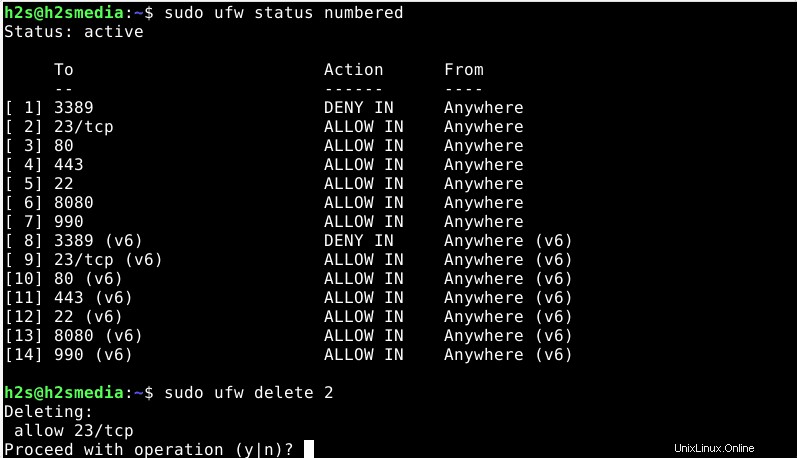

9. Répertorier et supprimer les règles de pare-feu UFW sur Debian 11 ou 10

Avant de supprimer, voyons d'abord une liste de toutes les règles actives dans le pare-feu UFW. Pour cela nous pouvons utiliser :

sudo ufw status numbered

Vous verrez toutes les règles UFW ainsi que le numéro de série dans lequel elles ont été activées. Pour supprimer l'un d'entre eux, utilisez simplement la commande donnée avec le numéro de série de celui-ci. Par exemple, dans la commande ci-dessus, je souhaite supprimer la deuxième règle 22/TCP. Alors la commande sera :

sudo ufw delete 2

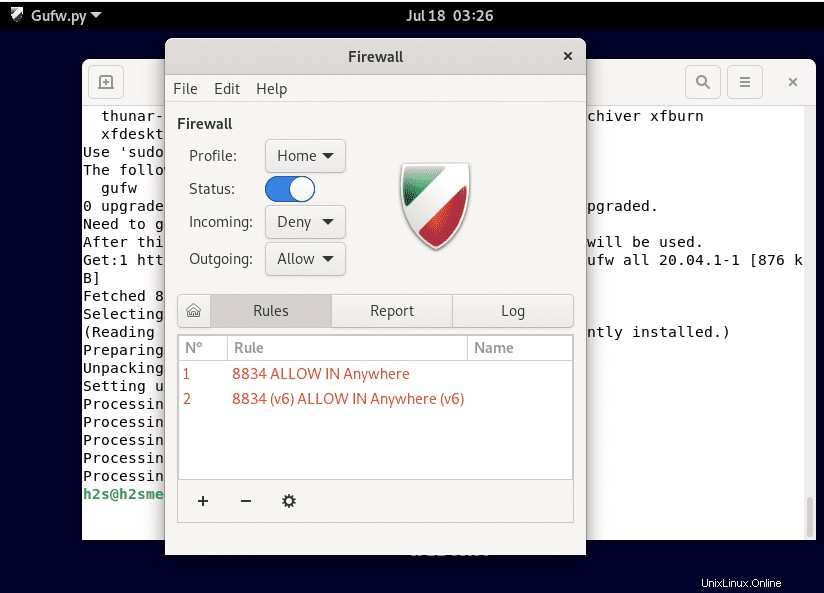

10. Interface utilisateur graphique pour pare-feu UFW sur Debian 11 ou 10

Ceux qui utilisent Graphical Desktop Linux peuvent installer une interface utilisateur graphique pour leur pare-feu UFW appelé «GUFW» (Graphical Uncomplicated Firewall) pour le faire fonctionner facilement. L'outil fournit une interface avec laquelle vous pouvez facilement créer des règles pour les connexions entrantes et sortantes.

sudo apt install gufw