Moniteur de service MON

Comment essayer Side View, la fonctionnalité de Firefox que j'attendais

Exemples de commandes fdisk sous Linux

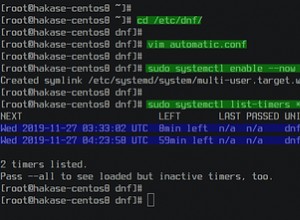

Comment configurer les mises à jour automatiques des packages sur CentOS 8

Méthodes d'utilisation de la commande Uniq sous Linux avec des exemples

Comment configurer Nginx avec le module Google Pagespeed sur Debian 11