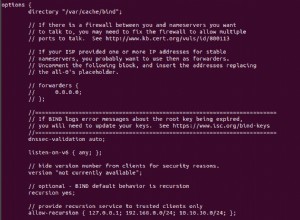

Configurer la zone de stratégie de réponse (RPZ) dans BIND Resolver sur Debian/Ubuntu

Comment installer le bureau GNOME sur Arch Linux

Comment configurer les comptes de messagerie via le webmail

Protéger par mot de passe un répertoire dans Plesk

Top 10 des éditeurs de texte pour Linux Desktop

Lancer une ferme Web Windows avec Web Deploy