Présentation

Ce guide vous guidera tout au long de l'utilisation de la protection contre la force brute cPHulk dans cPanel et WHM.

Prérequis

Un serveur Atlantic.Net Cloud avec CentOS 6 et cPanel &WHM. Si vous n'avez pas de serveur privé virtuel, pourquoi ne pas en créer un à partir d'Atlantic.Net en moins de 30 secondes.

Utiliser cPHulk sur cPanel et WHM

La première étape pour utiliser cPHulk sur votre serveur cPanel &WHM consiste à vous connecter d'abord au côté WHM du serveur. Pour ce faire, vous devez vous rendre sur https://your_cloud_IP:2087 et vous connecter à l'aide de vos identifiants root. Une fois connecté, dans la barre de recherche en haut à gauche (si vous ne le trouvez pas, il ressemble à l'image ci-dessous), tapez "cphulk". La liste latérale devrait filtrer et vous verrez une section intitulée "cPHulk Brute Force Protection". Cliquez sur cette section pour accéder aux options de cPHulk.

Rechercher

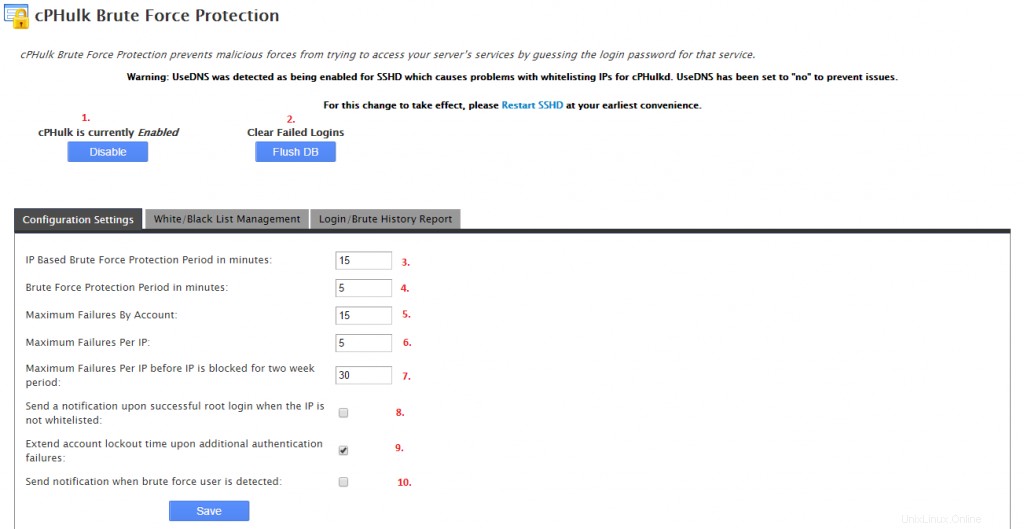

La page cPHulk de base ressemble à l'image ci-dessous. Nous allons passer en revue la page des paramètres de configuration ci-dessous.

1. État cPHulk. Cela vous indiquera si cPHulk est activé ou non sur votre serveur. Vous pouvez également le désactiver/l'activer ici.

2. Effacez les connexions échouées. Cela effacera la base de données cPHulk des échecs de connexion. Ce n'est pas recommandé, sauf si vous avez besoin d'effacer certaines tentatives infructueuses et que quelqu'un a besoin d'un accès verrouillé.

3. Période de protection contre la force brute basée sur IP en quelques minutes. Cette option concerne la durée pendant laquelle une adresse IP est bloquée par cPHulk pour le forçage brutal.

4. Période de protection contre la force brute en quelques minutes. Il s'agit de la période pendant laquelle cPHulk collectera et suivra les tentatives de connexion infructueuses.

5. Échecs maximum par compte. C'est le nombre de fois qu'une personne peut échouer pendant la période de protection contre la force brute avant que le compte ne soit verrouillé.

6. Échecs maximum par adresse IP. C'est le nombre de fois qu'une personne peut échouer pendant la période de protection contre la force brute avant que l'IP ne soit bloquée.

7. Échecs maximum par adresse IP avant que l'adresse IP ne soit bloquée pendant une période de deux semaines. Cela va de soi. Combien de fois une IP peut tomber en panne avant d'être bloquée pendant 2 semaines.

8. Envoyer une notification lors d'une connexion root réussie lorsque l'IP n'est pas sur la liste blanche. Le serveur vous enverra un e-mail si une adresse IP que vous n'avez pas ajoutée à la liste blanche se connecte au serveur en tant que root.

9. Prolongez le temps de verrouillage du compte en cas d'échecs d'authentification supplémentaires. Cela signifie que plus vous ne parvenez pas à vous connecter après avoir été bloqué, plus longtemps vous serez bloqué.

10. Envoyer une notification lorsqu'un utilisateur de force brute est détecté. Cela vous enverra un e-mail dès que cPHulk bloquera quelqu'un essayant de se connecter.

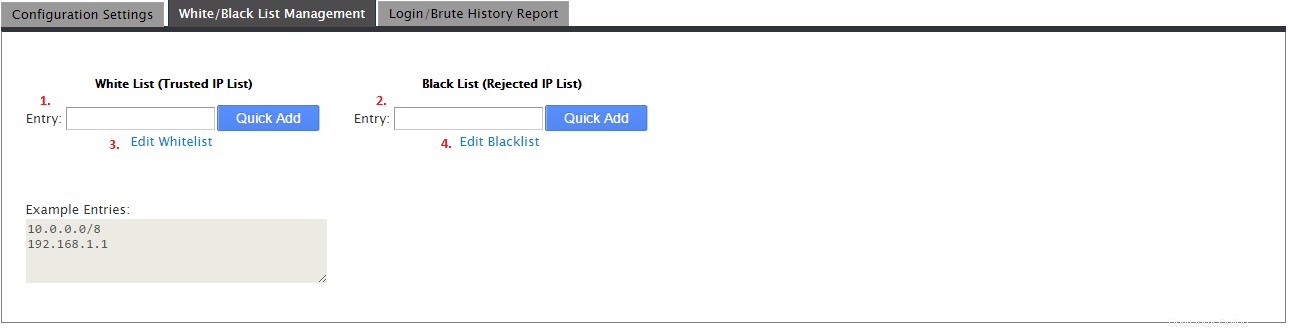

Pour la page de gestion de la liste blanche/noire, voir ci-dessous.

Liste blanche/noire

1. Entrée de la liste blanche. Cela vous permettra d'entrer une adresse IP ou une plage d'adresses IP dans la liste blanche. Il est recommandé de n'ajouter que des adresses IP qui accéderont au serveur auquel vous faites confiance. Principalement votre propre IP.

2. Entrée de liste noire. Cela vous permettra d'entrer une adresse IP ou une plage d'adresses IP dans la liste noire. Si vous connaissez une adresse IP ou une plage que vous souhaitez ajouter à la liste noire pour les empêcher d'accéder au serveur, vous devez les saisir ici.

3. Modifier la liste blanche. Cela vous amènera à une nouvelle page où vous pourrez modifier (ajouter/supprimer) plusieurs adresses IP dans la liste blanche à la fois. Lorsque vous avez terminé, cliquez simplement sur le bouton "Enregistrer".

4. Modifier la liste noire. Cela vous amènera à une nouvelle page où vous pourrez modifier (ajouter/supprimer) plusieurs adresses IP dans la liste noire à la fois. Lorsque vous avez terminé, cliquez simplement sur le bouton "Enregistrer".

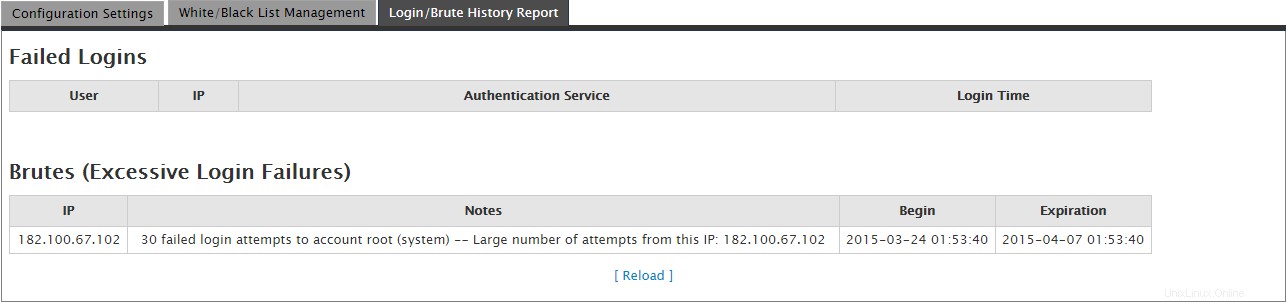

La dernière page de configuration est la page Login/Brute History Report. Il fournit un historique des échecs de connexion ou des tentatives de force brute sur votre serveur, comme vous pouvez le voir ci-dessous.

Création de rapports

cPHulk permet une bonne quantité de personnalisation pour aider à sécuriser votre serveur contre les échecs de connexion et les tentatives de force brute. Il est recommandé de l'activer et de mettre votre adresse IP dans la liste blanche. Si vous constatez que vous vous êtes verrouillé hors de votre serveur via cPHulk, vous pouvez consulter cette page sur la façon de remédier au problème.