Bien qu'il soit dit que les logiciels malveillants qui infectent Linux ne sont pas très courants, c'est toujours une très bonne idée d'installer un logiciel de protection anti-malware sur votre machine Linux. Si vous transférez des fichiers entre machines ou échangez des fichiers avec d'autres utilisateurs d'ordinateurs, vous souhaiterez peut-être analyser ces fichiers à la recherche de virus et d'autres formes de logiciels malveillants.

Dans ce guide, nous vous guiderons à travers les étapes d'installation de ClamAV, un logiciel de protection anti-malware open source développé par Cisco Systems. Nous allons également installer un outil graphique pour utiliser ClamAV appelé ClamTK.

Installer ClamAV

Tout d'abord, exécutez la commande suivante pour mettre à jour la liste des packages sur Ubuntu si vous ne l'avez pas fait depuis un moment.

$ sudo apt-get update

Exécutez la commande suivante pour commencer l'installation de ClamAV.

$ sudo apt-get install clamav

Si vous y êtes invité, saisissez y pour continuer l'installation de ClamAV.

Télécharger la dernière base de données de virus ClamAV

ClamAV utilise une base de données fréquemment mise à jour des virus connus. Les fichiers de la base de données sont stockés dans /var/lib/clamav par défaut.

Tout d'abord, exécutez la commande ci-dessous pour arrêter le service de mise à jour de la base de données ClamAV afin que les fichiers nécessaires soient accessibles avec succès.

$ sudo systemctl stop clamav-freshclam

Ensuite, téléchargez la dernière base de données virale ClamAV en exécutant la commande suivante.

$ sudo freshclam

Vous pouvez maintenant démarrer le programme de mise à jour de la base de données ClamAV en exécutant la commande ci-dessous.

$ sudo systemctl start clamav-freshclam

Pour vous assurer que le service de mise à jour de la base de données ClamAV est toujours démarré à chaque démarrage du système, exécutez la commande suivante.

$ sudo systemctl enable clamav-freshclam

Effectuer une analyse manuelle avec clamscan

Pour vos tâches d'analyse de base, ClamAV inclut un outil en ligne de commande appelé clamscan .

L'utilisation de base de la commande clamscan est :

clamscan [options] [file or directory path to scan]

Pour voir toutes les options de clamscan disponibles, exécutez :

$ man clamscan

Quelques options courantes pour utiliser clamscan inclure :

–log=fichier – pour enregistrer le rapport d'analyse dans le fichier spécifié

–cloche – faire sonner une cloche lorsqu'un virus est détecté

–récursif – pour analyser tous les sous-dossiers dans le répertoire spécifié

–max-filesize=xm – pour ignorer les fichiers plus grands que xm, où x est un nombre et m signifie mégaoctets

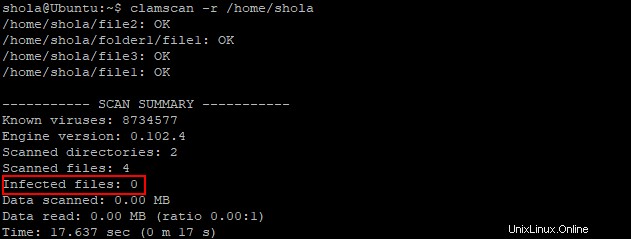

Par exemple, la commande suivante analyse tout dans mon répertoire personnel.

$ clamscan -r /home/shola

Illustration 1 : Effectuez une analyse manuelle à l'aide de clamscan

Aucun fichier infecté n'a été détecté, comme indiqué par Fichiers infectés :0 dans la figure 1 ci-dessus.

Planifier une analyse quotidienne

Afin de planifier une analyse quotidienne, vous pouvez créer un petit script dans /etc/cron/cron.daily contenant le clamscan consignes.

Exécutez la commande suivante pour créer le fichier de script.

$ sudo nano /etc/cron.daily/clamscan_daily

Par exemple, le script ci-dessous analysera de manière récursive mon dossier Téléchargements. Vous pouvez copier ce script mais n'oubliez pas de modifier le chemin du dossier à analyser sur la deuxième ligne.

#!/usr/bin/env bash clamscan -r /home/shola/Downloads |

Enregistrez les modifications et fermez le fichier.

Ensuite, exécutez la commande ci-dessous pour rendre le fichier de script exécutable.

$ chmod +x /etc/cron.daily/clamscan_daily

Le script s'exécutera automatiquement une fois par jour.

Installer ClamTK

ClamTK est un outil gratuit que vous pouvez utiliser pour gérer facilement le logiciel anti-malware ClamAV via une interface utilisateur graphique. Cela peut être utilisé comme alternative à l'outil de ligne de commande clamscan.

Pour installer ClamTK, exécutez la commande suivante.

$ sudo apt-get install clamtk

Lancer ClamTK

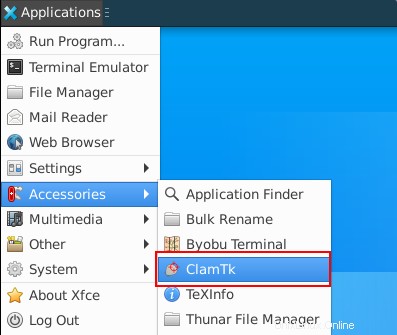

Vous pouvez lancer ClamTK depuis le menu Applications> Accessoires ou en exécutant la commande suivante dans le terminal Ubuntu.

$ clamtk

Illustration 2 : Lancez clamtk depuis le menu Applications

Configurer ClamTK

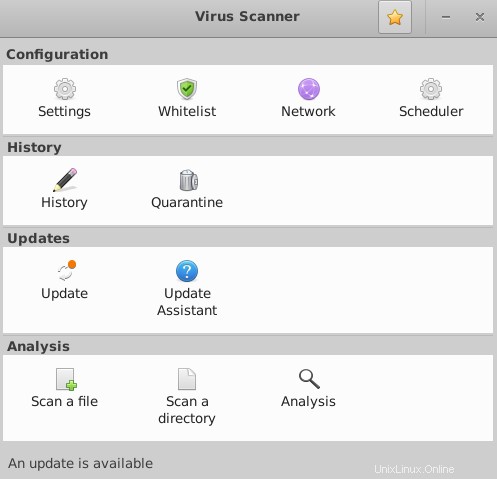

Dans la fenêtre de l'analyseur de virus qui apparaît, vous verrez des options pour configurer rapidement les paramètres, effectuer une analyse manuelle, planifier une analyse, afficher la quarantaine, etc.

Illustration 3 : Fenêtre principale de l'analyseur de virus ClamTK

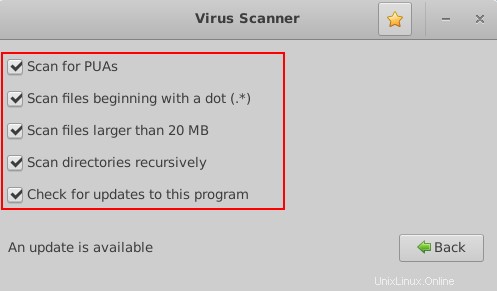

Configurer les paramètres clamtk

Dans la fenêtre principale de l'analyseur de virus, cliquez sur Paramètres puis cochez toutes les options comme indiqué dans la figure 4 ci-dessous.

Illustration 4 : Configurez les paramètres de clamtk.

Cliquez sur Retour pour revenir à la fenêtre principale.

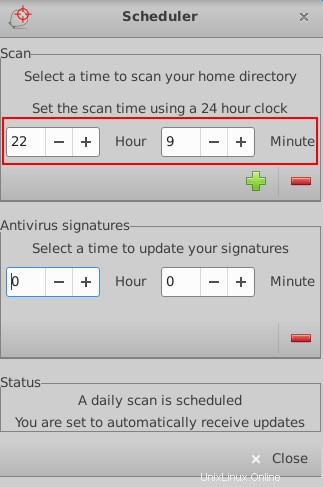

Configurer le planificateur clamtk

1. Dans la fenêtre principale, cliquez sur Planificateur.

2. Utilisez le signe + et – boutons pour définir une heure pour scanner votre répertoire personnel

3. N'oubliez pas de cliquer sur la grande icône verte plus pour confirmer vos paramètres

4. Vous devriez alors voir un message en bas de la fenêtre indiquant qu'une analyse quotidienne a été planifiée

Dans l'exemple illustré à la figure 5 ci-dessous, le scanner s'exécutera tous les jours à 22h09, heure locale.

Illustration 5 : Configurer le planificateur clamtk

Vous pouvez également programmer un moment pour mettre à jour manuellement la base de données virale ClamAV si vous le souhaitez. Mais vous devez d'abord :

1. Revenez à la fenêtre principale

2. Cliquez sur Assistant de mise à jour.

3. Choisissez "Je souhaite mettre à jour moi-même les signatures"

4. Appliquez les modifications, puis revenez au Planificateur. pour définir votre heure préférée

Lorsque vous avez terminé, n'oubliez pas de cliquer sur l'icône étoile brillante pour confirmer votre horaire.

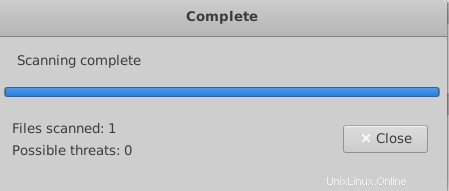

Effectuer une analyse manuelle avec ClamTK

1. Dans la fenêtre principale de l'analyseur de virus, cliquez soit sur Analyser un fichier ou Scanner un répertoire pour effectuer une analyse unique d'un fichier ou d'un dossier respectivement

2. Dans la fenêtre qui s'affiche, cliquez sur un emplacement à gauche, puis sélectionnez le fichier ou le dossier spécifique à droite à analyser

3. Cliquez sur OK pour lancer la numérisation

Illustration 6 : Analyser un fichier en utilisant clamtk

Désinstaller ClamAV

La commande suivante désinstallera ClamAV sur Ubuntu.

$ sudo apt-get remove clamav*

Désinstaller ClamTK

La commande suivante désinstallera ClamTK sur Ubuntu.

$ sudo apt-get remove clamtk*

Conclusion

Dans ce guide, nous avons installé et configuré avec succès ClamAV et ClamTK pour rechercher les logiciels malveillants sur Ubuntu 20.04. Si vous avez des questions ou des commentaires concernant ce guide, veuillez nous contacter via la section commentaires ci-dessous.