Présentation

Fail2ban est un excellent service principalement utilisé pour empêcher les brute-forcers d'accéder à votre système. Fail2ban fonctionne très bien pour dissuader vos principaux attaquants en les bloquant lorsqu'il détermine qu'une attaque peut se produire. Nous allons effectuer les étapes ci-dessous en tant qu'utilisateur root. Vous aurez besoin de sudo si vous utilisez un autre utilisateur. Pour toute édition de fichiers de configuration, nous utiliserons vi; cependant, vous pouvez utiliser n'importe quel éditeur de votre choix. Cette installation est effectuée sur un serveur Cloud Ubuntu 14.04 64 bits avec IPTables installé conformément à notre guide IPTables. Ce guide s'applique également à notre système d'exploitation Ubuntu 12.04 et à Debian.

Prérequis

Un serveur Ubuntu 14.04 64 bits. Si vous n'avez pas de serveur et que vous en souhaitez un, pensez à l'hébergement VPS SSD d'Alantic.Net.

Installer et utiliser fail2ban dans Ubuntu et Debian

Fail2ban est inclus dans le référentiel Ubuntu et Debian par défaut. Pour installer, exécutez :

apt-get install fail2ban

Une fois que vous l'avez installé, nous n'avons besoin d'apporter que quelques modifications à la configuration. Lors de la modification de fichiers de configuration comme celui-ci, la meilleure pratique consiste toujours à copier l'original dans une sauvegarde. Dans ce cas, vous pouvez laisser l'original seul car fail2ban fonctionne avec un fichier .local en double est également nommé jail. Pour ce faire, exécutez :

cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

Une fois que vous avez créé ce fichier .local, il est temps de le modifier avec votre éditeur.

vi /etc/fail2ban/jail.local

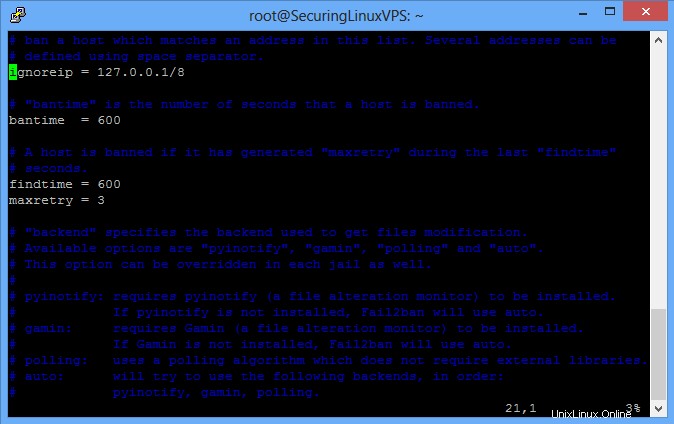

Maintenant, comme vous le verrez lors de l'édition du fichier, il y a BEAUCOUP de sections avec lesquelles vous pouvez "jouer" et ajuster. Les principales sur lesquelles nous allons nous concentrer sont les sections ignoreip, bantime, findtime, maxretry et plus particulièrement [ssh].

Un exemple de ce à quoi ressemble le fichier /etc/fail2ban/jail.local

Remarque :Dans Ubuntu 12.04 et Debian, le fichier de configuration est légèrement différent de ce qui précède. Vous ne verrez que ignoreip, bantime et maxretry. En ce qui nous concerne ici, le reste de la configuration est identique.

Dans l'image ci-dessus, à l'indicateur vert en haut, vous trouverez l'ignoreip. L'ignoreip est essentiel car vous pouvez dire à fail2ban d'IGNORER votre adresse IP. Définir ignoreip sur la bonne adresse IP vous empêchera de vous verrouiller hors de votre serveur par fail2ban. Nous vous recommandons vivement d'ajouter votre adresse IP dans ce champ. Pour l'ajouter, il vous suffit d'ajouter un espace après le 127.0.0.1/8 et de mettre votre IP.

En dessous de l'indicateur vert, vous trouverez le bantime. Comme il est indiqué, il s'agit de la durée pendant laquelle un hôte est banni lorsqu'il est déclenché pour bannir. Le bantime est le nombre de secondes pendant lesquelles vous voulez que cette adresse IP soit bloquée de votre système. Nous vous recommandons de définir ce paramètre sur un nombre élevé si vous visez quelqu'un à bloquer. La valeur par défaut est de 10 minutes. Ajouter un 0 fera 6000 secondes ou 100 minutes (un peu plus d'une heure et demie). C'est un bon début.

Dans Ubuntu 14.04, la section suivante est le findtime. Comme il est indiqué, c'est la période que fail2ban examinera pour les tentatives infructueuses. Le réglage par défaut ici de 10 minutes (600) est acceptable.

Sous le findtime (ou bantime dans Ubuntu 12.04), vous trouverez le maxretry. Apparemment, c'est le nombre de fois où vous serez autorisé à échouer la connexion dans le temps de recherche avant que l'adresse IP d'origine ne soit ajoutée à l'interdiction pour ce que vous avez défini comme durée d'interdiction. 3 est un grand nombre ici pour attraper quelqu'un essayant d'entrer.

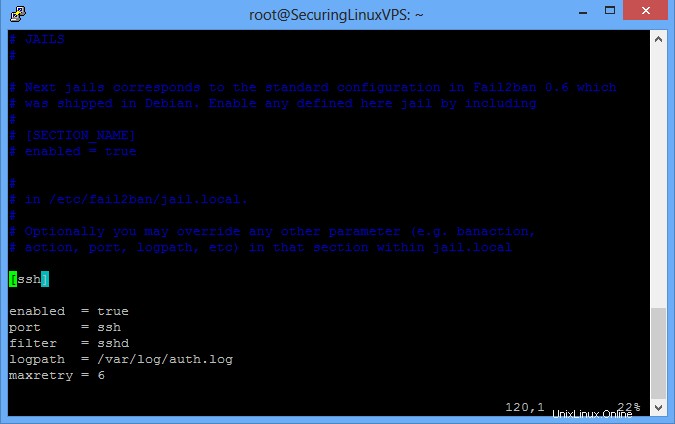

La dernière section que nous examinerons concerne [ssh]. Vous pouvez voir la section dans l'image ci-dessous. La chose la plus importante à modifier ici est le maxretry (chaque section peut réécrire votre maxretry par défaut à sa propre valeur) et la section "port =". Maxretry signifie combien de fois une personne peut échouer à tenter SSH sur votre serveur avant d'être bloquée. Plus ce nombre est bas, mieux c'est, mais vous voulez aussi être sûr d'autoriser quelques tentatives, juste au cas où.

Dans la section "port =", vous verrez que le port est défini sur "ssh". Si vous n'avez pas changé votre port SSH, c'est très bien. Si vous avez configuré un port SSH personnalisé comme décrit dans Changer votre port SSH dans Ubuntu, vous voudrez changer la section port=. Par exemple, en utilisant notre port SSH personnalisé :

port = 922

L'emplacement où vous pouvez définir le port ssh

Une fois que vous avez modifié cette configuration à votre convenance, vous devez enregistrer les modifications que vous avez apportées et quitter le fichier. Une fois sorti, redémarrez le service fail2ban pour l'activer.

service fail2ban restart

Si vous avez installé IPTables comme dans notre guide référencé au début, il vous reste une étape à franchir. Il serait utile que vous écriviez vos IPTables dans le fichier IPTables rules.v4 pour enregistrer les modifications mises en œuvre par fail2ban. Pour ce faire, vous exécutez un :

iptables-save > /etc/iptables/rules.v4

Si vous vérifiez votre fichier rules.v4, vous verrez qu'il y a maintenant une règle pour fail2ban en place. Il s'agit de la règle mise en place par fail2ban lors de son installation et nécessaire pour arrêter quiconque bloque fail2ban.

À l'avenir, lors de l'ajout de nouveaux services sur le serveur (comme FTP, e-mail, etc.), assurez-vous de vérifier votre configuration fail2ban !

En savoir plus sur nos services d'hébergement VPS et le prix de l'hébergement VPS.