La stéganographie est l'art ancien de la dissimulation d'informations. Les gens ont trouvé de nombreuses méthodes pour y parvenir telles que les encres «invisibles», les messages cachés dans les objets et le fameux «chiffrement nul». Le mot « stéganographie » vient des mots grecs « steganos » et « graphie » qui signifie « écriture impénétrable ». Les années ont passé et la stéganographie est devenue une partie sophistiquée de la cryptographie. En utilisant les mêmes principes de base que les gens utilisaient dans leurs efforts de cryptographie dans le passé, nous pouvons maintenant réaliser des exploits similaires sur nos systèmes d'exploitation Linux.

Choix d'outils

Dans ce tutoriel, j'utiliserai l'outil OpenStego pour effectuer la stéganographie. Heureusement, les utilisateurs de Linux peuvent choisir parmi de nombreuses options dans ce domaine particulier, certaines d'entre elles étant la ligne de commande Steghide et OutGuess, ou le GUI Steganography Studio et Steg.

Masquage des données

Vous devez d'abord télécharger la dernière version du programme à partir de Git. Comme j'utilise Ubuntu, j'ai téléchargé le fichier .deb. Si vous utilisez également Ubuntu, vous pouvez installer le package en ouvrant un terminal dans le dossier /Downloads et en donnant la commande suivante :"sudo dpkg -i openstego_0.6.1-1_amd64.deb"

La façon dont OpenStego réalise le masquage des données consiste à les intégrer dans un fichier de support qui peut être un fichier image. Supposons que j'ai un document que je veux transmettre à une autre personne sans que personne d'autre ne s'en aperçoive. Le document original n'a pas besoin d'être crypté car il sera caché dans un fichier image. OpenStego les nomme "Fichier de message" et "Fichier de couverture".

Le fichier image peut être au format .bmp, .gif, .jpeg ou .png. Sélectionnez les deux fichiers en appuyant sur les boutons de « navigation de fichiers » à droite de chaque zone de saisie, puis définissez le nom et l'emplacement d'un fichier de sortie. Enfin, la définition d'un mot de passe est importante car c'est la seule information que vous devez partager avec le destinataire qui doit également utiliser OpenStego pour extraire les données cachées. Enfin, appuyez sur "Masquer les données" en bas à droite et vous avez terminé.

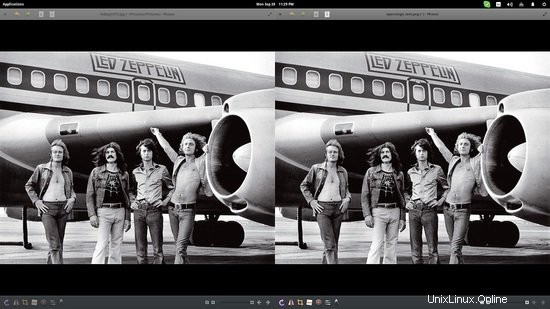

Les deux images semblent identiques, mais la seconde contient un document caché. La seule chose qui pourrait faire exploser cette couverture est le fait que les gens croient qu'il y a toujours un message caché dans le matériel de Led Zeppelin.

Filigranage

La deuxième chose que vous pouvez faire avec OpenStego est de filigraner le fichier avec une signature unique afin que le destinataire s'assure que le fichier provient d'une source fiable. Pour ce faire, appuyez sur l'option "Digital Watermarking" à gauche, puis choisissez "Générer une signature". Ensuite, vous pouvez ajouter une phrase de passe et définir le nom et l'emplacement du fichier de signature qui sera créé en appuyant sur le bouton "Générer la signature" sur la droite.

L'étape suivante consiste à intégrer le filigrane dans les fichiers. Sélectionnez le fichier de signature, les fichiers à tatouer, et enfin définissez le nom et l'emplacement des fichiers de sortie.

Le destinataire peut alors vérifier le filigrane en sélectionnant le fichier de signature original et le fichier à vérifier. Si le score est supérieur à 70 %, la correspondance est suffisante.