Comme son nom l'indique, l'outil PSAD (Port Scan Attack Detection) est utilisé pour bloquer l'analyse des ports sur le serveur. Nmap, un outil bien connu est principalement utilisé pour lancer l'analyse des ports afin de détecter les ports ouverts/fermés. L'outil PSAD surveille en permanence les journaux du pare-feu (iptables dans le cas de la plate-forme Linux) pour déterminer l'analyse des ports ou toute autre attaque survenue. En cas d'attaque réussie sur le serveur, PSAD prend également des mesures pour dissuader la menace.

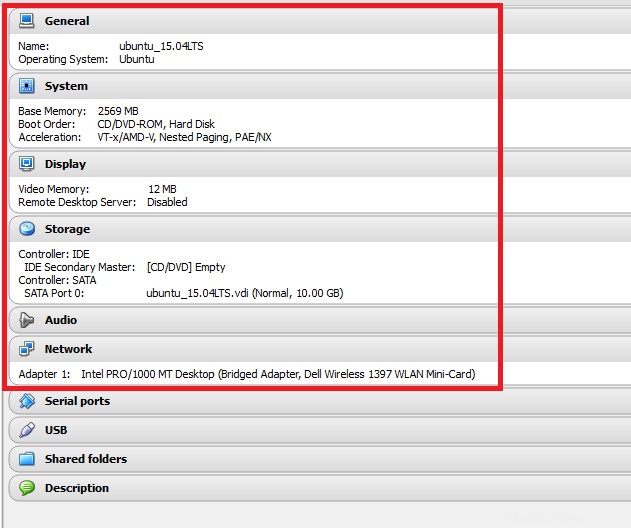

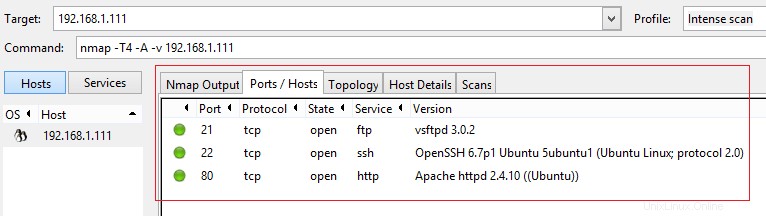

Dans cet article, nous allons installer et configurer PSAD sur la machine virtuelle Ubuntu 15.04. Actuellement, nous exécutons les services suivants sur VM.

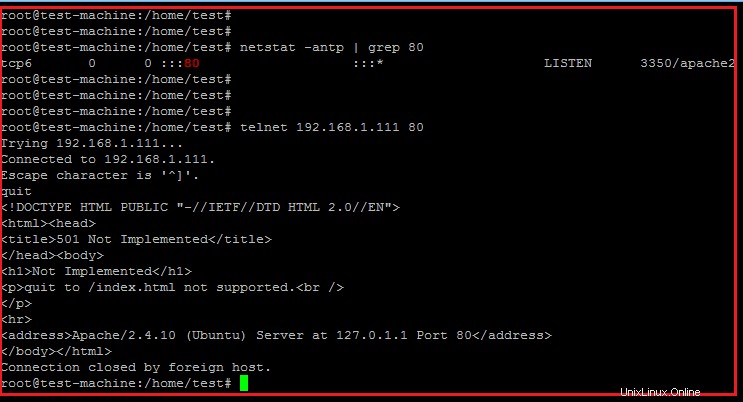

- Serveur Web (port 80)

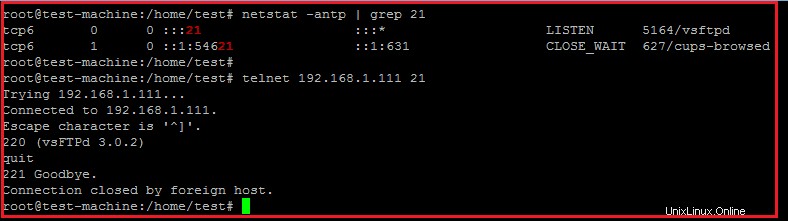

- Serveur FTP (port 21)

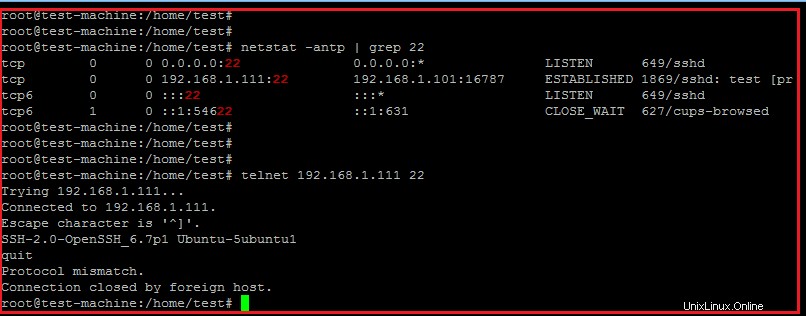

- serveur ssh (port 22)

Les commandes Netstat et Telnet sont utilisées pour vérifier l'état des ports par rapport aux services mentionnés ci-dessus.

Webservice (Apache)

Service FTP (vsftpd)

Service Ssh (shell sécurisé)

Installation

Le détail de la configuration de la VM est donné dans la figure 1 et l'adresse IP est 192.168.1.111.

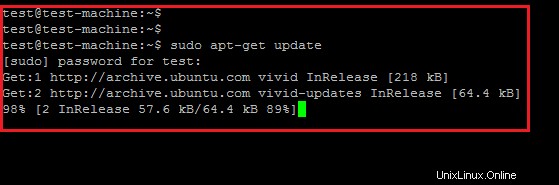

Le package IPtables (connu sous le nom de pare-feu linux) est préinstallé sur toutes les plates-formes Linux. Par conséquent, installez le package PSAD sur la machine virtuelle. Il peut être installé à partir du code source ou du package binaire. Dans cet article, nous allons installer le package PSAD à partir du référentiel Ubuntu. Tout d'abord, exécutez la commande de mise à jour du package puis installez le package PSAD à l'aide de la commande suivante.

$sudo apt-get update

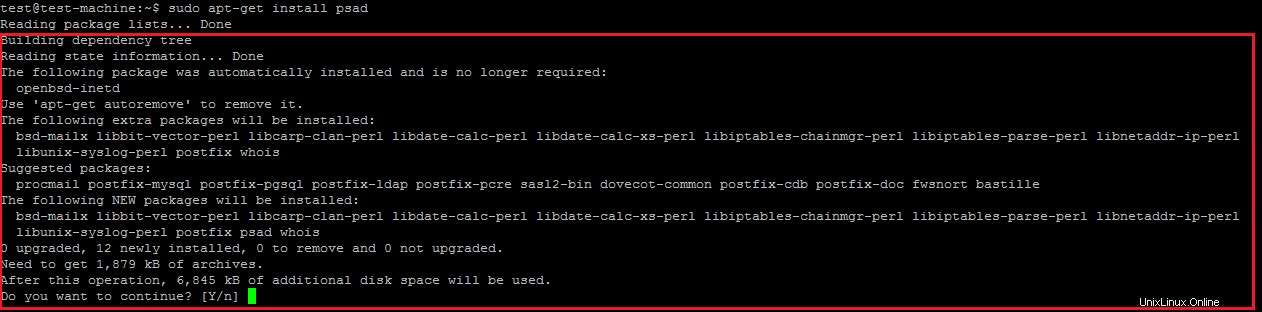

$sudo apt-get install psad

Le package PSAD nécessitait de nombreuses dépendances qui sont résolues automatiquement en cas d'installation à partir du référentiel Ubuntu. Cependant, l'installation de PSAD à partir du code source nécessitait plusieurs packages perl.

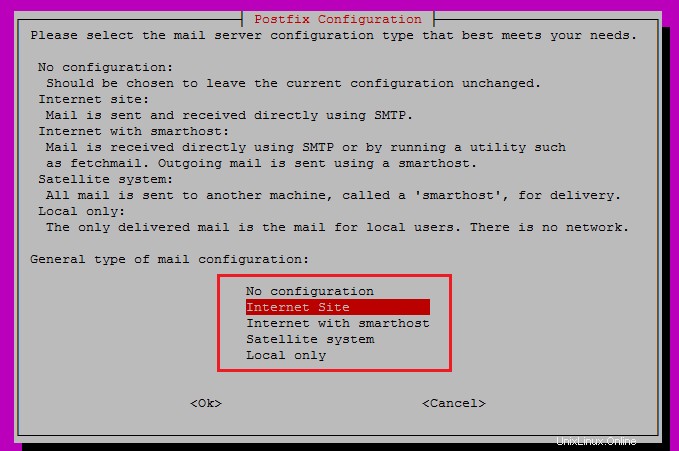

Lors de l'installation du package, PSAD demande la configuration du serveur de messagerie, comme indiqué ci-dessous. Dans cet article, nous n'avons mis en place aucun serveur SMTP pour les alertes emails.

Configuration

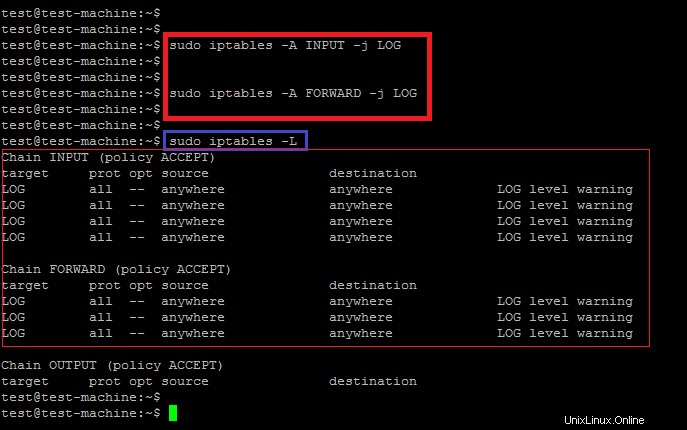

PSAD utilise les journaux du pare-feu (iptables) pour détecter toute activité malveillante sur la machine. Les commandes suivantes activeront la journalisation des paquets sur les chaînes d'entrée et de transfert d'iptables.

$sudo iptables -A INPUT -j LOG

$sudo iptables -A FORWARD -j LOGAprès avoir activé les journaux pour les deux chaînes, exécutez la commande suivante pour répertorier la configuration actuelle d'iptables.

$sudo iptables -LLa sortie de la commande ci-dessus sera similaire à celle illustrée ci-dessous.

Chain INPUT (policy ACCEPT)

target prot opt source destination

LOG all -- anywhere anywhere LOG level warning

Chain FORWARD (policy ACCEPT)

target prot opt source destination

LOG all -- anywhere anywhere LOG level warning

Chain OUTPUT (policy ACCEPT)

target prot opt source destination

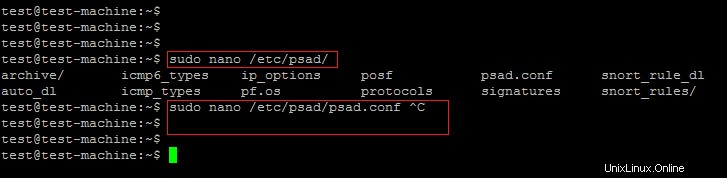

Le fichier de configuration PSAD, les règles snort et les signatures sont sous /etc/psad répertoire sur la plate-forme Ubuntu. Le fichier de configuration PSAD est /etc/psad/psad.conf et il a de nombreux paramètres à modifier lors du déploiement sur le serveur de production. Cependant, dans cet article, nous allons modifier quelques paramètres de PSAD afin qu'il détecte les journaux iptables et prenne les mesures nécessaires pour dissuader les attaques.

EMAIL_ADDRESSES root@localhost; ##change it to get psad alerts

HOSTNAME test-machine; #set host name

HOME_NET 192.168.1.0/24; # Set LAN network

EXTERNAL_NET any; # Set Wan network

ENABLE_SYSLOG_FILE Y; #by default set yes

L'une des configurations importantes de PSAD est le paramètre IPT_SYSLOG_FILE paramètre. Par défaut, il recherche les journaux dans /var/log/messages. Cependant, syslog sur Ubuntu est /var/log/syslog changez donc de chemin pour que PSAD détecte les activités malveillantes.

IPT_SYSLOG_FILE /var/log/syslog;

Nous utilisons PSAD comme IDS/IPS donc nous devons activer ENABLE_AUTO_IDS paramètre dans psad.conf dossier. Il modifiera automatiquement les règles iptables pour bloquer l'analyse de l'attaquant.

ENABLE_AUTO_IDS Y; # disable by default

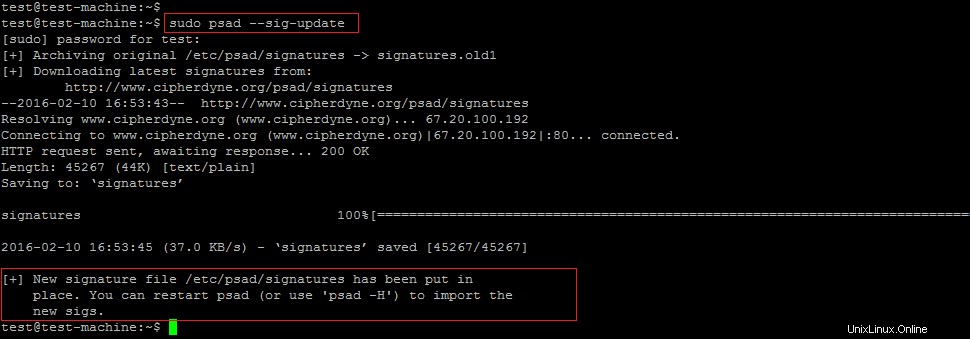

AUTO_IDS_DANGER_LEVEL 1; #By default level is 5Le réglage de base de PSAD est terminé, mettez maintenant à jour les signatures afin qu'il puisse reconnaître correctement les types d'attaques connus.

sudo psad --sig-update

Avant de démarrer PSAD sur la machine, analysez le serveur à l'aide de l'outil Nmap. La sortie du scanner montre que les ports suivants sont ouverts sur la machine.

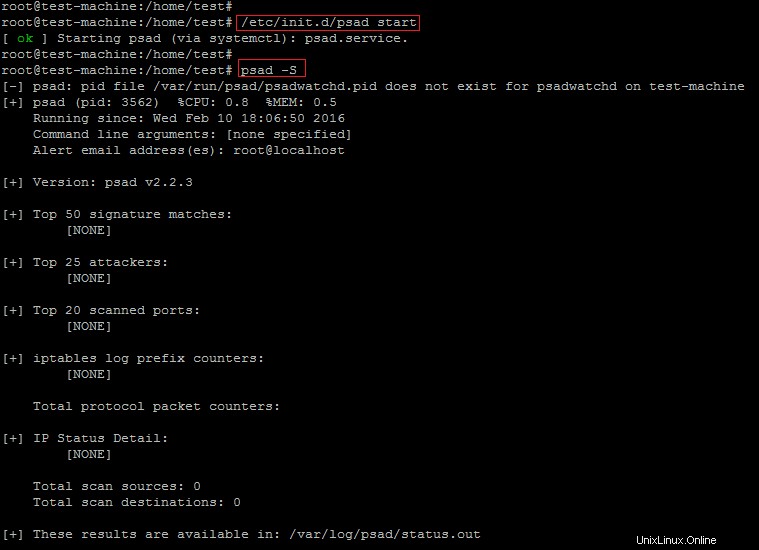

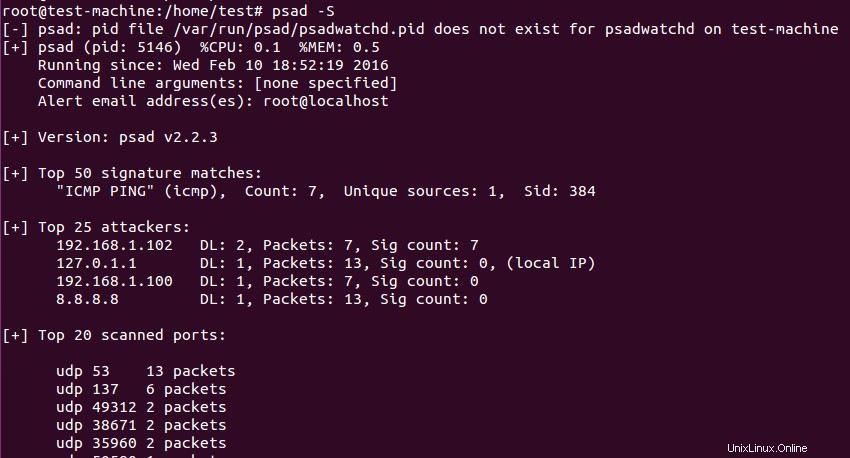

Maintenant, démarrez l'outil PSAD à l'aide de la commande suivante et vérifiez également l'état indiqué dans la figure suivante.

# /etc/init.d/psad start

#psad -S

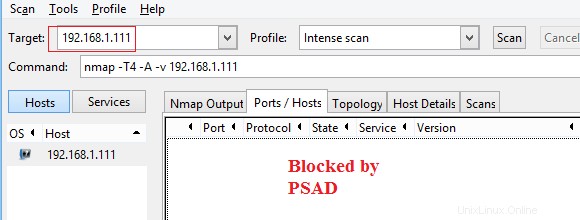

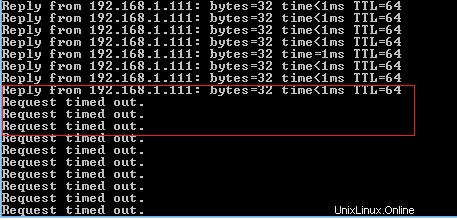

Après avoir activé PSAD, aucun port ouvert n'a été détecté par le scanner Nmap, ce qui est également illustré dans la figure suivante.

L'attaquant (l'adresse IP est 192.168.1.102) est bloqué par PSAD en ajoutant une règle de suppression dans les iptables.

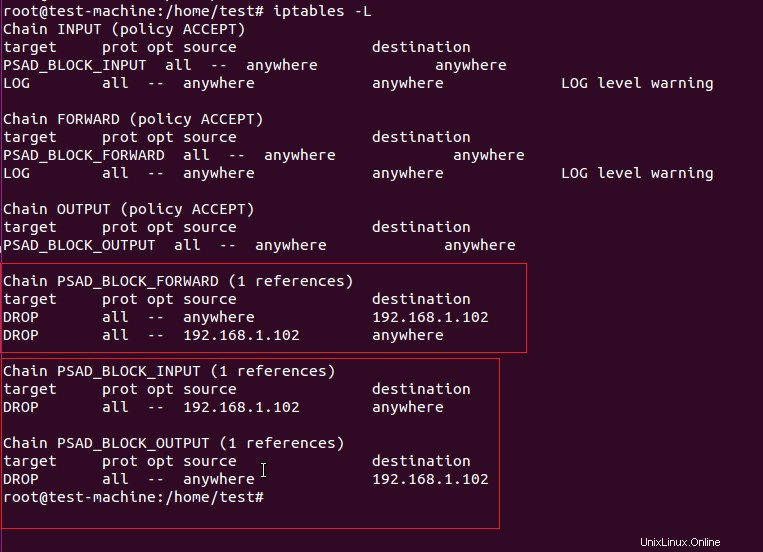

La règle Iptables contre l'adresse 192.168.1.102 est illustrée dans la figure suivante.

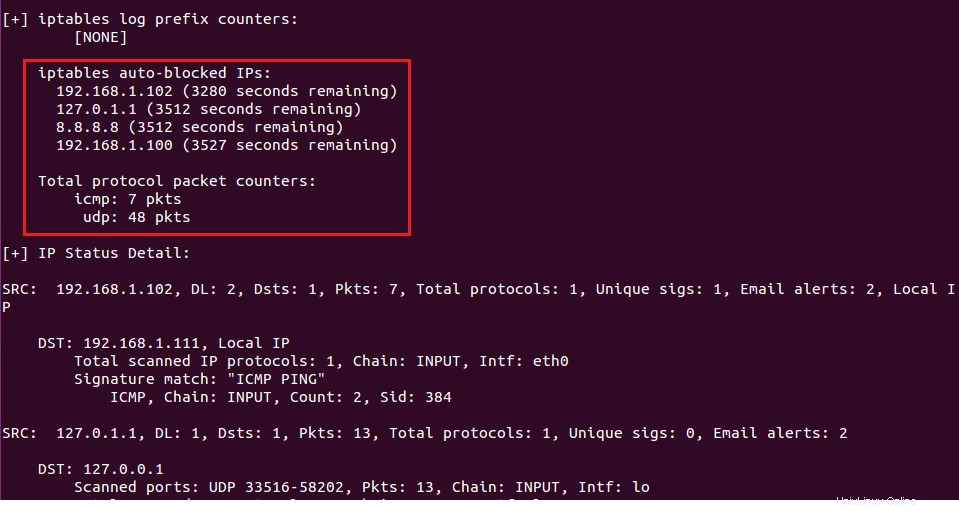

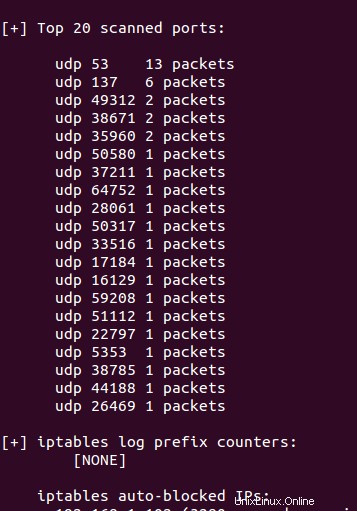

La sortie détaillée de PSAD est illustrée dans les figures suivantes.

L'analyse de port par l'attaquant est affichée dans la sortie PSAD.

L'adresse IP de l'attaquant est indiquée dans la sortie suivante de PSAD.

Conclusion

Dans cet article, nous avons exploré un outil open source bien connu PSAD pour bloquer l'analyse des ports sur les serveurs. PSAD est un IDS/IPS complet qui ajoute automatiquement l'adresse IP de l'attaquant dans les règles du pare-feu. L'attaquant utilise le scanner de port pour obtenir des informations préliminaires sur le serveur afin de lancer d'autres attaques. Il est donc très important de bloquer automatiquement le scan de port.