Dans cet article, nous nous concentrons sur OSSEC qui est un système de détection d'intrusion basé sur l'hôte (HIDS) open source. Il peut être installé sur Linux, Windows et MacOS. Dans cet article, nous allons installer OSSEC et l'interface Web sur la distribution Ubuntu. Dans notre cas, le client et le serveur d'OSSEC seront une machine Linux. Nous supposons que les packages liés à mysql et php sont déjà installés. Il fournit les fonctionnalités suivantes.

- Effectue une analyse des journaux

- Vérification de l'intégrité des fichiers

- Suivi des règles

- Détection des rootkits

- Alerte en temps réel et

- Réponse active.

Installation OSSEC

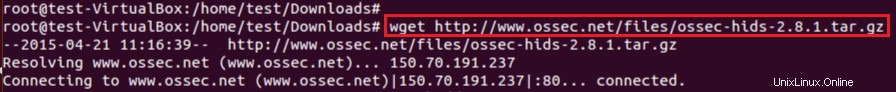

L'outil OSSEC peut être téléchargé à partir du site Web OSSEC qui est illustré dans la figure. Le fichier compressé téléchargé peut être utilisé comme serveur et client d'OSSEC. Mode serveur/client sélectionné lors du processus d'installation.

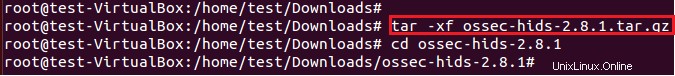

Maintenant, extrayez le fichier *.tar.gz avec la commande suivante et allez à l'intérieur qui est montré ci-dessous.

#tar -xf ossec-hids-2.8.1.tar.gz

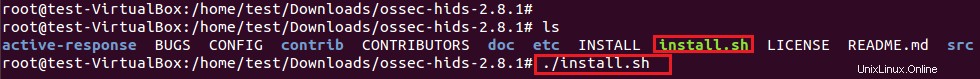

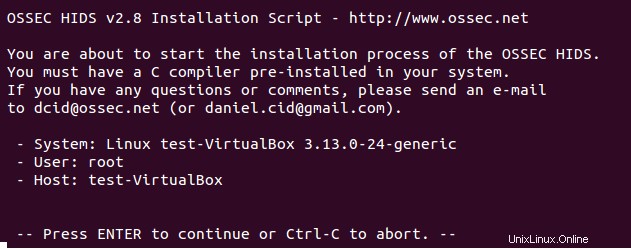

Exécutez le ./install.sh script dans le terminal qui vous demandera les options suivantes.

Installation côté serveur OSSEC

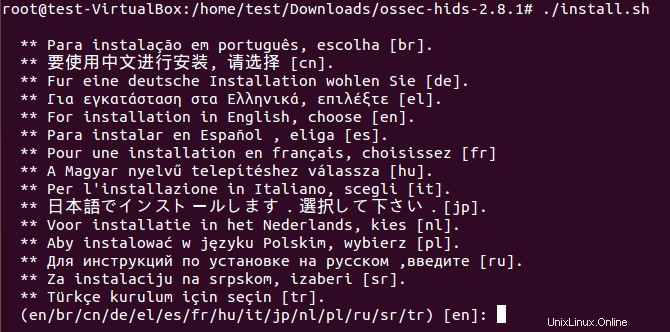

Tout d'abord, nous allons installer l'outil OSSEC en mode serveur. Sélectionnez la langue à partir de l'invite illustrée dans la figure suivante. Cette fenêtre sera la même dans tous les modes d'installation d'OSSEC.

La fenêtre suivante apparaît et affiche les détails du système, l'utilisateur du terminal et le nom d'hôte. Appuyez sur Entrée pour démarrer le processus d'installation.

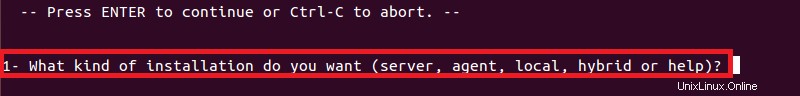

Il montre les modes/types d'installation suivants d'OSSEC sur la machine.

1. Serveur

C'est la pièce maîtresse du déploiement OSSEC qui interagit avec les agents/client. Le serveur stocke les bases de données pour la vérification de l'intégrité des fichiers, les événements, les journaux et les entrées d'audit du système. Il stocke également les règles, les décodeurs et les principales options de configuration. Il facilite l'administration d'un grand nombre d'agents.

2. Agent

Dans ce mode, l'agent OSSEC a envoyé des événements, des journaux, des entrées d'audit au serveur/gestionnaire.

3. Mode local

L'installation en mode local est similaire à l'installation serveur/agent, sauf que le serveur est configuré pour écouter les communications des agents.

4. Hybride

Dans ce mode, le même hôte agit en tant que serveur et client/agent.

Mode serveur

Dans cet article, nous allons installer les modes client/serveur d'OSSEC. Cette machine (192.168.1.10) sera le gestionnaire ou le serveur et l'agent OSSEC sera sur la machine 192.168.1.11.

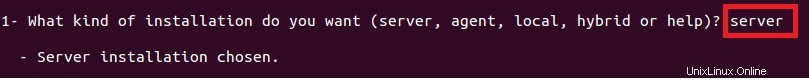

1. Sélectionnez le mode serveur parmi les types d'installation donnés, comme indiqué dans la fenêtre suivante.

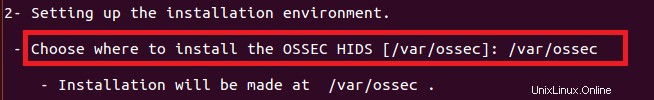

2. Sélectionnez le répertoire d'installation pour OSSEC HIDS . Par défaut, le chemin d'installation est /var/ossec.

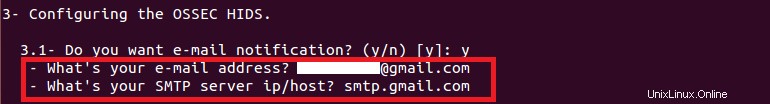

3. L'OSSEC fournit une notification par e-mail, ce qui est une fonctionnalité importante. L'option suivante est pour le réglage de l'adresse e-mail et smtp.

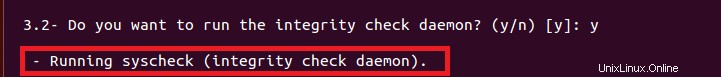

4. OSSEC a syscheck effectue la vérification périodique de l'intégrité de tout fichier configuré (tel que /etc/password sur linux ) ou de toute entrée de registre sur la plate-forme Windows. La vérification de l'intégrité est une partie importante du HIDS qui détecte les changements sur le système. OSSEC calcule le hachage (MD5/SHA1) des fichiers clés dans le système et dans le registre Windows. L'agent s'exécutant sur la machine, scanne périodiquement le système complet et envoie tous les hachages à l'OSSEC central. Le serveur les stocke et surveille en permanence toute modification apportée à ceux-ci.

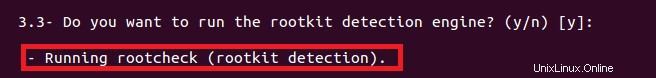

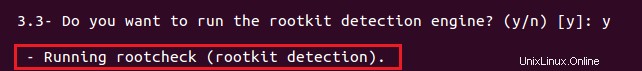

5. OSSEC fournit la fonctionnalité de détection des rootkits à l'aide de Rootcheck, un outil open source pour la détection des rootkits et l'audit du système. L'outil Rootcheck analyse l'ensemble du système et détecte la présence de rootkits connus/inconnus. En plus de cela, il détecte les rootkits au niveau du noyau et vérifie la configuration du système pour les options non sécurisées.

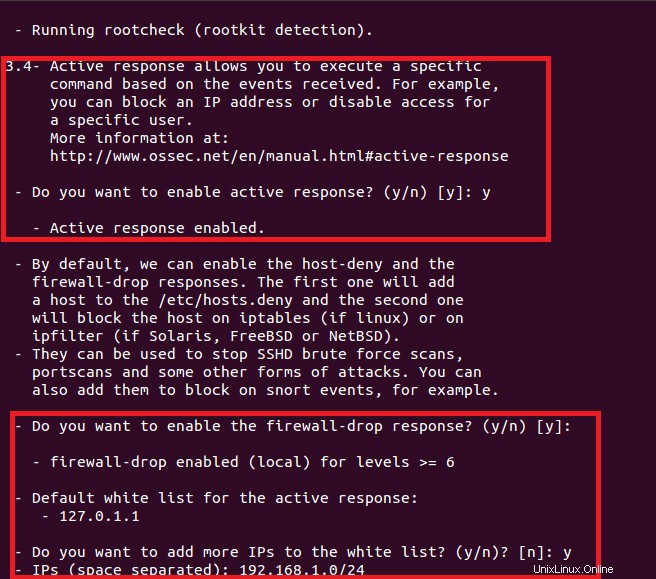

6. La fonction Active Response d'OSSEC peut exécuter des applications sur un agent ou un serveur en réponse à des déclencheurs tels que des alertes spécifiques, des niveaux d'alerte. Cette fonctionnalité permet de bloquer les tentatives de connexion sur la machine via SSH à l'aide d'iptables.

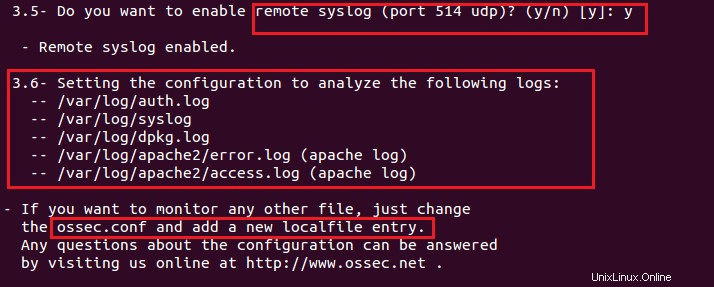

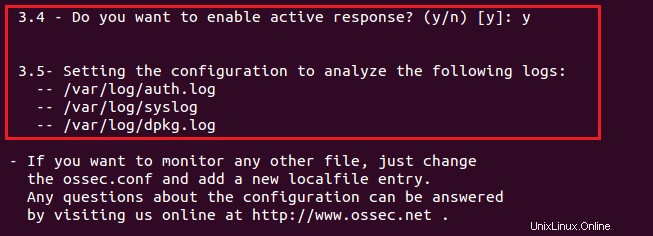

7. En utilisant cette fonctionnalité, le serveur OSSEC envoie les alertes OSSEC (envoyées par les agents) au serveur SYSLOG centralisé comme Alienvault. Comme le montre la figure, OSSEC enverra les journaux auth.log, syslog, dpkg et apache au serveur SYSLOG.

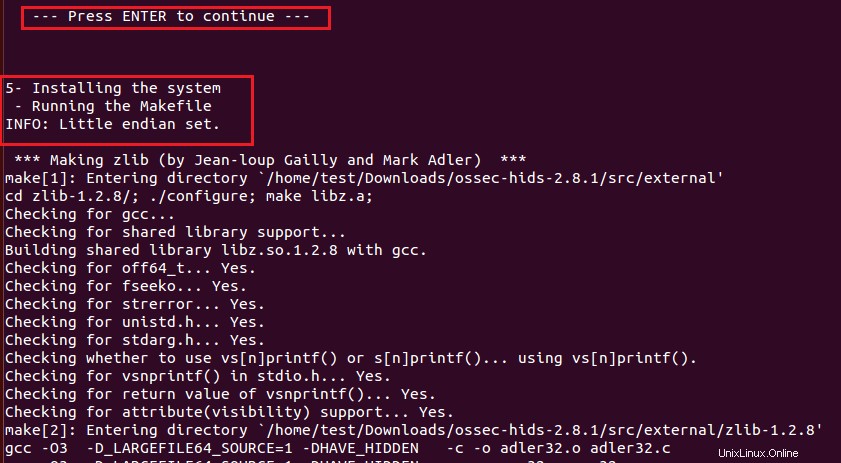

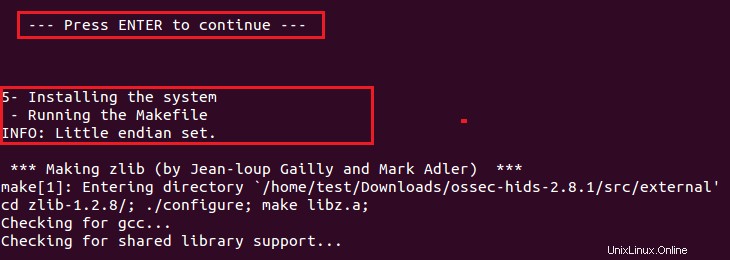

8. Après le réglage ci-dessus, OSSEC invite à démarrer l'installation en appuyant sur le bouton "ENTRER" qui est illustré ci-dessous.

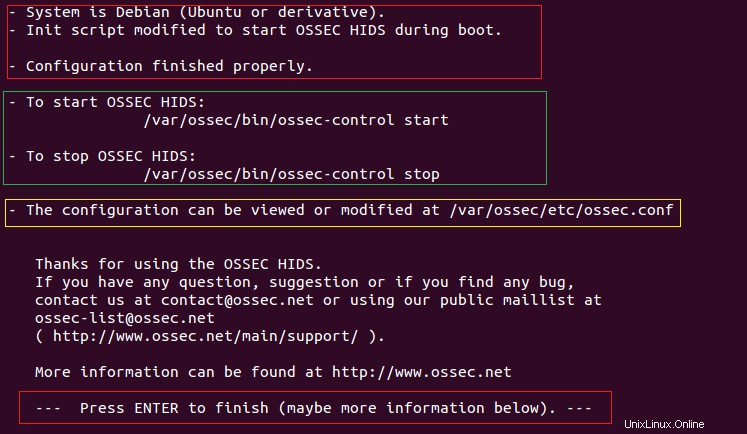

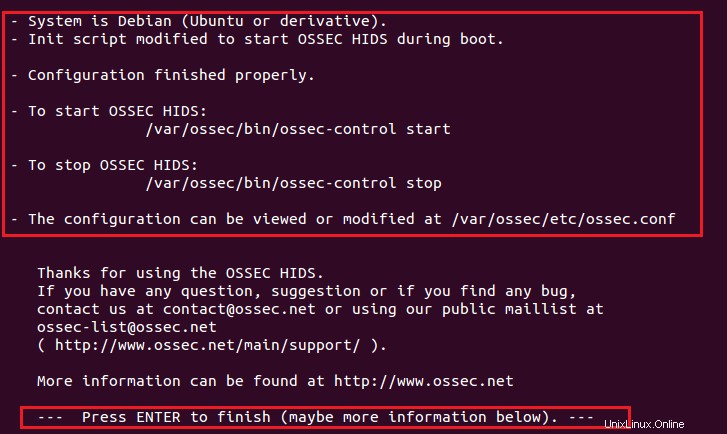

9. Avant la fin de l'installation, il affiche quelques informations telles que les détails du système d'exploitation, le démarrage/l'arrêt des scripts OSSEC et le chemin du fichier de configuration OSSEC.

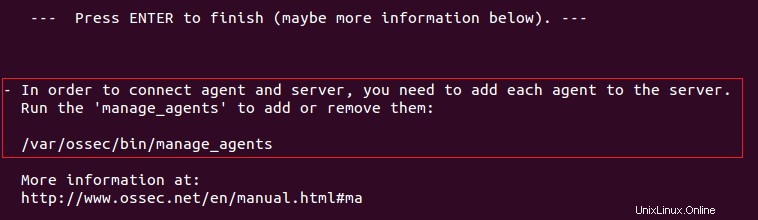

10. Appuyer sur "ENTER" terminera l'installation d'OSSEC en tant que serveur. Il est montré dans la figure suivante que des agents peuvent être ajoutés/supprimés à l'aide de 'manage_agents utilitaire.

Installation côté client OSSEC

Nous allons maintenant installer l'installation en mode client OSSEC sur un agent pour l'intégrité et la détection des rootkits.

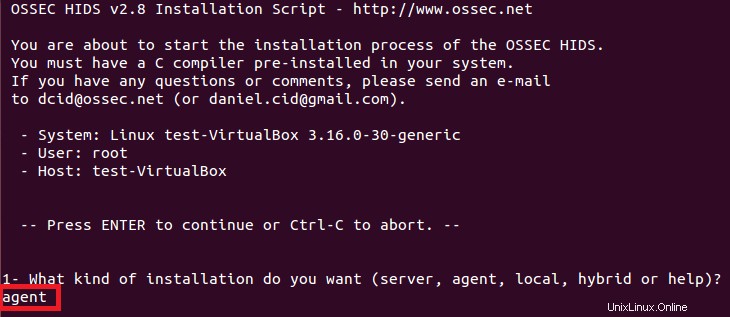

1. Sélectionnez le mode agent lors de l'installation d'OSSEC sur les machines serveurs et les hôtes finaux.

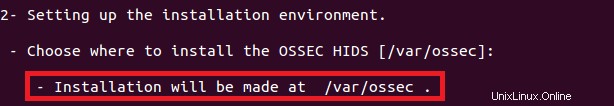

2. Définir le chemin de configuration (/var/ossec est par défaut)

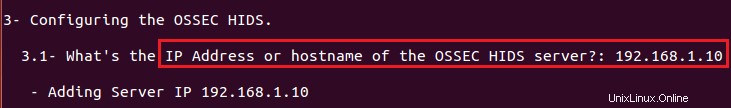

3. Entrez l'adresse IP du serveur/gestionnaire OSSEC (192.168.1.10)

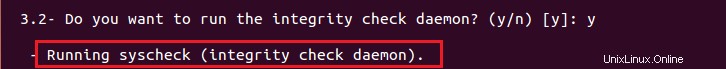

4. Activer la fonction de vérification de l'intégrité d'OSSEC en mode client.

5. Activer les fonctionnalités de détection de rootkit et de réponse active

6. Appuyez sur le bouton "Entrée" pour lancer le processus d'installation.

7. La fenêtre suivante montre les scripts de démarrage/arrêt et le chemin de configuration pour OSSEC. Appuyez sur le bouton "Entrée" pour terminer le processus d'installation.

Conclusion

Dans cette partie de l'article, nous avons installé l'outil open source HIDS, OSSEC sur la plate-forme Ubuntu. Dans la deuxième partie de l'article, nous allons configurer OSSEC pour les clients Windows et Linux (ajout/liste/suppression de client, récupération des clés du serveur, etc.). Les clients OSSEC ont besoin de clés générées par le serveur OSSEC. Au final, nous surveillerons le client/serveur OSSEC depuis l'interface web.