Dans ce guide, nous allons configurer le client LDAP pour utiliser le mécanisme d'authentification LDAP pour l'accès à la connexion. Ce guide a été testé sur les serveurs Ubuntu 16.04 et Debian 8. De plus, ce guide devrait fonctionner sur d'autres distributions Ubuntu et Debian.

En supposant que vous disposez d'un serveur LDAP fonctionnel,

LIRE : Guide étape par étape pour configurer OpenLDAP Server sur CentOS 7/RHEL 7

LIRE :Guide étape par étape pour configurer OpenLDAP Server sur Ubuntu 16.04 / Debian 8

Installer le client LDAP :

Installez les packages client LDAP nécessaires.

$ sudo apt-get update $ sudo apt-get -y install libnss-ldap libpam-ldap ldap-utils nscd

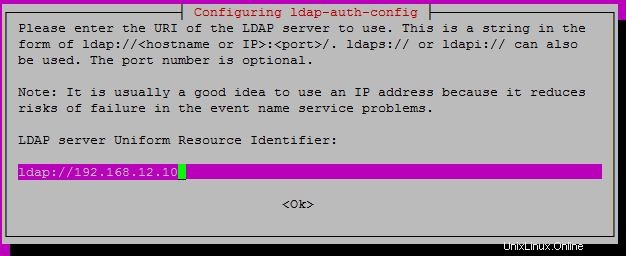

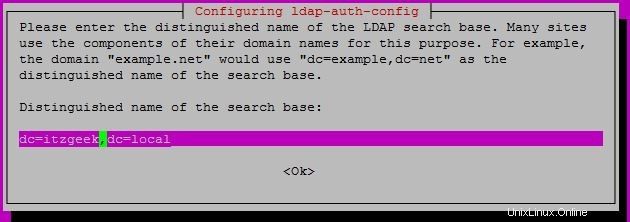

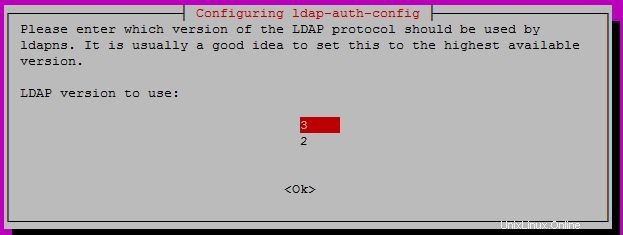

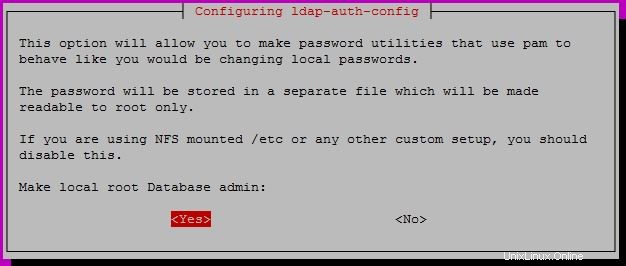

Au cours de l'installation, le programme d'installation du package vous posera diverses questions. Saisissez les valeurs en fonction de votre environnement.

Sur le premier écran, entrez les détails du serveur LDAP. Remplacez "192.168.12.10" avec l'adresse IP ou le nom d'hôte de votre serveur LDAP.

Entrez maintenant le DN (nom de domaine) de la base de recherche LDAP. Dans mon cas, c'est dc=itzgeek,dc=local .

Choisissez la version LDAP à utiliser ; votre serveur LDAP doit prendre en charge cette version. Mon serveur LDAP prend en charge le protocole v3.

C'est à vous de décider si le compte d'administration LDAP peut agir en tant que racine locale. Dans mon cas, je n'ai aucun problème à ce que l'administrateur LDAP devienne la racine d'une machine locale.

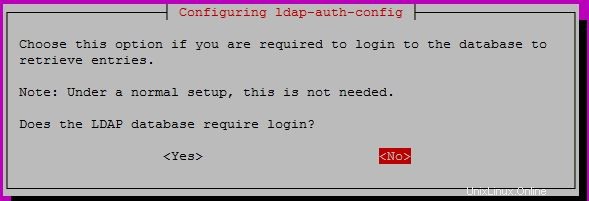

Sélectionnez Non à l'invite suivante.

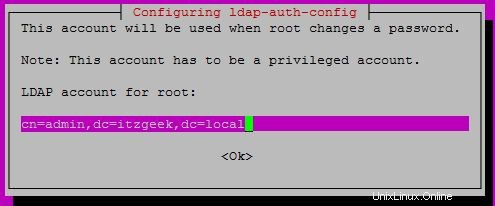

Entrez les détails du compte administratif LDAP.

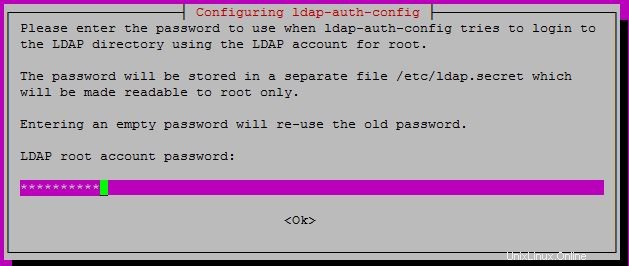

Entrez le mot de passe du compte administratif LDAP.

Configurer l'authentification :

Le programme d'installation effectue la plupart des configurations en fonction de nos entrées données dans la section précédente. Cependant, certaines modifications sont encore nécessaires pour que l'authentification LDAP fonctionne.

Configurer nsswitch.conf pour travailler avec LDAP.

$ sudo vi /etc/nsswitch.conf

Mettez à jour les lignes ci-dessous comme ci-dessous.

passwd: compat ldap group: compat ldap shadow: compat ldap

Facultatif :si vous souhaitez que le répertoire personnel de l'utilisateur soit créé automatiquement, procédez comme suit.

$ sudo vi /etc/pam.d/common-session

Ajoutez la ligne ci-dessous dans le fichier ci-dessus.

session required pam_mkhomedir.so skel=/etc/skel umask=077

Redémarrez le nscd services.

$ sudo service nscd restart

Vérifier la connexion LDAP :

Utilisez le getent commande pour obtenir les entrées LDAP du serveur LDAP.

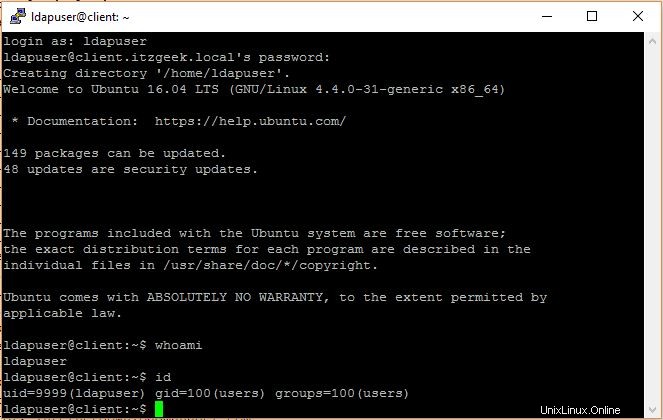

$ getent passwd ldapuser ldapuser:x:9999:100:Test LdapUser:/home/ldapuser:/bin/bash

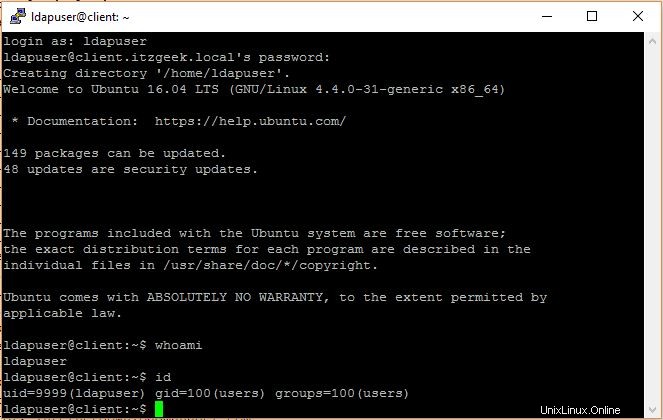

Capture d'écran :

Pour vérifier le LDAP, connectez-vous à l'aide de l'utilisateur LDAP "ldapuser ” sur la machine cliente.

C'est tout.