Zabbix est un logiciel open source mature pour la surveillance des réseaux et des applications. Zabbix peut collecter des métriques à partir de divers appareils, systèmes et applications réseau. En cas d'échec, Zabbix enverra des alertes de notification via différentes méthodes.

Zabbix prend en charge la surveillance avec et sans agent. L'agent Zabbix a un faible encombrement et peut s'exécuter sur diverses plates-formes, notamment Linux, UNIX, macOS et Windows.

Ce tutoriel explique comment installer et configurer la dernière version de Zabbix 4.0 sur un serveur Linux Debian 9 en utilisant MySQL comme back-end de base de données. Nous vous montrerons également comment installer l'agent Zabbix sur un hôte distant et ajouter l'hôte au serveur Zabbix.

Prérequis #

L'utilisateur avec lequel vous êtes connecté doit avoir les privilèges sudo pour pouvoir installer les packages.

Création de la base de données MySQL #

Zabbix prend en charge à la fois MySQL/MariaDB et PostgreSQL. Dans ce guide, nous utiliserons MariaDB comme back-end de base de données.

Si vous n'avez pas installé MariaDB sur votre serveur Debian, installez-le en suivant ces instructions.

Connectez-vous à la console MySQL :

sudo mysqlExécutez l'instruction SQL suivante pour créer une nouvelle base de données :

CREATE DATABASE zabbix CHARACTER SET utf8 collate utf8_bin;Ensuite, créez un compte utilisateur MySQL et accordez l'accès à la base de données :

GRANT ALL ON zabbix.* TO 'zabbix'@'localhost' IDENTIFIED BY 'change-with-strong-password';change-with-strong-password avec un mot de passe fort. Une fois cela fait, quittez la console MySQL en tapant :

EXIT;Installer Zabbix sur Debian #

Au moment de la rédaction de cet article, la dernière version stable de Zabbix est la version 4.0. Les packages Zabbix disponibles dans les référentiels Debian sont souvent obsolètes, nous utiliserons donc le référentiel Zabbix officiel.

1. Installation de Zabbix #

Téléchargez le dernier dépôt Zabbix .deb package avec la commande wget suivante :

wget https://repo.zabbix.com/zabbix/4.0/debian/pool/main/z/zabbix-release/zabbix-release_4.0-2+stretch_all.debUne fois le fichier téléchargé, installez-le avec :

sudo apt install ./zabbix-release_4.0-2+stretch_all.debMettez à jour la liste des packages et installez le serveur Zabbix, l'interface Web avec prise en charge de la base de données MySQL et l'agent Zabbix :

sudo apt updatesudo apt install zabbix-server-mysql zabbix-frontend-php zabbix-agent

La commande ci-dessus installera également Apache, PHP et tous les modules PHP requis.

2. Configuration de PHP pour l'interface Zabbix #

Un fichier de configuration Apache avec tous les paramètres Apache et PHP requis est créé lors de l'installation.

Ouvrez le fichier de configuration, décommentez la ligne de fuseau horaire et remplacez-la par votre fuseau horaire. Vous pouvez trouver la liste complète des fuseaux horaires pris en charge par PHP ici.

/etc/apache2/conf-enabled/zabbix.conf...

<IfModule mod_php7.c>

php_value max_execution_time 300

php_value memory_limit 128M

php_value post_max_size 16M

php_value upload_max_filesize 2M

php_value max_input_time 300

php_value max_input_vars 10000

php_value always_populate_raw_post_data -1

php_value date.timezone America/Denver

</IfModule>

...Une fois cela fait, enregistrez le fichier et redémarrez le service Apache pour que les modifications soient activées.

sudo systemctl restart apache23. Configuration de la base de données MySQL pour le serveur Zabbix #

Importez le fichier de vidage MySQL qui inclut un schéma initial et des données pour le serveur Zabbix avec MySQL.

gunzip < /usr/share/doc/zabbix-server-mysql/create.sql.gz | mysql -uzabbix -p zabbixLorsque vous y êtes invité, entrez le mot de passe utilisateur que vous avez créé précédemment. En cas de succès, aucune sortie n'est donnée.

Ensuite, ouvrez la configuration Zabbix et définissez le mot de passe de la base de données :

sudo nano /etc/zabbix/zabbix_server.conf

Recherchez la section suivante, décommentez le DBPassword directive et ajoutez le mot de passe de la base de données.

...

### Option: DBPassword

# Database password.

# Comment this line if no password is used.

#

# Mandatory: no

# Default:

DBPassword=change-with-strong-password

...Enregistrez et fermez le fichier.

Redémarrez et activez le serveur Zabbix et les services de l'agent :

sudo systemctl restart zabbix-server zabbix-agentsudo systemctl enable zabbix-server zabbix-agent

Vérifiez que le serveur Zabbix est en cours d'exécution :

sudo systemctl status zabbix-server● zabbix-server.service - Zabbix Server

Loaded: loaded (/lib/systemd/system/zabbix-server.service; enabled; vendor preset: enabled)

Active: active (running) since Mon 2019-01-28 15:37:21 CST; 35s ago

Main PID: 27632 (zabbix_server)

CGroup: /system.slice/zabbix-server.service

...

Installation et configuration de l'interface Zabbix #

L'interface Web de Zabbix est écrite en PHP et vous permet de configurer le serveur, d'afficher les données recueillies et d'ajouter les hôtes que vous souhaitez surveiller.

POUR démarrer l'installation, ouvrez votre navigateur préféré et tapez le nom de domaine ou l'adresse IP publique de votre serveur suivi de /zabbix :

http(s)://your_domain_or_ip_address/zabbix

Sur le premier écran, un message de bienvenue s'affichera. Cliquez sur Next step pour continuer.

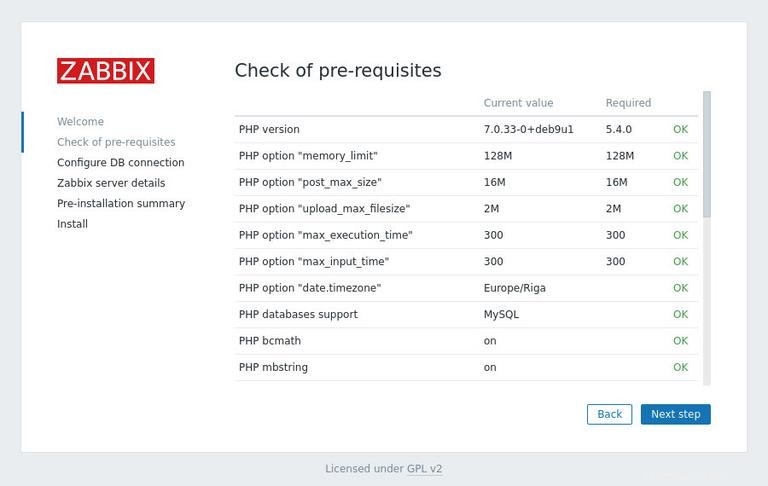

Ensuite, vous verrez une page d'informations avec une liste des packages PHP nécessaires pour exécuter l'interface Zabbix. Faites défiler vers le bas pour vérifier que tout est installé et configuré correctement. Une fois vérifié, cliquez sur Next step pour continuer.

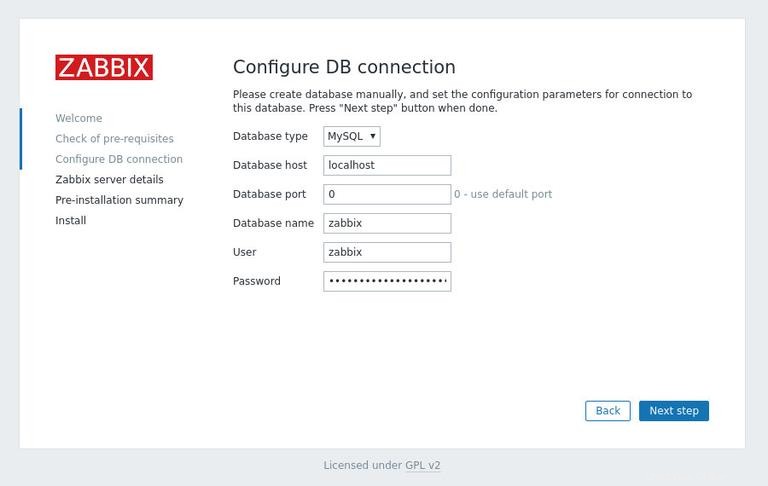

Sur l'écran suivant, l'assistant de configuration vous demandera d'entrer les détails de connexion à la base de données. Entrez l'utilisateur MySQL et les détails de la base de données que vous avez créés précédemment.

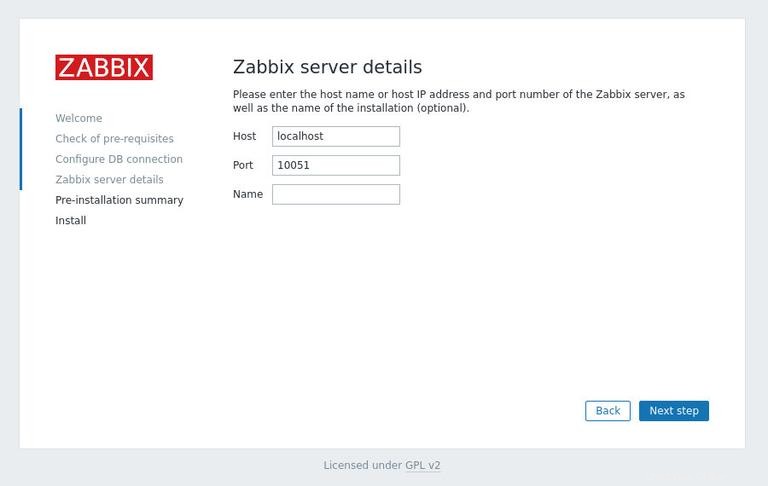

La saisie d'un nom pour le serveur est facultative. Entrez-le si vous avez plusieurs serveurs de surveillance Zabbix. S'il est fourni, il sera affiché dans la barre de menu et les titres de page.

Cliquez sur Next step pour continuer.

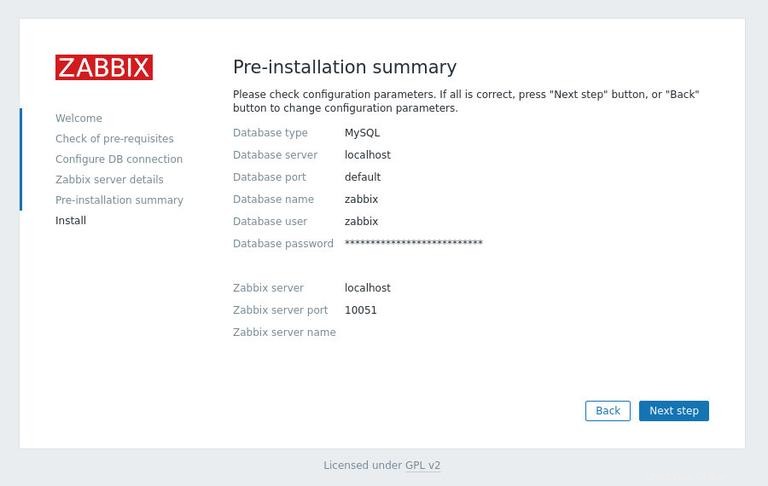

Sur l'écran suivant, vous verrez le résumé de la pré-installation.

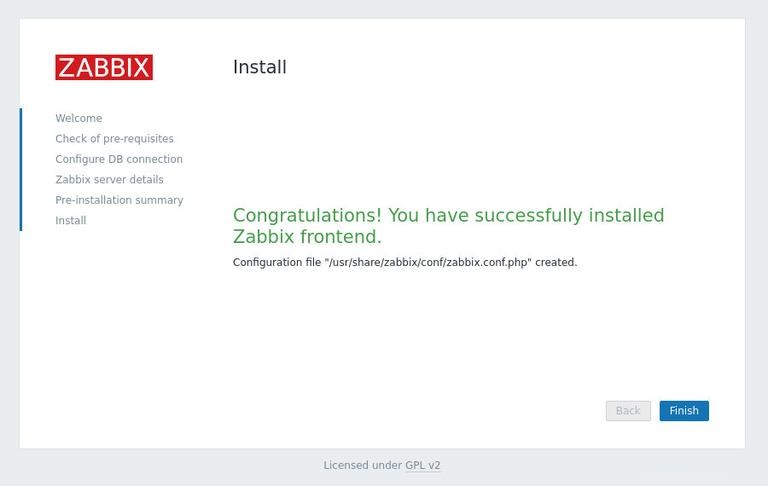

Cliquez sur Next step et une fois l'installation terminée, vous serez redirigé vers une page indiquant que l'interface Web de Zabbix a été installée. Pour accéder à votre page de connexion Zabbix, cliquez sur Finish bouton.

L'utilisateur par défaut est "Admin" et le mot de passe est "zabbix". Entrez le nom d'utilisateur et le mot de passe et cliquez sur Log in bouton.

Une fois connecté, vous serez redirigé vers le tableau de bord d'administration de Zabbix.

À partir de là, vous pouvez commencer à personnaliser votre installation Zabbix et à ajouter de nouveaux hôtes. Tout d'abord, vous devez modifier le mot de passe actuel. Pour ce faire, accédez à la page de profil de l'utilisateur en cliquant sur l'icône de profil dans la barre de navigation supérieure.

Ajout d'un nouvel hôte au serveur Zabbix #

La procédure d'ajout d'un nouvel hôte à surveiller sur le serveur Zabbix comprend deux étapes.

Tout d'abord, vous devez installer l'agent Zabbix sur l'hôte distant, puis ajouter l'hôte au serveur Zabbix via l'interface Web.

Installation de l'agent Zabbix #

Ce tutoriel suppose que la machine hôte utilise également Debian 9.

Comme lors de l'installation du serveur Zabbix, exécutez les commandes suivantes pour activer le référentiel Zabbix :

wget https://repo.zabbix.com/zabbix/4.0/debian/pool/main/z/zabbix-release/zabbix-release_4.0-2+stretch_all.debsudo apt install ./zabbix-release_4.0-2+stretch_all.deb

Mettez à jour la liste des packages et installez le package de l'agent Zabbix :

sudo apt updatesudo apt install zabbix-agent

Zabbix prend en charge deux méthodes de chiffrement des communications serveur-client, la clé pré-partagée (PSK) et le chiffrement basé sur des certificats. Dans ce guide, nous utiliserons la méthode des clés pré-partagées (PSK) pour sécuriser la connexion entre le serveur et l'agent.

Exécutez la commande suivante pour générer une clé pré-partagée et l'enregistrer dans un fichier :

openssl rand -hex 32 | sudo tee /etc/zabbix/zabbix_agentd.pskLa clé PSK ressemblera à ceci :

fc3077ed3db8589ec920ac98a7ddea96aca205eb63bbd29c66ae91743a7ecbb6

Ouvrez le fichier de configuration de l'agent Zabbix :

sudo nano /etc/zabbix/zabbix_agentd.conf

Rechercher le Server Adresse IP et remplacez-la par la valeur par défaut par l'adresse IP de votre serveur Zabbix :

...

### Option: Server

# List of comma delimited IP addresses, optionally in CIDR notation, or DNS names of Zabbix servers and Zabbix proxies.

# Incoming connections will be accepted only from the hosts listed here.

# If IPv6 support is enabled then '127.0.0.1', '::127.0.0.1', '::ffff:127.0.0.1' are treated equally

# and '::/0' will allow any IPv4 or IPv6 address.

# '0.0.0.0/0' can be used to allow any IPv4 address.

# Example: Server=127.0.0.1,192.168.1.0/24,::1,2001:db8::/32,zabbix.example.com

#

# Mandatory: yes, if StartAgents is not explicitly set to 0

# Default:

# Server=

Server=127.0.0.1

...

Ensuite, trouvez le TSLConnect option, décommentez-la et définissez-la sur psk :

...

### Option: TLSConnect

# How the agent should connect to server or proxy. Used for active checks.

# Only one value can be specified:

# unencrypted - connect without encryption

# psk - connect using TLS and a pre-shared key

# cert - connect using TLS and a certificate

#

# Mandatory: yes, if TLS certificate or PSK parameters are defined (even for 'unencrypted' connection)

# Default:

TLSConnect=psk

...

Localisez le TLSAccept option, décommentez-la et définissez-la sur psk :

...

### Option: TLSAccept

# What incoming connections to accept.

# Multiple values can be specified, separated by comma:

# unencrypted - accept connections without encryption

# psk - accept connections secured with TLS and a pre-shared key

# cert - accept connections secured with TLS and a certificate

#

# Mandatory: yes, if TLS certificate or PSK parameters are defined (even for 'unencrypted' connection)

# Default:

TLSAccept=psk

...

Ensuite, recherchez le TLSPSKIdentity option, décommentez-la et définissez-la sur PSK 001 La valeur doit être une chaîne unique :

...

### Option: TLSPSKIdentity

# Unique, case sensitive string used to identify the pre-shared key.

#

# Mandatory: no

# Default:

TLSPSKIdentity=PSK 001

...

Enfin, localisez le TLSPSKFile option, décommentez-la et définissez-la pour qu'elle pointe vers la clé pré-partagée précédemment créée :

...

### Option: TLSPSKFile

# Full pathname of a file containing the pre-shared key.

#

# Mandatory: no

# Default:

TLSPSKFile=/etc/zabbix/zabbix_agentd.psk

...Une fois terminé, enregistrez et fermez le fichier.

Démarrez le service de l'agent Zabbix et configurez-le pour qu'il démarre au démarrage avec :

sudo systemctl start zabbix-agentsudo systemctl enable zabbix-agent

Ensuite, ajoutez une règle de pare-feu qui autorise le trafic de votre serveur Zabbix sur le port TCP 10050 .

En supposant que vous utilisez UFW pour gérer votre pare-feu et vous souhaitez autoriser l'accès depuis le 192.168.121.70 adresse IP, vous exécuterez la commande suivante :

sudo ufw allow proto tcp from 192.168.121.70 to any port 10050Configurer un nouvel hôte #

Maintenant que l'agent sur l'hôte distant que vous souhaitez surveiller est installé et configuré, l'étape suivante consiste à enregistrer l'hôte sur le serveur Zabbix.

Connectez-vous à l'interface Web du serveur Zabbix en tant qu'utilisateur administrateur :

http(s)://your_domain_or_ip_address/zabbix

Une fois à l'intérieur, dans la barre de navigation supérieure, cliquez sur Configuration , puis Hosts

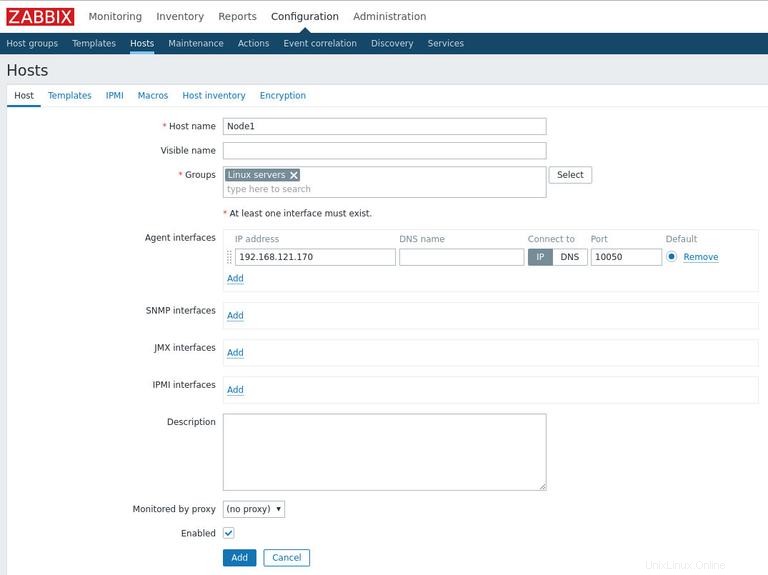

Ensuite, cliquez sur le bleu Create host dans le coin supérieur droit de l'écran et la page de configuration de l'hôte s'ouvrira :

Entrez le nom d'hôte et l'adresse IP de la machine hôte distante que vous souhaitez surveiller. Ajoutez l'hôte à un ou plusieurs groupes en sélectionnant le groupe dans la liste, ou entrez un nom de groupe inexistant pour en créer un nouveau. Les Linux Servers groupe est un bon choix.

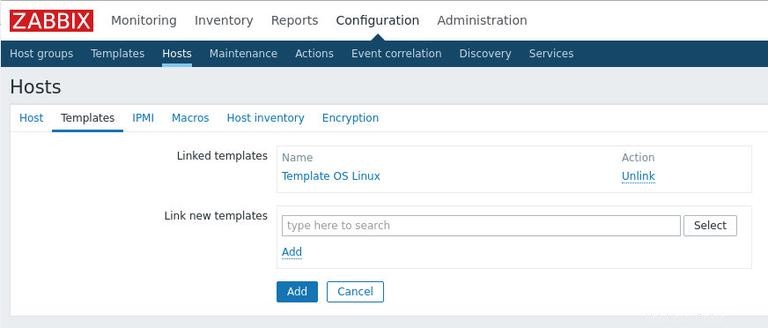

Une fois terminé, cliquez sur Templates languette. Sélectionnez le Template OS Linux et cliquez sur Add lien pour ajouter le modèle à l'hôte.

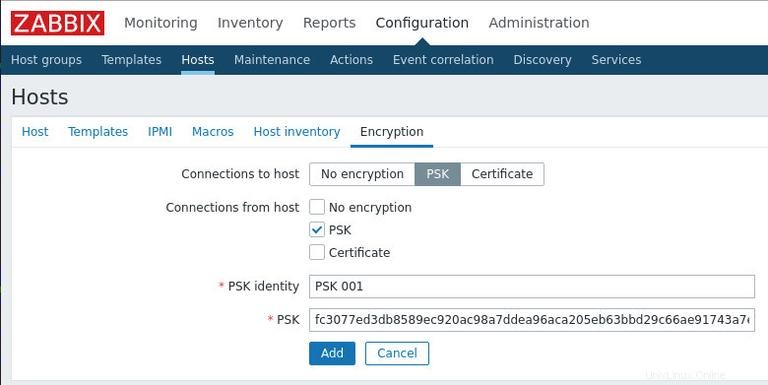

Ensuite, cliquez sur le Encryption languette. Sélectionnez PSK pour les deux Connections to host et Connections from host .

Définir l'PSK identity valeur en PSK 001 , la valeur de TLSPSKIdentity option de l'agent Zabbix que vous avez configuré à l'étape précédente.

Dans la PSK value file ajoutez la clé que vous avez générée pour l'agent Zabbix, celle stockée dans le /etc/zabbix/zabbix_agentd.psk fichier.

Enfin, pour ajouter l'hôte, cliquez sur le bouton bleu Ajouter button .