Pourquoi un chargeur de démarrage Linux devrait-il être protégé par un mot de passe ?

Voici les principales raisons pour lesquelles un mot de passe protège un chargeur de démarrage Linux :

1. Empêcher l'accès au mode mono-utilisateur – Si un attaquant peut démarrer en mode mono-utilisateur, il devient l'utilisateur root.

2. Empêcher l'accès à la console GRUB – Si la machine utilise GRUB comme chargeur de démarrage, un attaquant peut utiliser l'interface de l'éditeur GRUB pour modifier sa configuration ou pour collecter des informations à l'aide de la commande cat.

3. Empêcher l'accès aux systèmes d'exploitation non sécurisés – S'il s'agit d'un système à double démarrage, un attaquant peut sélectionner au démarrage un système d'exploitation, tel que DOS, qui ignore les contrôles d'accès et les autorisations de fichiers.

1. Configuration de GRUB2 pour exiger un mot de passe uniquement pour la modification des entrées

Pour exiger une authentification par mot de passe pour modifier les entrées GRUB 2, procédez comme suit :

1. Exécutez la commande grub2-setpassword en tant que root :

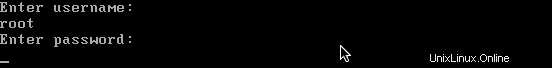

# grub2-setpassword Enter password: Confirm password:

2. Entrez et confirmez le mot de passe. C'est tout ce qu'on peut en dire. Le hachage du mot de passe sera stocké dans /boot/grub2/user.cfg fichier au format crypté.

3. Avec ce changement, la modification d'une entrée de démarrage lors du démarrage nécessite que vous spécifiiez les informations d'identification.

2. Configuration de GRUB 2 pour exiger un mot de passe pour la modification et le démarrage des entrées

Pour exiger également un mot de passe pour démarrer une entrée, suivez ces étapes après avoir défini le mot de passe avec grub2-setpassword :

1. Ouvrez le fichier /boot/grub2/grub.cfg fichier.

2. Trouvez l'entrée de démarrage que vous souhaitez protéger avec un mot de passe en recherchant les lignes commençant par menuentry.

3. Supprimez le –illimité paramètre du bloc d'entrée de menu.

4. Enregistrez et fermez le fichier.