Les ressources de données d'entreprise critiques doivent être facilement disponibles pour permettre aux organisations d'atteindre leurs objectifs commerciaux. Les périphériques de stockage utilisés pour fournir aux utilisateurs et aux applications un accès à ces précieuses données doivent présenter des niveaux élevés de performances et de résilience. Une façon de maintenir la circulation des données consiste à les protéger en les stockant dans des matrices RAID.

RAID signifie matrice redondante de disques indépendants. Il s'agit d'une méthodologie de stockage qui utilise plusieurs dispositifs matériels et techniques pour garantir que les données restent disponibles en cas de défaillance d'un ou plusieurs composants de la baie.

Cet article examine comment la variété des implémentations RAID offre aux entreprises différents niveaux de protection des données et de performances. Nous discutons également des problèmes qui peuvent survenir avec les matrices RAID et présentons les raisons pour lesquelles une surveillance efficace doit être mise en place.

Comment les matrices RAID sont-elles construites

Les matrices RAID sont construites à l'aide d'une combinaison de jusqu'à trois concepts fondamentaux de stockage de données. Comme nous le verrons bientôt, différents niveaux RAID sont construits à l'aide de ces concepts pour fournir différents niveaux de performances et de protection des données.

Mise en miroir de disque

Dans la mise en miroir de disque, les données sont écrites simultanément sur plusieurs disques. La mise en miroir offre une protection contre les pannes matérielles en rendant les mêmes données disponibles sur plusieurs appareils physiques.

Si un disque en miroir tombe en panne, les performances sont maintenues en passant immédiatement à un autre périphérique. La mise en miroir élimine le temps nécessaire pour restaurer un disque et reconstruire un système de fichiers en cas de défaillance d'un périphérique de stockage non mis en miroir. La résilience et la redondance sont assurées par des disques en miroir, ce qui en fait un choix approprié pour le stockage des données critiques de l'entreprise.

Striping de disque

L'entrelacement de disque est une technique qui utilise également plusieurs périphériques physiques pour augmenter les fonctionnalités d'une seule unité. Lorsque l'entrelacement de disque est implémenté, plusieurs disques physiques sont traités comme un seul périphérique logique. Les blocs de données sont segmentés et stockés sur des périphériques de stockage logiquement connectés. L'entrelacement de disque présente à la fois des avantages et des inconvénients en termes de disponibilité et de performances des données.

Les avantages de l'entrelacement de disque incluent :

- Gestion simplifiée des ressources, car plusieurs disques physiques sont considérés comme une entité logique unifiée.

- Le multithreading des requêtes de lecture et d'écriture sur plusieurs disques améliore les performances.

Un inconvénient qui peut affecter les systèmes de stockage utilisant la segmentation de disque est sa fragilité. Lorsqu'un disque tombe en panne, il peut être impossible d'accéder aux données stockées sur d'autres disques sur lesquels les données ont été écrites. Il est possible que des données soient perdues s'il n'y a pas de capacité de remplacement à chaud intégrée dans l'environnement.

Parité

L'utilisation de contrôles de parité est le troisième composant possible d'une implémentation RAID. Lorsque le contrôle de parité est en jeu, un bloc de parité est ajouté à chaque octet de données. Les bits de parité sont vérifiés pour garantir l'exactitude des données et peuvent être utilisés pour reconstruire les données des disques défaillants. La vérification des erreurs de parité implique la comparaison de données provenant de différents emplacements et peut affecter négativement les performances d'E/S.

Que fournissent les différents niveaux RAID ?

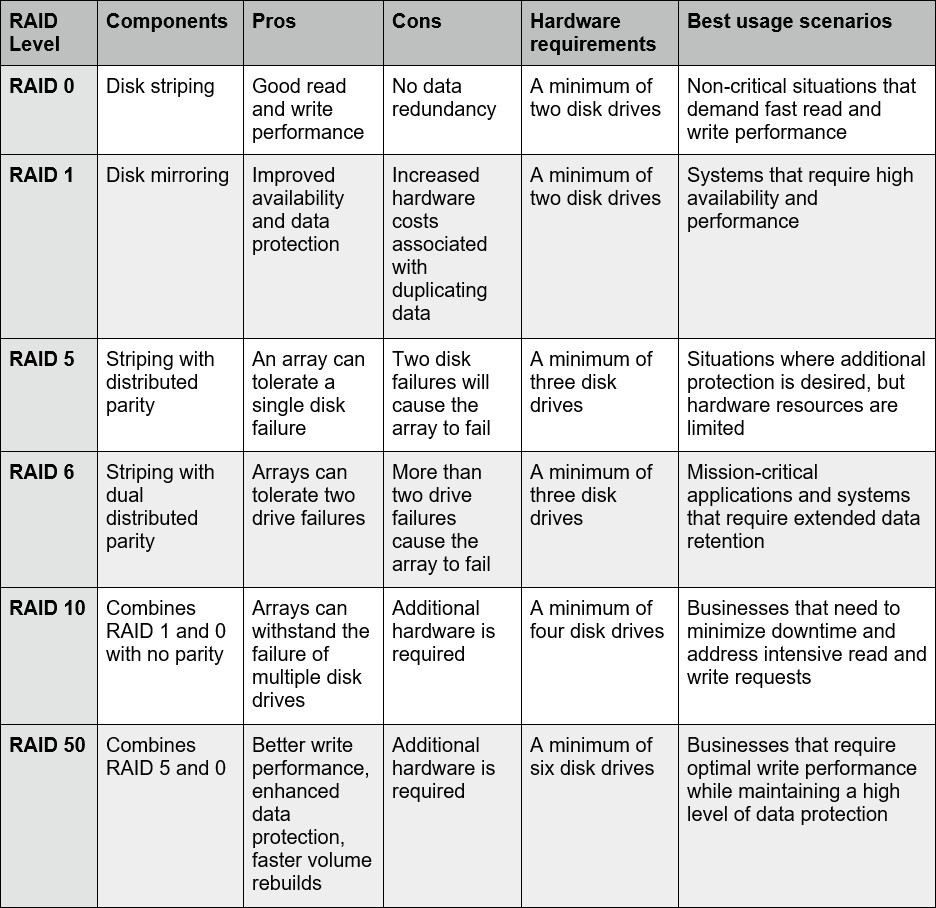

Diverses combinaisons de mise en miroir, de répartition et de vérification de parité sont utilisées dans la mise en œuvre de différents niveaux RAID. Comprendre les différences entre les niveaux est essentiel pour faire le meilleur choix pour votre entreprise parmi les options disponibles auprès de votre fournisseur de services cloud.

Le tableau suivant résume les fonctionnalités et les exigences des niveaux RAID les plus couramment implémentés.

Problèmes affectant les baies RAID

Une matrice RAID peut échouer partiellement ou complètement pour diverses raisons. Une baie défectueuse ne doit pas être utilisée tant que les problèmes ne sont pas résolus pour éviter d'autres dommages ou pertes de données. Voici les raisons les plus courantes de l'échec d'une matrice RAID.

- Plusieurs pannes de disque – Une baie tombera en panne si trop de disques tombent en panne simultanément. Bien que les baies puissent être exécutées en mode dégradé en cas de panne de disque, cette pratique n'est pas recommandée car elle peut entraîner une panne totale de la baie.

- Contrôleur RAID défaillant – Toutes les opérations de la baie sont dirigées par le contrôleur RAID. Les surtensions ou d'autres types de problèmes peuvent provoquer une défaillance du contrôleur. La baie peut rencontrer plusieurs problèmes de performances et devenir inaccessible.

- Problèmes d'infrastructure – Si le serveur hébergeant la matrice RAID tombe en panne, le système de stockage peut devenir inaccessible.

- Reconstructions de volume défectueuses – Un volume RAID incorrectement reconstruit peut entraîner une dégradation de l'accès aux données ou une panne complète de la baie.

Les pannes de disque doivent être traitées et résolues dès que possible. Laisser une baie continuer à fonctionner à une capacité dégradée ouvre la porte à d'autres problèmes et augmentera le temps nécessaire pour réparer le système. Une matrice RAID vaste et complexe qui a subi une panne peut prendre beaucoup de temps à se reconstruire.

Surveillance des baies RAID

Les baies RAID non surveillées peuvent être affectées par des performances dégradées et une perte potentielle de données. La surveillance peut être effectuée à l'aide d'un logiciel propriétaire fourni par les fabricants de matériel de la baie. Cela peut également être accompli avec des outils généraux de surveillance de l'infrastructure qui fournissent la visibilité nécessaire sur les composants de la baie de disques physiques et logiques.

Lorsque les baies RAID sont implémentées en interne, l'équipe de stockage d'une organisation est généralement responsable de la surveillance du système. En fonction du type de serveur que vous obtenez auprès d'un fournisseur de cloud, le fournisseur peut gérer la surveillance de la baie et s'assurer que vos données sont sécurisées et accessibles.

Offres RAID d'Atlantic.Net

Atlantic.Net propose plusieurs implémentations RAID différentes pour les clients utilisant leurs offres d'hébergement dédié ou VPS.

Les clients qui choisissent une solution VPS disposent d'une architecture de stockage RAID 10 hautement redondante protégeant leurs données et garantissant des performances élevées. Le système permet à une entreprise de fonctionner en tolérant la défaillance de composants individuels tout en maintenant les performances et la disponibilité des données.

Le choix de déployer un serveur dédié permet aux clients de choisir parmi ces options de stockage :

- SSD SATA RAID1 ;

- SSD SATA RAID10 ;

- NVMe SSD RAID10 ;

- Une implémentation entièrement personnalisable qui fournit tout niveau RAID souhaité par le client.

Quelle que soit l'option d'hébergement choisie par votre entreprise, ses données seront bien protégées et toujours disponibles en cas de besoin grâce aux options RAID disponibles sur Atlantic.Net.