Introduction

Vous pouvez vous connecter en SSH à votre instance Linux en tant que root avec la clé. Cependant, la clé ne fonctionne pas pour non root utilisateurs.

Nous allons donc illustrer deux méthodes pour utiliser des clés SSH avec non root utilisateurs.

Méthode 1 :Créer une nouvelle clé SSH

Suivez simplement les étapes ci-dessous

- SSH à votre instance Linux en tant que racine

- Créer une clé SSH pour un utilisateur

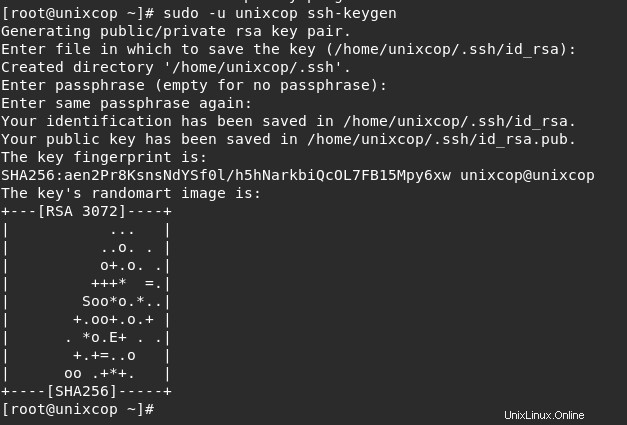

sudo -u ssh_user ssh-keygenPar exemple

sudo -u unixcop ssh-keygen

- Ensuite, enregistrez la clé privée, /home/ssh_user/.ssh/id_rsa , à ton ordinateur.

Par exemple :

Copiez-le dans votre .ssh local dossier en tant que ~/.ssh/ssh_user_id_rsa

- Supprimez la clé privée de votre instance Linux avec la commande ci-dessous.

rm /home/ssh_user/.ssh/id_rsa- Renommer la clé publique en authorized_keys .

mv /home/ssh_user/.ssh/id_rsa.pub /home/ssh_user/.ssh/authorized_keysREMARQUE :Si vous avez enregistré la clé privée sous ~/.ssh/ssh_user_id_rsa , vous pouvez vous connecter en SSH au serveur en tant qu'utilisateur non root .

ssh -i ~/.ssh/ssh_user_id_rsa ssh_user@192.168.13.135Méthode 2 :déplacer la clé SSH racine vers l'utilisateur non root

Ici, nous allons déplacer la clé racine vers ssh_user, ce qui désactive également l'accès à la clé SSH de l'utilisateur racine.

Suivez simplement les étapes ci-dessous :

- SSH vers l'instance Linux en tant que racine.

- Créer le .ssh répertoire pour ssh_user.

mkdir /home/ssh_user/.ssh- Déplacez la clé racine vers le répertoire SSH de ssh_user.

mv /root/.ssh/authorized_keys /home/ssh_user/.ssh/- Changer le propriétaire du .ssh répertoire de racine à ssh_user donc OpenSSH sait lire.

chown -R ssh_user:ssh_user /home/ssh_user/.sshConclusion

Dans ce court tutoriel, nous avons expliqué deux méthodes pour utiliser les clés SSH avec non root utilisateurs.

Merci !!