Wireshark (anciennement Ethereal) est un FOSS (logiciel libre et open-source) pour l'analyseur de protocole réseau. On peut l'utiliser pour résoudre les problèmes de réseau, analyser les protocoles de communication tels que TCP, DNS, HTTP, etc. De nombreuses fonctionnalités distinguent Wireshark de la plupart de ses homologues :

- Capture de paquets en temps réel et analyse hors ligne

- Détails des paquets dans un format lisible par l'homme.

- Règles de coloration pour les paquets.

Qu'allons-nous couvrir ?

Dans ce guide, nous apprendrons "Comment utiliser Wireshark pour capturer et analyser des paquets". Nous utilisons Kali Linux comme système d'exploitation de base pour ce guide. Commençons maintenant.

Capturer des paquets avec Wireshark

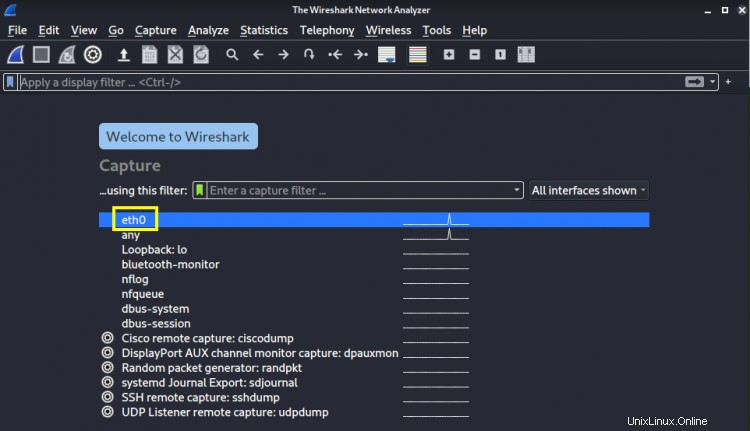

Après le lancement de Wireshark, vous verrez une liste d'appareils à partir desquels capturer des paquets.

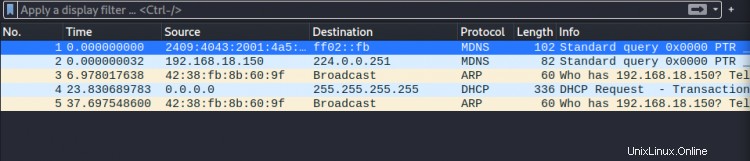

Sélectionnez un périphérique pour commencer à capturer des paquets en double-cliquant sur son nom. Choisissons l'interface 'eth01' dans notre cas. Comme vous pouvez le voir après avoir sélectionné l'appareil, certains paquets commencent à apparaître à l'écran.

En mode promiscuité, Wireshark affichera également des paquets autres que ceux adressés à notre interface réseau. Ce mode est activé par défaut, sinon vous pouvez aller à ' Capturer> Options' et cochez la case "Activer le mode promiscuité sur toutes les interfaces" case à cocher (en bas de la fenêtre).

Pour arrêter de capturer le trafic, appuyez sur l'icône carré rouge en haut à gauche de la fenêtre . Si vous souhaitez inspecter vos captures plus tard, vous pouvez simplement les enregistrer en cliquant sur ' Fichier> Enregistrer'. De même, vous pouvez télécharger des fichiers de capture et les ouvrir pour les inspecter en cliquant sur 'Fichier> Ouvrir' . Localisez votre fichier et ouvrez-le.

Codage couleur de Wireshark

Wireshark utilise différents schémas de couleurs pour désigner différents types de trafic. Par ex. la couleur bleu clair est utilisée pour UDP, violet pour TCP et noir pour les paquets en erreur. Pour voir la signification et modifier ces couleurs allez sur ' Affichage> Règles de coloriage ' .

Filtrage de paquets avec Wireshark

Wireshark dispose d'une fonction de filtrage pour filtrer le trafic spécifique à vos intérêts. Le moyen le plus simple d'utiliser cette fonctionnalité consiste à utiliser la barre de recherche située en tête de la liste des paquets ou le tableau décrivant le résumé du trafic, comme indiqué ci-dessous. Par ex. si vous souhaitez filtrer le trafic ‘TCP’, entrez TCP dans la barre de recherche. Nous verrons ce processus plus loin dans ce tutoriel.

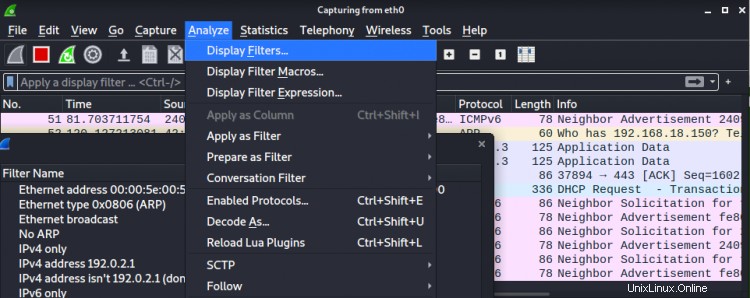

Wireshark inclut également des filtres par défaut dans la section "Analyser> Afficher les filtres". Vous pouvez en choisir un ici et pouvez également enregistrer vos filtres personnalisés ici pour le futur.

En plus de filtrer le trafic, vous pouvez également afficher les conversations TCP complètes entre le client et le serveur . Pour cela, faites un clic droit sur un paquet et appuyez sur 'Suivre> Flux TCP' option. Lorsque vous fermez cette fenêtre, un filtre apparaît automatiquement dans la barre de recherche de filtres.

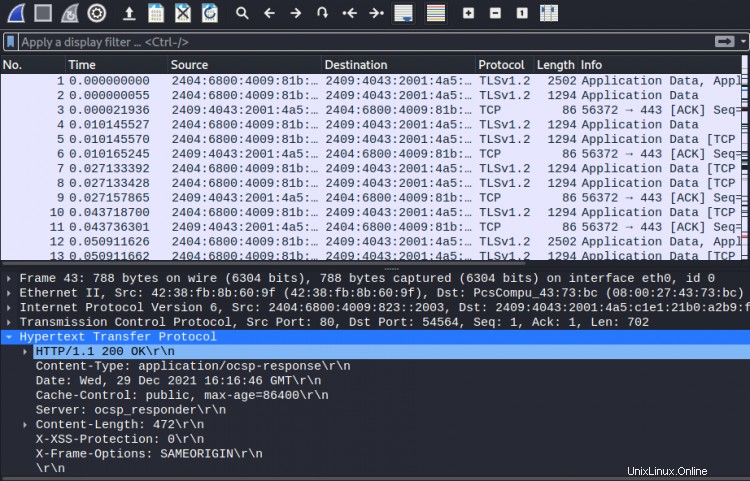

Inspection des paquets avec Wireshark

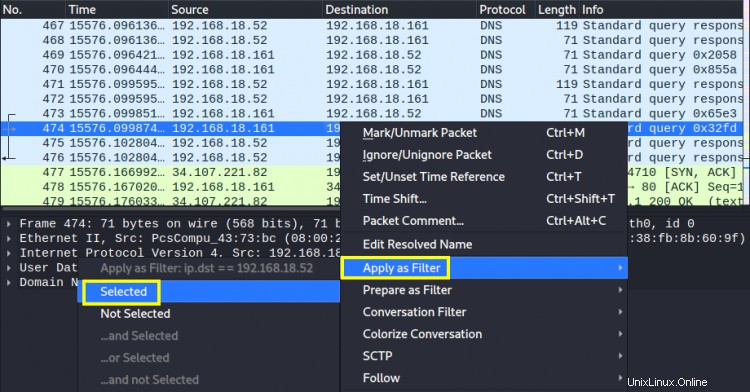

Dans le tableau décrivant le résumé du trafic, cliquez sur un paquet pour voir ses différents détails. Voici une autre façon de créer un filtre personnalisé. Lorsque vous faites un clic droit sur n'importe quel détail, vous verrez l'option "Appliquer comme filtre" et son sous-menu. Sélectionnez n'importe quel sous-menu pour créer ce filtre :

Test Drive Wireshark

Prenons maintenant un exemple pratique pour capturer et inspecter le trafic sur une interface réseau à l'aide de Wireshark. Dans notre cas, nous avons installé Wireshark sur Kali Linux et interagissons avec l'interface Ethernet 'eth0'. Effectuez maintenant les étapes suivantes :

1. Après avoir lancé Wireshark, sélectionnez l'interface dans la liste des appareils sur la page de démarrage. Cliquez sur l'icône bleue dans la barre en haut à gauche ou double-cliquez sur le nom de l'interface pour lancer la capture.

2. Démarrez maintenant un navigateur Web et ouvrez une page Web telle que ‘www.howtoforge.com’ . Une fois la page chargée, arrêtez la capture en appuyant sur l'icône rouge près du bouton de démarrage.

3. La fenêtre de capture contient maintenant tous les paquets qui ont été transférés depuis et vers votre système. Différents types de trafic sont affichés dans différents codes de couleur comme le bleu, le noir, le jaune clair, etc.

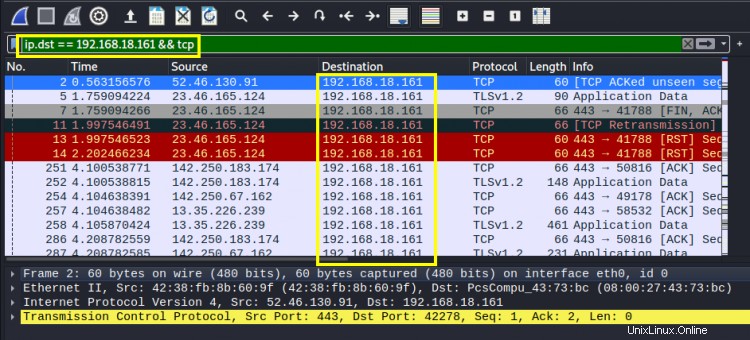

4. Si vous recherchez des paquets d'un protocole spécifique comme TCP, utilisez la barre de filtre pour filtrer ces connexions. De nombreux processus d'arrière-plan s'exécutent sur un système qui utilise l'accès au réseau et échange ainsi des paquets avec un réseau extérieur. Nous pouvons filtrer les paquets destinés à notre système en utilisant la fonction de filtrage de Wireshark. Par ex. pour filtrer les paquets TCP destinés à notre système, utilisez le filtre :

ip.dst =='your_system_ip' &&tcp

Remplacez le libellé « your_system_ip » par l'adresse IP de votre système. Dans notre cas, il s'agit de 192.168.18.161. Examinons maintenant le contenu de ces paquets, cliquez avec le bouton droit sur n'importe quel paquet et, dans la liste des options, accédez à : "Suivre -> Suivre le flux TCP" . Une nouvelle fenêtre devrait ressembler à la fenêtre ci-dessous :

Si vous ne pouvez pas utiliser Wireshark pour une connexion réseau en temps réel, vous pouvez également utiliser un fichier de trace de paquets téléchargé.

Conclusion

Wireshark est un outil très important pour analyser ce qui se passe sur votre réseau. Il a été largement accepté par divers secteurs informatiques tels que les agences gouvernementales, les organisations commerciales et les établissements d'enseignement. Lors du dépannage des problèmes de réseau, l'inspection des paquets est une étape cruciale et Wireshark joue ici un rôle essentiel. Il est devenu un standard de l'industrie pour l'analyse du trafic réseau.