Le serveur parfait - Ubuntu 11.10 [ISPConfig 3]

Ce tutoriel montre comment préparer un serveur Ubuntu 11.10 (Oneiric Ocelot) pour l'installation d'ISPConfig 3, et comment installer ISPConfig 3. ISPConfig 3 est un panneau de contrôle d'hébergement Web qui vous permet de configurer les services suivants via un navigateur Web :Apache web serveur de messagerie Postfix, serveur de noms MySQL, BIND ou MyDNS, PureFTPd, SpamAssassin, ClamAV, et bien d'autres.

Veuillez noter que cette configuration ne fonctionne pas pour ISPConfig 2 ! Il n'est valable que pour ISPConfig 3 !

Je n'émets aucune garantie que cela fonctionnera pour vous !

Manuel ISPConfig 3

Afin d'apprendre à utiliser ISPConfig 3, je vous recommande fortement de télécharger le manuel ISPConfig 3.

Sur environ 300 pages, il couvre le concept derrière ISPConfig (administrateur, revendeurs, clients), explique comment installer et mettre à jour ISPConfig 3, inclut une référence pour tous les formulaires et champs de formulaire dans ISPConfig ainsi que des exemples d'entrées valides, et fournit des tutoriels pour les tâches les plus courantes dans ISPConfig 3. Il explique également comment rendre votre serveur plus sécurisé et est accompagné d'une section de dépannage à la fin.

Application de surveillance ISPConfig pour Android

Avec l'application ISPConfig Monitor, vous pouvez vérifier l'état de votre serveur et savoir si tous les services fonctionnent comme prévu. Vous pouvez vérifier les ports TCP et UDP et envoyer un ping à vos serveurs. En plus de cela, vous pouvez utiliser cette application pour demander des détails aux serveurs sur lesquels ISPConfig est installé (veuillez noter que la version minimale installée d'ISPConfig 3 avec prise en charge de l'application ISPConfig Monitor est 3.0.3.3 ! ); ces détails incluent tout ce que vous savez du module Monitor dans le panneau de configuration ISPConfig (par exemple, les services, les journaux de messagerie et système, la file d'attente de messagerie, les informations sur le processeur et la mémoire, l'utilisation du disque, les quotas, les détails du système d'exploitation, le journal RKHunter, etc.), et bien sûr , comme ISPConfig est compatible avec plusieurs serveurs, vous pouvez vérifier tous les serveurs contrôlés à partir de votre serveur maître ISPConfig.

Pour obtenir des instructions de téléchargement et d'utilisation, veuillez visiter http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/.

1 Exigences

Pour installer un tel système, vous aurez besoin des éléments suivants :

- le CD du serveur Ubuntu 11.10, disponible ici :http://releases.ubuntu.com/releases/11.10/ubuntu-11.10-server-i386.iso (i386) ou http://releases.ubuntu.com/releases /11.10/ubuntu-11.10-server-amd64.iso (x86_64)

- une connexion Internet rapide.

2 Remarque préliminaire

Dans ce tutoriel, j'utilise le nom d'hôte server1.example.com avec l'adresse IP 192.168.0.100 et la passerelle 192.168.0.1. Ces paramètres peuvent différer pour vous, vous devez donc les remplacer le cas échéant.

3 Le système de base

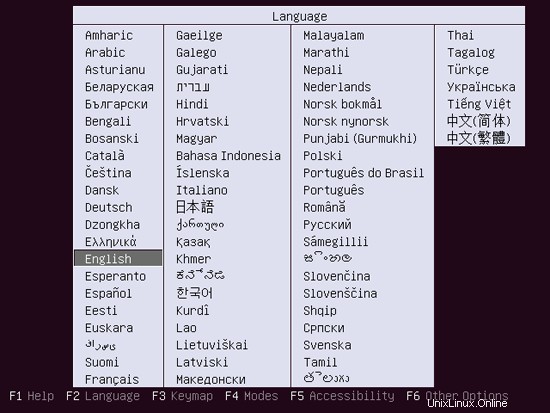

Insérez votre CD d'installation Ubuntu dans votre système et démarrez à partir de celui-ci. Sélectionnez votre langue :

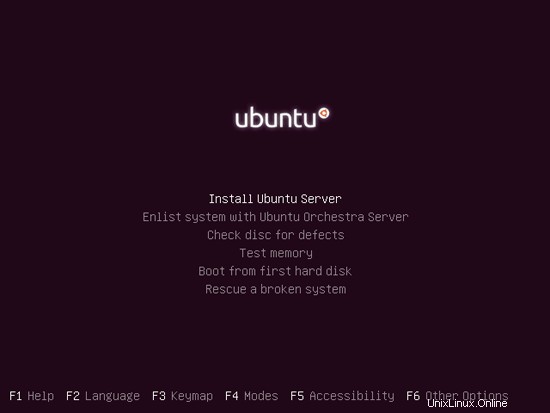

Sélectionnez ensuite Installer le serveur Ubuntu :

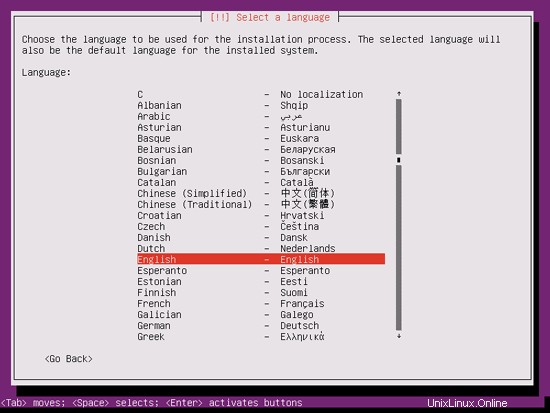

Choisissez à nouveau votre langue (?) :

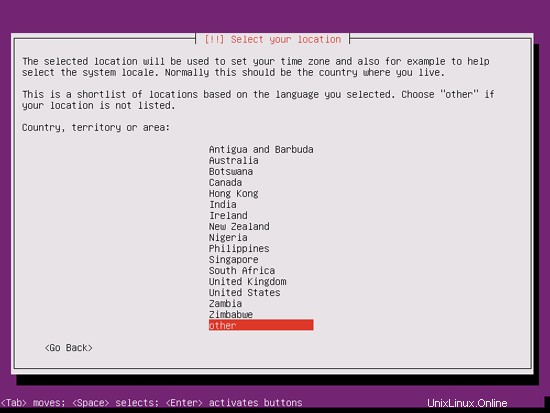

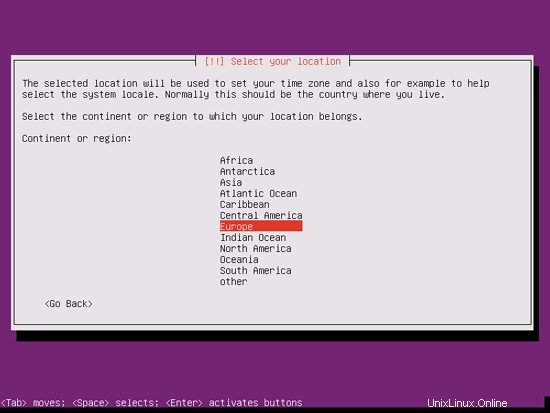

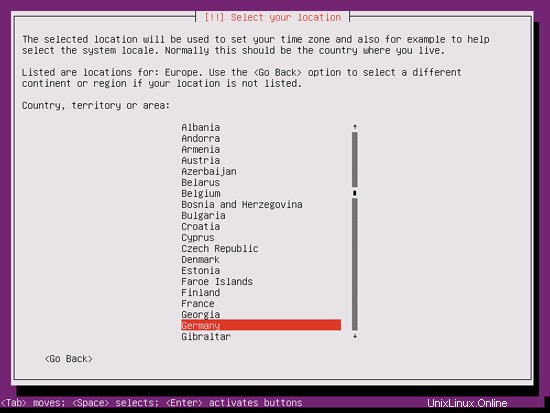

Sélectionnez ensuite votre emplacement :

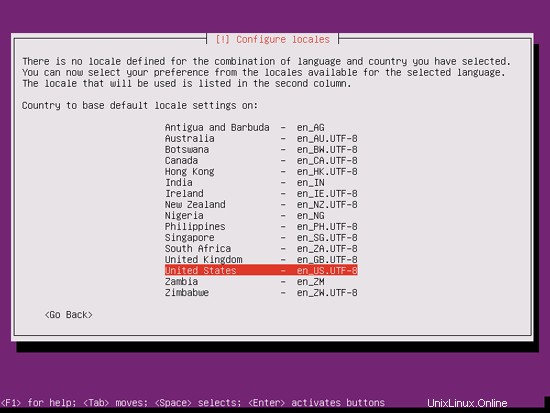

Si vous avez sélectionné une combinaison inhabituelle de langue et de lieu (comme l'anglais comme langue et l'Allemagne comme lieu, comme dans mon cas), le programme d'installation peut vous dire qu'il n'y a pas de paramètres régionaux définis pour cette combinaison ; dans ce cas, vous devez sélectionner les paramètres régionaux manuellement. Je sélectionne en_US.UTF-8 ici :

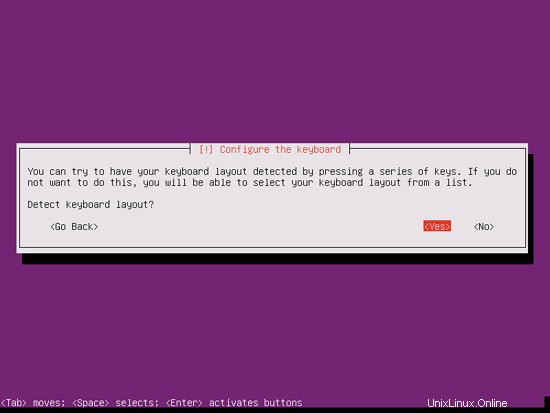

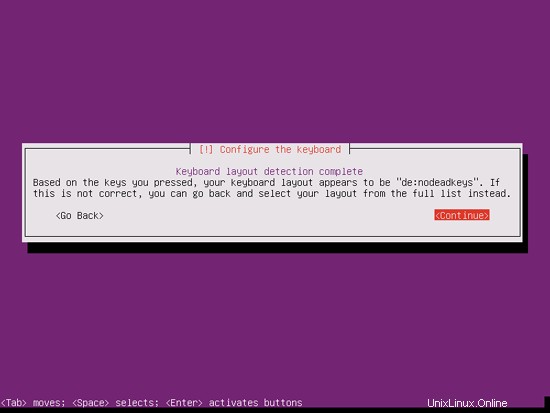

Choisissez une disposition de clavier (il vous sera demandé d'appuyer sur quelques touches et l'installateur essaiera de détecter la disposition de votre clavier en fonction des touches sur lesquelles vous avez appuyé) :

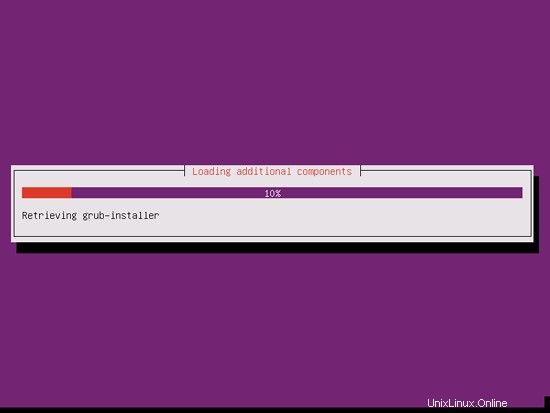

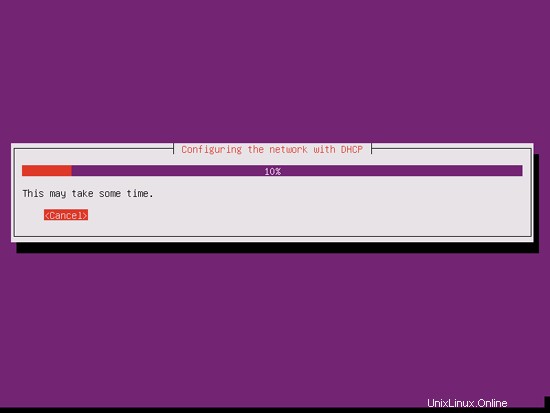

Le programme d'installation vérifie le CD d'installation, votre matériel et configure le réseau avec DHCP s'il y a un serveur DHCP sur le réseau :

Le serveur parfait - Ubuntu 11.10 [ISPConfig 3] - Page 2

21 Installer ISPConfig 3

Pour installer ISPConfig 3 à partir de la dernière version publiée, procédez comme suit :

cd /tmp

wget http://www.ispconfig.org/downloads/ISPConfig-3-stable.tar.gz

tar xfz ISPConfig-3-stable.tar.gz

cd ispconfig3_install/install/

La prochaine étape consiste à exécuter

php -q install.php

Cela lancera le programme d'installation d'ISPConfig 3. Le programme d'installation configurera tous les services comme Postfix, SASL, Courier, etc. pour vous. Une configuration manuelle telle que requise pour ISPConfig 2 (guides de configuration parfaits) n'est pas nécessaire.

exemple@unixlinux.online :/tmp/ispconfig3_install/install# php -q install.php

------------------- -------------------------------------------------- -----------

_____ ___________ _____ __ _ ____

|_ _/ ___| ___ \ / __ \ / _(_) /__ \

| | \ `--.| |_/ / | / \/ ___ _ __ | |_ _ __ _ _/ /

| | `--. \ __/ | | / _ \| '_ \| _| |/ _` | |_ |

_| |_/\__/ / | | \__/\ (_) | | | | | | | (_| | ___\ \

\___/\____/\_| \____/\___/|_| |_|_| |_|\__, | \____/

__/ |

|___/

------------------------------------------- ------------------------------------------

>> Configuration initiale

Système d'exploitation : Debian ou compatible, version inconnue.

Suivant seront quelques questions pour la configuration principale donc soyez prudent.

Les valeurs par défaut sont entre [crochets] et peuvent être acceptées avec

Appuyez sur "quitter" (sans les guillemets) pour arrêter le programme d'installation.

Sélectionnez la langue (en,de) [en] : <-- ENTER

Mode d'installation (standard,expert) [standard] : <-- ENTER

Nom d'hôte complet (FQDN) du serveur, par exemple serveur1.domaine.tld [serveur1.exemple.com] : <-- ENTER

Nom d'hôte du serveur MySQL [localhost] : <-- ENTER

MySQL nom d'utilisateur root [root] : <-- ENTER

Mot de passe root MySQL [] : <-- votre mot de passe sql racine

Base de données MySQL pour créer [dbispconfig] : <-- ENTER

Jeu de caractères MySQL [utf8] : <-- ENTER

Génération d'une clé privée RSA 2048 bits

...+++

....................... ..........................................+++

écrit nouvelle clé privée pour 'smtpd.key'

-----

Vous êtes sur le point d'être demandé de saisir des informations qui seront incorporées

dans votre demande de certificat.

sont sur le point d'entrer est ce qu'on appelle un nom distingué ou un DN.

Il y a un nombre de champs mais vous pouvez laisser certains vides. vous entrez '.', le champ sera laissé vide.

-----

Nom du pays (code à 2 lettres) [AU] : <-- ENTER

State or Province Name ( full name) [Some-State] : <-- ENTER

Locality Name (ex. city) [] : <-- ENTER

Organization Name (ex. company) [Internet Widgits Pty Ltd] : <-- ENTER

Nom de l'unité organisationnelle (par exemple, section) [] : <-- ENTRER

Nom commun (par exemple, VOTRE nom) [] : <-- ENTRER

Adresse e-mail [] : <-- ENTRER

Configurer Jailkit

Configurer SASL

Configurer PAM

Configurer Courier

Configurer Spamassassin

Configurer Amavisd

Configurer Getmail

Configurer Pureftpd

Configurer BIND

/> Configuration Apache

Configuration Vlogger

Configuration Apps vhost

Configuration Pare-feu

Installation ISPConfig

ISPConfig Port [8080] : <-- ENTER

Configuration DBServer

Installation ISPConfig crontab

no crontab for root

no crontab for getmail

Redémarrage des services ...

Plutôt que d'invoquer des scripts init via /etc/init. d, utilisez l'utilitaire service(8)

, par ex. service mysql restart

Puisque le script que vous essayez d'invoquer a été converti en une

tâche Upstart, vous pouvez également utiliser les utilitaires stop(8) puis start(8),

ex. arrêter mysql ; démarrez mysql. L'utilitaire restart(8) est également disponible.

mysql stop/waiting

mysql start/running, process 2302

* Arrêt Postfix Mail Transport Agent postfix

...fait.

* Démarrage de Postfix Mail Transport Agent postfix

...fait.

* Arrêt du daemon d'authentification SASL saslauthd

...fait.

* Démarrage du démon d'authentification SASL saslauthd

...fait.

Arrêt amavisd : amavisd-new.

Démarrage amavisd : amavisd-new.

* Arrêt du démon ClamAV clamd

...fait.

* Démarrage du démon ClamAV clamd

Bytecode : mode de sécurité défini sur "TrustSigned".

... terminé.

* Arrêt des services d'authentification Courier authdaemond

... terminé.

/> * Démarrage des services d'authentification de Courier authdaemond

... terminé.

* Arrêt du serveur IMAP Courier imapd

... terminé.

* Démarrage du serveur IMAP Courier imapd

...fait.

* Arrêt du serveur IMAP-SSL Courier imapd-ssl

...fait.

* Démarrage du serveur IMAP-SSL Courier imapd-ssl

...fait.

* Arrêt du serveur POP3 Courier ...

...fait.

* Démarrage du serveur POP3 Courier.. .

...fait.

* Arrêt du serveur POP3-SSL Courier ...

...fait.

* Démarrage du serveur POP3-SSL Courier ...

...terminé.

* Redémarrage du serveur web apache2

... en attente .... ...terminé.

Redémarrage du serveur ftp : En cours d'exécution : /usr/sbin/pure-ftpd -mysql-virtualchroot -l mysql :/etc/pure-ftpd/db/mysql.conf -l pam -8 UTF-8 -O clf :/var/log/pure-ftpd/transfer.log -D -H -b -A -E -u 1000 -Y 1 -B

Installation terminée.

example@unixlinux.online :/tmp/ispconfig3_install/install#

Le programme d'installation configure automatiquement tous les services sous-jacents, aucune configuration manuelle n'est donc nécessaire.

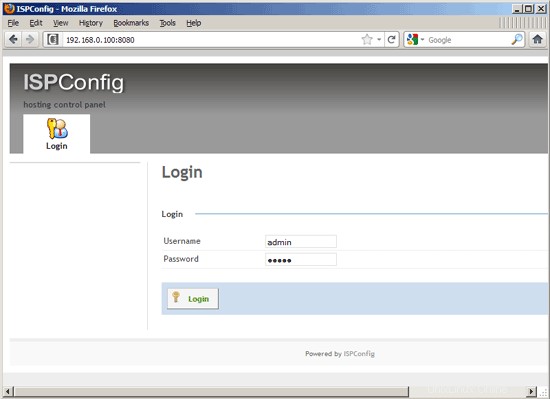

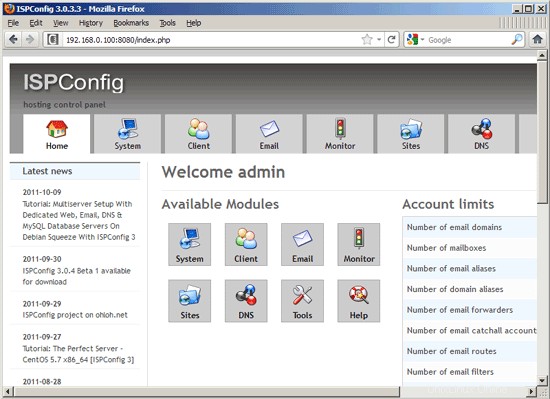

Ensuite, vous pouvez accéder à ISPConfig 3 sous http://server1.example.com:8080/ ou http://192.168.0.100:8080/. Connectez-vous avec le nom d'utilisateur admin et le mot de passe admin (vous devez changer le mot de passe par défaut après votre première connexion) :

Le système est maintenant prêt à être utilisé.

21.1 Manuel ISPConfig 3

Afin d'apprendre à utiliser ISPConfig 3, je vous recommande fortement de télécharger le manuel ISPConfig 3.

Sur environ 300 pages, il couvre le concept derrière ISPConfig (administrateur, revendeurs, clients), explique comment installer et mettre à jour ISPConfig 3, inclut une référence pour tous les formulaires et champs de formulaire dans ISPConfig ainsi que des exemples d'entrées valides, et fournit des tutoriels pour les tâches les plus courantes dans ISPConfig 3. Il explique également comment rendre votre serveur plus sécurisé et est accompagné d'une section de dépannage à la fin.

21.2 Application ISPConfig Monitor pour Android

Avec l'application ISPConfig Monitor, vous pouvez vérifier l'état de votre serveur et savoir si tous les services fonctionnent comme prévu. Vous pouvez vérifier les ports TCP et UDP et envoyer un ping à vos serveurs. En plus de cela, vous pouvez utiliser cette application pour demander des détails aux serveurs sur lesquels ISPConfig est installé (veuillez noter que la version minimale installée d'ISPConfig 3 avec prise en charge de l'application ISPConfig Monitor est 3.0.3.3 ! ); ces détails incluent tout ce que vous savez du module Monitor dans le panneau de configuration ISPConfig (par exemple, les services, les journaux de messagerie et système, la file d'attente de messagerie, les informations sur le processeur et la mémoire, l'utilisation du disque, les quotas, les détails du système d'exploitation, le journal RKHunter, etc.), et bien sûr , comme ISPConfig est compatible avec plusieurs serveurs, vous pouvez vérifier tous les serveurs contrôlés à partir de votre serveur maître ISPConfig.

Pour obtenir des instructions de téléchargement et d'utilisation, veuillez visiter http://www.ispconfig.org/ispconfig-3/ispconfig-monitor-app-for-android/.

22 notes supplémentaires

22.1 OpenVZ

Si le serveur Ubuntu que vous venez de configurer dans ce tutoriel est un conteneur OpenVZ (machine virtuelle), vous devez le faire sur le système hôte (je suppose que l'ID du conteneur OpenVZ est 101 - remplacez-le par le correct VPSID sur votre système):

VPSID=101

pour CAP dans CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE CHOWN DAC_READ_SEARCH SETGID SETUID NET_BIND_SERVICE NET_ADMIN SYS_CHROOT SYS_NICE

do

vzctl set $VPSID --capability ${CAP} :sur --save

fait

23 liens

- Ubuntu :http://www.ubuntu.com/

- ISPConfig :http://www.ispconfig.org/

Le serveur parfait - Ubuntu 11.10 [ISPConfig 3] - Page 3

19 Installer fail2ban

Ceci est facultatif mais recommandé, car le moniteur ISPConfig essaie d'afficher le journal fail2ban :

apt-get install fail2ban

Pour que fail2ban surveille PureFTPd, SASL et Courier, créez le fichier /etc/fail2ban/jail.local :

vi /etc/fail2ban/jail.local

[pureftpd]enabled =trueport =ftpfilter =pureftpdlogpath =/var/log/syslogmaxretry =3[sasl]enabled =trueport =smtpfilter =sasllogpath =/ var/log/mail.logmaxretry =5[courierpop3]enabled =trueport =pop3filter =courierpop3logpath =/var/log/mail.logmaxretry =5[courierpop3s]enabled =trueport =pop3sfilter =courierpop3slogpath =/var/log/mail.logmaxretry =5[courierimap]enabled =trueport =imap2filter =courierimaplogpath =/var/log/mail.logmaxretry =5[courierimaps]enabled =trueport =imapsfilter =courierimapslogpath =/var/log/mail.logmaxretry =5 |

Créez ensuite les cinq fichiers de filtre suivants :

vi /etc/fail2ban/filter.d/pureftpd.conf

[Definition]failregex =.*pure-ftpd :\(.*@ |

vi /etc/fail2ban/filter.d/courierpop3.conf

# Fichier de configuration Fail2Ban## $Révision :100 $#[Définition]# Option :failregex# Notes. :regex pour correspondre aux messages d'échec de mot de passe dans le fichier journal. L'hôte # doit correspondre à un groupe nommé "hôte". La balise " |

vi /etc/fail2ban/filter.d/courierpop3s.conf

# Fichier de configuration Fail2Ban## $Révision :100 $#[Définition]# Option :failregex# Notes. :regex pour correspondre aux messages d'échec de mot de passe dans le fichier journal. L'hôte # doit correspondre à un groupe nommé "hôte". La balise " |

vi /etc/fail2ban/filter.d/courierimap.conf

# Fichier de configuration Fail2Ban## $Révision :100 $#[Définition]# Option :failregex# Notes. :regex pour correspondre aux messages d'échec de mot de passe dans le fichier journal. L'hôte # doit correspondre à un groupe nommé "hôte". La balise " |

vi /etc/fail2ban/filter.d/courierimaps.conf

# Fichier de configuration Fail2Ban## $Révision :100 $#[Définition]# Option :failregex# Notes. :regex pour correspondre aux messages d'échec de mot de passe dans le fichier journal. L'hôte # doit correspondre à un groupe nommé "hôte". La balise " |

Redémarrez ensuite fail2ban :

/etc/init.d/fail2ban redémarrage

20 Installer SquirrelMail

Pour installer le client de messagerie Web SquirrelMail, exécutez

apt-get install squirrelmail

Configurez ensuite SquirrelMail :

squirrelmail-configure

Nous devons dire à SquirrelMail que nous utilisons Courier-IMAP/-POP3 :

Configuration de SquirrelMail : Lire : config.php (1.4.0)

----------------------------------------------- ------------------------

Menu principal --

1. Préférences de l'organisation

2. Paramètres du serveur

3. Paramètres par défaut des dossiers

4. Options générales

5. Thèmes

6. Carnets d'adresses

7. Message du jour (MOTD)

8. Plugins

9. Base de données

10. Langues

D. Définir des paramètres prédéfinis pour des serveurs IMAP spécifiques

C Activer la couleur

S Enregistrer data

Q Quitter

Commande >> <-- D

SquirrelMail Configuration : Lire : config.php

---- -------------------------------------------------- ---

Pendant que nous créons SquirrelMail, nous avons découvert certaines

préférences qui fonctionnent mieux avec certains serveurs qui ne fonctionnent pas si

bien avec d'autres. Si vous sélectionnez votre serveur IMAP, cette option définira certains paramètres prédéfinis pour ce serveur.

Veuillez noter que vous aurez toujours de viser et vous assurer

de tout est correct. Cela ne change pas tout. Il n'y a

que quelques paramètres qui vont modifier.

Veuillez sélectionner votre serveur IMAP :

bincimap = serveur Binc IMAP

courier = serveur Courier IMAP

Cyrus =Cyrus IMAP Server

DoveCot =DoveCot Secure IMAP Server

Exchange =Microsoft Exchange IMAP Server

HmailServer =HmailServer

MacOSX =Mac OS X MailServer

Mercury32 =Mercury /32

uw = Serveur IMAP de l'Université de Washington

gmail = Accès IMAP aux comptes Google mail (Gmail)

quitter = Ne modifier rien

Commande >> <-- courier

SquirrelMail Configuration : Lire : config.php

----------------------- ----------------------------------

Pendant que nous construisons SquirrelMail, nous en avons découvert

préférences qui fonctionnent mieux avec certains serveurs qui ne fonctionnent pas si

bien avec d'autres . Si vous sélectionnez votre serveur IMAP, cette option définira certains paramètres prédéfinis pour ce serveur.

Veuillez noter que vous aurez toujours de viser et vous assurer

de tout est correct. Cela ne change pas tout. Il n'y a

que quelques paramètres qui vont modifier.

Veuillez sélectionner votre serveur IMAP :

bincimap = serveur Binc IMAP

courier = serveur Courier IMAP

Cyrus =Cyrus IMAP Server

DoveCot =DoveCot Secure IMAP Server

Exchange =Microsoft Exchange IMAP Server

HmailServer =HmailServer

MacOSX =Mac OS X MailServer

Mercury32 =Mercury /32

uw = Serveur IMAP de l'Université de Washington

quitter = Ne modifier rien

Commande >> courier

imap_server_type = courier

default_folder_prefix =boîte de réception.

trash_folder =trash

Send_folder =envoyé

draft_folder =drafts

show_prefix_option =false

default_sub_of_inbox =false

show_contain_subfolders_option =false

délimiteur_optionnel = .

delete_folder = true

Appuyez sur une touche pour continuer... <-- ENTER

SquirrelMail Configuration : Lire : config.php ( 1.4.0)

------------------------------------------ ---------------

Menu principal --

1. Préférences de l'organisation

2. Paramètres du serveur

3. Paramètres par défaut des dossiers

4. Options générales

5. Thèmes

6. Carnets d'adresses

7. Message du jour (MOTD)

8. Plugins

9. Base de données

10. Langues

D. Définir des paramètres prédéfinis pour des serveurs IMAP spécifiques

C Activer la couleur

S Enregistrer les données

Q Quitter

/>

Commande >> <-- S

SquirrelMail Configuration : Lire : config.php (1.4.0)

-------- -------------------------------------------------

Menu principal --

1. Préférences de l'organisation

2. Paramètres du serveur

3. Valeurs par défaut des dossiers

4. Options générales

5. Thèmes

6. Carnets d'adresses

7. Message de le jour (MOTD)

8. Plugins

9. Base de données

10. Langues

D. Définir des paramètres prédéfinis pour des serveurs IMAP spécifiques

C Activer la couleur

S Enregistrer les données

Q Quitter

Commande >> S

Données sauvegardées dans config.php

Appuyez sur Entrée pour continuer... <-- ENTRÉE

SquirrelMail Configuration : Lire : config.php (1.4.0)

---------- -----------------------------------------------

Menu principal --

1. Préférences de l'organisation

2. Paramètres du serveur

3. Paramètres par défaut des dossiers

4. Options générales

5. Thèmes

6. Carnets d'adresses

7. Message du jour (MOTD)

8. Plugins

9. Base de données

10. Langues

D. Ensemble prédéfini paramètres pour des serveurs IMAP spécifiques

C Activer la couleur

S Enregistrer les données

Q Quitter

Commande >> <-- Q

Nous allons maintenant configurer SquirrelMail afin que vous puissiez l'utiliser à partir de vos sites Web (créés via ISPConfig) en utilisant les alias /squirrelmail ou /webmail. Ainsi, si votre site Web est www.example.com, vous pourrez accéder à SquirrelMail en utilisant www.example.com/squirrelmail ou www.example.com/webmail.

La configuration Apache de SquirrelMail se trouve dans le fichier /etc/squirrelmail/apache.conf, mais ce fichier n'est pas chargé par Apache car il ne se trouve pas dans le répertoire /etc/apache2/conf.d/. Par conséquent, nous créons un lien symbolique appelé squirrelmail.conf dans le répertoire /etc/apache2/conf.d/ qui pointe vers /etc/squirrelmail/apache.conf et rechargeons ensuite Apache :

cd /etc/apache2/conf.d/

ln -s ../../squirrelmail/apache.conf squirrelmail.conf

/etc/init.d/apache2 recharge

Ouvrez maintenant /etc/apache2/conf.d/squirrelmail.conf...

vi /etc/apache2/conf.d/squirrelmail.conf

... et ajoutez les lignes suivantes au conteneur

[...] |

Créez le répertoire /var/lib/squirrelmail/tmp...

mkdir /var/lib/squirrelmail/tmp

... et faites en sorte qu'il appartienne à l'utilisateur www-data :

chown www-data /var/lib/squirrelmail/tmp

Recharger Apache :

/etc/init.d/apache2 recharge

C'est déjà fait - /etc/apache2/conf.d/squirrelmail.conf définit un alias appelé /squirrelmail qui pointe vers le répertoire d'installation de SquirrelMail /usr/share/squirrelmail.

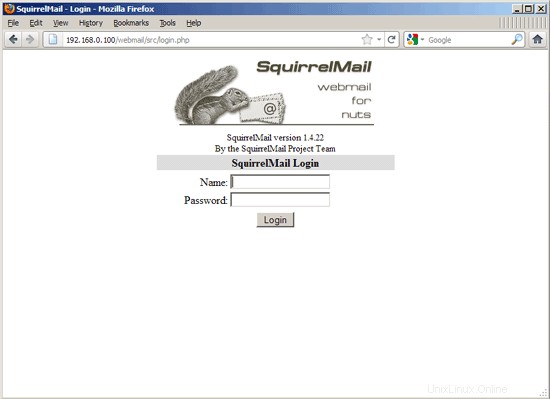

Vous pouvez désormais accéder à SquirrelMail depuis votre site Web comme suit :

http://192.168.0.100/squirrelmail

http://www.example.com/squirrelmail

Vous pouvez également y accéder depuis le vhost du panneau de contrôle ISPConfig (après avoir installé ISPConfig, voir le chapitre suivant) comme suit (cela ne nécessite aucune configuration dans ISPConfig) :

http://server1.example.com:8080/squirrelmail

Si vous souhaitez utiliser l'alias /webmail au lieu de /squirrelmail, ouvrez simplement /etc/apache2/conf.d/squirrelmail.conf...

vi /etc/apache2/conf.d/squirrelmail.conf

... et ajoutez la ligne Alias /webmail /usr/share/squirrelmail :

Alias /squirrelmail /usr/share/squirrelmailAlias /webmail /usr/share/squirrelmail[...] |

Puis rechargez Apache :

/etc/init.d/apache2 recharge

Vous pouvez maintenant accéder à Squirrelmail comme suit :

http://192.168.0.100/webmail

http://www.example.com/webmail

http://server1.example.com:8080/webmail (après avoir installé ISPConfig, consultez le chapitre suivant)

Si vous souhaitez définir un vhost comme webmail.example.com où vos utilisateurs peuvent accéder à SquirrelMail, vous devez ajouter la configuration vhost suivante à /etc/apache2/conf.d/squirrelmail.conf :

vi /etc/apache2/conf.d/squirrelmail.conf

[...] |

Assurez-vous de remplacer 1.2.3.4 par la bonne adresse IP de votre serveur. Bien sûr, il doit y avoir un enregistrement DNS pour webmail.example.com qui pointe vers l'adresse IP que vous utilisez dans la configuration vhost. Assurez-vous également que le vhost webmail.example.com n'existe pas dans ISPConfig (sinon les deux vhosts interféreront l'un avec l'autre !).

Maintenant rechargez Apache...

/etc/init.d/apache2 recharge

... et vous pouvez accéder à SquirrelMail sous http://webmail.example.com !

Le serveur parfait - Ubuntu 11.10 [ISPConfig 3] - Page 4

12 Installer Postfix, Courier, Saslauthd, MySQL, rkhunter, binutils

Nous pouvons installer Postfix, Courier, Saslauthd, MySQL, rkhunter et binutils avec une seule commande :

apt-get install postfix postfix-mysql postfix-doc mysql-client mysql-server courier-authdaemon courier-authlib-mysql courier-pop courier-pop-ssl courier-imap courier-imap-ssl libsasl2-2 libsasl2-modules libsasl2-modules-sql sasl2-bin libpam-mysql openssl getmail4 rkhunter binutils maildrop

Les questions suivantes vous seront posées :

Nouveau mot de passe pour l'utilisateur "root" MySQL :<-- yourrootsqlpassword

Répétez le mot de passe pour l'utilisateur MySQL "root" :<-- yourrootsqlpassword

Créer des répertoires pour l'administration Web ? <-- Non

Type général de configuration de messagerie :<-- Site Internet

Nom de messagerie système :<-- serveur1.exemple.com

Certificat SSL requis <-- Ok

Si vous découvrez (plus tard après avoir configuré votre premier compte de messagerie dans ISPConfig) que vous ne pouvez pas envoyer d'e-mails et que vous obtenez l'erreur suivante dans /var/log/mail.log...

Échec de l'authentification SASL LOGIN :aucun mécanisme disponible

... veuillez vous rendre sur https://www.howtoforge.com/forums/showpost.php?p=265831&postcount=25 pour savoir comment résoudre le problème.

Nous voulons que MySQL écoute sur toutes les interfaces, pas seulement sur localhost, donc nous éditons /etc/mysql/my.cnf et commentons la ligne bind-address =127.0.0.1 :

vi /etc/mysql/my.cnf

[...]# Au lieu de sauter le réseau, la valeur par défaut est maintenant d'écouter uniquement sur # localhost qui est plus compatible et n'est pas moins sécurisé. #bind-address =127.0.0.1[...] |

Ensuite, nous redémarrons MySQL :

/etc/init.d/mysql restart

Vérifiez maintenant que la mise en réseau est activée. Exécuter

netstat -tap | grep mysql

Le résultat devrait ressembler à ceci :

example@unixlinux.online :~# netstat -tap | grep mysql

tcp 0 0 *:mysql * :* ÉCOUTER 22355/mysqld

example@unixlinux.online :~#

Lors de l'installation, les certificats SSL pour IMAP-SSL et POP3-SSL sont créés avec le nom d'hôte localhost. Pour le remplacer par le nom d'hôte correct (server1.example.com dans ce tutoriel), supprimez les certificats...

cd /etc/courier

rm -f /etc/courier/imapd.pem

rm -f /etc/courier/pop3d.pem

... et modifiez les deux fichiers suivants ; remplacez CN=localhost par CN=server1.example.com (vous pouvez également modifier les autres valeurs, si nécessaire) :

vi /etc/courier/imapd.cnf

[...]CN=server1.example.com[...] |

vi /etc/courier/pop3d.cnf

[...]CN=server1.example.com[...] |

Recréez ensuite les certificats...

mkimapdcert

mkpop3dcert

... et redémarrez Courier-IMAP-SSL et Courier-POP3-SSL :

/etc/init.d/courier-imap-ssl restart

/etc/init.d/courier-pop-ssl restart

13 Installer Amavisd-new, SpamAssassin et Clamav

Pour installer amavisd-new, SpamAssassin et ClamAV, nous exécutons

apt-get install amavisd-new spamassassin clamav clamav-daemon zoo unzip bzip2 arj noarch lzop cabextract apt-listchanges libnet-ldap-perl libauthen-sasl-perl clamav-docs daemon libio-string-perl libio-socket-ssl- perl libnet-ident-perl zip libnet-dns-perl

La configuration d'ISPConfig 3 utilise amavisd qui charge la bibliothèque de filtres SpamAssassin en interne, nous pouvons donc arrêter SpamAssassin pour libérer de la RAM :

/etc/init.d/spamassassin stop

update-rc.d -f spamassassin remove

14 Installer Apache2, PHP5, phpMyAdmin, FCGI, suExec, Pear et mcrypt

Apache2, PHP5, phpMyAdmin, FCGI, suExec, Pear et mcrypt peuvent être installés comme suit :

apt-get install apache2 apache2.2-common apache2-doc apache2-mpm-prefork apache2-utils libexpat1 ssl-cert libapache2-mod-php5 php5 php5-common php5-gd php5-mysql php5-imap phpmyadmin php5-cli php5-cgi libapache2-mod-fcgid apache2-suexec php-pear php-auth php5-mcrypt mcrypt php5-imagick imagemagick libapache2-mod-suphp libruby libapache2-mod-ruby

Vous verrez la question suivante :

Serveur Web à reconfigurer automatiquement :<-- apache2

Configurer la base de données pour phpmyadmin avec dbconfig-common ? <-- Non

Exécutez ensuite la commande suivante pour activer les modules Apache suexec, rewrite, ssl, actions et include (plus dav, dav_fs et auth_digest si vous souhaitez utiliser WebDAV) :

les actions SSL de réécriture a2enmod suexec incluent

a2enmod dav_fs dav auth_digest

Redémarrez ensuite Apache :

/etc/init.d/apache2 redémarrage

Si vous souhaitez héberger des fichiers Ruby avec l'extension .rb sur vos sites Web créés via ISPConfig, vous devez commenter la ligne application/x-ruby rb dans /etc/mime.types :

vi /etc/mime.types

[...]#application/x-ruby rb[...] |

(Ceci n'est nécessaire que pour les fichiers .rb ; les fichiers Ruby avec l'extension .rbx sont prêts à l'emploi.)

Redémarrez ensuite Apache :

/etc/init.d/apache2 redémarrage

15 Installer PureFTPd et quota

PureFTPd et quota peuvent être installés avec la commande suivante :

apt-get install pure-ftpd-common pure-ftpd-mysql quota quotatool

Editez le fichier /etc/default/pure-ftpd-common...

vi /etc/default/pure-ftpd-common

... et assurez-vous que le mode de démarrage est défini sur autonome et définissez VIRTUALCHROOT=true :

[...]STANDALONE_OR_INETD=standalone[...]VIRTUALCHROOT=true[...] |

Nous configurons maintenant PureFTPd pour autoriser les sessions FTP et TLS. FTP est un protocole très peu sûr car tous les mots de passe et toutes les données sont transférés en texte clair. En utilisant TLS, toute la communication peut être cryptée, ce qui rend le FTP beaucoup plus sécurisé.

Si vous souhaitez autoriser les sessions FTP et TLS, exécutez

echo 1> /etc/pure-ftpd/conf/TLS

Pour utiliser TLS, nous devons créer un certificat SSL. Je le crée dans /etc/ssl/private/, donc je crée d'abord ce répertoire :

mkdir -p /etc/ssl/private/

Ensuite, nous pouvons générer le certificat SSL comme suit :

openssl req -x509 -nodes -days 7300 -newkey rsa:2048 -keyout /etc/ssl/private/pure-ftpd.pem -out /etc/ssl/private/pure-ftpd.pem

Country Name (2 letter code) [AU]:<-- Enter your Country Name (e.g., "DE").

State or Province Name (full name) [Some-State]:<-- Enter your State or Province Name.

Locality Name (eg, city) []:<-- Enter your City.

Organization Name (eg, company) [Internet Widgits Pty Ltd]:<-- Enter your Organization Name (e.g., the name of your company).

Organizational Unit Name (eg, section) []:<-- Enter your Organizational Unit Name (e.g. "IT Department").

Common Name (eg, YOUR name) []:<-- Enter the Fully Qualified Domain Name of the system (e.g. "server1.example.com").

Email Address []:<-- Enter your Email Address.

Change the permissions of the SSL certificate:

chmod 600 /etc/ssl/private/pure-ftpd.pem

Then restart PureFTPd:

/etc/init.d/pure-ftpd-mysql restart

Edit /etc/fstab. Mine looks like this (I added ,usrjquota=quota.user,grpjquota=quota.group,jqfmt=vfsv0 to the partition with the mount point /):

vi /etc/fstab

# /etc/fstab:static file system information.## Use 'blkid' to print the universally unique identifier for a# device; this may be used with UUID=as a more robust way to name devices# that works even if disks are added and removed. See fstab(5).## |

To enable quota, run these commands:

monter -o remonter /

quotacheck -avugm

quotaon -avug

16 Install BIND DNS Server

BIND can be installed as follows:

apt-get install bind9 dnsutils

17 Install Vlogger, Webalizer, And AWstats

Vlogger, webalizer, and AWstats can be installed as follows:

apt-get install vlogger webalizer awstats geoip-database

Open /etc/cron.d/awstats afterwards...

vi /etc/cron.d/awstats

... and comment out both cron jobs in that file:

#*/10 * * * * www-data [ -x /usr/share/awstats/tools/update.sh ] &&/usr/share/awstats/tools/update.sh# Generate static reports:#10 03 * * * www-data [ -x /usr/share/awstats/tools/buildstatic.sh ] &&/usr/share/awstats/tools/buildstatic.sh |

18 Install Jailkit

Jailkit n'est nécessaire que si vous souhaitez chrooter les utilisateurs SSH. Il peut être installé comme suit (important :Jailkit doit être installé avant ISPConfig - il ne peut pas être installé après !) :

apt-get install build-essential autoconf automake1.9 libtool flex bison debhelper

cd /tmp

wget http://olivier.sessink.nl/jailkit/jailkit-2.14.tar.gz

tar xvfz jailkit-2.14.tar.gz

cd jailkit-2.14

./debian/rules binary

If the last command gives you an error like...

x86_64-linux-gnu-gcc -lpthread -o jk_socketd jk_socketd.o jk_lib.o utils.o iniparser.o

jk_socketd.o:In function `main':

/tmp/jailkit-2.14/src/jk_socketd.c:474:undefined reference to `pthread_create'

collect2:ld returned 1 exit status

make[2]:*** [jk_socketd] Error 1

make[2]:Leaving directory `/tmp/jailkit-2.14/src'

make[1]:*** [all] Error 2

make[1]:Leaving directory `/tmp/jailkit-2.14'

make:*** [build-arch-stamp] Error 2

example@unixlinux.online:/tmp/jailkit-2.14#

... please install gcc-4.4:

apt-get install gcc-4.4

Now take a look at /usr/bin/gcc:

ls -l /usr/bin/gcc*

/usr/bin/gcc should currently be a symlink to /usr/bin/gcc-4.6:

example@unixlinux.online:/tmp/jailkit-2.14# ls -l /usr/bin/gcc*

lrwxrwxrwx 1 root root 7 2011-08-14 09:16 /usr/bin/gcc -> gcc-4.6

-rwxr-xr-x 1 root root 259232 2011-10-05 23:56 /usr/bin/gcc-4.4

-rwxr-xr-x 1 root root 349120 2011-09-16 16:31 /usr/bin/gcc-4.6

example@unixlinux.online:/tmp/jailkit-2.14#

We change this now so that /usr/bin/gcc links to /usr/bin/gcc-4.4:

ln -sf /usr/bin/gcc-4.4 /usr/bin/gcc

Now build Jailkit as follows:

make clean

./configure

make

make clean

./debian/rules binary

If the ./debian/rules binary command doesn't give you an error this time, you can now install the Jailkit .deb package as follows:

cd ..

dpkg -i jailkit_2.14-1_*.deb

rm -rf jailkit-2.14*

Finally, we change the /usr/bin/gcc symlink so that it points to /usr/bin/gcc-4.6 again:

ln -sf /usr/bin/gcc-4.6 /usr/bin/gcc

The Perfect Server - Ubuntu 11.10 [ISPConfig 3] - Page 5

4 Get root Privileges

After the reboot you can login with your previously created username (e.g. administrator). Because we must run all the steps from this tutorial with root privileges, we can either prepend all commands in this tutorial with the string sudo, or we become root right now by typing

sudo su

(You can as well enable the root login by running

sudo passwd root

and giving root a password. You can then directly log in as root, but this is frowned upon by the Ubuntu developers and community for various reasons. See http://ubuntuforums.org/showthread.php?t=765414.)

5 Install The SSH Server (Optional)

If you did not install the OpenSSH server during the system installation, you can do it now:

apt-get install ssh openssh-server

From now on you can use an SSH client such as PuTTY and connect from your workstation to your Ubuntu 11.10 server and follow the remaining steps from this tutorial.

6 Install vim-nox (Optional)

I'll use vi as my text editor in this tutorial. The default vi program has some strange behaviour on Ubuntu and Debian; to fix this, we install vim-nox:

apt-get install vim-nox

(You don't have to do this if you use a different text editor such as joe or nano.)

7 Configure The Network

Because the Ubuntu installer has configured our system to get its network settings via DHCP, we have to change that now because a server should have a static IP address. Edit /etc/network/interfaces and adjust it to your needs (in this example setup I will use the IP address 192.168.0.100 ):

vi /etc/network/interfaces

# This file describes the network interfaces available on your system# and how to activate them. For more information, see interfaces(5).# The loopback network interfaceauto loiface lo inet loopback# The primary network interfaceauto eth0iface eth0 inet static address 192.168.0.100 netmask 255.255.255.0 network 192.168.0.0 broadcast 192.168.0.255 gateway 192.168.0.1 |

Then restart your network:

/etc/init.d/networking restart

Then edit /etc/hosts. Faites en sorte qu'il ressemble à ceci :

vi /etc/hosts

127.0.0.1 localhost.localdomain localhost192.168.0.100 server1.example.com server1# The following lines are desirable for IPv6 capable hosts::1 ip6-localhost ip6-loopbackfe00::0 ip6-localnetff00::0 ip6-mcastprefixff02::1 ip6-allnodesff02::2 ip6-allrouters |

Now run

echo server1.example.com> /etc/hostname

/etc/init.d/hostname restart

Afterwards, run

hostname

hostname -f

Both should show server1.example.com now.

8 Edit /etc/apt/sources.list And Update Your Linux Installation

Edit /etc/apt/sources.list. Comment out or remove the installation CD from the file and make sure that the universe and multiverse repositories are enabled. Cela devrait ressembler à ceci :

vi /etc/apt/sources.list

## deb cdrom:[Ubuntu-Server 11.10 _Oneiric Ocelot_ - Release amd64 (20111011)]/ dists/oneiric/main/binary-i386/# deb cdrom:[Ubuntu-Server 11.10 _Oneiric Ocelot_ - Release amd64 (20111011)]/ dists/oneiric/restricted/binary-i386/# deb cdrom:[Ubuntu-Server 11.10 _Oneiric Ocelot_ - Release amd64 (20111011)]/ oneiric main restricted#deb cdrom:[Ubuntu-Server 11.10 _Oneiric Ocelot_ - Release amd64 (20111011)]/ dists/oneiric/main/binary-i386/#deb cdrom:[Ubuntu-Server 11.10 _Oneiric Ocelot_ - Release amd64 (20111011)]/ dists/oneiric/restricted/binary-i386/#deb cdrom:[Ubuntu-Server 11.10 _Oneiric Ocelot_ - Release amd64 (20111011)]/ oneiric main restricted# See http://help.ubuntu.com/community/UpgradeNotes for how to upgrade to# newer versions of the distribution.deb http://de.archive.ubuntu.com/ubuntu/ oneiric main restricteddeb-src http://de.archive.ubuntu.com/ubuntu/ oneiric main restricted## Major bug fix updates produced after the final release of the## distribution.deb http://de.archive.ubuntu.com/ubuntu/ oneiric-updates main restricteddeb-src http://de.archive.ubuntu.com/ubuntu/ oneiric-updates main restricted## N.B. software from this repository is ENTIRELY UNSUPPORTED by the Ubuntu## team. Also, please note that software in universe WILL NOT receive any## review or updates from the Ubuntu security team.deb http://de.archive.ubuntu.com/ubuntu/ oneiric universedeb-src http://de.archive.ubuntu.com/ubuntu/ oneiric universedeb http://de.archive.ubuntu.com/ubuntu/ oneiric-updates universedeb-src http://de.archive.ubuntu.com/ubuntu/ oneiric-updates universe## N.B. software from this repository is ENTIRELY UNSUPPORTED by the Ubuntu## team, and may not be under a free licence. Please satisfy yourself as to## your rights to use the software. Also, please note that software in## multiverse WILL NOT receive any review or updates from the Ubuntu## security team.deb http://de.archive.ubuntu.com/ubuntu/ oneiric multiversedeb-src http://de.archive.ubuntu.com/ubuntu/ oneiric multiversedeb http://de.archive.ubuntu.com/ubuntu/ oneiric-updates multiversedeb-src http://de.archive.ubuntu.com/ubuntu/ oneiric-updates multiverse## N.B. software from this repository may not have been tested as## extensively as that contained in the main release, although it includes## newer versions of some applications which may provide useful features.## Also, please note that software in backports WILL NOT receive any review## or updates from the Ubuntu security team.deb http://de.archive.ubuntu.com/ubuntu/ oneiric-backports main restricted universe multiversedeb-src http://de.archive.ubuntu.com/ubuntu/ oneiric-backports main restricted universe multiversedeb http://security.ubuntu.com/ubuntu oneiric-security main restricteddeb-src http://security.ubuntu.com/ubuntu oneiric-security main restricteddeb http://security.ubuntu.com/ubuntu oneiric-security universedeb-src http://security.ubuntu.com/ubuntu oneiric-security universedeb http://security.ubuntu.com/ubuntu oneiric-security multiversedeb-src http://security.ubuntu.com/ubuntu oneiric-security multiverse## Uncomment the following two lines to add software from Canonical's## 'partner' repository.## This software is not part of Ubuntu, but is offered by Canonical and the## respective vendors as a service to Ubuntu users.# deb http://archive.canonical.com/ubuntu oneiric partner# deb-src http://archive.canonical.com/ubuntu oneiric partner## Uncomment the following two lines to add software from Ubuntu's## 'extras' repository.## This software is not part of Ubuntu, but is offered by third-party## developers who want to ship their latest software.# deb http://extras.ubuntu.com/ubuntu oneiric main# deb-src http://extras.ubuntu.com/ubuntu oneiric main |

Puis lancez

apt-get update

to update the apt package database and

apt-get upgrade

to install the latest updates (if there are any). If you see that a new kernel gets installed as part of the updates, you should reboot the system afterwards:

redémarrer

9 Change The Default Shell

/bin/sh is a symlink to /bin/dash, however we need /bin/bash, not /bin/dash. Therefore we do this:

dpkg-reconfigure dash

Use dash as the default system shell (/bin/sh)? <-- No

If you don't do this, the ISPConfig installation will fail.

10 Disable AppArmor

AppArmor is a security extension (similar to SELinux) that should provide extended security. In my opinion you don't need it to configure a secure system, and it usually causes more problems than advantages (think of it after you have done a week of trouble-shooting because some service wasn't working as expected, and then you find out that everything was ok, only AppArmor was causing the problem). Par conséquent, je le désactive (c'est indispensable si vous souhaitez installer ISPConfig plus tard).

We can disable it like this:

/etc/init.d/apparmor stop

update-rc.d -f apparmor remove

apt-get remove apparmor apparmor-utils

11 Synchronize the System Clock

It is a good idea to synchronize the system clock with an NTP (n etwork t ime p rotocol) server over the Internet. Exécutez simplement

apt-get install ntp ntpdate

and your system time will always be in sync.

The Perfect Server - Ubuntu 11.10 [ISPConfig 3] - Page 6

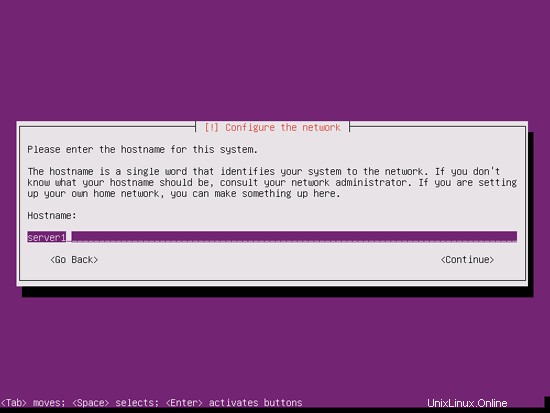

Enter the hostname. In this example, my system is called server1.example.com , so I enter server1 :

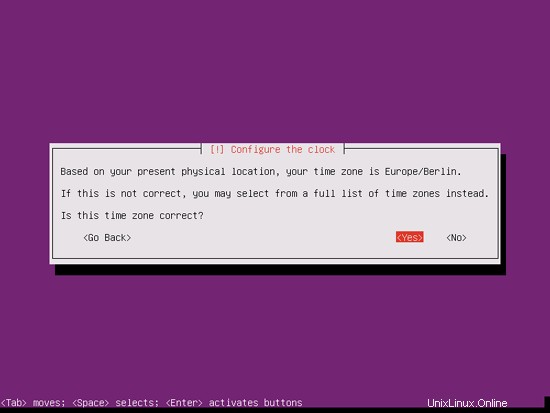

Please check if the installer detected your time zone correctly. If so, select Yes, otherwise No:

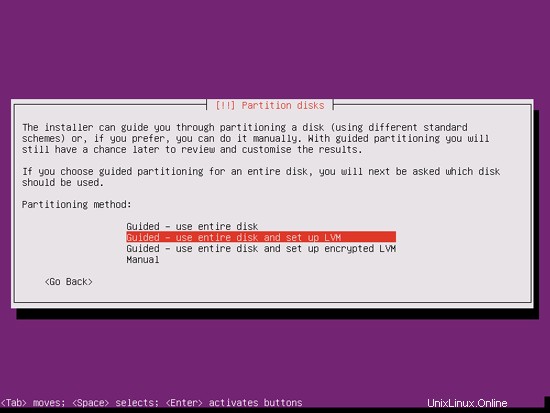

Now you have to partition your hard disk. For simplicity's sake I select Guided - use entire disk and set up LVM - this will create one volume group with two logical volumes, one for the / file system and another one for swap (of course, the partitioning is totally up to you - if you know what you're doing, you can also set up your partitions manually).

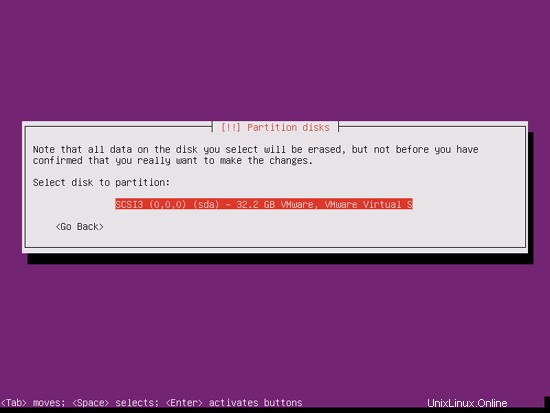

Select the disk that you want to partition:

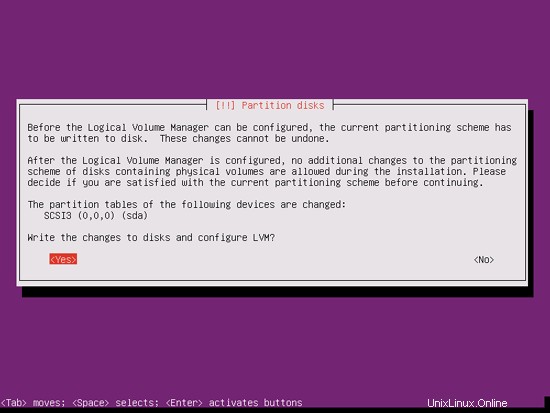

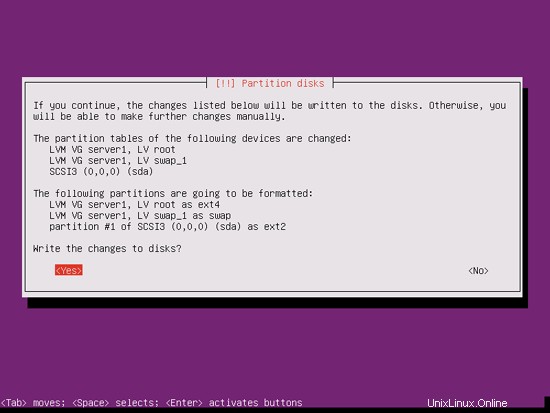

When you're asked Write the changes to disks and configure LVM?, select Yes:

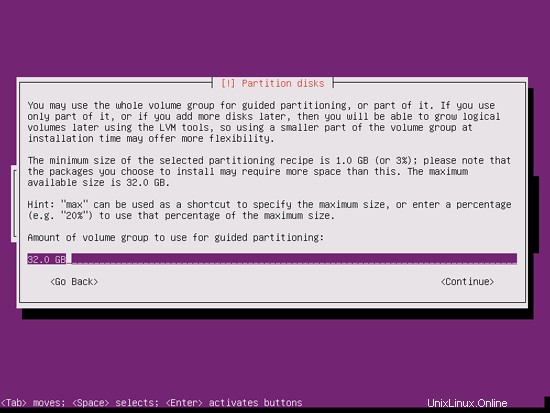

If you have selected Guided - use entire disk and set up LVM, the partitioner will create one big volume group that uses all the disk space. You can now specify how much of that disk space should be used by the logical volumes for / and swap. It makes sense to leave some space unused so that you can later on expand your existing logical volumes or create new ones - this gives you more flexibility.

When you're finished, hit Yes when you're asked Write the changes to disks?:

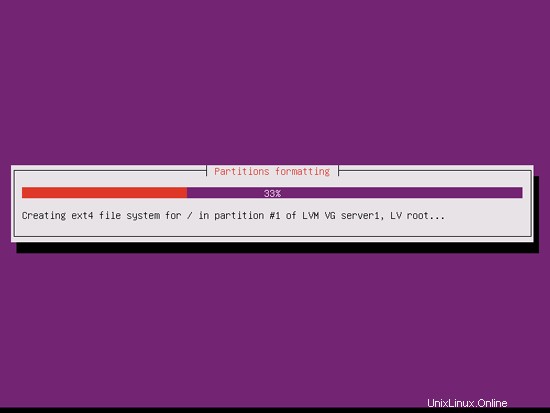

Afterwards, your new partitions are being created and formatted:

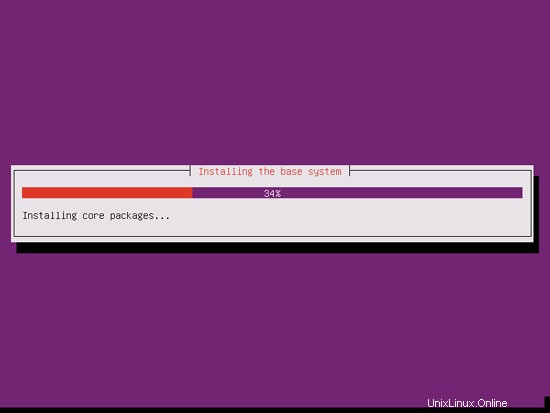

Now the base system is being installed:

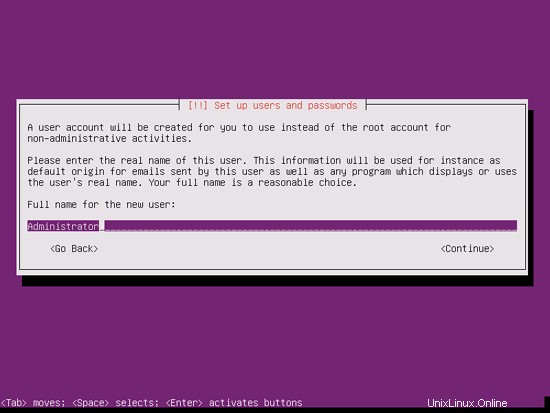

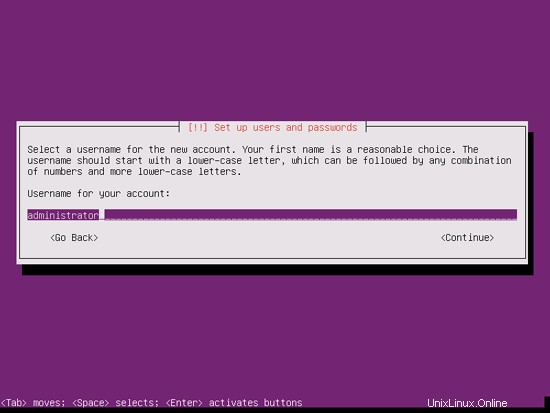

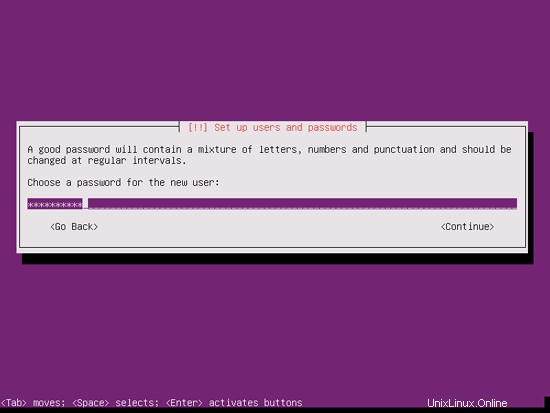

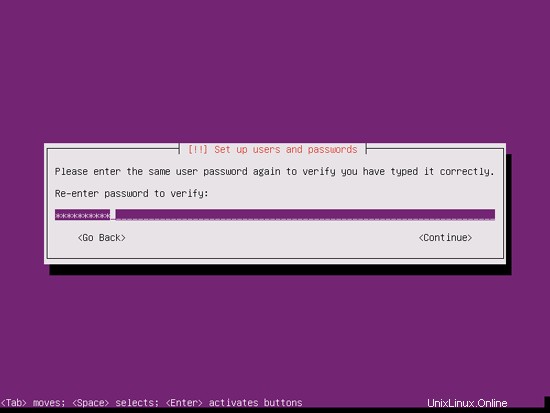

Create a user, for example the user Administrator with the user name administrator (don't use the user name admin as it is a reserved name on Ubuntu 11.10):

I don't need an encrypted private directory, so I choose No here:

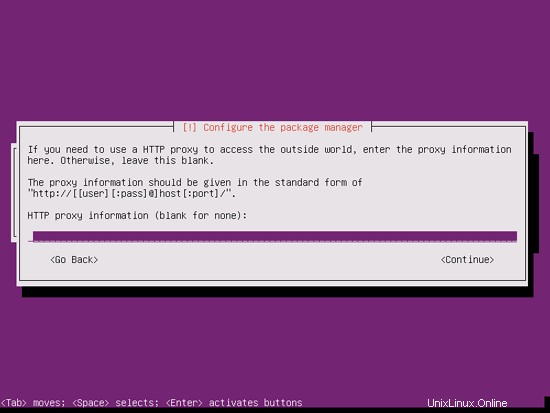

Next the package manager apt gets configured. Leave the HTTP proxy line empty unless you're using a proxy server to connect to the Internet:

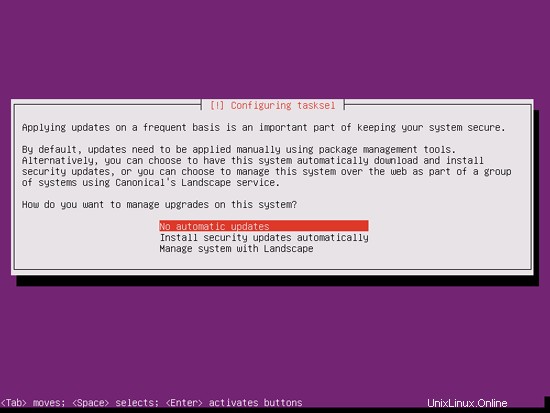

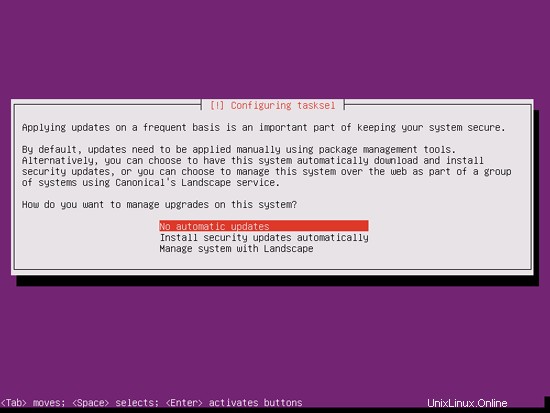

I'm a little bit old-fashioned and like to update my servers manually to have more control, therefore I select No automatic updates. Of course, it's up to you what you select here:

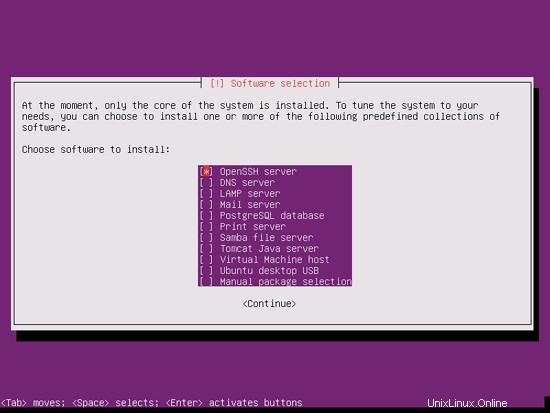

We need a DNS, mail, and LAMP server, but nevertheless I don't select any of them now because I like to have full control over what gets installed on my system. We will install the needed packages manually later on. The only item I select here is OpenSSH server so that I can immediately connect to the system with an SSH client such as PuTTY after the installation has finished:

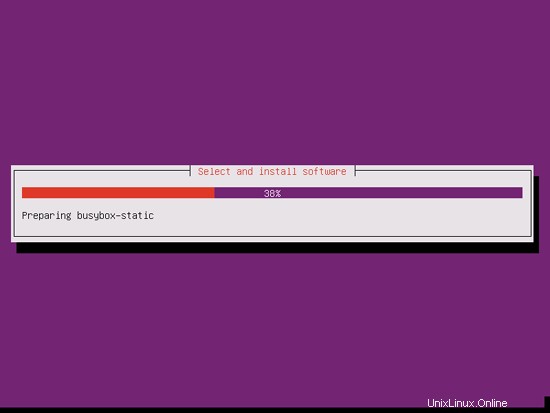

The installation continues:

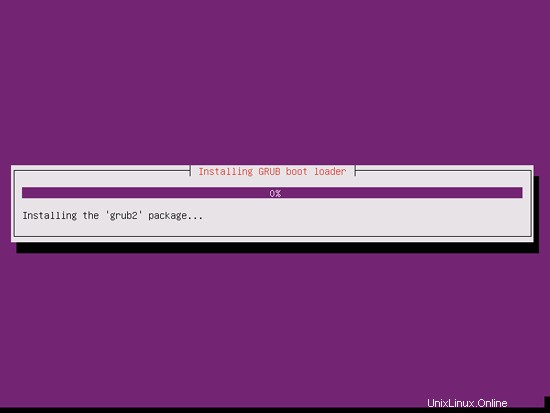

The GRUB boot loader gets installed:

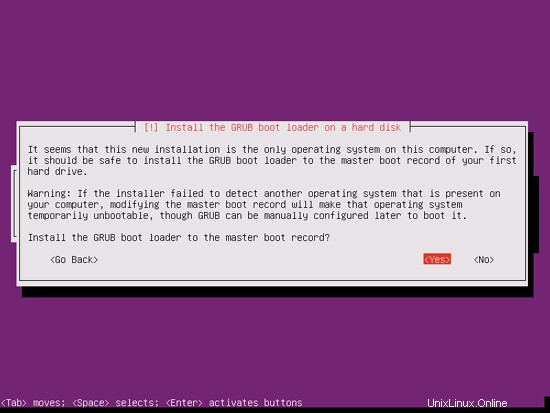

Select Yes when you are asked Install the GRUB boot loader to the master boot record?:

The base system installation is now finished. Remove the installation CD from the CD drive and hit Continue to reboot the system:

On to the next step...