Tout le monde devrait se préoccuper de sa vie privée et de sa sécurité de nos jours. C'est une idée fausse courante que si vous utilisez Linux, vous n'avez pas à vous soucier des problèmes de confidentialité et de sécurité. Chaque système d'exploitation comporte des risques et des vulnérabilités qui peuvent être exploités et vous exposer.

Dans cet article, vous découvrirez les meilleures pratiques que vous pouvez suivre pour éviter les risques de confidentialité et les fuites.

Protégez votre compte utilisateur avec un mot de passe fort

Ceci est obligatoire, utilisez toujours des comptes d'utilisateurs protégés par mot de passe sur les systèmes de bureau également. Utilisez un mot de passe à forte complexité mais mémorisable pour garantir un système plus sûr.

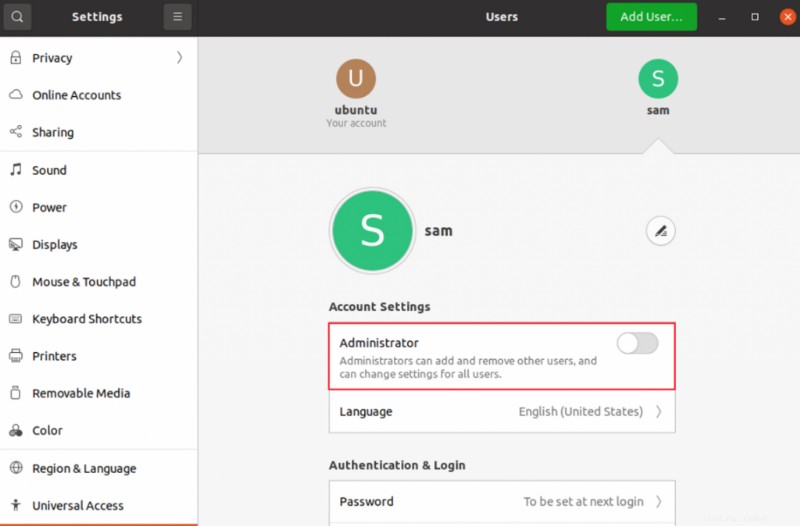

N'utilisez pas un compte administrateur pour un usage courant

Les comptes administrateur détenaient des autorisations à l'échelle du système, ce qui n'est pas recommandé pour une utilisation courante. Utilisez toujours un compte standard ou de base pour une utilisation quotidienne. Vous pouvez vérifier l'état de votre compte en allant dans Paramètres> Utilisateurs.

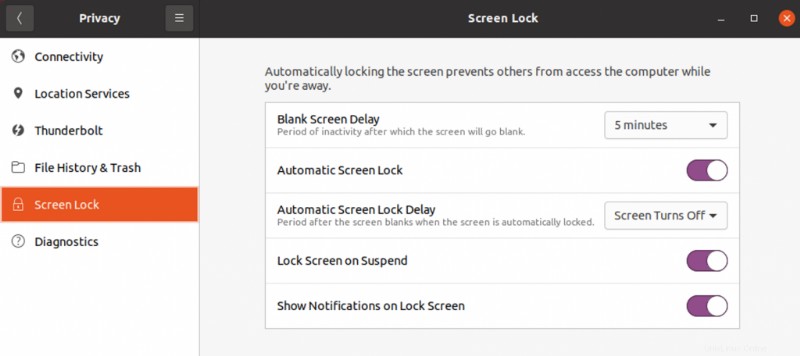

Configurer le verrouillage de l'écran

Vous pouvez verrouiller manuellement votre système par un simple raccourci Ctrl+Alt+L . Mais vous devez toujours vous assurer que l'écran se verrouille en utilisant un économiseur d'écran. Accédez simplement à Paramètres> Confidentialité> Verrouillage de l'écran.

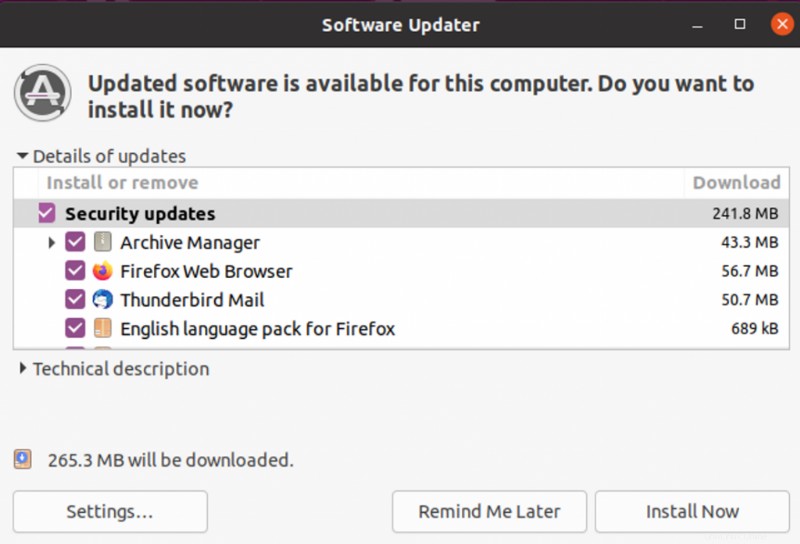

Mettez à jour votre système régulièrement

Assurez-vous de garder votre système à jour. Les versions de Linux sont mises à jour régulièrement, ces mises à jour contiennent des packages de sécurité qui maintiennent votre sécurité à jour. Lancez donc votre programme de mise à jour de logiciels et installez toutes les nouvelles mises à jour.

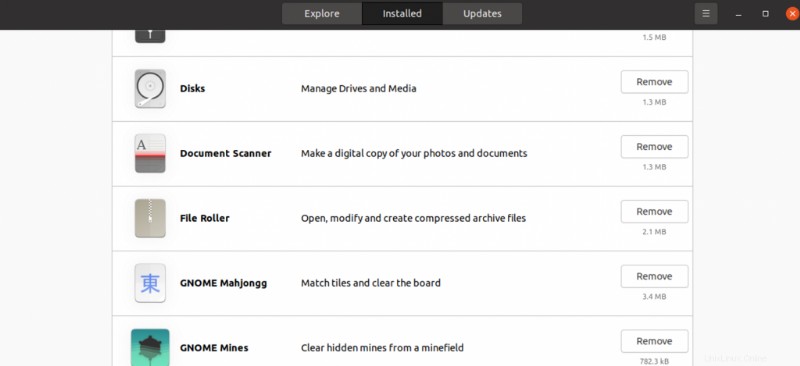

Gardez votre système propre

Assurez-vous de n'installer que les applications dont vous avez besoin. Des applications plus que nécessaires dans votre système ralentiront non seulement votre système, mais l'exposeront également à plus de risques et de vulnérabilités.

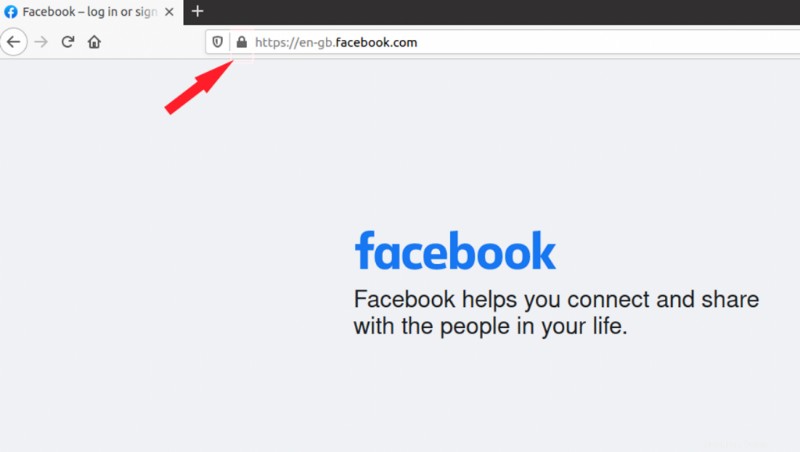

Naviguez sur des sites Web avec un certificat SSL valide uniquement

Lorsque vous naviguez et avant de donner des données sur un site Web, assurez-vous toujours que le site Web est sûr en vérifiant la couleur de l'icône du cadenas dans votre barre d'URL. Cela signifie que vos données seront transmises à l'aide d'un protocole Secure Socket Layer (SSL) et ne seront pas exposées. Ne partagez aucune information si l'icône du cadenas est barrée ou rouge.

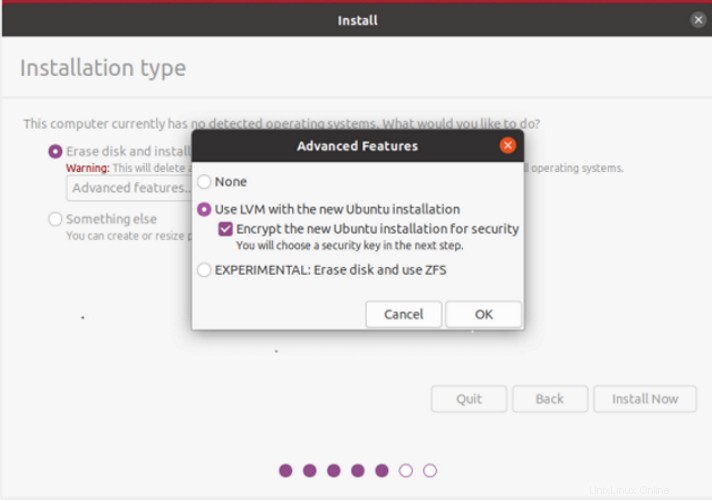

Crypter les données

L'option de chiffrement intégral du disque est disponible pour les utilisateurs lors de l'installation des systèmes Linux. Le chiffrement complet du disque chiffrera tout votre système et vous aurez besoin d'une clé même pour démarrer le système.

Vous pouvez définir ce paramètre de cryptage lors de l'installation de Linux. Dans le type d'installation, sélectionnez simplement l'option Fonctionnalités avancées et cochez les options "Utiliser LVM avec la nouvelle installation d'Ubuntu" et "Crypter la nouvelle installation d'Ubuntu pour la sécurité".

Ce cryptage est difficile à configurer si vous les manquez lors de l'installation. Dans ce cas, votre meilleure option est de conserver une sauvegarde à jour de vos fichiers et de la mettre à jour régulièrement.

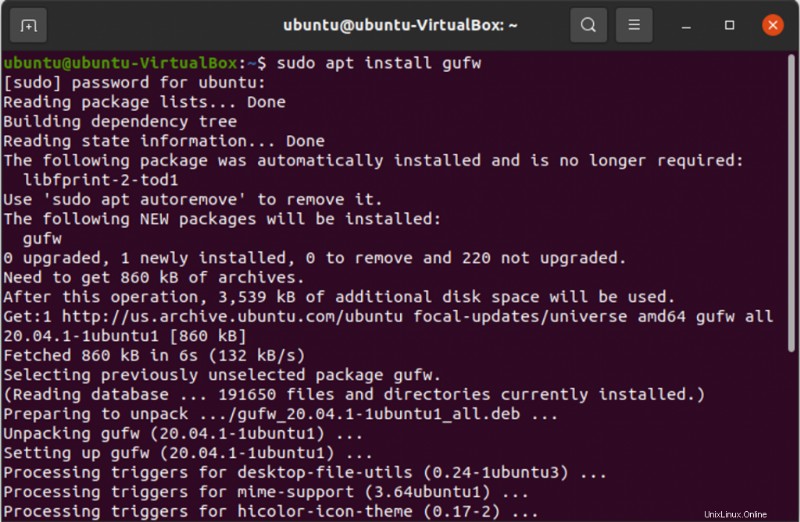

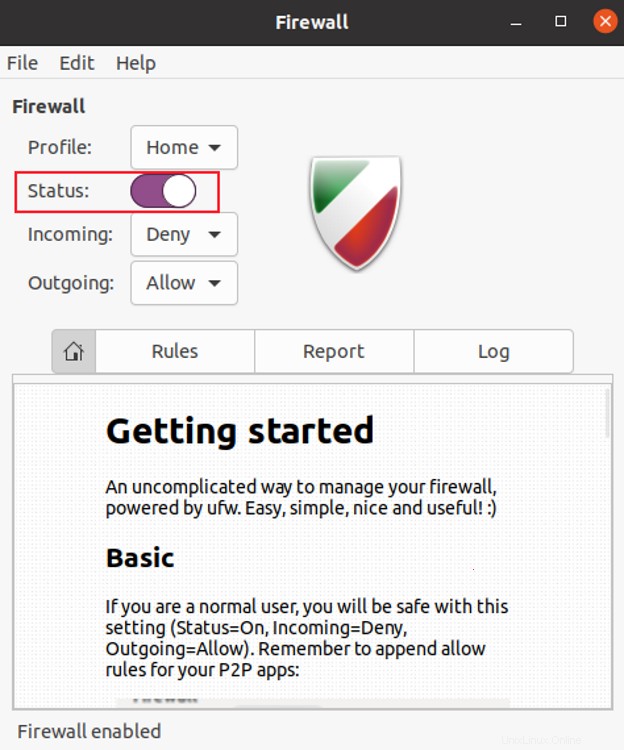

Activez votre pare-feu local

Linux est livré avec un pare-feu ufw intégré. Vous pouvez facilement le configurer avec son application graphique gufw. Pour installer gufw, exécutez la commande suivante.

sudo apt install gufw

Utiliser un réseau privé virtuel (VPN)

Vous pouvez aller plus loin pour protéger la confidentialité de votre réseau et utiliser un réseau privé virtuel. Le VPN masquera et chiffrera votre trafic réseau de manière à ce que vous sembliez être un utilisateur d'un lieu et d'un pays différents des vôtres.

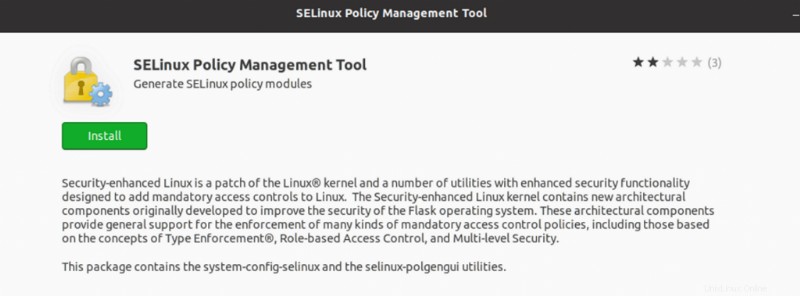

Restreindre l'accès privilégié avec SELinux ou AppArmor

SELinux et AppArmor sont des outils qui peuvent aider les utilisateurs à définir des restrictions d'application telles que l'accès aux processus et aux fichiers. Ces applications s'assureront que les dommages causés par toute attaque sont contenus et que vos autres données sont en sécurité.

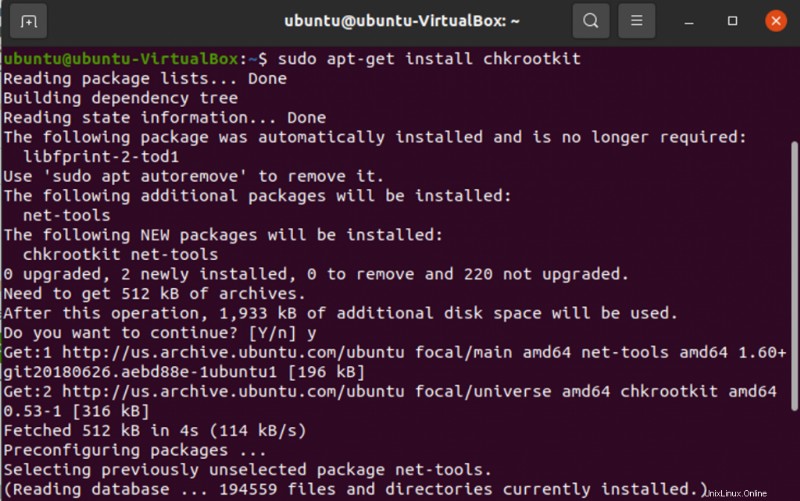

Rechercher les rootkits

Les rootkits sont des logiciels malveillants qui restent cachés et peuvent prendre le commandement et le contrôle de votre système à votre insu. Utilisez chkrootkit qui est un outil de détection de rootkit pour vérifier le rootkit dans votre système.

Vous pouvez installer chkrootkit en exécutant la commande suivante

sudo apt-get install chkrootkit

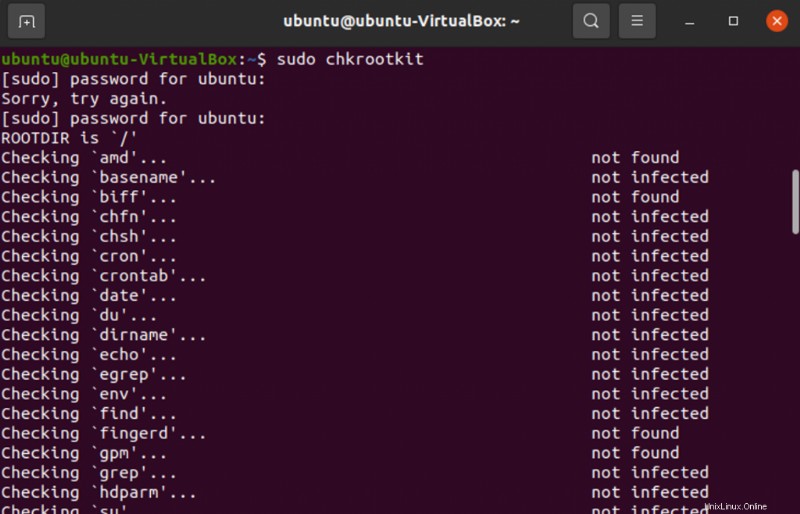

Une fois installé, exécutez le chkrootkit.

sudo chkrootkit

chkrootkit analysera votre système pendant un certain temps et vous indiquera si vous avez un rootkit sur votre système.

Restreindre les paramètres de connexion à distance

Secure Shell Protocol (SSH) est un protocole utilisé pour la communication à distance qui présente de nombreux risques pour la confidentialité et la sécurité du système. Mais vous pouvez réduire le risque en apportant des modifications au fichier de configuration SSH en procédant comme suit

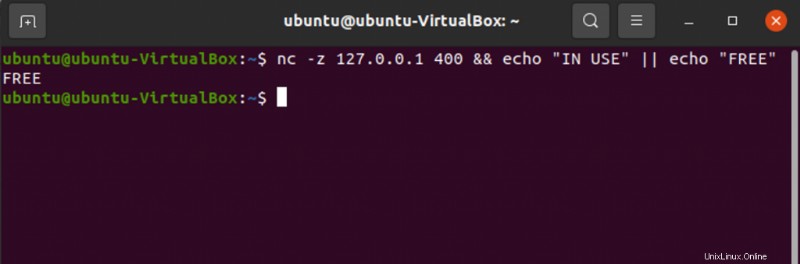

Sélectionnez un port libre aléatoire qui n'est pas utilisé. Pour vérifier si le nouveau port est utilisé ou libre, exécutez la commande suivante.

nc -z 127.0.0.1 <port number> && echo "IN USE" || echo "FREE"

Tout d'abord, pour ouvrir le fichier de configuration SSH, exécutez la commande suivante

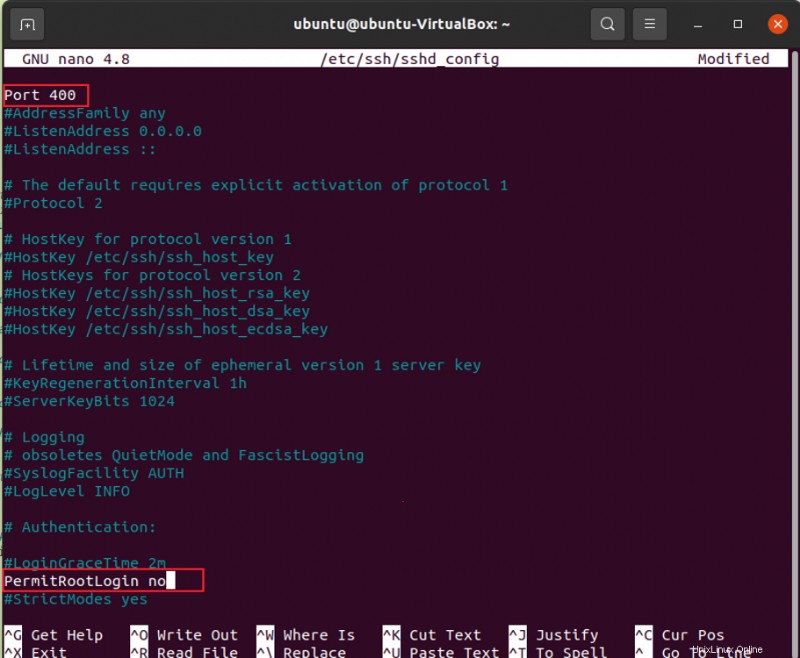

sudo nano /etc/ssh/sshd_config

Maintenant, recherchez la ligne avec "Port 22" dans le fichier de configuration et remplacez le numéro de port par un nouveau numéro de port libre.

Recherchez ensuite "PermitRootLogin" dans le fichier de configuration. Vous pouvez maintenant le remplacer par "PermitRootLogin no" si vous ne souhaitez pas autoriser l'utilisateur root à se connecter à distance.

Mais si vous souhaitez toujours que l'utilisateur root autorise la connexion à distance avec la paire de clés SSH, remplacez-la par "PermitRootLogin prohibit-password".

Désactiver les démons des services d'écoute

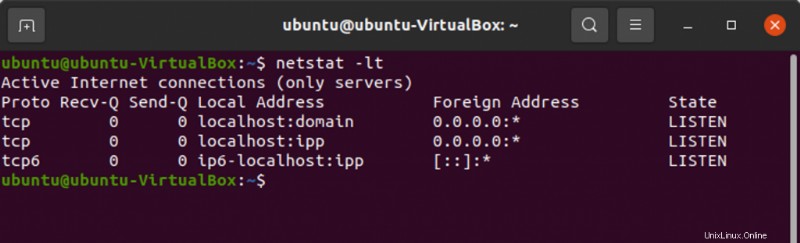

Certaines applications par défaut exécutent des démons d'écoute sur des ports externes. Pour vérifier ces ports, exécutez la commande suivante.

netstat -lt

Voyez maintenant si vous avez besoin de ces services ou non. Et fermez les services inutiles.

Conclusion

Dans cet article, vous avez appris quelques étapes de base pour augmenter la confidentialité dans le système Linux. Si vous avez d'autres conseils de confidentialité, n'oubliez pas de les partager dans le commentaire ci-dessous.