Cet article décrit les types d'utilisateurs de base et comment les vérifier.

Types d'utilisateurs

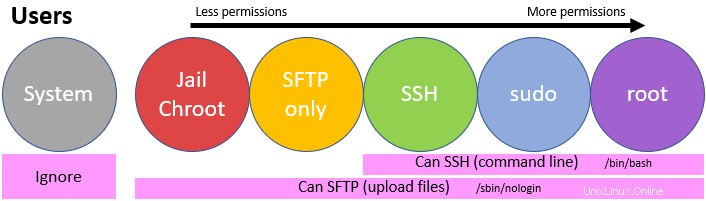

Vous avez le choix entre deux types d'utilisateurs de base :SFTP et SSH .

Utilisateurs SFTP

Les utilisateurs du protocole de transfert de fichiers sécurisé (SFTP) peuvent utiliser la ligne de commande ou un programme, tel que Filezilla®, pour télécharger des fichiers en toute sécurité. Cet outil est utile pour les développeurs qui ont besoin d'un endroit pour télécharger les fichiers de leur site Web. Un utilisateur SFTP uniquement peut se connecter via SFTP mais pas via SSH.

Utilisateurs SSH

Les utilisateurs de SecureShell (SSH) peuvent se connecter en toute sécurité à la ligne de commande Linux®, dans un terminal de ligne de commande à écran noir tel que PuTTY® ou MobaXterm®. C'est une méthode pratique mais recommandée pour ceux qui sont à l'aise avec la ligne de commande Linux. Un utilisateur SSH peut se connecter via SFTP et SSH.

Modifier l'accès utilisateur

Il existe plusieurs façons d'ajouter ou de supprimer l'accès pour les utilisateurs SSH et SFTP.

Utilisateurs SFTP emprisonnés ou chrootés

Ces utilisateurs ne peuvent accéder qu'à un ensemble spécifique de répertoires et rien d'autre. La configuration est un processus long, alors demandez à l'un de nos techniciens de support de vous aider si vous avez besoin de l'implémenter.

utilisateurs sudo SSH

sudo les utilisateurs peuvent exécuter des commandes de niveau administrateur en les faisant précéder de sudo . Le système enregistre alors qui a fait la demande et l'exécute.

Autres utilisateurs

Les utilisateurs persistants sont des utilisateurs système comme bin , mail , games , nobody , et bientôt, que vous pouvez généralement ignorer. La root l'utilisateur vous permet de faire tout ce que vous voulez sur le système.

Pour simplifier les choses, voici un graphique montrant les utilisateurs Linux de base que vous pouvez avoir, mis à l'échelle des autorisations minimales à toutes les autorisations :

Contrôles que vous pouvez effectuer sans vous connecter

Vous vous connectez généralement à votre ordinateur ou serveur via le port 22. Considérez le port 22 comme la porte par laquelle vous vous connectez. Poursuivant l'analogie, les ports 80 et 443 sont les portes du trafic du site Web. Si ces ports sont fermés, considérez les portes comme fermées et ne permettant pas le passage de ce trafic.

Si vous ne pouvez pas vous connecter, exécutez les commandes suivantes pour vérifier que le port 22 est ouvert et accepte les connexions SSH :

Vérifiez quels ports sont ouverts :

# nmap -F <IP>

Essayez de vous connecter :

# ssh <user>@<IP>

Essayez de vous connecter et obtenez plus d'informations :

# ssh -v <user>@<IP>

Conseils de dépannage de connexion

Si vous ne parvenez pas à vous connecter, envisagez les possibilités suivantes :

C'est généralement le mot de passe

Le plus souvent, le problème est le plus simple :le mot de passe. Si le port 22 est ouvert et que votre ordinateur ou serveur demande un mot de passe lorsque vous vous connectez en SSH, confirmez que vous saisissez le bon mot de passe. N'oubliez pas que Linux est sensible à la casse.

Si vous ne connaissez pas votre mot de passe

Linux n'enregistre pas votre mot de passe dans un format que nous pouvons récupérer. Connectez-vous avec un autre utilisateur ou demandez à notre équipe d'assistance de le réinitialiser pour vous.

Si vous essayez de vous connecter en tant que root

Par défaut, Linux désactive les connexions root directes pour des raisons de sécurité (pour empêcher les pirates d'avoir à déchiffrer un seul mot de passe). Ainsi, à moins que vous n'ayez spécifiquement activé root, le protocole habituel consiste à se connecter en tant qu'autre utilisateur, puis à passer à root si nécessaire.

Commandes utilisateur utiles

Afficher les types d'utilisateurs :

Exécutez la commande suivante pour répertorier tous les utilisateurs système, SFTP uniquement et SSH :

# cat /etc/passwd

root:*:0:0:root:/root:/bin/bash

apache:*:48:48:Apache:/usr/share/httpd:/sbin/nologin

php-fpm:*:995:992:php-fpm:/var/lib/php/fpm:/sbin/nologin

mysql:*:27:27:MariaDB Server:/var/lib/mysql:/sbin/nologin

sher:*:1002:1002:example:/home/sher:/bin/bash

Chaque ligne est divisée en différentes sections avec :

| sher | 1002:1002 | exemple | /home/sher | /bin/bash |

|---|---|---|---|---|

| Nom d'utilisateur | ID utilisateur. S'il est inférieur à 1 000, c'est probablement un utilisateur système par défaut | Un commentaire s'il y en a un | Répertoire d'accueil. Jail/Chroot=/home/chroot | SFTP-only=/sbin/nologin SSH=/bin/bash |

Rechercher un utilisateur

Exécutez la commande suivante pour rechercher un utilisateur spécifique :

# grep <user> /etc/passwd

Vérifier les autorisations

Exécutez la commande suivante pour vérifier si un utilisateur a sudo autorisations soit par l'utilisation du privilège ALL=(ALL) ou wheel groupe :

# (getent group; cat /etc/sudoers) | grep <user>

Remarque :Aucune sortie signifie que les autorisations sudo n'ont pas été trouvées.

Vérifier l'état du mot de passe

Exécutez la commande suivante pour vérifier si un utilisateur est verrouillé :

# passwd -S <user>

Vous voyez soit Password set ou locked .

Vérifications utilisateur plus avancées

Vérifier les utilisateurs actuellement connectés :

# w

Vérifiez qui s'est connecté en dernier :

# last

Cochez les dix derniers utilisateurs à se connecter :

# last | head -10

Vérifiez si un utilisateur a essayé de se connecter :

# grep <user> /var/log/secure

Afficher un flux en direct des utilisateurs essayant de se connecter (utilisez Ctrl+C pour annuler):

# tail -f /var/log/secure

Vérifier quand un mot de passe arrive à expiration (la valeur par défaut est jamais) :

# chage -l <user>

Vérifiez à quels groupes un utilisateur appartient :

# groups <user>

Utilisez le script suivant pour vérifier qu'un utilisateur voit si son mot de passe est verrouillé s'il dispose des autorisations sudo :

# UU='<user>'; getent passwd | grep ${UU}; passwd -S ${UU}; grep ${UU} /etc/sudoers; groups ${UU}