Nous avons déjà publié un bref guide sur - comment générer un mot de passe fort sous Linux il y a un moment. Maintenant, nous allons découvrir si le mot de passe généré est vraiment fort ou non. Dans ce court tutoriel, nous verrons comment vérifier la complexité du mot de passe sous Linux à partir de la ligne de commande. Avant d'aller plus loin, voici quelques conseils utiles à tous ceux qui veulent protéger leur système.

- N'utilisez jamais le même mot de passe pour différents comptes de messagerie, connexions ssh/ftp/sftp. Si un pirate parvient à déchiffrer votre mot de passe, il a littéralement accès à tous les comptes. Alors, générez et utilisez un mot de passe unique différent pour chaque compte.

- Un bon mot de passe doit être une combinaison de lettres, de chiffres et de caractères spéciaux.

- Assurez-vous que votre mot de passe comporte au moins 12 caractères ou plus. Consultez notre guide pour forcer les utilisateurs à utiliser un mot de passe fort .

- N'enregistrez pas vos mots de passe en ligne. Utilisez un bon gestionnaire de mots de passe ou mémorisez-les.

- Envisagez une authentification à deux facteurs si possible.

- Plus important encore, n'utilisez pas de réponses valides pour les questions de sécurité, avec suffisamment de violations de données, les pirates auront toutes les réponses . Les questions de sécurité courantes sont le nom de jeune fille du père, le nom de l'école, le nom de l'animal préféré, le nom de famille de la première petite amie/petit ami, etc. Étant donné que la plupart du temps, ces questions sont stockées en texte brut sur des sites Web, quelqu'un peut accéder à plusieurs de vos comptes en sachant ces réponses. Au lieu de cela, mettez des lettres/chiffres mélangés comme réponses et utilisez un gestionnaire de mots de passe sécurisé pour garder une trace de vos réponses. Je suis tombé sur cette astuce sur Reddit . J'ai donc pensé que le partager ici serait utile à quelqu'un.

Vérifiez la complexité du mot de passe sous Linux

De nombreux outils et sites Web sont disponibles pour tester la complexité du mot de passe. Mais, ce dont nous allons discuter ici est la méthode la plus simple et la plus efficace parmi elles.

Installez cracklib package s'il n'est pas déjà installé.

Sur Arch Linux et ses dérivés, lancez :

$ sudo pacman -S cracklib

Sur RHEL, Fedora, CentOS :

$ sudo yum install cracklib

Ou,

$ sudo dnf install cracklib

Sur Debian, Ubuntu, Linux Mint :

$ sudo apt-get install libcrack2

Maintenant, il est temps de tester la complexité des mots de passe.

Commençons par un simple mot de passe.

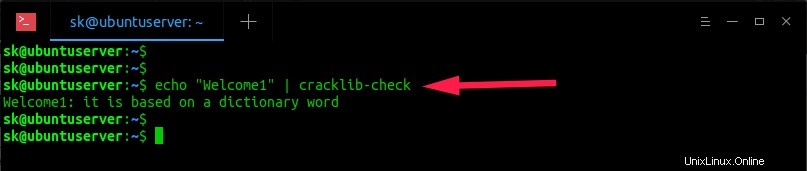

$ echo "Welcome1" | cracklib-check

Exemple de résultat :

Welcome1: it is based on a dictionary word.

Comme vous le voyez dans la sortie ci-dessus, le mot de passe donné est basé sur un mot du dictionnaire, ce qui n'est pas recommandé.

Voyons quel sera le résultat si vous donnez un mot de passe fort.

$ echo "wXCHXlxuhrFrFMQLqik=9" | cracklib-check

Exemple de résultat :

wXCHXlxuhrFrFMQLqik=9: OK

En voici une autre.

$ echo "sheew3aeReidir&*=" | cracklib-check

Exemple de résultat :

sheew3aeReidir&*=: OK

Génial! Ces mots de passe sont suffisamment forts pour être utilisés. De même, vous pouvez vérifier la complexité des différents mots de passe comme décrit ci-dessus.

Suggestion de lecture :

- KeeWeb – Gestionnaire de mots de passe open source et multiplateforme

- Buttercup :un gestionnaire de mots de passe gratuit, sécurisé et multiplateforme

- Titan :un gestionnaire de mots de passe en ligne de commande pour Linux

- Comment définir des règles de mot de passe sous Linux