Kali Linux est une distribution Linux destinée aux professionnels de la cybersécurité, aux testeurs d'intrusion et aux pirates éthiques. Il est doté d'un large assortiment d'outils de piratage, et bien d'autres peuvent être installés.

Vous envisagez peut-être d'installer Kali Linux, ou vous l'avez récemment installé, mais vous ne savez pas par où commencer. Dans ce guide, nous allons passer en revue certains de nos outils de test de pénétration et de piratage préférés sur la distribution. Cela vous donnera une bonne idée de ce qui est disponible, ainsi qu'une idée de la façon d'utiliser les différents outils.

Dans ce didacticiel, vous apprendrez :

- Meilleurs outils Kali Linux pour les tests d'intrusion et le piratage

Outils de test d'intrusion et de piratage sur Kali Linux

Outils de test d'intrusion et de piratage sur Kali Linux | Catégorie | Exigences, conventions ou version du logiciel utilisée |

|---|---|

| Système | Kali Linux |

| Logiciel | N/A |

| Autre | Accès privilégié à votre système Linux en tant que root ou via le sudo commande. |

| Conventions | # - nécessite que les commandes linux données soient exécutées avec les privilèges root soit directement en tant qu'utilisateur root, soit en utilisant sudo commande$ – nécessite que les commandes linux données soient exécutées en tant qu'utilisateur normal non privilégié |

Outils de test d'intrusion et de piratage pour Kali Linux

Suivez notre liste ci-dessous pendant que nous parcourons nos meilleurs choix d'outils pour Kali. Il y en a des centaines de plus que ce que nous mentionnons ici, mais ce sont quelques-uns des éléments essentiels que nous pensons que tout le monde devrait connaître.

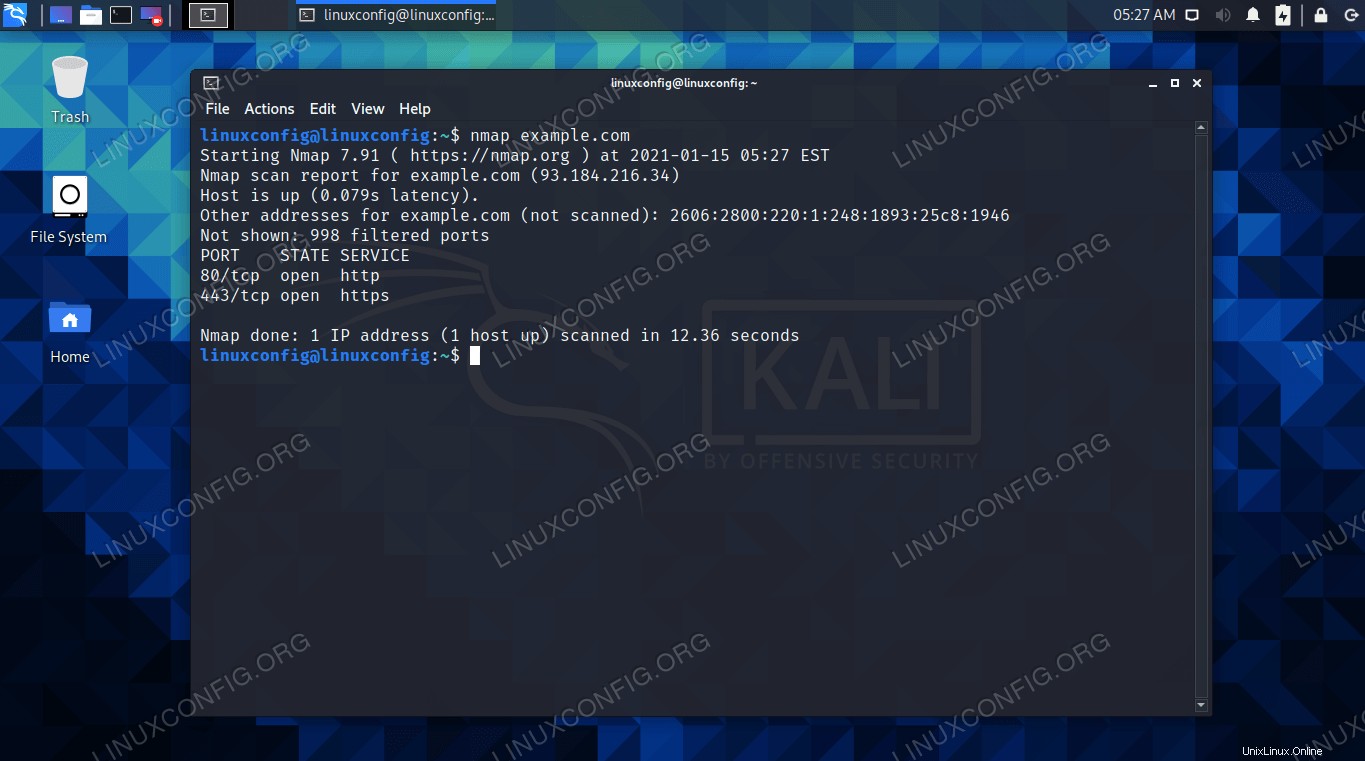

Nmap

Nmap

Nmap Lors d'une attaque contre un autre appareil, la première étape consiste à rassembler autant d'informations que possible. Les informations sur le réseau, les routeurs, les pare-feu et les serveurs vous aideront à comprendre comment monter l'attaque la plus efficace. Cela vous aidera également à rester caché. Cette étape s'appelle la reconnaissance numérique.

Le meilleur outil pour cette étape devrait être Nmap. Il peut effectuer tous les types d'analyses de réseau pour vous aider à identifier le réseau, mais vous devrez en savoir un peu plus sur l'utilisation de l'outil, c'est pourquoi nous avons rédigé un guide d'introduction à Nmap.

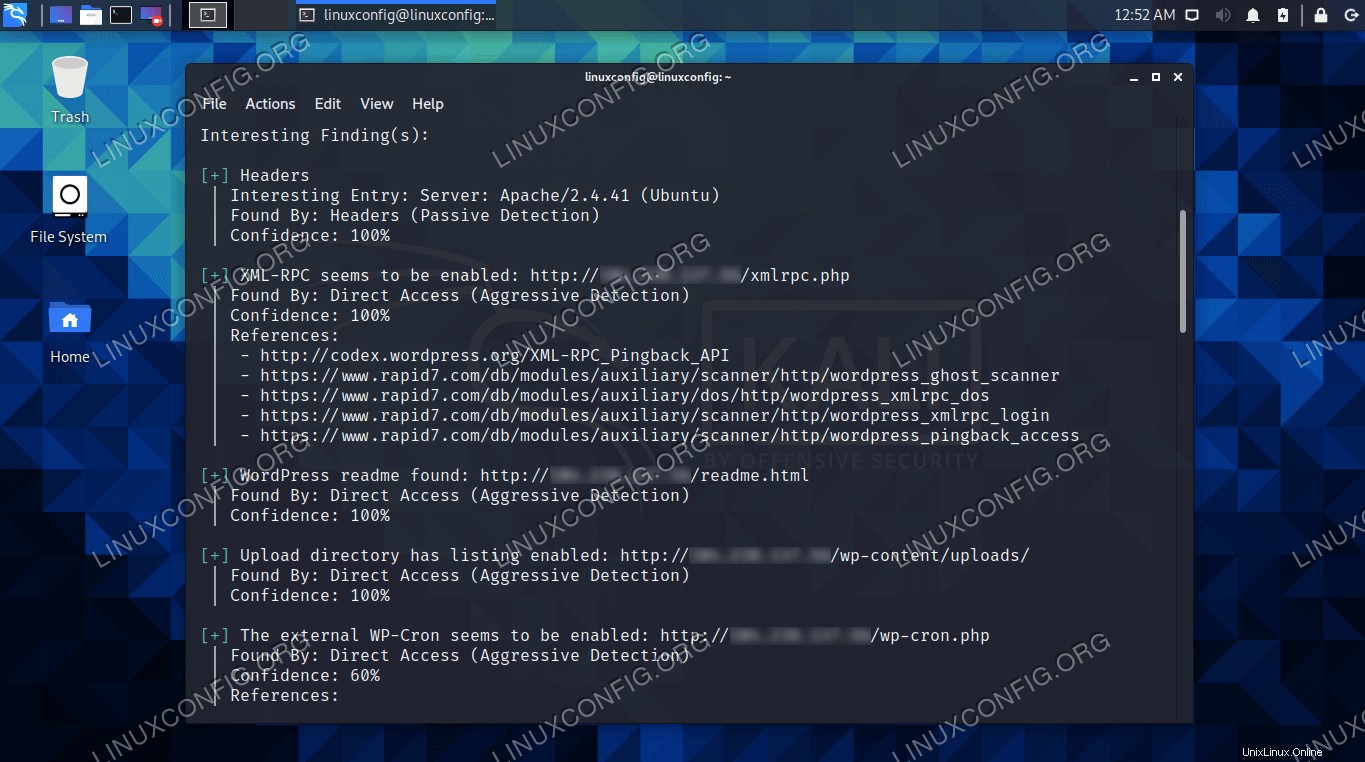

WPScan

Balayage WPS

Balayage WPS Plus de 30% des sites Web du monde utilisent WordPress comme système de gestion de contenu. Si l'analyse des sites Web à la recherche de vulnérabilités fait partie de votre travail en tant que professionnel de la sécurité, WPScan sera un outil essentiel dans votre arsenal. Apprenez à utiliser l'outil dans notre guide d'utilisation de WPScan pour analyser les sites WordPress à la recherche de vulnérabilités.

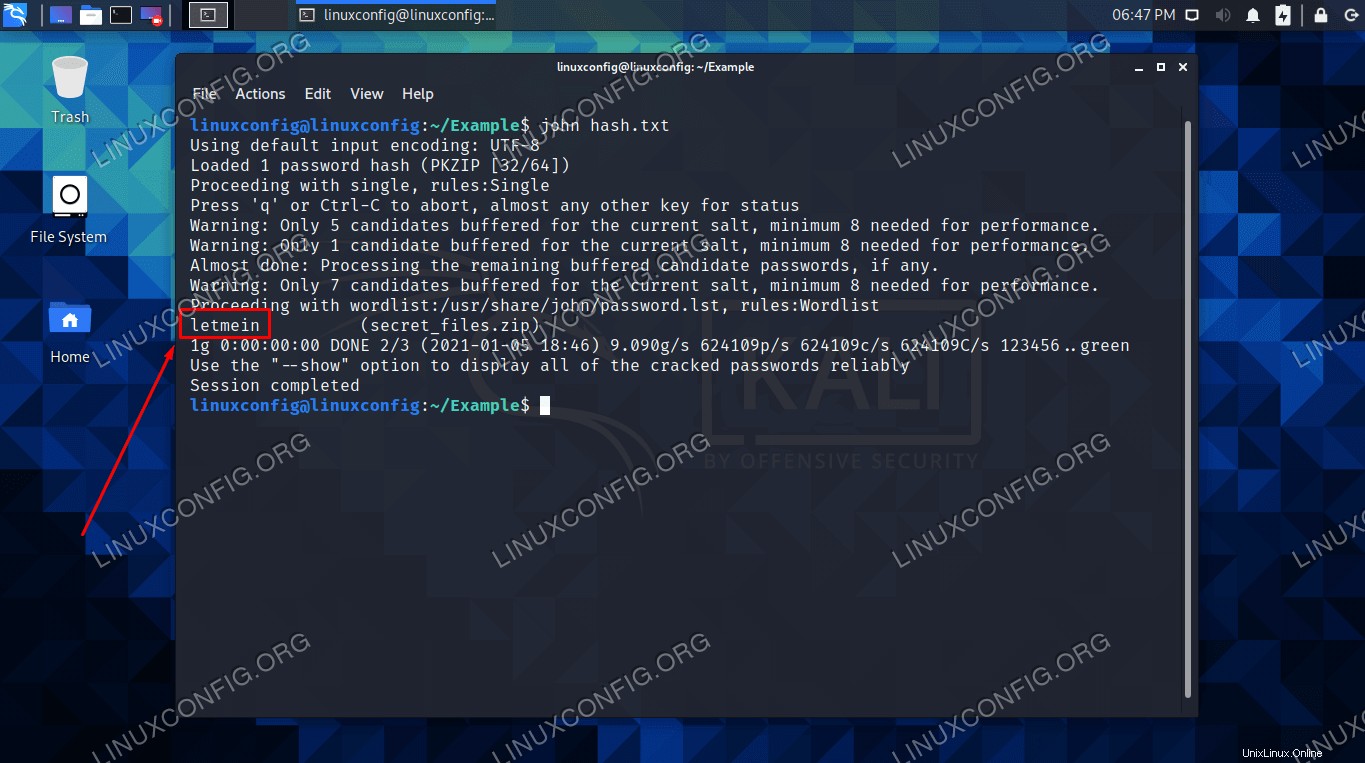

Jean l'Éventreur

Jean l'Éventreur

Jean l'Éventreur John the Ripper est l'un des meilleurs outils à utiliser pour craquer les mots de passe sous Linux. Il peut être utilisé conjointement avec de nombreux autres outils, ce qui le rend assez flexible.

Vous pouvez lancer une attaque par dictionnaire en fournissant à John une liste de mots de votre choix, car Kali est livré avec beaucoup d'entre eux préinstallés. Nous avons même montré comment utiliser John pour déchiffrer les mots de passe des fichiers zip.

Aircrack-ng

Aircrack-ng est une suite complète d'outils d'analyse et de craquage Wi-Fi. C'est à peu près votre guichet unique pour tout ce qui concerne l'exploitation de la sécurité des points d'accès et des routeurs Internet sans fil. Consultez notre guide sur l'utilisation d'Aircrack-ng pour tester votre mot de passe Wi-Fi.

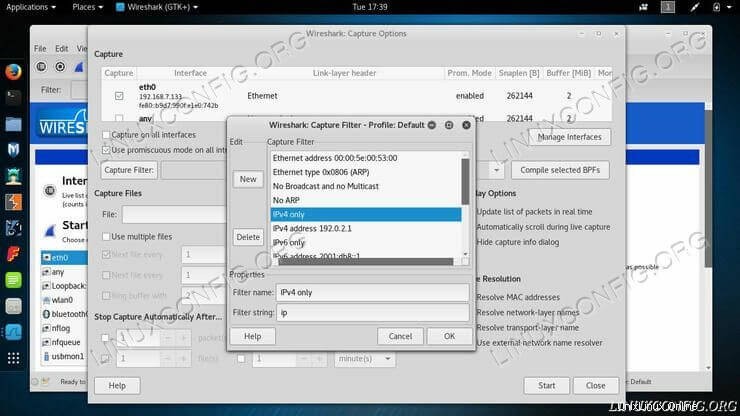

Wireshark

Wireshark

Wireshark Lorsqu'il s'agit d'analyser le trafic réseau, Wireshark est l'un des meilleurs analyseurs de protocole réseau disponibles. Il peut à la fois capturer et analyser le trafic. Il a une tonne de fonctionnalités pour vous aider à séparer les "peluches" de ce que vous recherchez, ce qui en fait un renifleur de paquets très puissant et efficace. Nous avons un guide complet sur le filtrage des paquets dans Wireshark.

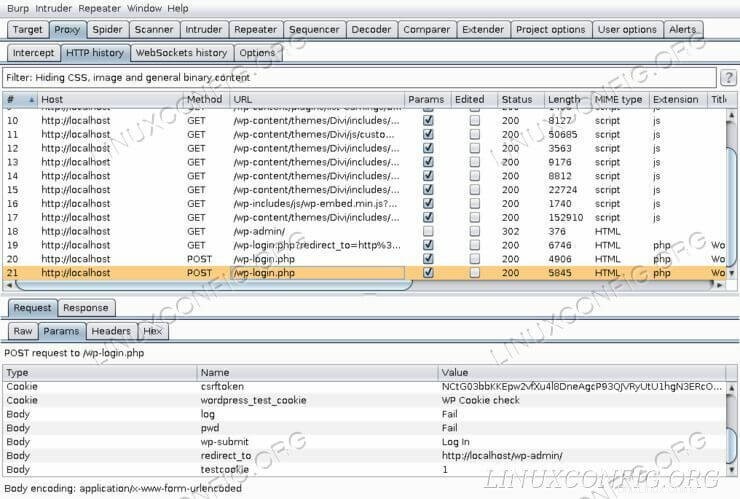

Burp Suite

Burp Suite

Burp Suite Lorsqu'il s'agit de tester la sécurité des applications Web, vous auriez du mal à trouver un ensemble d'outils meilleur que Burp Suite de Portswigger Web Security. Il vous permet d'intercepter et de surveiller le trafic Web ainsi que des informations détaillées sur les demandes et les réponses vers et depuis un serveur. Consultez notre didacticiel en quatre parties sur l'utilisation de la suite Burp dans Kali.

Hydre

Hydra est un outil populaire pour lancer des attaques par force brute sur les identifiants de connexion. Hydra propose des options pour attaquer les connexions sur une variété de protocoles différents, tels que SSH ou des sites Web. Il s'intègre bien avec d'autres utilitaires et peut utiliser des listes de mots pour effectuer des attaques par dictionnaire. Nous avons des guides pour tester les mots de passe SSH avec Hydra et tester les connexions WordPress avec Hydra.

Boîte à outils d'ingénierie sociale

Il a été dit que la partie la plus faible de la sécurité de tout réseau est les utilisateurs. Même si vous appliquez des règles de réseau strictes, utilisez des mots de passe forts et prenez d'autres précautions de sécurité, les utilisateurs peuvent être sensibles à l'ingénierie sociale. Le package SET vous permet de créer des vecteurs d'attaque crédibles à déployer contre vos utilisateurs, pour voir avec quelle facilité ils peuvent être dupés par le phishing et l'ingénierie sociale.

Boîte

Skipfish est un outil très efficace et agressif pour analyser les sites Web à la recherche de vulnérabilités. Il peut gérer un large éventail de sites Web, y compris divers systèmes de gestion de contenu et serveurs HTTP. Il s'agit d'un outil essentiel que tous les administrateurs de sites Web doivent utiliser sur leur site pour découvrir toute faille de sécurité persistante.

Métaploit

Pour ceux qui s'intéressent à la cybersécurité, le Metasploit Framework sera votre meilleur ami pendant que vous apprenez les ficelles du métier. C'est en quelque sorte un ensemble d'outils tout-en-un qui peut lancer des attaques contre les systèmes cibles. Une excellente façon de vous présenter les concepts est d'utiliser "Metasploitable", une machine virtuelle Linux qui a des failles de sécurité intentionnelles à exploiter.

Le roi hameçonneur

King Phisher vous permet de simuler des attaques de phishing réalistes. Il dispose d'une interface graphique très facile à utiliser, ce qui vous permet de configurer un site Web de phishing en un rien de temps.

MacChanger

MacChanger

MacChanger L'une des choses les plus importantes que vous devez faire lorsque vous effectuez une attaque ou une reconnaissance est de rester caché, anonyme et silencieux. Les systèmes de détection d'intrusion commenceront à remarquer si un appareil avec la même adresse IP ou adresse MAC continue de sonder le réseau. C'est pourquoi il est important d'utiliser un outil comme MacChanger pour changer l'adresse MAC de votre système.

Chaînes proxy

Ajoutant à l'importance de MacChanger, nous devons également mentionner ProxyChains, qui vous permet de rester anonyme et de changer d'adresse IP. La meilleure partie est qu'il est très facile de canaliser n'importe quelle commande via ProxyChains, ce qui vous permet de rester anonyme tout au long de vos reconnaissances et attaques.

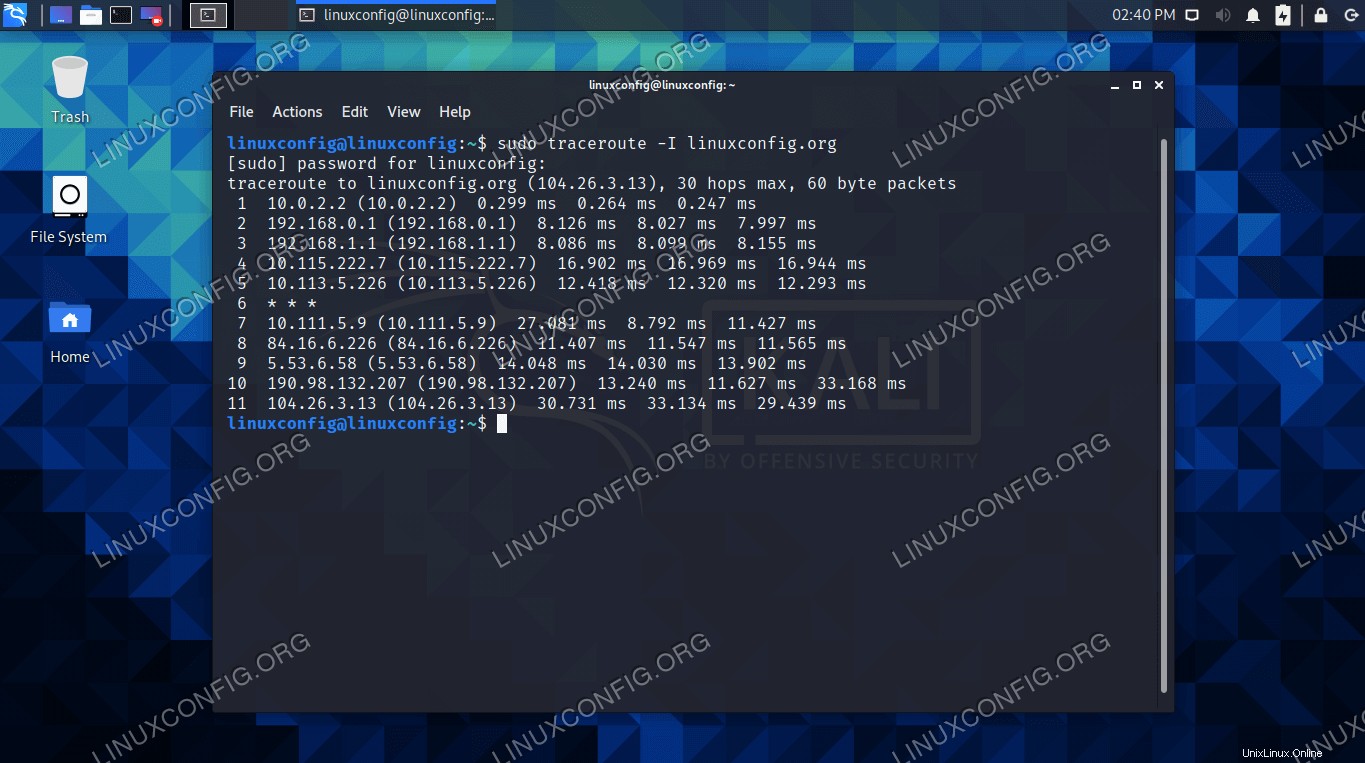

Tracer l'itinéraire

Traceroute

Traceroute Lors de la réalisation de tests de reconnaissance numérique ou de pénétration, il est important de prendre les empreintes digitales d'un réseau en comprenant quels serveurs ou appareils se trouvent entre votre système et une cible. Par exemple, les professionnels de la sécurité ne peuvent pas attaquer directement un serveur Web sans d'abord prendre le temps de voir s'il y a un pare-feu devant.

C'est là qu'intervient l'utilitaire traceroute. Il peut envoyer un paquet de votre système à la machine cible et répertorier l'intégralité de son itinéraire pour le trajet. Cela révélera le nombre d'appareils par lesquels transitent vos données réseau, ainsi que l'adresse IP de chaque appareil.

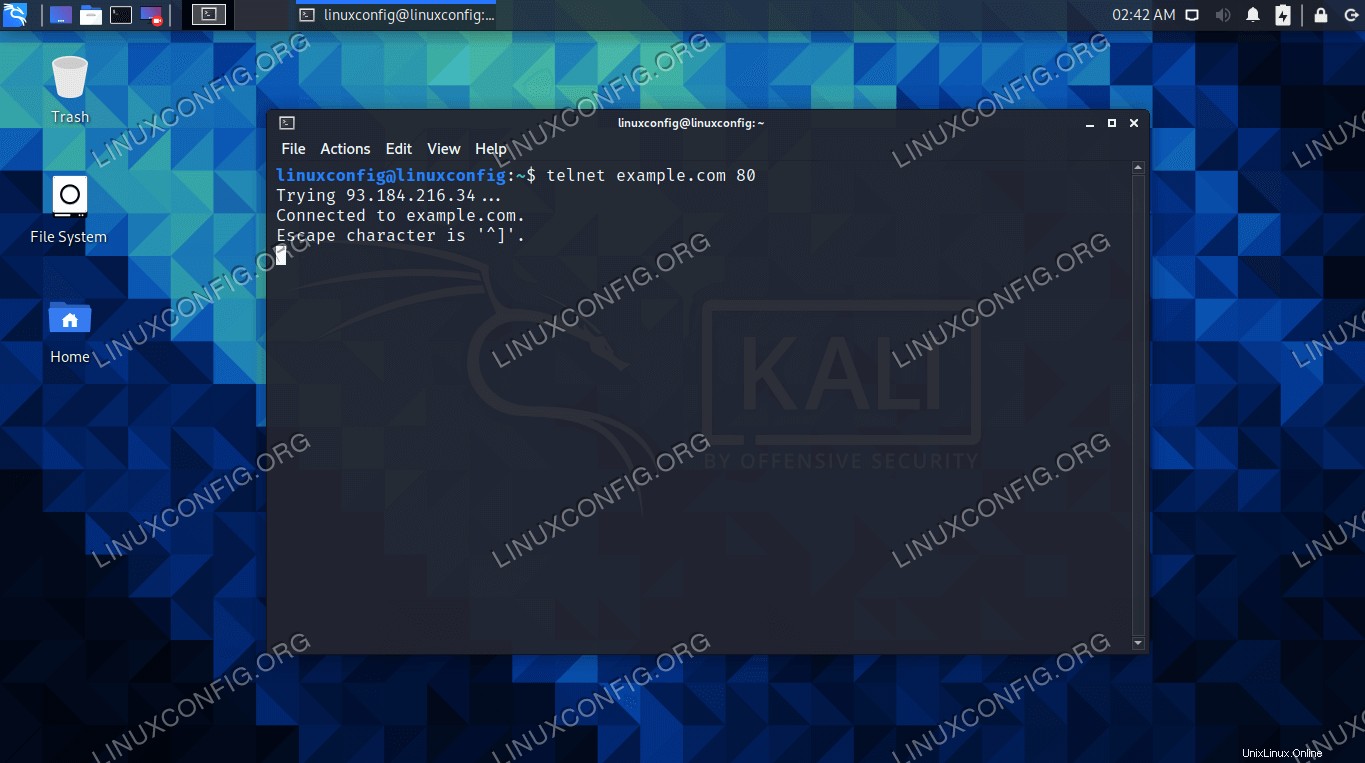

Telnet

Telnet

Telnet Bien qu'il ne soit pas nécessairement un outil de piratage, telnet reste un utilitaire idéal pour tester la connexion à un certain port d'un appareil. Lorsqu'il s'agit de trouver des vulnérabilités, rien ne semble plus prometteur qu'un port grand ouvert. Consultez notre guide pour savoir comment installer et utiliser telnet sur Kali.

Dirb

Vous seriez surpris de ce que les gens téléchargent sur le Web. Et ils pensent que simplement parce qu'ils ont mis les fichiers dans un répertoire aléatoire, personne ne les trouvera. Bien sûr, Google ne le rencontrera peut-être jamais, mais c'est là que Dirb entre en jeu. Dirb peut lancer une attaque par dictionnaire contre un site Web pour trouver des répertoires cachés. Qui sait quel genre de choses amusantes vous y trouverez.

Mieux cap

Bettercap est un outil flexible pour lancer des attaques man in the middle. Il possède également de nombreuses autres fonctionnalités, telles que la capacité d'intercepter HTTP, HTTPS, TCP et d'autres types de trafic réseau pour récupérer les identifiants de connexion ou d'autres informations sensibles.

JoomScan

JoomScan est similaire à WPScan, sauf qu'il fonctionne pour les sites exécutant le système de gestion de contenu Joomla. Bien qu'il ne soit pas aussi populaire que WordPress, Joomla représente toujours une part équitable des sites Web dans le monde, il mérite donc certainement une place parmi nos outils de test d'intrusion préférés.

SQLMap

Les serveurs de bases de données hébergent de nombreuses informations privées, ce qui en fait naturellement une cible très prisée. SQLMap automatise le processus d'analyse des serveurs de base de données et de test des vulnérabilités. Une fois qu'une faiblesse est trouvée, SQLMap peut exploiter un large éventail de serveurs de base de données, allant même jusqu'à récupérer des informations ou exécuter des commandes sur le serveur.

Fluxation

Fluxion est un outil d'ingénierie sociale conçu pour inciter les utilisateurs à se connecter à un réseau de jumeaux maléfiques et à donner le mot de passe de votre réseau sans fil. Les utilisateurs croiront qu'ils connectent un routeur connu, mais à la place, ils utilisent un faux. Fluxion est un excellent outil pour former les utilisateurs à l'importance de se connecter à des appareils de confiance. Consultez notre guide sur Fluxion pour savoir comment créer un réseau de jumeaux maléfiques.

Réflexions finales

Dans ce guide, nous avons vu 20 de nos outils de test d'intrusion et de piratage préférés pour Kali Linux. Ce n'est que la pointe de l'iceberg, car des centaines d'autres outils sont installés par défaut, et encore plus peuvent être installés en quelques frappes. J'espère que cette liste vous aidera à vous informer de ce qui est disponible sur Kali et par où commencer.