Dans notre article précédent, nous avons expliqué l'installation d'OSSEC sur la plate-forme Ubuntu. Dans cette partie, nous allons d'abord configurer le client et le serveur d'OSSEC pour les fonctions de détection de rootkit, de vérification d'intégrité et d'audit. Ensuite, nous intégrerons la base de données avec OSSEC et l'interface Web pour une meilleure analyse des journaux et des alertes.

Configuration du serveur OSSEC

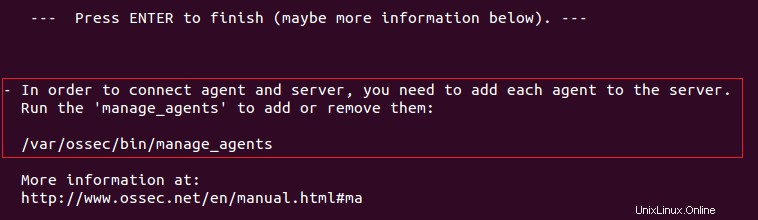

Après une installation réussie du serveur OSSEC, la sortie suivante apparaît dans le terminal. Il est montré dans la figure que manage_agents est l'outil/utilitaire pour la gestion des agents (connecter les agents OSSEC avec le serveur ou le gestionnaire)

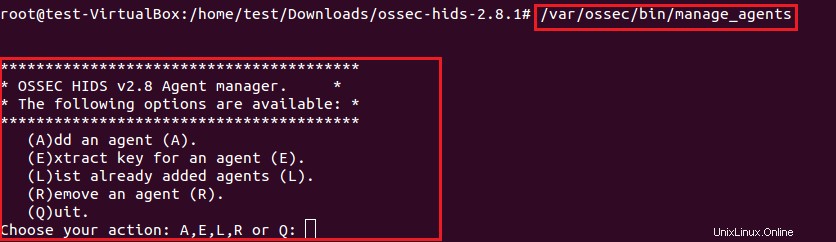

Utilisation de manage_agents outil, les opérations suivantes peuvent être effectuées qui sont illustrées dans la figure ci-dessous.

1) Ajouter un agent

2) Extraire la clé d'un agent

3) Lister les agents déjà ajoutés

4) Supprimer un agent

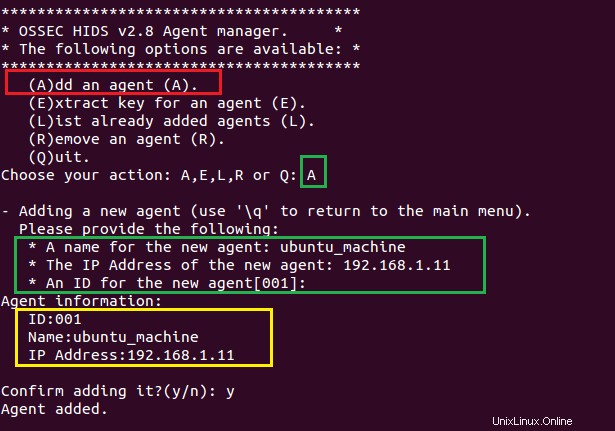

Entrez "A" pour ajouter un nouvel agent de l'OSSEC. Informations suivantes requises pour saisir un nouvel agent.

- Nom de l'agent (ubuntu_machine)

- Adresse IP (192.168.1.11)

- ID de l'agent (001)

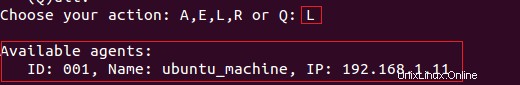

En utilisant l'option List (L), nous pouvons répertorier les agents déjà ajoutés de l'OSSEC. Il est illustré dans la figure suivante

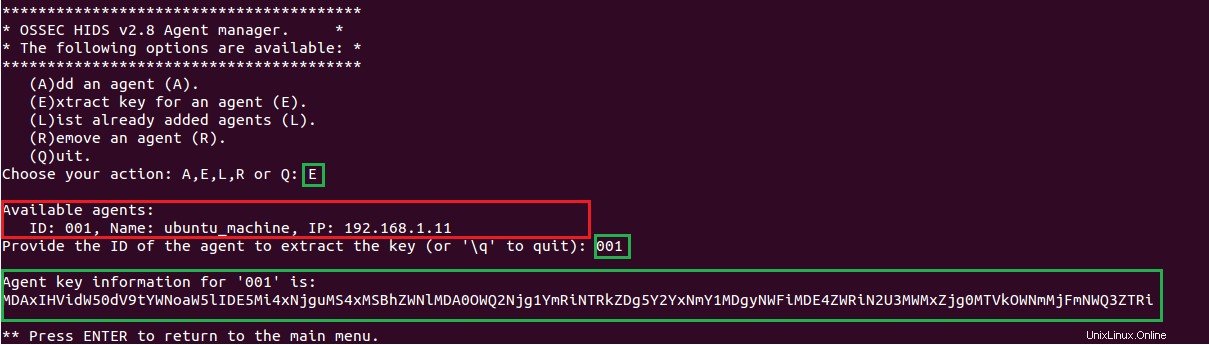

L'agent OSSEC ne peut pas communiquer avec le serveur OSSEC tant que nous n'avons pas importé la clé fournie par le serveur. Entrez l'option "E" pour l'extraction des clés pour l'agent OSSEC à partir du serveur OSSEC. L'option d'extraction de la clé affiche les agents disponibles avec les détails de l'ID, de l'IP et du nom d'hôte.

Il est montré dans la figure suivante que nous avons extrait la clé pour l'ID d'agent 001.

L'étape suivante consiste à importer la clé sur l'agent OSSEC afin que les deux puissent communiquer entre eux. Dans la section suivante, nous avons expliqué le processus d'importation de clé pour l'agent OSSEC.

Paramètres des agents sur le client OPEP

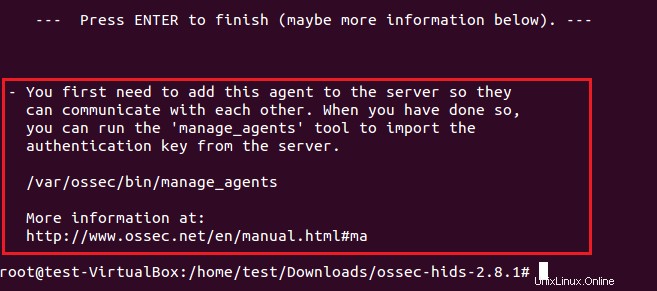

Comme le serveur OSSEC, le client OSSEC utilise les mêmes "mange_agents " utilitaire pour importer la clé générée sur le serveur/gestionnaire.

Il est mentionné dans la figure ci-dessus que

-

First we have to add agent in the server so that both can communicate with each other. -

Import authentication key on agent provided by the OSSEC server.

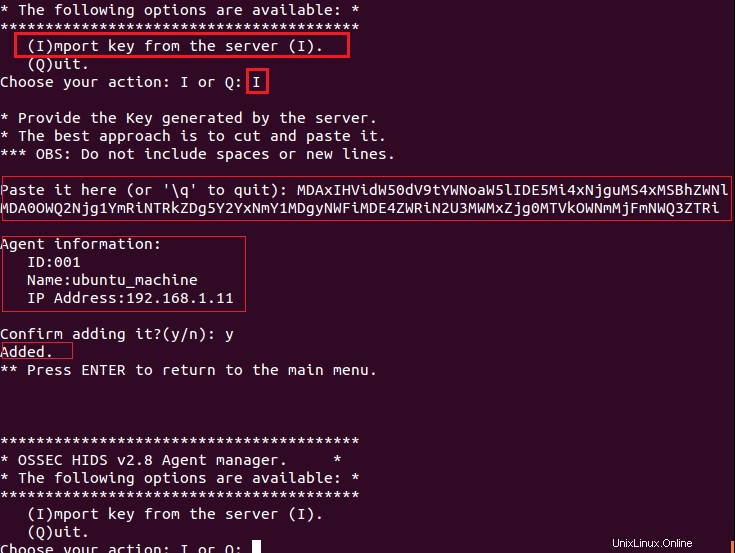

Lorsque nous exécutons /var/ossec/bin/manage_agents sur le client OSSEC, il demandera l'option qui appuie sur "I" pour importer la clé du serveur. Nous pouvons importer des clés d'agent par simple copier-coller. Dans la figure suivante, nous avons copié la clé du serveur OSSEC et l'avons collée sur le client OSSEC.

En appuyant sur "Entrée", les informations de l'agent (ID, nom et adresse IP) seront affichées dans la même fenêtre. Si les informations sont correctes, entrez "y" pour ajouter la clé côté client.

Journaux et alertes sur le serveur OSSEC

Interface de ligne de commande (CLI)

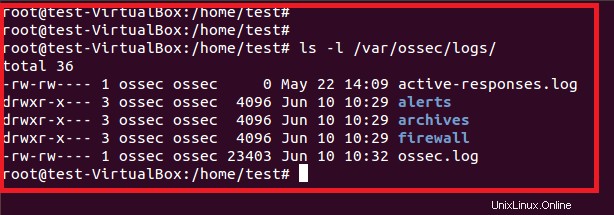

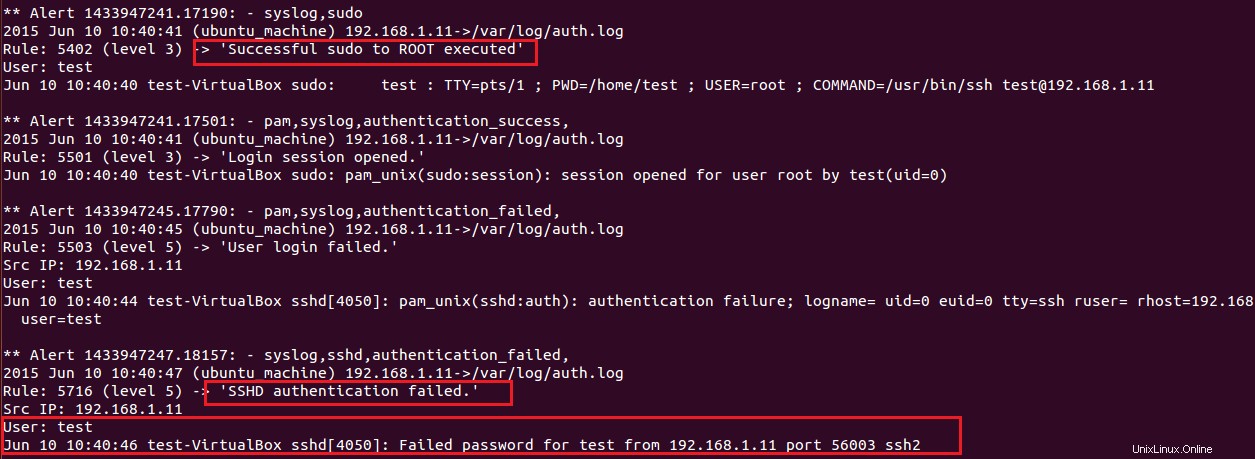

Le serveur OSSEC stocke les journaux et les alertes sous le répertoire /var/ossec/logs/. Ici, nous pouvons voir les alertes générées par le client OSSEC sur la machine Ubuntu (192.168.1.11).

Il est montré dans la figure suivante que les tentatives de mot de passe SSH erronées sur la machine Ubuntu (192.168.1.11).

Interface Web

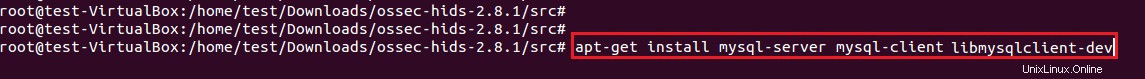

Au lieu de la vue en ligne de commande des journaux et des alertes, OSSEC prend en charge les interfaces Web pour une meilleure compréhension des journaux/alertes générés par les agents. L'interface web OSSEC dépend de la base de données et utilise principalement mysql. Installez donc les packages mysql-server, mysql-client et libmysqlclient-dev. Outre les packages mysql, installez également les packages php requis par mysql.

Intégration de la base de données et de l'interface Web

1. Installez le serveur mysql, le client et les packages de bibliothèque de développement mysql.

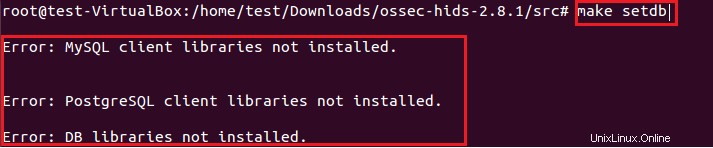

Sinon, l'erreur suivante s'affichera lors de l'exécution de make setdb commande dans le code source OSSEC.

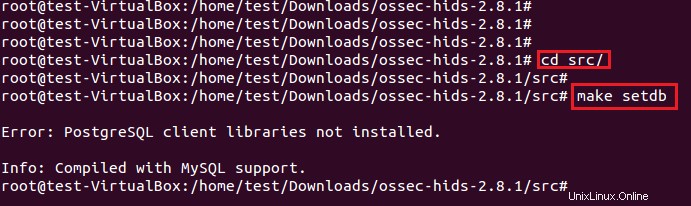

2. Recompilez l'OSSEC côté serveur et ne modifiez pas la configuration antérieure du serveur OSSEC.

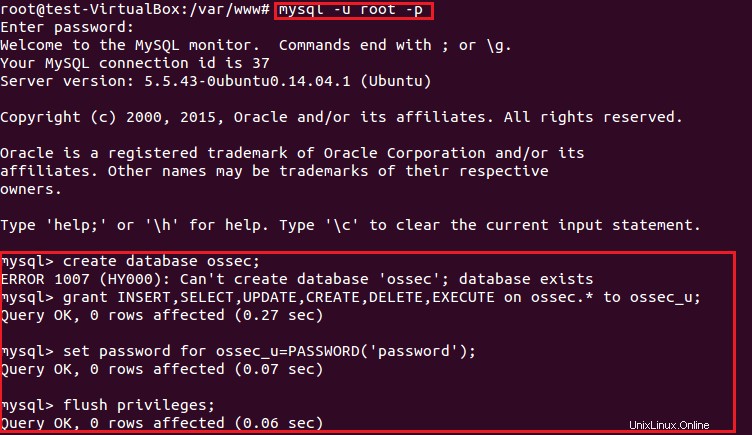

3. Après une installation réussie d'OSSEC avec la base de données mysql, la prochaine étape est la création d'une nouvelle base de données et l'autorisation d'y être accordée. Il est illustré dans la figure suivante.

root@test-VirtualBox:/var/www# mysql -u root -p

Entrer le mot de passe:

mysql> créer la base de données ossec ;

mysql> créer la base de données ossec ;

mysql> accorde INSERT,SELECT,UPDATE,CREATE,DELETE,EXECUTE sur ossec.* à ossec_u ;

Requête OK, 0 lignes affectées (0,27 seconde)

mysql> définir le mot de passe pour ossec_u=PASSWORD('password');

Requête OK, 0 lignes affectées (0,07 seconde)

mysql> flush privilèges ;

Requête OK, 0 lignes affectées (0.06 sec)

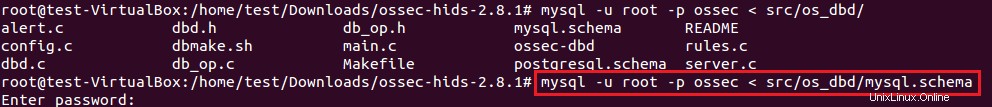

4. Importez le schéma de la base de données (mysql.schema) qui est donné dans le source OSSEC.

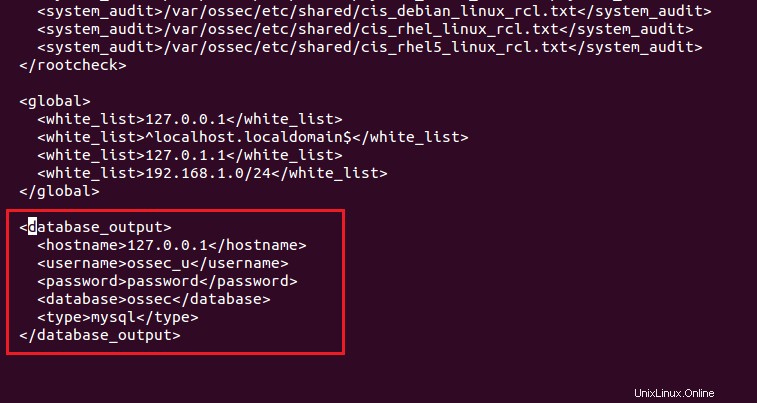

5. Modifiez le paramètre lié à la base de données dans le fichier ossec.conf (/var/ossec/etc/ossec.conf) qui est donné dans l'instantané suivant

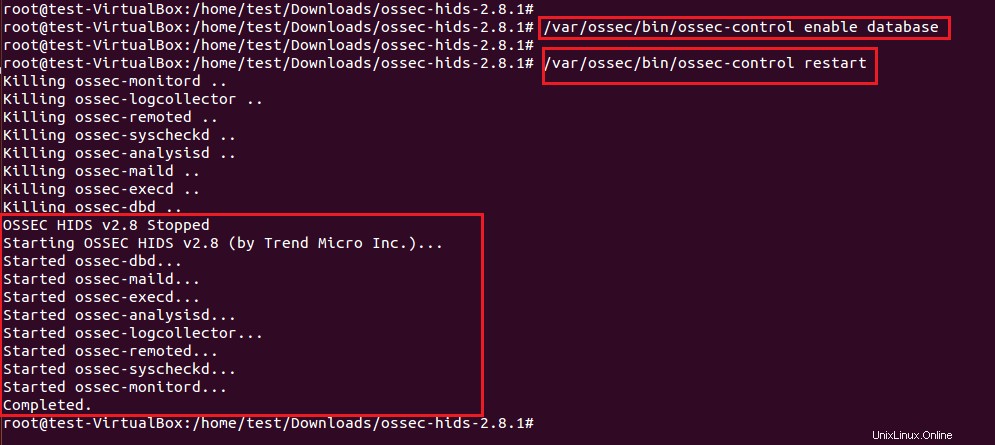

6. Pour appliquer les modifications ci-dessus, exécutez les commandes ossec suivantes pour activer la base de données avec OSSEC

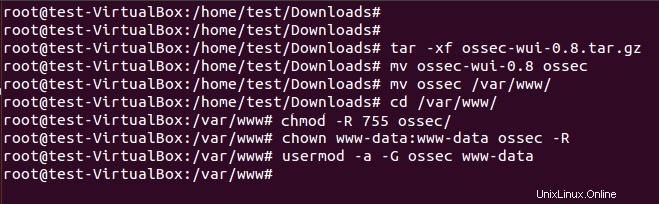

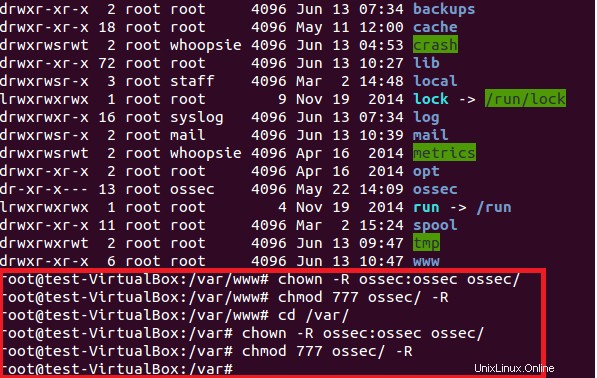

7. Après l'intégration réussie de mysql avec OSSEC, nous allons maintenant télécharger l'interface Web OSSEC et modifier son autorisation. Téléchargez-le depuis le site Web de l'OSSEC, extrayez-le et déplacez-vous dans le répertoire /var/www/ du serveur Web Apache. (/var/www est le répertoire racine d'Apache)

Modifiez également l'autorisation du répertoire /var/ossec sinon l'interface Web affichera "unable to access ossec directory " erreur.

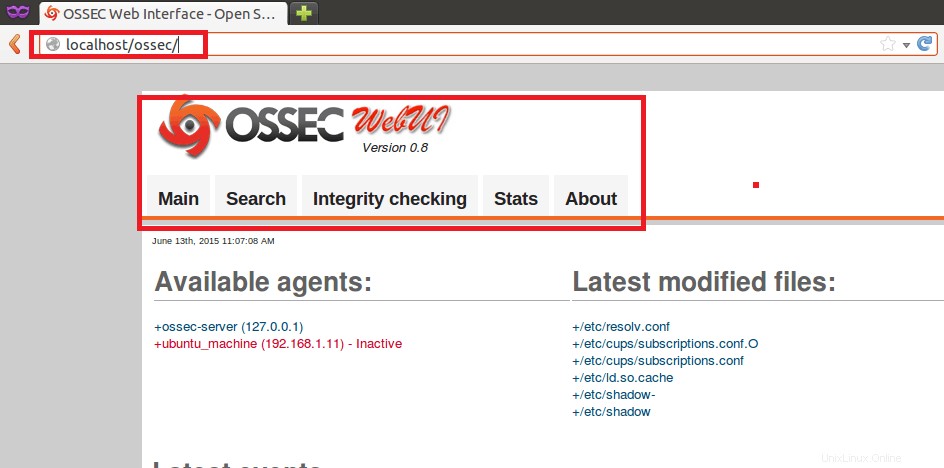

Après avoir modifié l'autorisation des répertoires nécessaires, tapez localhost/ossec dans le navigateur. Il affichera une fenêtre comme ci-dessous.

Conclusion

Dans cette partie de l'article, nous avons appris l'intégration d'OSSEC avec la base de données mysql afin que les alertes/journaux soient stockés pour une meilleure analyse. Les alertes générées par l'OSSEC peuvent être visualisées sur la CLI et l'interface web. C'est pourquoi nous avons intégré l'interface web à l'installation du serveur OSSEC pour une meilleure analyse des alertes et gestions des clients OSSEC.