Présentation

Nmap est le premier scanner de réseau de sécurité portuaire au monde. L'outil de sécurité hébergé Nmap peut vous aider à déterminer le bon fonctionnement de votre pare-feu et de votre configuration de sécurité.

Ce guide vous montrera comment utiliser Nmap pour analyser tous les ports ouverts sur les systèmes Linux.

Prérequis

- Système d'exploitation Linux

- Accès à un compte utilisateur avec sudo ou root privilèges

- Accès à une ligne de commande/fenêtre de terminal

- Le gestionnaire de paquets apt, inclus par défaut (Debian / Ubuntu)

- Le gestionnaire de paquets yum, inclus par défaut (Red Hat, CentOS)

Que sont les ports ?

Sur les systèmes d'exploitation modernes, les ports sont des adresses numérotées pour le trafic réseau. Différents types de services utilisent différents ports par défaut.

Par exemple, le trafic Web normal utilise le port 80, tandis que la messagerie POP3 utilise le port 110. L'un des modes de fonctionnement d'un pare-feu consiste à autoriser ou à restreindre le trafic sur un port particulier.

Étant donné que la configuration du port peut entraîner un risque pour la sécurité, il est essentiel de savoir quels ports sont ouverts et lesquels sont bloqués.

Comment analyser les ports Nmap

Pour analyser les ports Nmap sur un système distant, saisissez ce qui suit dans le terminal :

sudo nmap 192.168.0.1Remplacez l'adresse IP par l'adresse IP du système que vous testez. C'est le format de base pour Nmap , et il renverra des informations sur les ports de ce système.

Outre l'analyse par adresse IP, vous pouvez également utiliser les commandes suivantes pour spécifier une cible :

Pour analyser un hôte :

nmap www.hostname.comPour scanner une plage d'adresses IP (.1 – .10) :

nmap 192.168.0.1-10Pour exécuter Nmap sur un sous-réseau :

nmap 192.168.0.1/13Pour analyser des cibles à partir d'un fichier texte :

nmap –iL textlist.txtBalayage d'un seul port, de tous les ports ou d'une série

Les commandes Nmap peuvent être utilisées pour analyser un seul port ou une série de ports :

Scannez le port 80 sur le système cible :

nmap –p 80 192.168.0.1Analysez les ports 1 à 200 sur le système cible :

nmap –p 1-200 192.168.0.1Analysez (rapidement) les ports les plus courants :

nmap –F 192.168.0.1Pour scanner tous les ports (1 – 65535) :

nmap –p– 192.168.0.1 Autres types d'analyses de ports Nmap

Différents types de scans peuvent être effectués :

Pour numériser à l'aide d'une connexion TCP (cela prend plus de temps, mais la connexion est plus probable) :

nmap –sT 192.168.0.1Pour effectuer l'analyse SYN par défaut (elle teste en effectuant seulement la moitié de la poignée de main TCP) :

nmap –sS 192.168.0.1Pour indiquer à Nmap d'analyser les ports UDP au lieu des ports TCP (le commutateur –p spécifie les ports 80, 130 et 255 dans cet exemple) :

nmap –sU –p 80,130,255 192.168.0.1Exécutez une analyse rapide sur le système cible, mais ignorez la découverte de l'hôte. (La découverte de l'hôte utilise ping , mais de nombreux pare-feu de serveur ne répondent pas au ping demandes. Cette option force le test sans attendre une réponse qui ne viendra peut-être pas) :

nmap –Pn –F 192.168.0.1 Le nmap utilitaire peut être utilisé pour détecter le système d'exploitation d'une cible particulière :

nmap –A 192.168.0.1Il peut également être utilisé pour rechercher les services susceptibles d'utiliser différents ports :

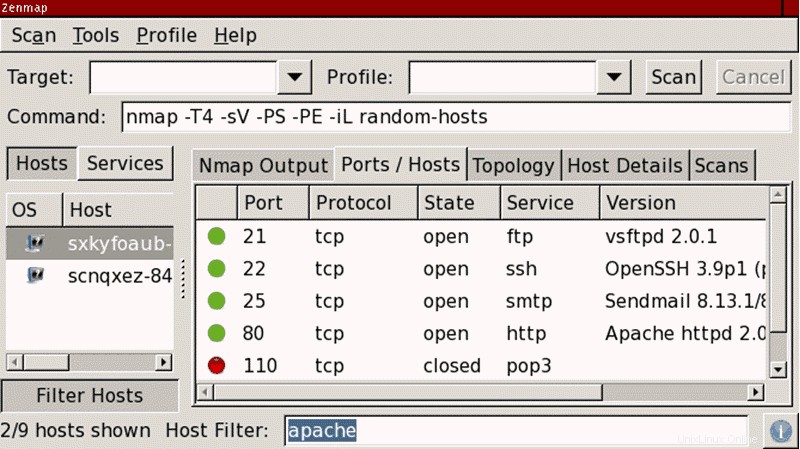

nmap –sV 192.168.0.1Ports communs

Voici une brève liste des ports standard et leurs désignations :

- 21 – FTP

- 22 – SSH

- 25 – SMTP (envoi d'e-mails)

- 53 – DNS (service de nom de domaine)

- 80 – HTTP (serveur Web)

- 110 – POP3 (boîte de réception des e-mails)

- 123 - NTP (protocole de temps réseau)

- 143 – IMAP (boîte de réception des e-mails)

- 443 – HTTPS (serveur Web sécurisé)

- 465 – SMTP (envoi d'e-mails sécurisés)

- 631 – CUPS (serveur d'impression)

- 993 – IMAPS (boîte de réception sécurisée)

- 995 – POP3 (boîte de réception sécurisée)

Un pare-feu Linux peut être configuré pour bloquer tout le trafic sur un port particulier.

Par exemple, un pare-feu peut être configuré pour bloquer le port 80, mais les utilisateurs ne pourront pas charger de site Web dans ce cas. Vous pouvez utiliser des règles de pare-feu pour autoriser certains ports, mais en bloquer d'autres. Utilisez un pare-feu conjointement avec d'autres outils et logiciels de sécurité réseau pour analyser le trafic sur un port particulier et surveiller le trafic suspect.

Meilleures pratiques d'analyse Nmap

Vous ne devez utiliser que l'analyse de port Nmap sur des serveurs que vous possédez ou que vous avez l'autorisation d'analyser. Souvent, l'analyse des ports est considérée comme une méthode agressive ou un prélude à une cyberattaque. Il est également considéré comme une mauvaise pratique de bloquer les ressources d'un serveur en utilisant Nmap pour exécuter des analyses répétées sur la même cible.

Il est possible qu'au cours de votre analyse, vous trouviez une activité inhabituelle. Par exemple, vous pouvez voir un service s'exécuter sur un numéro de port inhabituel. Cela signifie qu'il se passe quelque chose d'étrange et qu'il faut enquêter.

Les options d'analyse du système d'exploitation et des services sont utiles pour analyser un port ou un service particulier afin d'obtenir plus d'informations. Si un service s'exécute sur un port autre que celui par défaut, cela peut être dû à sa conception ou suggérer qu'il y a une faille de sécurité.

Les ports ont souvent une utilisation par défaut. La plupart des ports de moins de 1000 sont dédiés et affectés à un service spécifique.