Rkhunter signifie RootkitHunter . Il s'agit d'un logiciel d'analyse open source ou d'un script shell dans un système d'exploitation de type UNIX qui détecte les rootkits et les logiciels malveillants connus sur les serveurs Linux.

Il effectue également des vérifications pour voir si les commandes ont été modifiées, si les fichiers de démarrage du système ont été modifiés et diverses vérifications sur les interfaces réseau, y compris des vérifications pour les applications d'écoute.

Étapes d'installation de rkhunter sur CentOS/RHEL/Fedora

Étape 1 :Téléchargez le fichier tar de la version stable de rkhunter.

# wget http://kaz.dl.sourceforge.net/project/rkhunter/rkhunter/1.4.0/rkhunter-1.4.0.tar.gz

Étape 2 :Extrayez le fichier tar en utilisant les commandes ci-dessous.

# tar -zxpvf rkhunter-1.4.0.tar.gz # cd cd rkhunter-1.4.0 # ./installer.sh --layout default --install

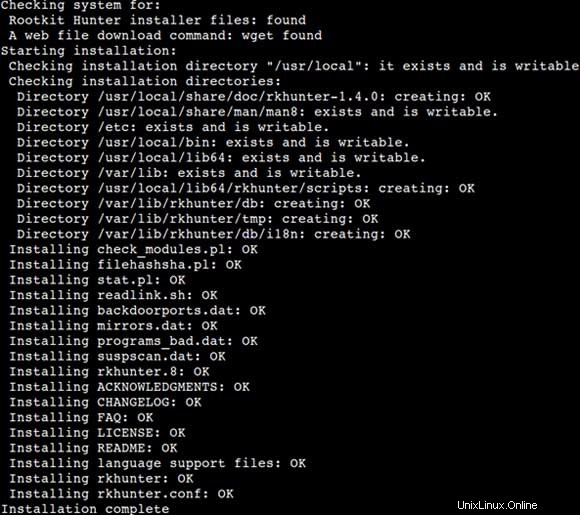

La sortie de la commande ci-dessus devrait ressembler à celle ci-dessous.

Étape 3 :Mettez à jour la base de données de rkhnter en utilisant les commandes ci-dessous.

# /usr/local/bin/rkhunter --update # /usr/local/bin/rkhunter --propupd

Il est suggéré que l'option de commande de mise à jour soit exécutée régulièrement afin de s'assurer que les fichiers de données sont tenus à jour.

Étape 4 :Analysez maintenant manuellement le serveur Linux à la recherche de rootkits et de logiciels malveillants.

# rkhunter --check

La commande ci-dessus générera des journaux dans le fichier "/var/log/rkhunter.log". Pour automatiser l'analyse, écrivez simplement un script shell qui s'exécutera quotidiennement, collectera les journaux et enverra un courrier à l'administrateur.

Étape 5 :Analyse automatisée à l'aide de Shell Script via Cron.

Créez un fichier avec le nom rkhunter.sh sous /etc/cron.daily/ avec le contenu ci-dessous :

#This Script is used to detect the rootkits & malware of the server #!/bin/sh ( /usr/local/bin/rkhunter --versioncheck /usr/local/bin/rkhunter --update /usr/local/bin/rkhunter --cronjob --report-warnings-only ) | /bin/mail -s 'rkhunter Daily Report (mail.thegeekdiary.com)' thegeekdiary@gmail.com

Dans le script ci-dessus, remplacez simplement le nom du serveur et de l'e-mail en fonction de votre configuration. Attribuez l'autorisation exécutable au script ci-dessus.

# chmod a+x rkhunter.sh