Aujourd'hui, nous allons apprendre à configurer la liaison avec Debian 11. Le monde d'Internet n'est pas possible sans le service DNS. Pour Linux BIND à ces travaux DNS. Alors, qu'est-ce que la liaison ou le DNS ? Eh bien, son rôle de base est de patcher un nom de domaine spécifique avec une adresse IP spécifique. Lorsque vous recherchez un site Web sur Internet, il résoudra le nom de domaine en adresse IP et vice versa. Habituellement, 53 est le numéro de port pour les services DNS. Voyons comment nous pouvons configurer ce service étape par étape.

Installez le package requis pour le serveur.

Prérequis

J'ai Debian 11 Machine virtuelle, avec 4 Go de RAM et 40 G de stockage . Mon exemple de nom de domaine lié sera rajneeshunix.com.

Tout d'abord, nous devons mettre à jour le serveur Debian.

# apt update

Vérifiez l'adresse IP du serveur.

# hostname -I 192.168.135.132

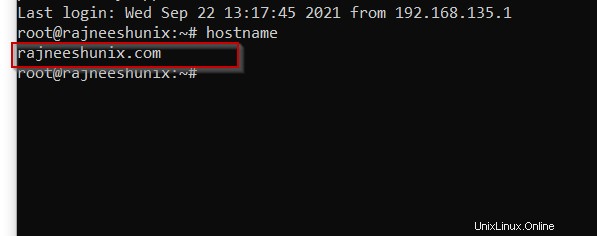

Modifiez le nom d'hôte du serveur.

# echo 'rajneeshunix.com' > /etc/hostname

Redémarrez le système et vérifiez le nom d'hôte.

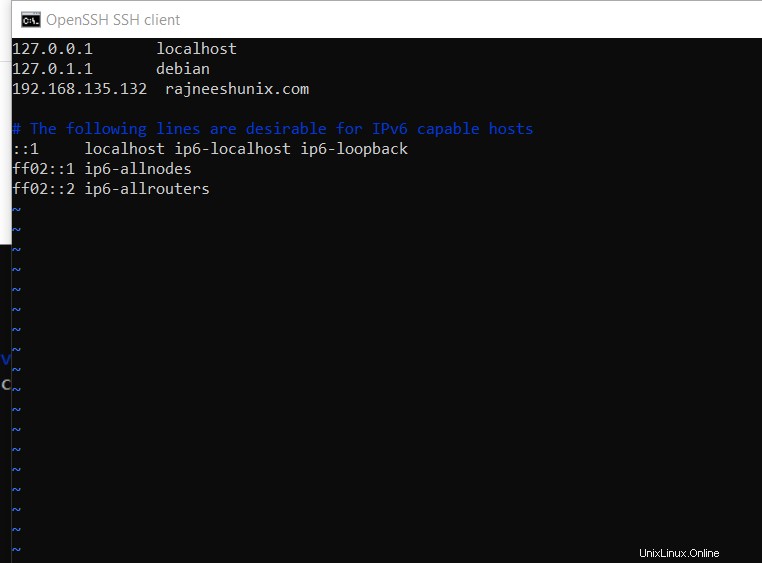

Définissez le nom de domaine dans le fichier /etc/hosts.

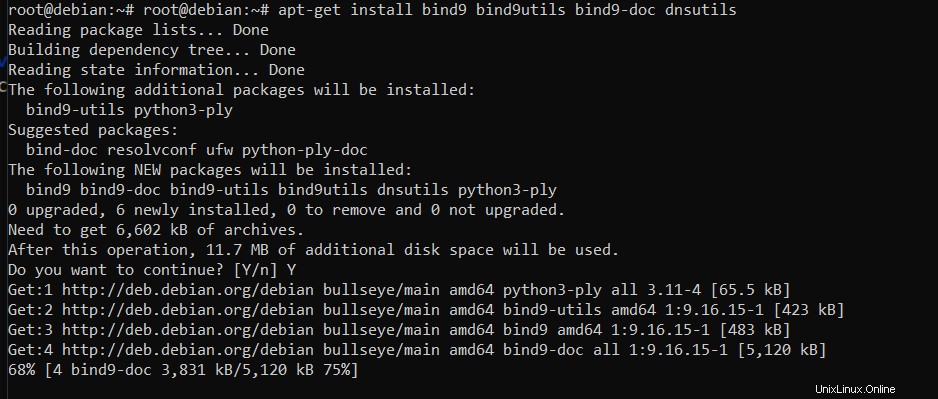

Installez le package requis.

# apt-get install bind9 bind9utils bind9-doc dnsutils

Activer le serveur BIND disponible au redémarrage.

# systemctl enable bind9

Autorisez le port 53 sur le pare-feu.

# ufw allow 53

Vérifiez l'état du service.

# systemctl status bind9

Définir les paramètres du serveur dans le fichier conf.

Pour le serveur maître BIND, les configurations de fichier de configuration directe et inverse sont requises.

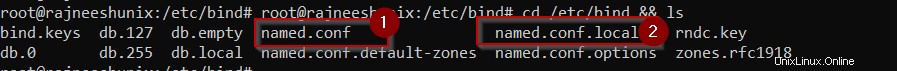

Voyons quels fichiers sont disponibles dans /etc/bind et quels fichiers nous devons configurer.

# cd /etc/bind && ls

deux fichiers named.conf et named.conf.local , sont visibles dans le répertoire /etc/bind. pour le serveur de liaison local, nous allons modifier et utiliser le fichier named.conf.local seul.

# vim /etc/bind/named.conf.local

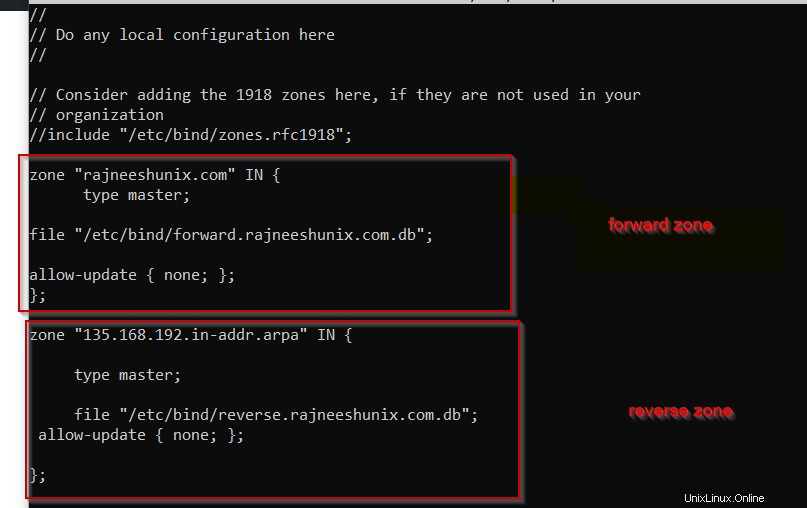

Définir la zone avant. Le fichier de zone pour la zone de transfert sera /etc/bind/forward.rajneeshunix.com.db.

zone "rajneeshunix.com" IN {

type master;

file "https://1118798822.rsc.cdn77.org/etc/bind/forward.rajneeshunix.com.db";

allow-update { none; };

}; Définir la zone inversée. Le fichier de configuration pour la zone inverse sera /etc/bind/reverse.rajneeshunix.com.db.

zone "135.168.192.in-addr.arpa" IN {

type master;

file "https://1118798822.rsc.cdn77.org/etc/bind/reverse.rajneeshunix.com.db";

allow-update { none; };

};

Configurez les fichiers de zone en avant et en arrière.

Dans l'étape précédente, nous avons défini des fichiers de zone pour les zones avant et arrière. Configurons d'abord la zone de transfert. Copiez l'exemple de fichier de zone de transfert dans le nom de fichier défini.

# cp db.local forward.rajneeshunix.com.db

Modifier le fichier de configuration.

# vim forward.rajneeshunix.com.db

Le fichier de configuration devrait ressembler à ceci.

GNU nano 5.4 forward.rajneeshunix.com.db ;

; BIND data file for local loopback interface

;

$TTL 604800

@ IN SOA rajneeshunix.com. root.rajneeshunix.com. (

2 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

@ IN NS rajneeshunix.com.

@ IN A 192.168.135.132

ns1 IN A 192.168.135.132

mail IN A 192.168.135.132

www IN A 192.168.135.132

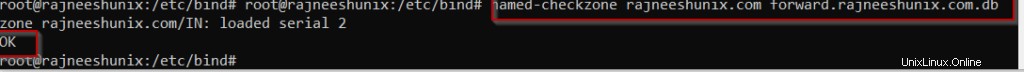

Vérifiez s'il y a une erreur dans le fichier de configuration.

# named-checkzone rajneeshunix.com forward.rajneeshunix.com.db

La sortie ressemblera à ceci.

Configurons la zone inverse. De la même manière, copiez le fichier d'exemple "db.127" dans le fichier de zone inverse défini.

# cp db.127 reverse.rajneeshunix.com.db

Modifiez le fichier selon les paramètres requis.

# vim db.127 reverse.rajneeshunix.com.db

;

; BIND reverse data file for local loopback interface

;

$TTL 604800

@ IN SOA ns1.rajneeshunix.com. root.ns1.rajneeshunix.com. (

1 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

;

@ IN NS ns1.rajneeshunix.com.

ns1 IN A 192.168.135.132

132 IN PTR ns1.rajneeshunix.com.

Vérifiez si les fichiers de zone sont corrects ou non.

# named-checkzone 135.168.192-in.addr.arpa reverse.rajneeshunix.com.db

Tous les réglages sont effectués selon les besoins.

Tester le service BIND/DNS.

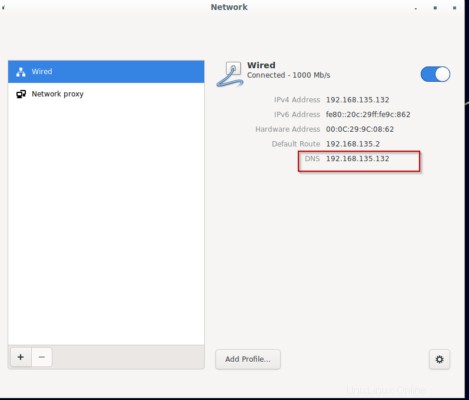

Nous avons configuré une liaison pour le réseau local. Nous devons également définir l'adresse IP du serveur (192.168.135.132) comme DNS LAN. Si nous ne le faisons pas, des problèmes peuvent survenir.

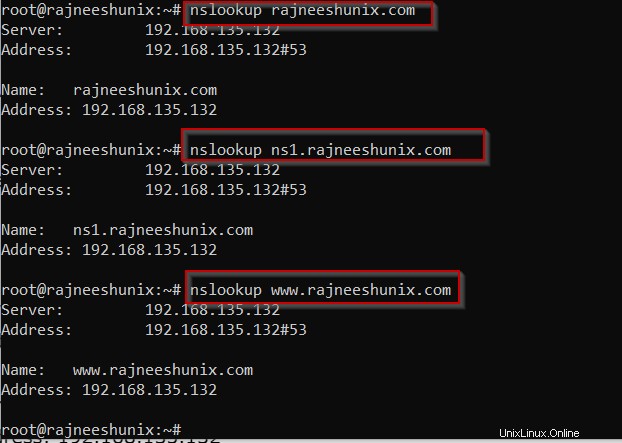

Utilisez la commande nslookup pour vérifier le service de liaison.

# nslookup rajneeshunix.com

Server: 192.168.135.132 Address: 192.168.135.132#53 Name: rajneeshunix.com Address: 192.168.135.132

Utilisez la commande creuser

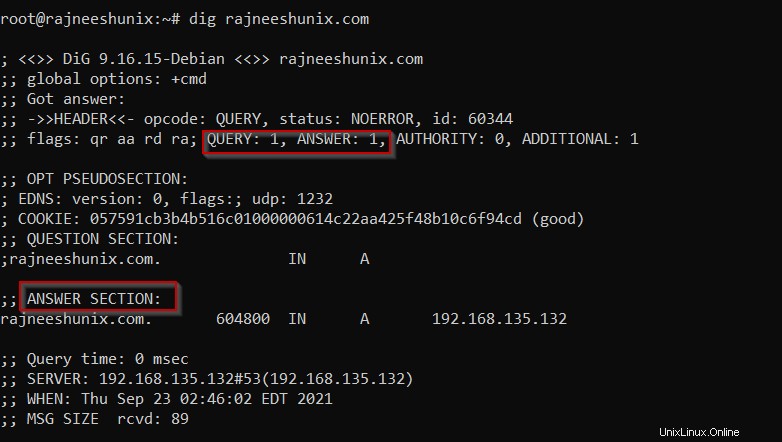

# dig rajneeshunix.com

La requête de creusement a été résolue comme visible dans la section de réponse. La commande reviendra avec une réponse comme "0" si elle n'a pas été résolue.

Utilisez la commande dig en utilisant une adresse IP.

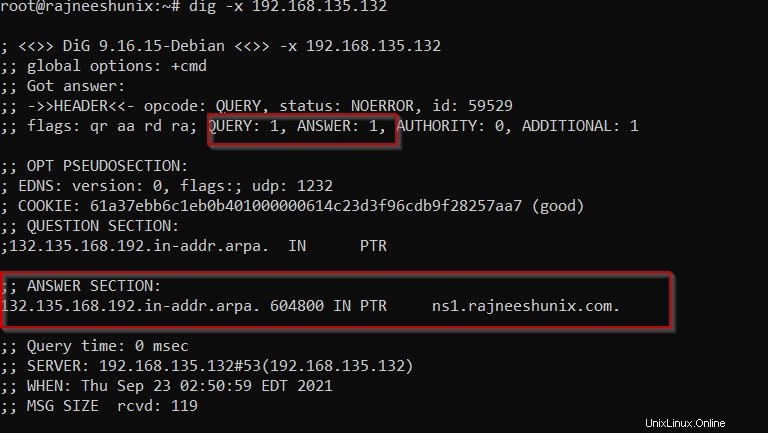

# dig -x 192.168.135.132

La sortie résoudra la requête basée sur la zone inverse, jetez un œil.

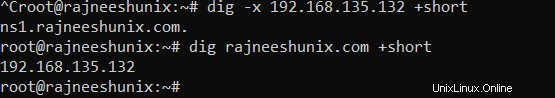

Utilisez la commande dig avec le +short possibilité d'avoir de brèves informations.

# dig -x 192.168.135.132 +short

Sortie

ns1.rajneeshunix.com.

Pour le nom de domaine.

# dig rajneeshunix.com +short

Sortie

192.168.135.132

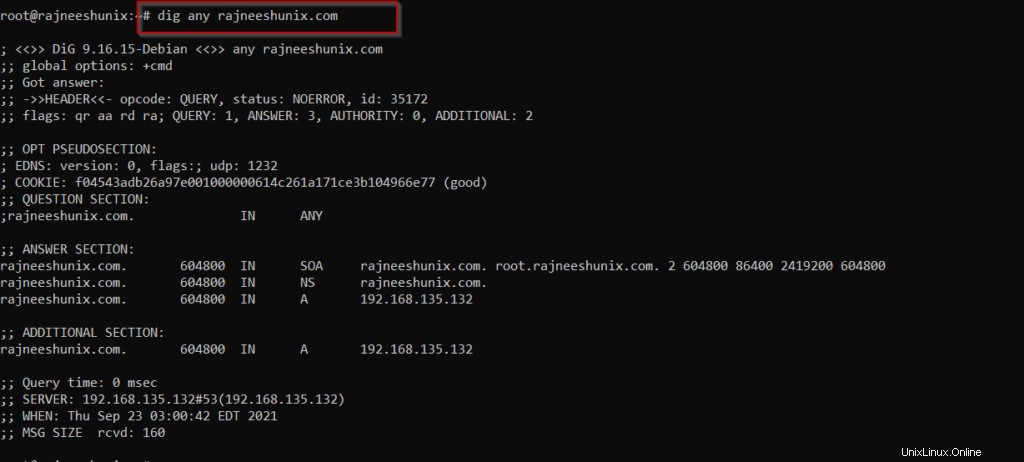

Résolvez toutes les informations avec l'option "n'importe laquelle".

# dig any rajneeshunix.com

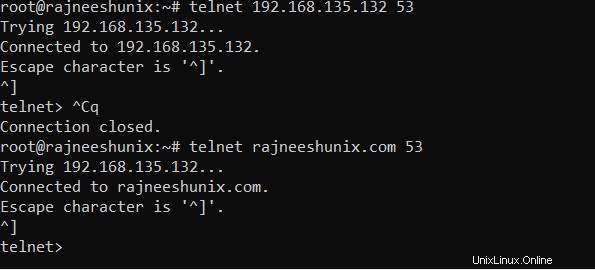

Utilisez la commande telnet pour tester le serveur de liaison.

# telnet 192.168.135.132 53

Sortie

Trying 192.168.135.132... Connected to 192.168.135.132. Escape character is '^]'. ^] telnet>

Utilisez telnet avec le nom de domaine.

# telnet rajneeshunix.com 53

Sortie

Trying 192.168.135.132... Connected to rajneeshunix.com. Escape character is '^]'. ^] telnet>

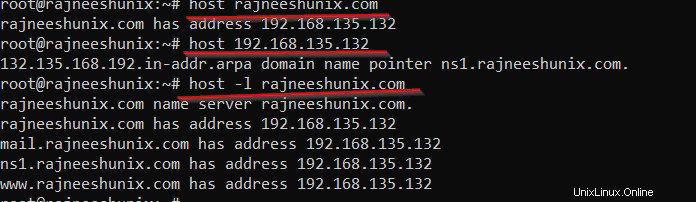

Utilisez la commande host pour tester le service de liaison.

Vérifiez avec le nom de domaine.

# host rajneeshunix.com

Utilisez la commande host avec l'adresse IP.

# host 192.168.135.132

Utilisez la commande host avec l'option -l et le nom de domaine.

# host -l rajneeshunix.com

Conclusion

Nous avons déployé avec succès la configuration Bind. Quelques points à garder à l'esprit :

- L'adresse IP DNS du réseau doit être la même que celle du serveur de liaison.

- Autoriser le port 53 sur le pare-feu.

- Autoriser ssh pour root.

- Définissez l'enregistrement "A" proprement dit, sinon il pourrait parfois afficher une erreur de configuration.

Restez à l'écoute.