C'est comme ça que j'ai fait.

- Générer une clé sur le serveur hôte. En utilisant la commande ci-dessous.

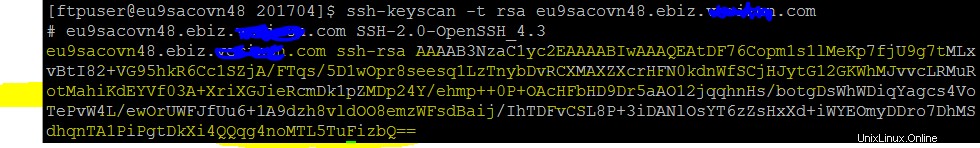

*ssh-keyscan -t rsa nom-serveur complet

- Copiez maintenant la section en surbrillance (dans l'image) et ajoutez cette clé au fichier "known_host" sur le serveur source. Bien sûr, l'emplacement de ce fichier peut être différent pour différents environnements.

J'ai répondu à une réponse presque similaire sur SuperUser il y a quelques jours. Les parties importantes :

- Le format diffère

- Il existe différentes clés d'hôte (types) sur chaque serveur (assurez-vous de coller celle qui est réellement utilisée)

- Il y a

ssh-keyscanqui peut créer le format pour vous

Sinon, préfixez simplement votre clé avec l'adresse IP du serveur (vous pouvez également ajouter le nom d'hôte, après la virgule), supprimez le commentaire à la fin de la ligne et tout va bien. Le format ressemble alors à ceci :

11.22.33.44 ssh-rsa AADGD...

Et encore une remarque, si vous utilisez HashKnownHosts yes (Debian et Ubuntu le font), vous devez re-hacher votre known_hosts tels que :

ssh-keygen -Hf ~/.ssh/known_hosts

Je viens de tomber sur ce problème, voici comment je l'ai abordé :

Au fil du temps, copier les fichiers mécaniquement via

ssh-keyscan server-name >> ~/.ssh/known_hosts

m'a donné des entrées en double dans .ssh/known_hosts.

D'autres méthodes manuelles m'ont obligé à créer le .ssh répertoire n'existait pas déjà, etc.

J'ai décidé de laisser ssh gère-le :

ssh -o StrictHostKeyChecking=no server-name ls

Le -o StrictHostKeyChecking=no l'option répond automatiquement "oui" à la

The authenticity of host 'server-name (12.345.678.900)' can't be established.

RSA key fingerprint is XXXXXXX.

Are you sure you want to continue connecting (yes/no)?

message (insérez ici toutes les mises en garde de sécurité concernant la connexion aléatoire à des machines que vous ne connaissez pas).

Le ls La commande est juste une commande fluff qui s'exécutera et forcera SSH à se déconnecter une fois terminé. Vous pouvez le changer en n'importe quelle commande fluff que vous aimez.

ssh se chargera de créer le .ssh dir (si nécessaire), en ajoutant une seule copie de la clé, etc.

Plate-forme :macOS 10.14