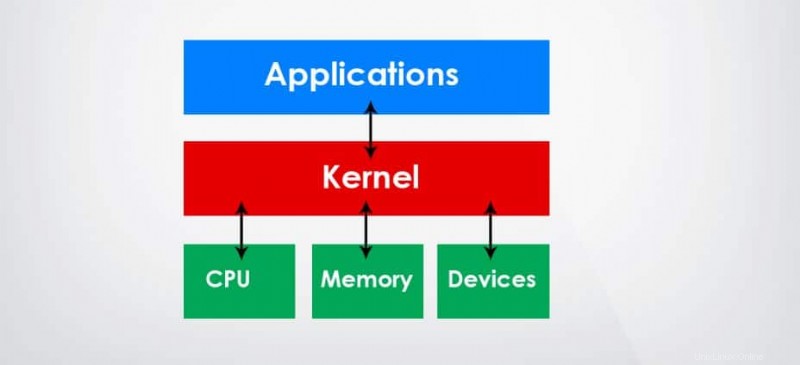

En informatique, le noyau est l'âme d'un système d'exploitation. Le noyau Linux est conçu avec une connaissance architecturale très solide d'un système d'exploitation. Linux a principalement trois types de noyau. Il s'agit du noyau monolithique, du micro-noyau et du noyau hybride. Linux a le noyau monolithique. Un noyau monolithique est conçu pour des performances et une stabilité élevées. MicroKernel construit pour la flexibilité et la mise en œuvre facile. Le noyau peut accéder aux ressources système. Vous pouvez ajuster et configurer la sécurité et les paramètres du noyau Linux avec l'outil de contrôle du système. Sous Linux, l'unité de contrôle du système est brièvement connue sous le nom de sysctl.

Fonctionnement de sysctl sous Linux

Le système de fichiers Linux a une conception architecturale très unique et efficace à interpréter avec le système de base. Les configurations du noyau Linux sont enregistrées dans le /proc/sys annuaire. L'unité centrale de contrôle du système ou l'outil sysctl peut être utilisé à la fois comme programme individuel ou comme outil de commande administrative.

Le sysctl peut être utilisé pour contrôler la fonction de travail du processeur, de la mémoire et de la carte d'interface réseau. De plus, vous pouvez rendre votre système Linux plus sûr et plus sûr en ajoutant votre propre script de configuration personnalisé et des commandes dans le programme sysctl. Dans cet article, nous verrons comment sécuriser sysctl sous Linux.

1. Configurer les paramètres sysctl sous Linux

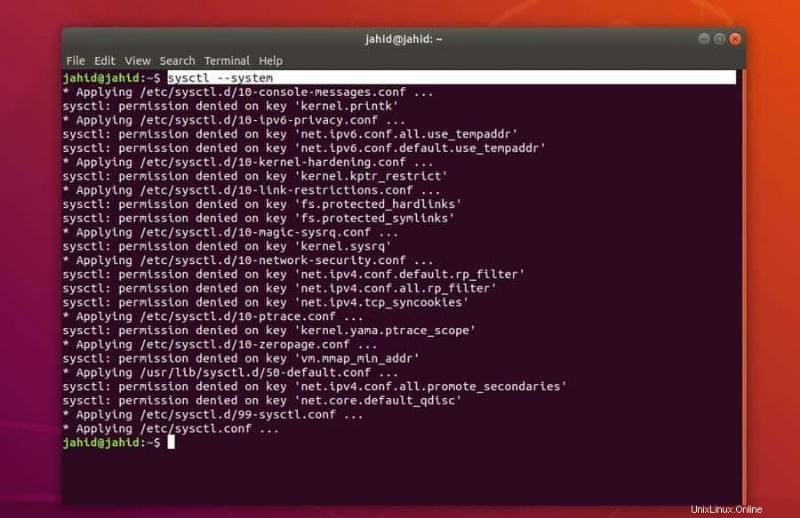

Comme je l'ai mentionné plus tôt, le sysctl est un outil du noyau, c'est donc un outil pré-installé sous Linux. Vous n'avez pas besoin de l'installer ou de l'écraser à nouveau. Vous pouvez simplement commencer avec les outils de commande sysctl. Commençons donc avec l'outil de contrôle du système Linux. Pour vérifier l'état actuel du système sysctl, exécutez la ligne de commande de terminal suivante.

$ sysctl --system

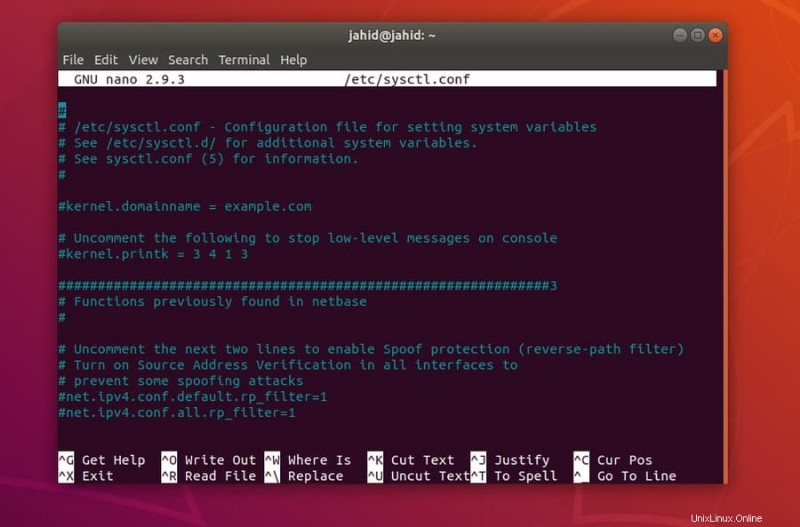

Vous pouvez maintenant prendre des mesures pour ajouter les configurations souhaitées dans le script des paramètres de contrôle du système. Vous pouvez ouvrir le script de configuration sysctl à l'aide de l'éditeur de texte Nano pour ajouter vos paramètres personnels. Utilisez la commande de terminal suivante pour ouvrir le script à l'aide de l'éditeur de texte Nano.

$ sudo nano /etc/sysctl.conf

Dans le script de configuration sysctl, vous trouverez certains paramètres par défaut existants. Vous pouvez le laisser tel quel, ou si vous souhaitez rendre votre système Linux plus sécurisé, vous pouvez ajouter une règle supplémentaire et remplacer les configurations existantes par les paramètres suivants indiqués ci-dessous. En modifiant le script de configuration sysctl, vous pouvez empêcher les attaques de l'homme du milieu (MITM), la protection contre l'usurpation d'identité, activer les cookies TCP/IP, le transfert de paquets et consigner les paquets martiens.

Si vous êtes un administrateur système Linux ou un programmeur, vous devez savoir qu'une ligne de code peut être conservée en commentaire en ajoutant un dièse (#) avant la ligne. Dans le script sysctl, le transfert de protocole Internet, les paramètres de redirection par défaut et d'autres paramètres sont conservés sous forme de commentaires. Pour activer ces paramètres, vous devez les supprimer des commentaires en supprimant le symbole dièse (#) avant la ligne.

2. Contrôlez la sécurité du réseau à partir des paramètres sysctl

Quelques paramètres de configuration de sécurité primaires et nécessaires de sysctl sont donnés ci-dessous afin que vous puissiez les appliquer au script sysctl. Pour activer le transfert IP (Internet Protocol), recherchez cette syntaxe #net.ipv4.ip_forward=1 , et remplacez-la par la ligne suivante donnée ci-dessous.

net.ipv4.ip_forward=0

Pour rendre vos connexions Internet Linux plus sécurisées, vous pouvez rediriger l'adresse IP (Internet Protocol) en modifiant la valeur des paramètres IPv4 à partir du script sysctl. Trouver cette syntaxe #net.ipv4.conf.all.send_redirects = 0 , et remplacez-la par la ligne suivante donnée ci-dessous.

net.ipv4.conf.all.send_redirects = 0

Maintenant, pour définir le paramètre de redirection IP par défaut, ajoutez la ligne suivante après la ligne précédente.

net.ipv4.conf.default.send_redirects = 0

Pour accepter toutes les adresses IP redirigées dans votre gestionnaire de réseau, trouvez cette syntaxe #net.ipv4.conf.all.accept_redirects = 0 , et remplacez-la par la ligne suivante donnée ci-dessous.

net.ipv4.conf.all.accept_redirects = 0

Voici un script de configuration supplémentaire que vous pouvez ajouter à vos paramètres sysctl pour ignorer les rapports de bogues incorrects, définir la taille du fichier de retard et corriger l'erreur de délai d'attente TCP sur votre système Linux.

net.ipv4.conf.default.accept_redirects = 0 net.ipv4.icmp_ignore_bogus_error_responses = 1 net.ipv4.tcp_syncookies = 1 net.ipv4.tcp_max_syn_backlog = 2048 net.ipv4.tcp_synack_retries = 3 net.ipv4.netfilter.ip_conntrack_tcp_timeout_syn_recv=45

Une fois que vous avez terminé de définir le script de configuration, enregistrez et quittez l'éditeur de texte Nano. Rechargez maintenant l'outil sysctl pour activer les modifications.

$ sudo sysctl -p

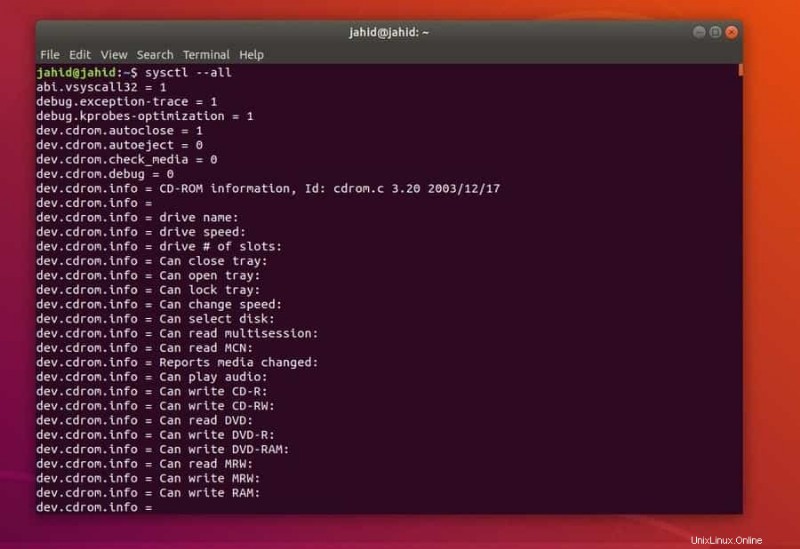

Vous pouvez maintenant voir toutes les règles sysctl actives sur votre système Linux.

$ sysctl --all

3. Vérifier les paramètres du noyau

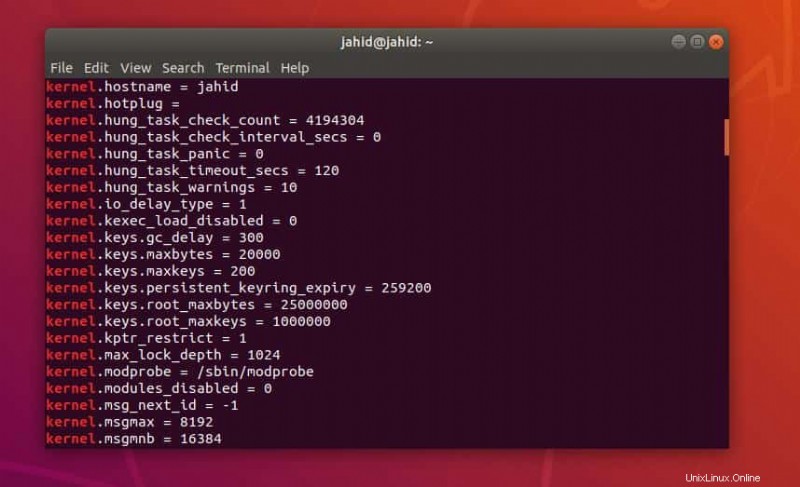

Utilisez les commandes shell sysctl suivantes pour afficher les informations sur le cd-rom, le type de noyau, le type de chargeur de démarrage du noyau, le nom d'hôte du noyau et d'autres informations sur votre périphérique Linux. Vous pouvez également modifier le nom d'hôte du noyau de votre système Linux à l'aide de l'outil sysctl.

$ sysctl -a $ sysctl -a | grep kernel $ sysctl -a | more

Exécutez le cat La commande est donnée ci-dessous pour voir l'UUID de démarrage du noyau et l'état de Security-Enhanced Linux (SELinux) de votre système.

$ cat /proc/cmdline

Vous pouvez vérifier le type de système d'exploitation du noyau à l'aide de la commande sysctl depuis votre terminal Linux.

$ sysctl kernel.ostype

Enfin, vérifiez les configurations de votre noyau Linux avec la commande sysctl.

$ sysctl -a | grep kernel

4. Réinitialiser les paramètres sysctl Linux

Comme il existe de nombreuses options pour modifier les valeurs par défaut du script sysctl afin de rendre votre Linux plus sûr, il y a une petite chance que vous ayez mal adapté les paramètres et écrasé votre système.

Tant que le noyau Linux est en cours d'exécution, il ne conserve pas les valeurs par défaut lorsqu'un utilisateur root modifie les valeurs. Donc, si vous ne voulez pas endommager votre système, veuillez copier et coller vos valeurs sysctl par défaut dans le bloc-notes afin de pouvoir remplacer votre paramètre par défaut en cas d'urgence.

Voici une autre méthode que vous pouvez utiliser pour restaurer les paramètres sysctl sur votre appareil Linux. Si vous utilisez une machine Ubuntu, recherchez une autre machine Ubuntu et récupérez-y le script de configuration du contrôle système par défaut (sysctl). Ensuite, copiez et remplacez le script sur votre appareil.

Enfin, Insights

En général, l'outil sysclt peut être utilisé pour configurer les paramètres et les paramètres du noyau Linux, mais il a une large gamme d'utilisations. Cet outil peut être utilisé pour comparer la stabilité et l'adaptabilité entre différentes versions du noyau. Bien qu'il existe d'autres outils et programmes disponibles pour comparer la stabilité de différents noyaux. Pourtant, très souvent, ils peuvent ne pas afficher le résultat parfait où le sysctl est un outil très fiable pour mesurer et configurer les paramètres du noyau.

Dans tout cet article, j'ai illustré le concept de base du noyau Linux et montré comment sécuriser votre système Linux avec l'outil sysctl. Si vous trouvez cet article utile et informatif, partagez-le avec vos amis. Vous pouvez écrire vos précieuses opinions dans le segment des commentaires.