Comme nous le savons, Linux offre une bien meilleure sécurité. Vous pouvez définir une stratégie de gestion des utilisateurs et des autorisations utilisateur afin que les utilisateurs normaux ne puissent pas authentifier les processus système critiques. Si vous voulez que vos autres utilisateurs puissent effectuer de telles actions, vous devrez utiliser les commandes su ou sudo.

Qu'est-ce que "su" ?

Pour le système Linux, su vous forcera à partager votre mot de passe root avec un autre utilisateur.

Qu'est-ce que "sudo" ?

Sous Linux, sudo est un setuid binaire racine. Il peut exécuter les commandes root pour les utilisateurs autorisés. Chaque fois que les utilisateurs exécutent le sudo, ils devront taper leur propre mot de passe pour exécuter la commande.

Pour ajouter ou supprimer la liste des utilisateurs sudo, vous pouvez exécuter la commande ci-dessous

# sudo /usr/sbin/visudo

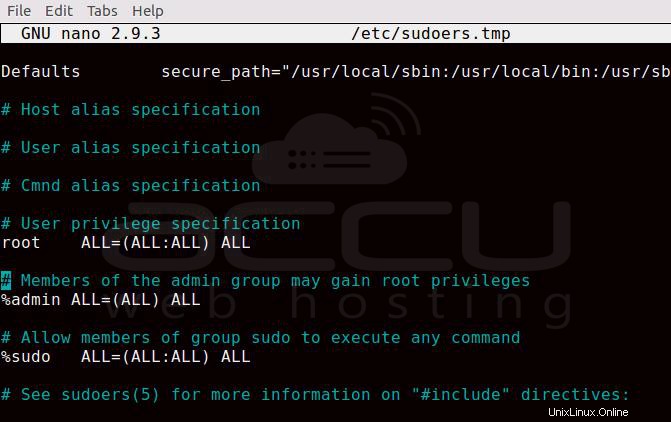

Par défaut, la chaîne sudo sera regardée comme ci-dessous.

# root ALL=(ALL) ALL

Comment accorder l'accès sudo

Il est très dangereux d'accorder ALL=(ALL) ALL l'autorisation aux utilisateurs, sauf que vous savez que les utilisateurs répertoriés.

root ALL=(ALL:ALL) ALL admin ALL=(ALL:ALL) ALL

Au lieu de cela, vous pouvez configurer votre utilisateur sudo plus précisément en fournissant l'autorisation de commande limitée. Pour cela, vous pouvez utiliser la ligne ci-dessous.

User_name Machine_name=(Effective_user) command

Voici toutes les parties divisées de la ligne ci-dessus.

- Nom_utilisateur : Nom de l'utilisateur sudo .

- Nom_machine : Nom d'hôte du serveur.

- (Effective_user) : Utilisateurs autorisés à exécuter la commande.

- commande : Commandes ou ensemble de commandes pouvant être exécutées par les utilisateurs sudo.

Vous rencontrez un problème avec l'utilisateur su ? Veuillez vous référer à SU> Activer Cagefsctl pour plus de détails.