Présentation

Ce que nous allons faire dans ce didacticiel, c'est faire en sorte que vous ne puissiez plus SSH en utilisant votre utilisateur root. Cela se fait sur une nouvelle installation de CentOS 6.5 64 bits dans notre Cloud. Nous créerons un nouvel utilisateur sur le serveur à utiliser comme nouvel utilisateur SSH, et nous configurerons l'utilisateur pour qu'il soit un utilisateur d'accès sudo. En d'autres termes, le nouvel utilisateur pourra accéder aux commandes comme s'il était l'utilisateur root !

Limitation de l'utilisateur racine dans CentOS

Tout d'abord, nous voudrons nous connecter en SSH à notre serveur en tant qu'utilisateur root en utilisant votre client SSH préféré. Maintenant, nous allons exécuter la commande ci-dessous pour créer un nouvel utilisateur et son répertoire personnel.

useradd newusername –d /home/newusername

Vous voudrez changer newusername pour être le nouvel utilisateur que vous souhaitez créer. Après l'avoir exécuté, vous devrez créer un mot de passe pour l'utilisateur. Vous pouvez le faire en exécutant :

passwd newusername

note* N'oubliez pas de toujours utiliser des mots de passe forts*

Où newusername est le nouvel utilisateur que vous créez. Nous allons maintenant modifier notre fichier sudoers afin que notre nouvel utilisateur puisse exécuter des commandes comme l'utilisateur root.

visudo

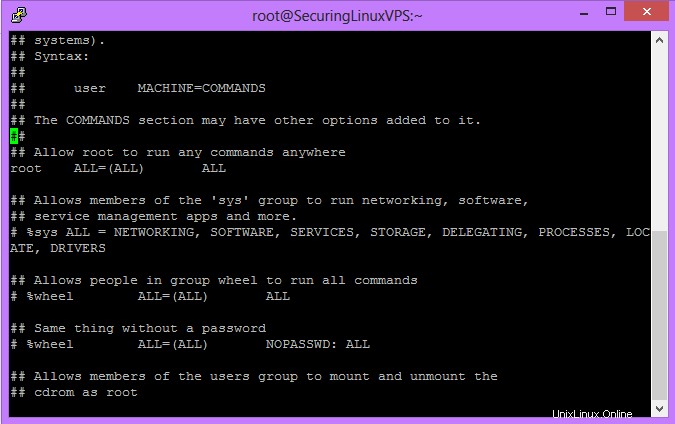

Dans votre fichier sudoers, vous devrez localiser la zone contenant les informations ci-dessous. C'est ici que nous ajouterons nos nouveaux droits d'utilisateur. Dans l'image ci-dessous, c'est l'emplacement sous l'indicateur vert.

Exemple de sortie Visudo

Juste sous l'entrée racine, vous voudrez faire l'entrée :

newusername ALL=(ALL) ALL

Ici "newusername" est votre nouvel utilisateur.

Si vous ne savez pas comment éditer dans vi, vous voudrez (sur votre clavier) appuyer sur le bouton Insérer. Ensuite, allez à l'emplacement pour ajouter les nouvelles informations utilisateur et saisissez-les. Lorsque vous avez terminé, appuyez sur la touche ESC de votre clavier, puis faites ":wq!" pour enregistrer vos modifications.

Maintenant, la prochaine chose à faire… est de tester le nouvel utilisateur ! La meilleure façon de procéder est de vous déconnecter ou de créer une nouvelle session SSH en utilisant ce nouveau nom d'utilisateur et ce nouveau mot de passe pour vous connecter. Une fois que vous vous êtes connecté avec succès, nous pouvons tester votre accès sudo en accédant au fichier de configuration SSHD en tant que nouvel utilisateur. . C'est parce que nous avons encore un changement à faire pour empêcher la connexion root. Vous pouvez utiliser votre éditeur préféré pour cette partie, nous utilisons vi.

note*Pour utiliser d'autres commandes sur le serveur "en tant que root", vous devrez le faire précéder de sudo.*

sudo vi /etc/ssh/sshd_config

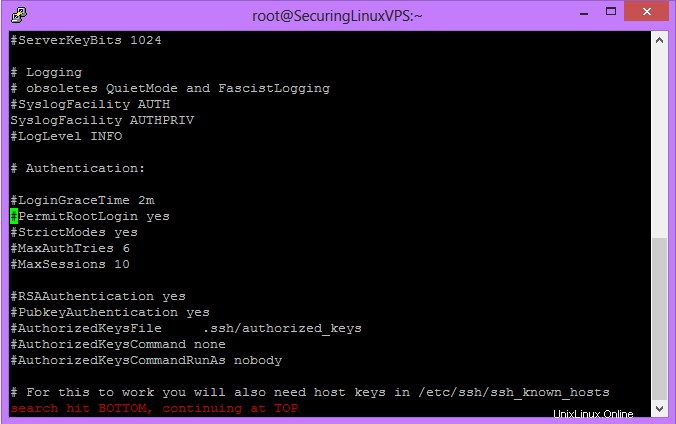

Cette commande ouvrira le fichier de configuration SSHD comme si vous étiez l'utilisateur root. Vous voudrez localiser l'option "PermiteRootLogin" indiquée par l'indicateur vert sur cette image.

sshd_config

Vous voudrez supprimer le '#' et changer oui en non. Au final, la ligne devrait ressembler à

PermitRootLogin no

Une fois terminé, enregistrez et quittez le fichier. Exécutez ensuite :

sudo service sshd restart

Vous ne pourrez plus vous connecter en SSH à votre serveur en tant qu'utilisateur root.