Ci-dessous, nous montrons trois méthodes courantes pour transformer les règles iptables en contrôles de pare-feu. Notre exemple montre la transformation d'une sortie de règle iptables par la commande iptables-save :

LOG_TEST_NEW - [0:0] -A LOG_TEST_NEW -m limit --limit 2/min -j LOG --log-prefix "New Connection"

L'exemple de règle enregistre jusqu'à deux entrées de journal par minute. L'entrée de journal est étiquetée avec la chaîne "Nouvelle connexion".

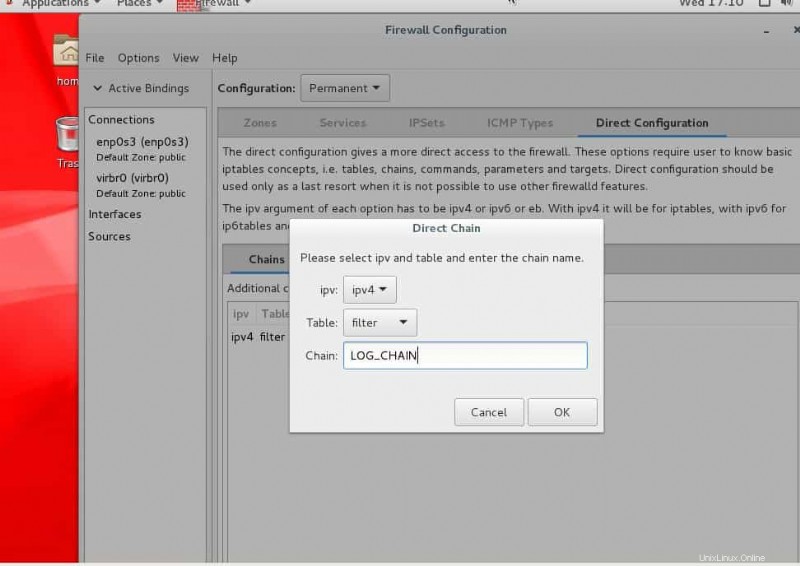

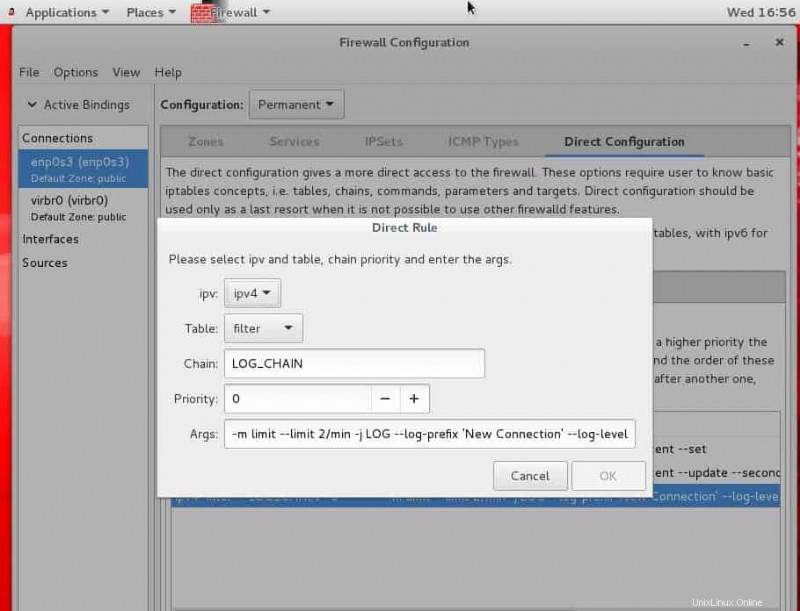

Utilisation de l'interface graphique du pare-feu (Applications -> Divers -> Pare-feu)

1. Créer une chaîne de règles

2. Placez la règle et liez-la à la chaîne de règles

Utilisation de la ligne de commande firewall-cmd

# firewall-cmd --direct --add-chain ipv4 filter LOG_TEST_NEW # firewall-cmd --direct --add-rule ipv4 filter LOG_TEST_NEW 0 -m limit --limit 2/min -j LOG --log-prefix 'New Connection' --log-level 4 success

Modification de l'ensemble de règles /etc/firewalld/direct.xml

# cat /etc/firewalld/direct.xml <?xml version="1.0" encoding="utf-8"?> <direct> <chain table="filter" ipv="ipv4" chain="LOG_NEW" /> <rule priority="0" table="filter" ipv="ipv4" chain="LOG_NEW"> -m limit --limit 2/min -j LOG --log-prefix 'New Connection' --log-level 4 </rule> </direct>