OpenVAS connu sous le nom d'Open Vulnerability Assessment System est la suite de vulnérabilité open source pour exécuter le test sur les serveurs pour les vulnérabilités connues en utilisant la base de données (Network Vulnerability Tests), OpenVAS est un logiciel libre, ses composants sont sous licence GNU General Public License (GNU GPL). Voici le petit guide pour configurer l'OpenVAS sur CentOS 7 / RHEL 7.

OpenVAS connu sous le nom d'Open Vulnerability Assessment System est la suite de vulnérabilité open source pour exécuter le test sur les serveurs pour les vulnérabilités connues en utilisant la base de données (Network Vulnerability Tests), OpenVAS est un logiciel libre, ses composants sont sous licence GNU General Public License (GNU GPL). Voici le petit guide pour configurer l'OpenVAS sur CentOS 7 / RHEL 7.

Configurer le référentiel :

Exécutez la commande suivante dans le terminal pour installer le dépôt atomique.

# wget -q -O - http://www.atomicorp.com/installers/atomic |sh

Acceptez le contrat de licence.

Atomic Free Unsupported Archive installer, version 2.0.12BY INSTALLING THIS SOFTWARE AND BY USING ANY AND ALL SOFTWARE PROVIDED BY ATOMICORP LIMITED YOU ACKNOWLEDGE AND AGREE:THIS SOFTWARE AND ALL SOFTWARE PROVIDED IN THIS REPOSITORY IS PROVIDED BY ATOMICORP LIMITED AS IS, IS UNSUPPORTED AND ANY EXPRESS OR IMPLIED WARRANTIES, INCLUDING, BUT NOT LIMITED TO, THE IMPLIED WARRANTIES OF MERCHANTABILITY AND FITNESS FOR A PARTICULAR PURPOSE ARE DISCLAIMED. IN NO EVENT SHALL ATOMICORP LIMITED, THE COPYRIGHT OWNER OR ANY CONTRIBUTOR TO ANY AND ALL SOFTWARE PROVIDED BY OR PUBLISHED IN THIS REPOSITORY BE LIABLE FOR ANY DIRECT, INDIRECT, INCIDENTAL, SPECIAL, EXEMPLARY, OR CONSEQUENTIAL DAMAGES (INCLUDING, BUT NOT LIMITED TO, PROCUREMENT OF SUBSTITUTE GOODS OR SERVICES; LOSS OF USE, DATA, OR PROFITS; OR BUSINESS INTERRUPTION) HOWEVER CAUSED AND ON ANY THEORY OF LIABILITY, WHETHER IN CONTRACT, STRICT LIABILITY, OR TORT (INCLUDING NEGLIGENCE OR OTHERWISE) ARISING IN ANY WAY OUT OF THE USE OF THIS SOFTWARE, EVEN IF ADVISED OF THE POSSIBILITY OF SUCH DAMAGE.==================================================================== THIS SOFTWARE IS UNSUPPORTED. IF YOU REQUIRE SUPPORTED SOFWARE PLEASE SEE THE URL BELOW TO PURCHASE A NUCLEUS LICENSE AND DO NOT PROCEED WITH INSTALLING THIS PACKAGE. ====================================================================For supported software packages please purchase a Nucleus license: https://www.atomicorp.com/products/nucleus.html All atomic repository rpms are UNSUPPORTED. Do you agree to these terms? (yes/no) [Default: yes] yesConfiguring the [atomic] yum archive for this systemInstalling the Atomic GPG key: OK Downloading atomic-release-1.0-19.el7.art.noarch.rpm: OKThe Atomic Rocket Turtle archive has now been installed and configured for your system The following channels are available: atomic - [ACTIVATED] - contains the stable tree of ART packages atomic-testing - [DISABLED] - contains the testing tree of ART packages atomic-bleeding - [DISABLED] - contains the development tree of ART packages

Dépôt système (uniquement pour RHEL) :

L'installation d'OpenVAS nécessite le téléchargement de packages supplémentaires à partir d'Internet. Si votre système n'a pas d'abonnement Redhat, vous devez configurer le référentiel CentOS.

# vi /etc/yum.repos.d/centos.repo

Ajoutez les lignes suivantes.

[CentOS] name=centos baseurl=http://mirror.centos.org/centos/7/os/x86_64/ enabled=1 gpgcheck=0

PS :les machines CentOS ne nécessitent pas la configuration du dépôt ci-dessus, le système la crée automatiquement lors de l'installation.

Installer et configurer OpenVAS :

Exécutez la commande suivante pour installer OpenVAS.

# yum -y install openvas

Une fois l'installation terminée, démarrez la configuration d'OpenVAS.

# openvas-setup

Le programme d'installation commencera à télécharger la dernière base de données à partir d'Internet. Une fois terminé, le programme d'installation vous demandera de configurer l'adresse IP d'écoute.

Step 2: Configure GSAD The Greenbone Security Assistant is a Web Based front end for managing scans. By default it is configured to only allow connections from localhost. Allow connections from any IP? [Default: yes] Restarting gsad (via systemctl): [ OK ]

Configurez l'utilisateur administrateur.

Step 3: Choose the GSAD admin users password. The admin user is used to configure accounts, Update NVT's manually, and manage roles. Enter administrator username [Default: admin] : admin Enter Administrator Password: Verify Administrator Password:

Une fois terminé, vous verrez le message suivant.

Configuration terminée, vous pouvez maintenant accéder à GSAD à :

Désactiver Iptables.

# systemctl stop iptables.service

Créer un certificat pour le gestionnaire OpenVAS.

# openvas-mkcert-client -n om -i

Vous n'avez pas besoin de saisir d'informations, elles seront automatiquement créées pour vous.

Génération de clé privée RSA, module de 1024 bits…………………..++++++

………………………..++++++

e est 65537 (0x10001)

Vous êtes sur le point d'être invité à entrer des informations qui seront incorporées

dans votre demande de certificat.

Ce que vous êtes sur le point d'entrer est ce qu'on appelle un Nom distinctif ou DN.

Il y a pas mal de champs mais vous pouvez laisser des champs vides

Pour certains champs, il y aura une valeur par défaut,

Si vous saisissez '.', le champ être laissé vide.

—–

Nom du pays (code à 2 lettres) [DE] :Nom de l'État ou de la province (nom complet) [Some-State] :Nom de la localité (par exemple, ville) [] : Organisation Nom (par exemple, société) [Internet Widgits Pty Ltd] :Nom de l'unité organisationnelle (par exemple, section) [] :Nom commun (par exemple, votre nom ou le nom d'hôte de votre serveur) [] :Adresse e-mail [] :Utilisation de la configuration à partir de /tmp/ openvas-mkcert-client.2827/stdC.cnf

Vérifiez que la demande correspond à la signature

Signature ok

Le nom distinctif du sujet est le suivant

countryName :PRINTABLE:'DE'

l ocalityName :PRINTABLE:'Berlin'

commonName :PRINTABLE:'om'

Le certificat doit être certifié jusqu'au 5 août 19:43:32 2015 GMT (365 jours) Écrire la base de données avec 1 nouvelles entrées

Base de données mise à jour

Vos certificats clients sont dans /tmp/openvas-mkcert-client.2827 .Vous devrez les copier à la main.

Reconstruisez maintenant la base de données OpenVAS (si nécessaire)

# openvasmd --rebuild

Une fois terminé, démarrez le gestionnaire OpenVAS.

# openvasmd

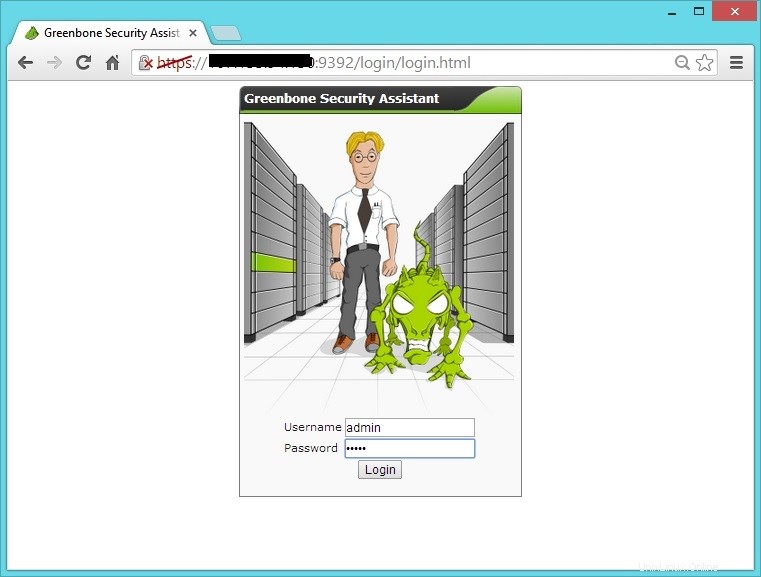

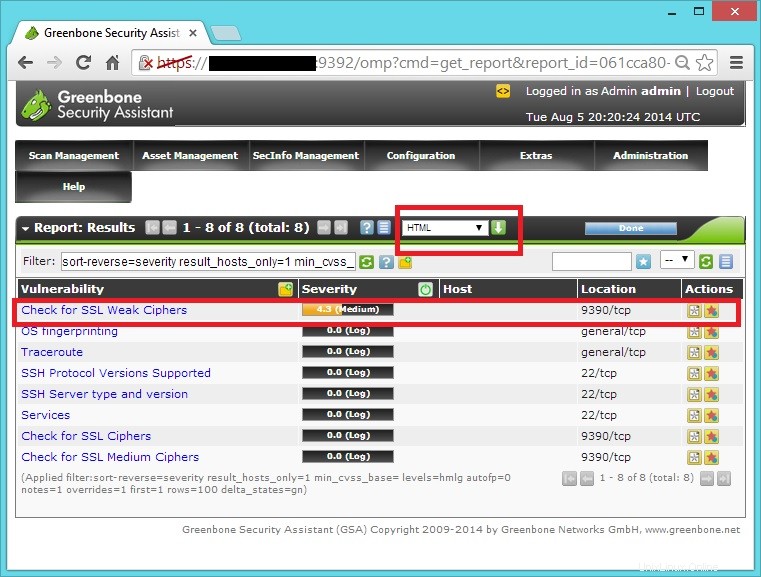

Ouvrez votre navigateur et pointez sur https://your-ip-address:9392 . Connectez-vous en tant qu'administrateur en utilisant le mot de passe que vous avez créé.

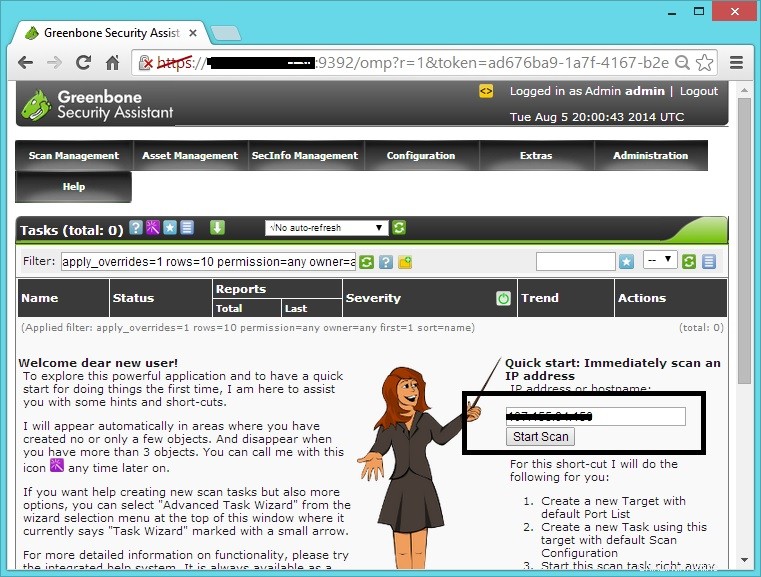

Vous pouvez démarrer l'analyse rapide en saisissant l'adresse IP dans le champ d'analyse rapide.

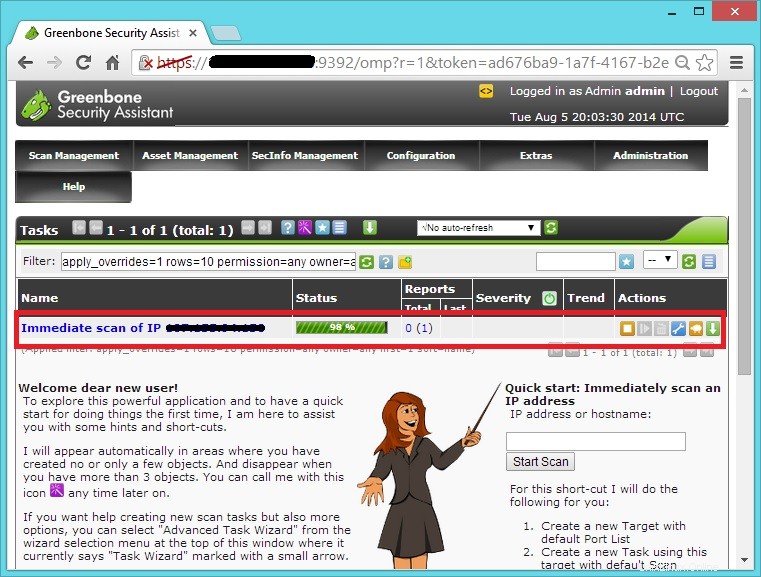

Après cela, vous verriez la tâche immédiate comme ci-dessous. actuellement 98 % de numérisation est terminée

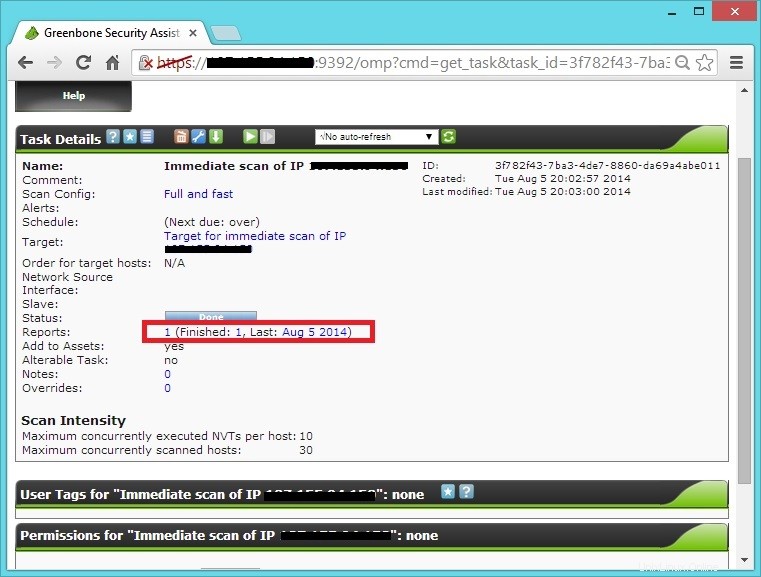

Cliquez sur la tâche pour afficher les détails de l'analyse, les détails seront comme ci-dessous. Une fois l'analyse terminée, cliquez sur "Date" pour voir le rapport.

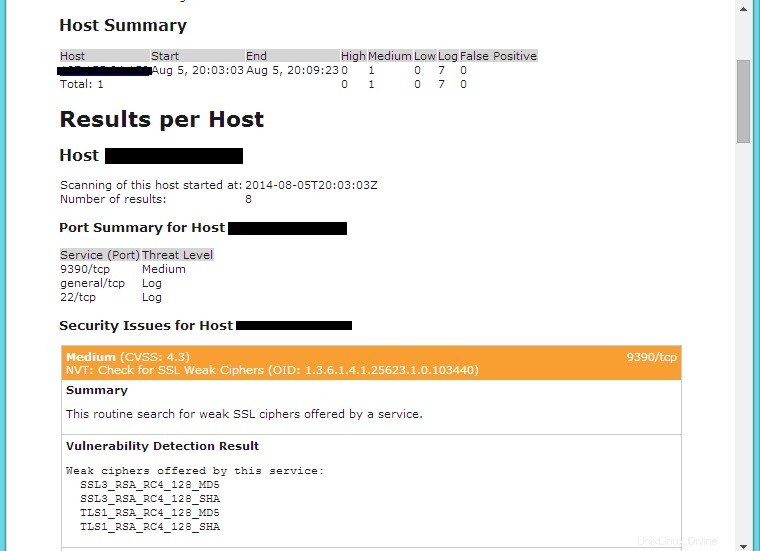

Dans la page de rapport, vous avez la possibilité de télécharger le rapport dans plusieurs formats tels que pdf, html, xml, etc. ou vous pouvez cliquer sur chaque vulnérabilité pour voir les informations complètes.

Le rapport réel ressemblera à ci-dessous.

C'est tout, placez vos précieux commentaires ci-dessous.