Le mod_ssl fournit la prise en charge de SSL v3 et TLS v1.x pour le serveur HTTP Apache. Cet article vous fournit une étape par étape de base mod_ssl configuration sur serveur Linux RHEL 8 / CentOS 8 avec httpd Serveur Web Apache.

Dans ce didacticiel, vous apprendrez :

- Comment installer

mod_ssl - Comment activer

mod_ssl - Comment créer un certificat auto-signé

- Comment inclure un certificat SSL existant dans

httpdconfiguration - Comment rediriger tout le trafic HTTP non SSL vers HTTPS

mod_ssl de base configuration du module sur RHEL 8 / CentOS 8 avec serveur web Apache Configuration logicielle requise et conventions utilisées

| Catégorie | Exigences, conventions ou version du logiciel utilisée |

|---|---|

| Système | RHEL 8/CentOS 8 |

| Logiciel | mod_ssl-2.4.35-6.el8 |

| Autre | Accès privilégié à votre système Linux en tant que root ou via le sudo commande. |

| Conventions | # - nécessite que les commandes linux données soient exécutées avec les privilèges root soit directement en tant qu'utilisateur root, soit en utilisant sudo commande$ – nécessite que les commandes linux données soient exécutées en tant qu'utilisateur normal non privilégié |

Comment installer mod_ssl sur RHEL 8 / CentOS 8 instructions étape par étape

Cet article suppose que vous avez déjà effectué une installation et une configuration de base du serveur Web Apache sur votre serveur RHEL 8 / CentOS 8.

- Installer

mod_sslmodule.La première étape consiste à installermod_sslmodule utilisantdnfcommande :# dnf install mod_ssl

- Activer

mod_sslmodule. Dans le cas où vous venez d'installermod_ssl, le module n'est peut-être pas encore activé. Pour tester simod_sslest activé execute:# apachectl -M | grep ssl

Si vous ne voyez aucune sortie de la commande ci-dessus, votre

mod_ssln'est pas activé. Pour activer lemod_sslmodule redémarrer votrehttpdServeur Web Apache :# systemctl restart httpd # apachectl -M | grep ssl ssl_module (shared)

- Ouvrir le port TCP 443 pour autoriser le trafic entrant avec

httpsprotocole :# firewall-cmd --zone=public --permanent --add-service=https success # firewall-cmd --reload success

REMARQUE

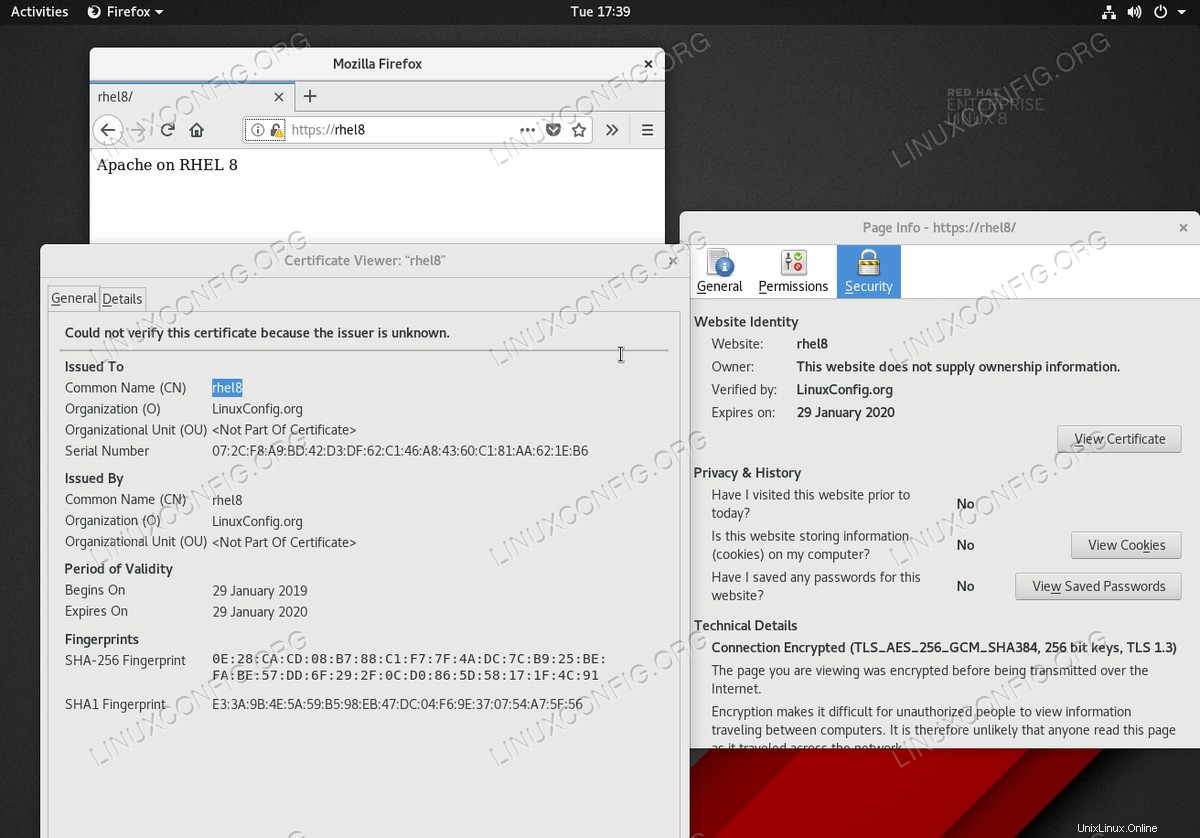

À ce stade, vous devriez pouvoir accéder à votre serveur Web Apache via le protocole HTTPS. Naviguez dans votre navigateur vershttps://your-server-ipouhttps://your-server-hostnamepour confirmermod_sslconfiguration. - Générer un certificat SSL. Si vous ne possédez pas déjà les certificats SSL appropriés pour votre serveur, utilisez la commande ci-dessous pour générer un nouveau certificat auto-signé.

Par exemple, générons un nouveau certificat auto-signé pour l'hôte

rhel8avec une expiration de 365 jours :# openssl req -newkey rsa:2048 -nodes -keyout /etc/pki/tls/private/httpd.key -x509 -days 365 -out /etc/pki/tls/certs/httpd.crt Generating a RSA private key ................+++++ ..........+++++ writing new private key to '/etc/pki/tls/private/httpd.key' ----- You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [XX]:AU State or Province Name (full name) []: Locality Name (eg, city) [Default City]: Organization Name (eg, company) [Default Company Ltd]:LinuxConfig.org Organizational Unit Name (eg, section) []: Common Name (eg, your name or your server's hostname) []:rhel8 Email Address []:

Après l'exécution réussie de la commande ci-dessus, les deux fichiers SSL suivants seront créés :

# ls -l /etc/pki/tls/private/httpd.key /etc/pki/tls/certs/httpd.crt -rw-r--r--. 1 root root 1269 Jan 29 16:05 /etc/pki/tls/certs/httpd.crt -rw-------. 1 root root 1704 Jan 29 16:05 /etc/pki/tls/private/httpd.key

- Configurez le serveur Web Apache avec de nouveaux certificats SSL. Pour inclure votre certificat SSL nouvellement créé dans la configuration du serveur Web Apache, ouvrez le

/etc/httpd/conf.d/ssl.confavec les privilèges administratifs et modifiez les lignes suivantes :FROM: SSLCertificateFile /etc/pki/tls/certs/localhost.crt SSLCertificateKeyFile /etc/pki/tls/private/localhost.key TO: SSLCertificateFile /etc/pki/tls/certs/httpd.crt SSLCertificateKeyFile /etc/pki/tls/private/httpd.key

Une fois prêt, rechargez le

httpdServeur Web Apache :# systemctl reload httpd

- Testez votre

mod_sslconfiguration en naviguant dans le navigateur Web vershttps://your-server-ipouhttps://your-server-hostnameURL. - En tant qu'étape facultative, redirigez tout le trafic HTTP vers HTTPS.T, créez un nouveau fichier

/etc/httpd/conf.d/redirect_http.confavec un contenu suivant :<VirtualHost _default_:80> Servername rhel8 Redirect permanent / https://rhel8/ </VirtualHost>Pour appliquer le changement, rechargez le

httpddémon :# systemctl reload httpd

La configuration ci-dessus redirigera tout trafic entrant de

http://rhel8àhttps://rhel8URL. Pour plus d'informations sur la configuration TLS/SSL sur le serveur RHEL Linux, consultez notre guide Comment configurer SSL/TLS avec Apache httpd sur Red Hat.