Bonjour les amis. Dans ce post, nous allons vous aider à installer Fail2ban sur Debian 11. Grâce à cet outil vous pourrez prévenir de nombreuses attaques sur votre serveur. Comme tous les outils, il n'est pas parfait mais au moins il ajoute plus de sécurité au serveur afin que nous puissions être un peu plus détendus.

Qu'est-ce que Fail2ban ?

Fail2ban est un outil Linux qui aide à prévenir les attaques SSH sur votre système. Ce n'est pas seulement très important, mais cela nous aide également à vérifier les conditions de connexion SSH au serveur.

Fail2Ban est capable de réduire le taux de tentatives d'authentification incorrectes, mais il ne peut pas éliminer le risque que présente une authentification faible. Configurez les services pour n'utiliser que des mécanismes d'authentification à deux facteurs ou public/privé si vous voulez vraiment protéger les services.

Cela nous indique que Fail2ban n'est pas un faiseur de miracles. La sécurité dépendra toujours de nous et du sérieux avec lequel nous la prenons pour notre système.

Alors, comment fonctionne Fail2ban ?

Fail2ban scanne les fichiers journaux (par exemple /var/log/apache/error_log) et interdit les IP qui montrent les signes malveillants - trop d'échecs de mot de passe, recherche d'exploits, etc.

Prêt à l'emploi, Fail2Ban est livré avec des filtres pour divers services (apache, messagerie, ssh, etc.).

Alors, installons-le.

Installer Fail2ban sur Debian 11

Puisqu'il s'agit d'un utilitaire si important et avec un excellent traitement Linux, nous pourrons le trouver dans les dépôts officiels de Debian 11.

Donc, avant de l'installer, vous devez mettre à jour complètement le serveur.

sudo apt update sudo apt upgrade

Ensuite, vous devez exécuter la commande suivante pour l'installer.

sudo apt install fail2ban Reading package lists... Done Building dependency tree... Done Reading state information... Done Suggested packages: mailx monit sqlite3 Recommended packages: whois python3-pyinotify python3-systemd The following NEW packages will be installed: fail2ban 0 upgraded, 1 newly installed, 0 to remove and 0 not upgraded. Need to get 451 kB of archives. After this operation, 2,142 kB of additional disk space will be used.

De cette façon, Fail2ban sera sur le système. La façon de le gérer est comme un service système. Quelque chose de similaire à la façon dont Apache ou MariaDB est géré.

Donc, pour le démarrer, vous devez courir

sudo systemctl start fail2ban

Assurez-vous également de l'activer pour démarrer avec le système.

sudo systemctl enable fail2ban

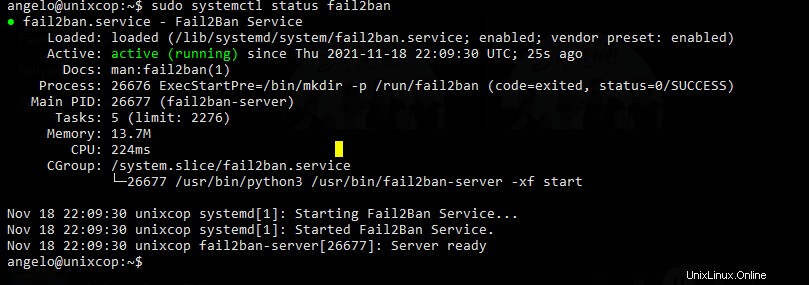

Et enfin, vérifiez l'état du service pour vous assurer qu'il fonctionne correctement.

sudo systemctl status fail2ban

Si vous obtenez une sortie similaire à celle-ci, alors Fail2ban est correctement installé et le service fonctionne correctement.

Il est maintenant temps de procéder à la configuration.

Configurer Fail2ban sur Debian 11

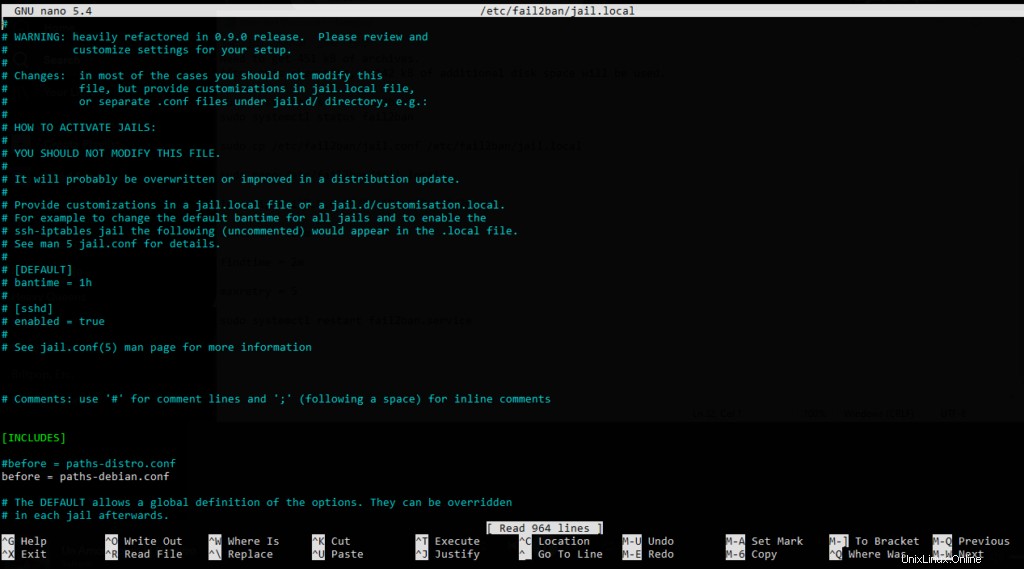

La configuration réside principalement dans le /etc/fail2ban/jail.conf fichier que nous pouvons sauvegarder avant de le modifier.

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.conf.bak

Après cela, nous pouvons le modifier pour définir nos préférences pour le comportement de l'outil.

sudo nano /etc/fail2ban/jail.conf

Examinons maintenant quelques-unes des principales directives.

La première chose sera de déterminer le temps d'interdiction de l'attaquant présumé. Pour ce faire, localisez bantime et donnez-lui une valeur appropriée comme deux heures.

bantime = 120m

Pour éviter les attaques répétées, vous pouvez définir un findtime .

findtime = 5m

Autrement dit, si l'attaquant répète l'attaque en moins de 5 minutes, il est banni, sinon le compteur recommencera.

Le Max Retry définit le nombre d'échecs avant que l'IP ne soit bannie.

Si vous avez un réseau ou un hôte de confiance, vous pouvez faire en sorte que Fail2ban les ignore avec le ignoreip directives.

ignoreip = 192.168.1.2

Dans ce cas, l'adresse IP ci-dessus sera ignorée par toutes ces règles.

Si vous continuez à faire défiler vers le bas, vous verrez les paramètres de chaque service que vous avez Fail2ban. Par exemple SSH ou Apache .

À la fin, vous pouvez enregistrer les données et appliquer ces modifications, il suffit de redémarrer le service.

sudo systemctl restart fail2ban

Si vous souhaitez activer les modules Fail2ban, vous devez modifier le /etc/fail2ban/jail.d/defaults-debian.conf fichier.

sudo nano /etc/fail2ban/jail.d/defaults-debian.conf

Par exemple, pour activer SSH , vous pourriez

[sshd] enabled = true

Enregistrez les modifications et fermez l'éditeur.

Avec cela, vous pouvez maintenant laisser Fail2ban prêt pour la bataille.

Conclusion

La sécurité ne peut pas être prise à la légère et même si cela ne fonctionne pas toujours bien, nous pouvons avoir des outils pour nous aider dans le processus et Fail2ban en fait partie.