Votre système Linux est une excellente plate-forme pour les serveurs et les ordinateurs de bureau. Mais comme tout autre système complexe, la mise en place d'une surveillance appropriée est essentielle pour maintenir votre système à son apogée. Heureusement, Sysdig est juste au coin de la rue !

Sysdig est un outil de surveillance Linux complet qui peut surveiller votre système pour détecter les menaces, les erreurs, les modèles d'utilisation et bien d'autres. Et dans ce didacticiel, vous apprendrez à installer Sysdig tout en mettant en évidence des options de configuration particulières sur la façon de mieux surveiller votre système Linux.

Continuez à lire et ne manquez plus jamais une "alerte" !

Prérequis

Ce tutoriel sera une démonstration pratique. Si vous souhaitez suivre, assurez-vous d'avoir les éléments suivants.

- Une machine Linux – Ce didacticiel utilise Ubuntu 20.04 LTS, mais toutes les distributions Linux fonctionneront.

- Un utilisateur non root avec des privilèges sudo.

Installation de Sysdig sous Linux

L'outil de ligne de commande Sysdig est généralement disponible dans la plupart des distributions Linux modernes, et vous pouvez installer Sysdig comme les autres packages que vous avez installés jusqu'à présent sur votre machine.

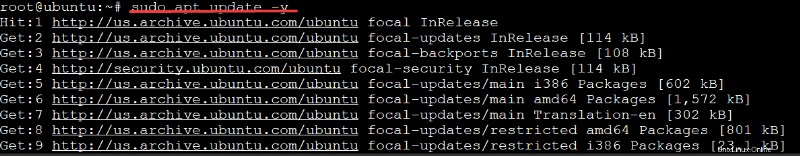

1. Ouvrez votre terminal et exécutez le apt update commande ci-dessous pour vous assurer que vous disposez des dernières mises à jour des référentiels de votre distribution. Cette commande met à jour les listes de packages de votre système et peut prendre quelques minutes.

sudo apt update -y

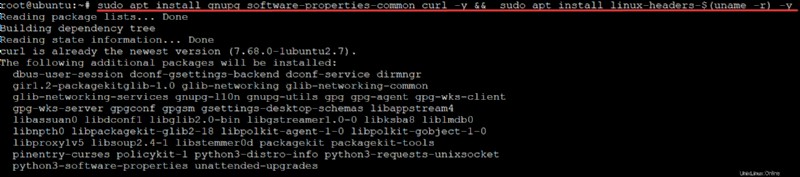

2. Ensuite, exécutez le apt install commande ci-dessous pour télécharger (curl ) et install les packages nécessaires pour Sysdig. Cette commande installe également certains modules supplémentaires utilisés plus tard dans ce didacticiel comme suit :

gnupg– Le GNU Privacy Guard est un outil de communication et de stockage de données sécurisé. Ce package permet de télécharger la clé GPG publique de Sysdig pour vérifier la validité des packages Sysdig.

software-properties-common- Fournit un moyen rapide de gérer vos sources logicielles via l'environnement de ligne de commande ou l'interface graphique. Ce paquet vous permet d'utiliser leadd-apt-repositorycommande pour ajouter les référentiels de packages Sysdig.

linux-headers-$(uname -r)– Fournit les fichiers nécessaires pour créer des modules de noyau pour votre noyau en cours d'exécution. Ce package est requis car vous pouvez installer Sysdig sur une machine avec un ancien noyau stock.

sudo apt install gnupg software-properties-common curl -y && sudo apt install linux-headers-$(uname -r) -y

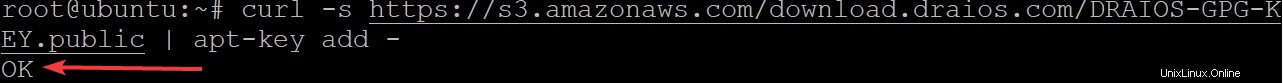

3. Exécutez le curl commande ci-dessous pour ajouter la clé publique GPG de Sysdig (GPG ) au trousseau de clés de votre APT. Cette commande vous permet de vérifier que les packages téléchargés depuis sysdig.com sont valides et non modifiés.

curl -s https://s3.amazonaws.com/download.draios.com/DRAIOS-GPG-KEY.public | apt-key add -Vous recevrez un message OK après avoir ajouté la clé avec succès, comme indiqué ci-dessous.

4. Maintenant, exécutez le curl commande ci-dessous pour silencieusement (-s ) téléchargez les référentiels Sysdig en tant que draios.list et ajoutez-le à votre système. Le .list indique à votre APT que le fichier est une liste d'URL pour les référentiels, plutôt qu'une seule URL.

curl -s -o /etc/apt/sources.list.d/draios.list http://download.draios.com/stable/deb/draios.list

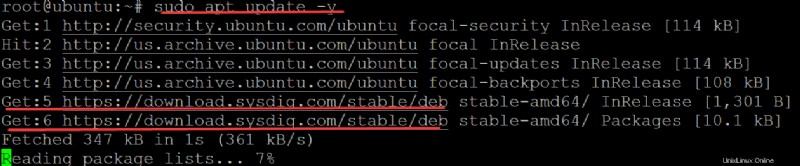

5. Réexécutez le apt update commande ci-dessous pour télécharger les nouveaux référentiels Sysdig et mettre à jour les listes de packages de votre APT avec les informations des nouveaux référentiels.

sudo apt update -yVous verrez la sortie suivante si votre APT est configuré correctement.

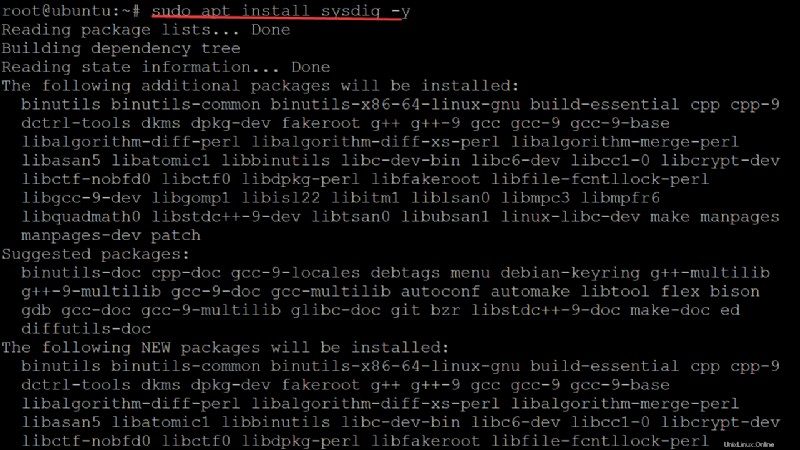

6. Après avoir téléchargé les référentiels Sysdig, exécutez le apt install commande ci-dessous à install sysdig sur votre appareil. Cette commande télécharge et installe le sysdig package et ses packages de support.

sudo apt install sysdig -y

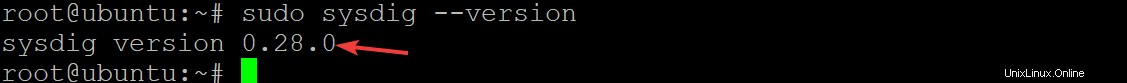

7. Enfin, exécutez le sysdig commande ci-dessous pour vérifier la version de Sysdig installée sur votre machine.

sudo sysdig --versionLe numéro de version permet de déterminer si votre package Sysdig est à jour. La version donne également un aperçu de l'impact ou non de la publication de Sysdig sur les performances du système.

Comme indiqué ci-dessous, 0.28.0 est la dernière version de sysdig à ce jour. Votre numéro de version peut être différent.

Surveillance des systèmes Linux avec csysdig

Maintenant que Sysdig est installé, vous pouvez utiliser Sysdig pour voir ce qui se passe sur votre système. L'outil de ligne de commande Sysdig comporte de nombreux indicateurs qui vous donnent différentes vues de votre système et de son activité. L'exemple le plus basique est le csysdig commande.

Exécutez la commande csysdig sans aucun drapeau pour voir ce qui se passe sur votre système en ce moment. La commande vous montrera l'activité de tous les processus en cours d'exécution.

Notez que vous devez exécuter les commandes Sysdig avec

sudoprivilège d'avoir un accès complet à votre système. Certaines activités du système peuvent être masquées par défaut pour les utilisateurs non root, comme la sortie du système de fichiers /proc. Sysdig nécessite égalementsudoprivilèges pour charger automatiquement les symboles du noyau nécessaires pour effectuer bon nombre de ses astuces, comme le module de noyau sysdig-probe

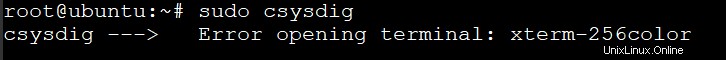

sudo csysdig

Si vous rencontrez l'erreur suivante, vous devrez réinstaller le ncurses-term forfait. Le ncurses-term Le package a tendance à être corrompu après une nouvelle installation de Sysdig. Sysdig dépend du ncurses-term package pour prendre en charge son interface utilisateur ncurses.

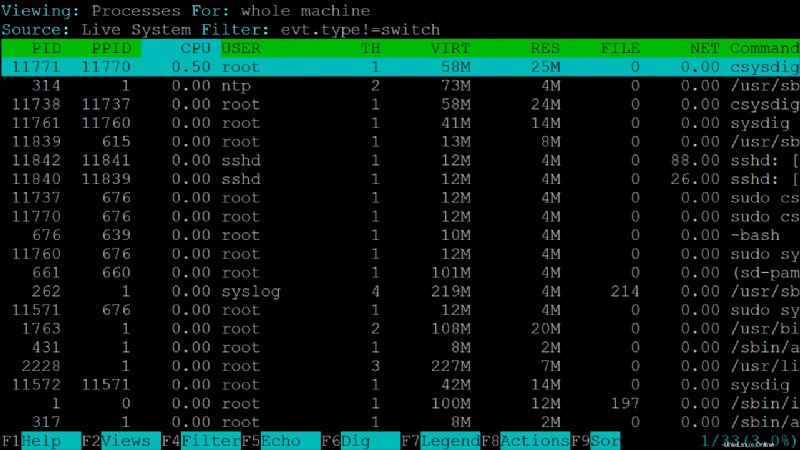

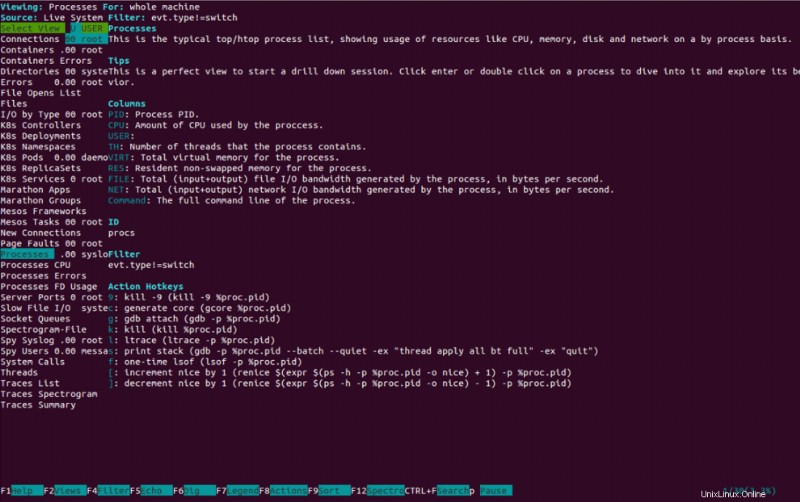

Si le csysdig est réussie, vous obtiendrez la sortie suivante organisée en onglets.

| Description | |

| PID | L'ID de processus attribué par le noyau Linux. Vous utilisez les PID pour identifier et gérer les processus. |

| PPID | L'ID de processus parent du processus. Vous utilisez PPID pour retracer le processus à travers ses processus parents. Ensemble, PID et PPID identifient de manière unique un processus sur votre système. |

| CPU | Le pourcentage de CPU utilisé par l'application depuis son démarrage peut être vu sur une échelle de 0 à 100 %, où 100 % équivaut à l'utilisation totale du CPU. Vous utilisez l'utilisation du processeur pour trouver des applications qui monopolisent les ressources système. |

| UTILISATEUR | Le nom de l'utilisateur qui a démarré le processus. Vous utilisez USER pour savoir qui exécute un processus qui vous intéresse. |

| TH | Le nom de l'utilisateur qui a démarré le processus. Vous utilisez USER pour savoir qui exécute un processus qui vous intéresse. |

| VIRT | La quantité totale de mémoire virtuelle utilisée par l'application. Vous utilisez VIRT pour trouver des applications qui monopolisent la mémoire de votre système. |

| RES | Le nombre de pages de mémoire résidentes d'un processus, telles qu'elles sont mappées à la mémoire physique. Vous utilisez RES pour trouver des applications qui monopolisent la mémoire de votre système. |

| FICHIER | Le descripteur de fichier du disque utilisé par l'application. Vous utilisez FILE pour voir quels fichiers sont lus ou écrits fréquemment, généralement une indication de l'activité d'E/S. |

| NET | Le descripteur de socket réseau utilisé par l'application. Vous utilisez NET pour voir quelles connexions réseau sont utilisées par le processus et combien de données sont transférées en octets par seconde. |

| Commande | Le descripteur de socket réseau utilisé par l'application. Vous utilisez NET pour voir quelles connexions réseau sont utilisées par le processus et combien de données sont transférées en octets par seconde. |

À première vue, l'interface csysdig ressemble à des outils de surveillance comme htop.

Appuyez sur F2 et les onglets supérieurs changeront pour afficher un nouvel ensemble d'informations organisées en onglets sur la gauche, comme indiqué ci-dessous.

Sysdig appelle ces « vues » car ce sont des vues système différentes, organisées selon le type d'informations qu'elles affichent, offrant plus de contexte. Et comme ces vues sont basées sur des scripts LUA, vous pouvez personnaliser les scripts pour extraire différentes données du système et modifier la vue selon vos préférences.

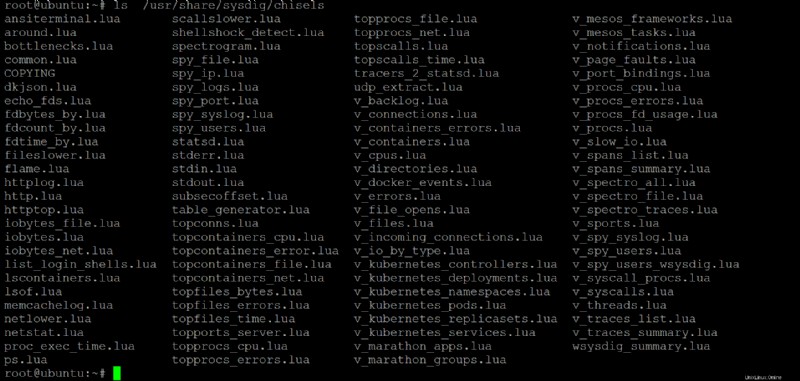

Par défaut, les scripts LUA sont situés dans le répertoire /usr/share/sysdig/chisels répertoire, comme indiqué ci-dessous.

ls /usr/share/sysdig/chisels

Surveillance des processus gourmands en CPU avec Sysdig Chisels

Sysdig propose plusieurs burins prêts à l'emploi qui collectent automatiquement des informations système spécifiques, appelées « burins ». Peut-être que vous rencontrez des performances lentes sur votre CPU. Si c'est le cas, exécutez le sysdig La commande avec un ciseau spécifié vous permet de voir quelles applications/processus consomment le plus de votre utilisation du processeur.

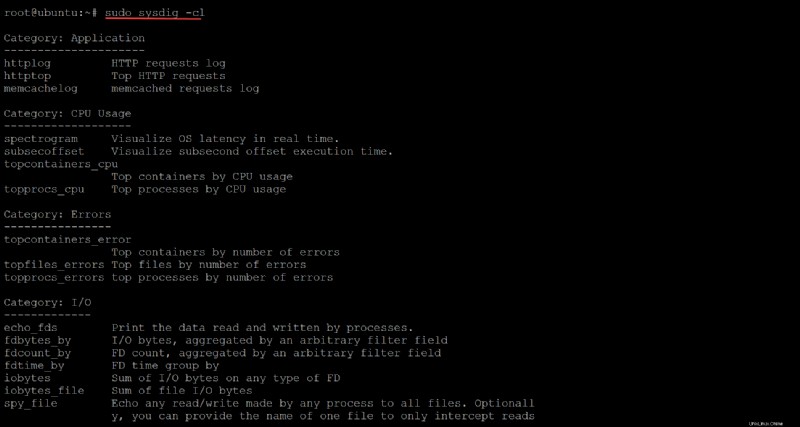

1. Exécutez le sysdig commande ci-dessous pour répertorier les burins disponibles.

sudo sysdig -clLa capture d'écran ci-dessous ne montre que quelques ciseaux. Mais vous pouvez trouver et apprendre la liste complète de tous les burins disponibles dans la documentation officielle.

Les ciseaux Sysdig sont également des scripts LUA. Vous pouvez créez vos propres ciseaux pour surveiller des informations système spécifiques ou implémentez votre propre vue, mais ce sujet dépasse le cadre de ce didacticiel.

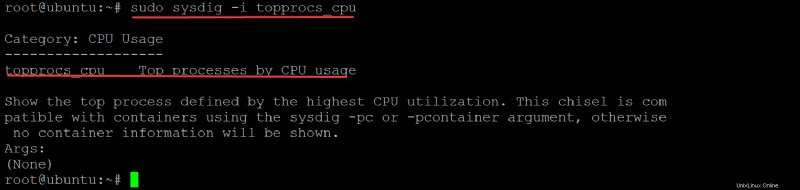

2. Ensuite, exécutez la commande ci-dessous pour voir les informations détaillées (-i ) sur un ciseau spécifique, comme topprocs_cpu dans cette démo.

sudo sysdig -i topprocs_cpuVous pouvez voir toutes les informations sur le ciseau topprocs_cpu ci-dessous, y compris le nom du ciseau, sa catégorie et une brève description de ce que fait le ciseau.

Dans cet exemple, le ciseau topprocs_cpu est classé dans l'utilisation du processeur et affiche le processus supérieur défini par l'utilisation du processeur la plus élevée.

Une fois que vous comprenez la fonctionnalité d'un ciseau, vous pouvez commencer à utiliser ce ciseau.

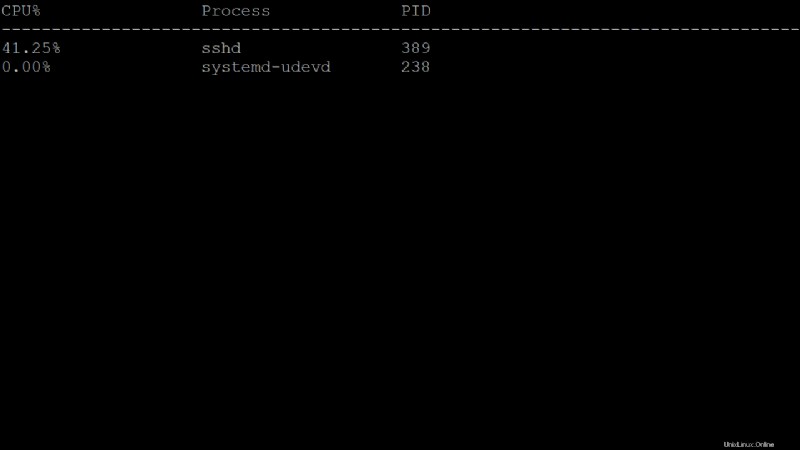

3. Exécutez le sysdig commande ci-dessous, en spécifiant le bon burin (-c topprocs_cpu ) pour trouver les applications utilisant la plus grande quantité de CPU dans votre système.

sudo sysdig -c topprocs_cpuSysdig capture les 10 processus les plus gourmands en CPU dans cette démo et les imprime sur le terminal. Le processus le plus gourmand en CPU sera affiché en haut (sshd), ce qui les rendra plus rapides à trouver.

Surveillance des informations système filtrées

Dans certains cas, la sortie est énorme, ce qui rend difficile le filtrage des informations système en fonction d'un ciseau spécifique. Heureusement, Sysdig offre une puissante option de filtrage qui utilise la syntaxe Lua afin que vous puissiez effectuer un filtrage efficace.

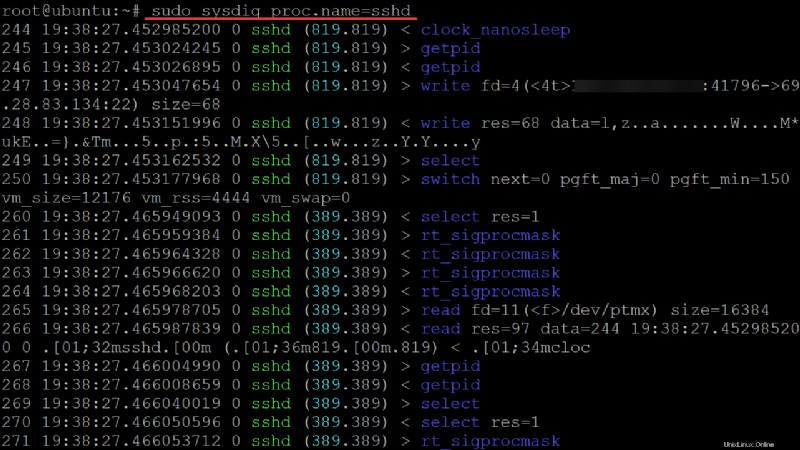

Supposons que vous ne recherchiez que des processus sshd qui contribuent à une utilisation élevée du processeur. Vous pouvez définir une expression de filtre par un PID ou un nom de processus spécifique.

Exécutez le sysdig ci-dessous commande pour afficher uniquement le sshd processus qui utilise beaucoup de CPU.

sudo sysdig proc.name=sshd

Comme indiqué ci-dessous, vous obtiendrez une sortie filtrée sans obtenir aucune autre information sur le processus.

À partir de la sortie, vous pouvez obtenir plus d'informations sur le processus sshd, comme pourquoi le processus sshd utilise plus de CPU ou de mémoire, etc.

Créer un fichier journal des événements pour surveiller votre système

L'une des fonctionnalités intéressantes offertes par Sysdig sont les fichiers journaux d'événements, qui vous permettent de collecter toutes les informations sur ce que fait votre application ou le système pour une analyse ultérieure. Les fichiers journaux des événements fournissent les mêmes informations que les sorties de ligne de commande dans les exemples précédents, mais sont enregistrés dans un fichier sur le disque.

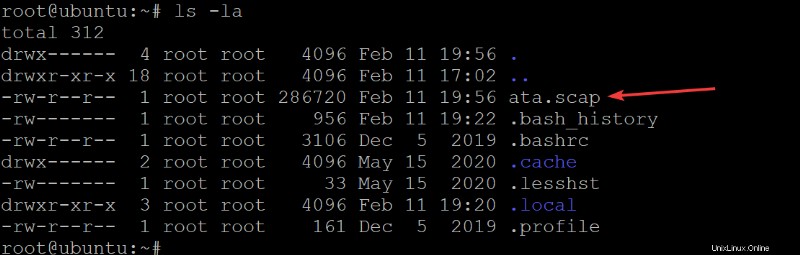

1. Exécutez la commande ci-dessous pour créer un fichier (-w ) appelé ata.scap dans votre répertoire personnel, où Syslog stockera tous les sysdig les sorties.

L'extension de fichier .scap permet d'enregistrer des flux de données sous forme de texte lisible par l'homme.

sudo sysdig -w ata.scap

2. Ensuite, exécutez le ls -la commande ci-dessous pour lister tous les fichiers du répertoire de travail.

ls -laVous remarquerez un nouveau fichier nommé ata.scap dans votre répertoire personnel, comme indiqué ci-dessous.

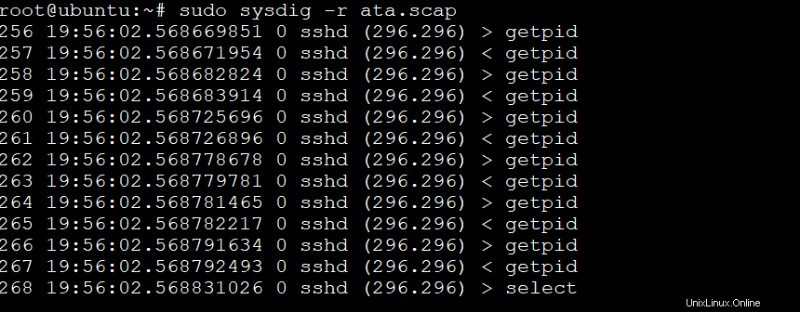

3. Enfin, exécutez la commande ci-dessous pour que Sysdig lise (-r ) le fichier journal des événements Sysdig (ata.scap ) et imprimez le comportement de votre système lorsque vous vous connectez en SSH à votre serveur.

sudo sysdig -r ata.scap

Conclusion

Dans cet article, vous avez appris à installer Sysdig sur Ubuntu 20.04 et à utiliser csysdig pour collecter votre système, vos applications et vos informations de sécurité. Vous avez également abordé la création d'un fichier journal des événements qui vous permet d'enregistrer le comportement de votre système.

À ce stade, vous avez réalisé que l'installation de Sysdig sur votre système vous fournit des outils puissants. Et ces outils vous aident à mieux comprendre le fonctionnement de votre système, de vos applications et de votre infrastructure.

Maintenant, avec ces nouvelles connaissances, pourquoi ne pas apprendre à décoder votre trafic HTTP avec Sysdig ? Ou comment traquer les goulots d'étranglement applicatifs avec les traceurs Sysdig ?