Dans mon introduction à Red Hat Insights, j'ai brièvement décrit ce que fait cette application SaaS et comment configurer vos systèmes Red Hat Enterprise Linux (RHEL) pour utiliser le service. Cet article est dédié au "Conseiller" dans le tableau de bord Insights.

Le tableau de bord Insights lui-même est disponible ici.

Note de l'auteur :Je teste le service dans le cadre de mon travail au Bielefeld IT Service Center (BITS) de l'université de Bielefeld. Cet article reflète ma vision personnelle de Red Hat Insights. De plus, je tiens à préciser que je suis membre de la communauté Red Hat Accelerators.

Évaluation des recommandations

Il existe cinq recommandations, que j'évaluerai ci-dessous en fonction de mon environnement spécifique. Tous les cinq ont en commun que je n'aurais probablement jamais recherché délibérément ces paramètres de configuration. Et il y en a au moins deux qui valent vraiment la peine d'être examinées de plus près. Nous en parlerons d'abord.

L'échec du démarrage du système d'exploitation se produit en raison d'un ordre de découverte de disque incertain lorsque des noms de périphérique au format dev/sdN sont utilisés dans/etc/fstab

Cela indique une configuration qui, dans le pire des cas, empêche un hôte de démarrer. Une classification comme "importante" est donc compréhensible. Comme un système qui ne démarre pas enverra le pouls et les niveaux d'adrénaline d'un administrateur système à travers le toit.

J'appelle l'article de la base de connaissances qui y est lié à partir de la vue détaillée. Il me semble que bien que je n'utilise que des systèmes RHEL 7, il existe un lien vers un article qui ne s'applique qu'à RHEL 6. Après tout, il contient une référence à l'article correspondant pour RHEL 7. Ici, Insights aurait pu être lié au RHEL 7 article tout de suite.

- Comment attribuer des noms statiques aux périphériques SCSI à l'aide d'udev dans Red Hat Enterprise Linux 6 ?

- Comment les noms persistants sont-ils attribués aux périphériques SCSI utilisant udev dans Red Hat Enterprise Linux 7 ?

Comment cette entrée est-elle évaluée pour nous maintenant ?

Les deux systèmes concernés fonctionnent depuis un certain temps et ont survécu à plusieurs redémarrages sans problème. Le problème potentiel ne semble pas avoir d'impact négatif, du moins dans notre environnement. Je ne m'en soucierai donc pas.

Dans ce cas, Insights propose la création d'un playbook de correction Ansible, avec lequel le problème de configuration peut être résolu. Mais, comme je ne suis pas l'opérateur du système pour les deux systèmes répertoriés, je ne peux pas le faire sans consulter le collègue concerné.

J'informerai l'opérateur du système de cet événement, lui transmettrai la solution possible et le laisserai décider comment procéder.

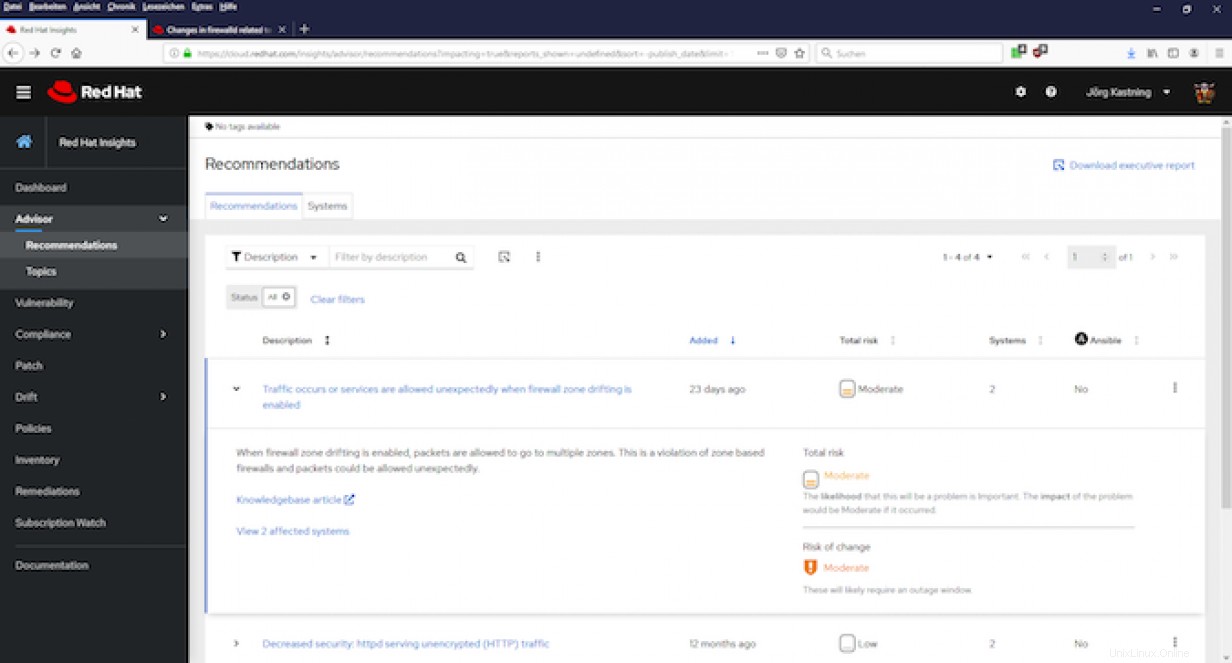

Le trafic se produit ou les services sont autorisés de manière inattendue lorsque la dérive de zone de pare-feu est activée

C'est vraiment intéressant, du moins pour moi. Parce qu'il indique que la communication peut être autorisée via le pare-feu de l'hôte local, bien que ce ne soit pas l'intention (voir Fig. 1).

L'article de la base de connaissances lié fournit des informations détaillées ici.

- Modifications du pare-feu liées à la dérive de zone

Je vais certainement aborder ce point avec le collègue concerné. Je pense qu'un petit transfert de connaissances est approprié ici car, à mon avis, d'autres collègues ne sont pas non plus conscients du comportement spécifique. Je considère donc ce conseil comme bon et important.

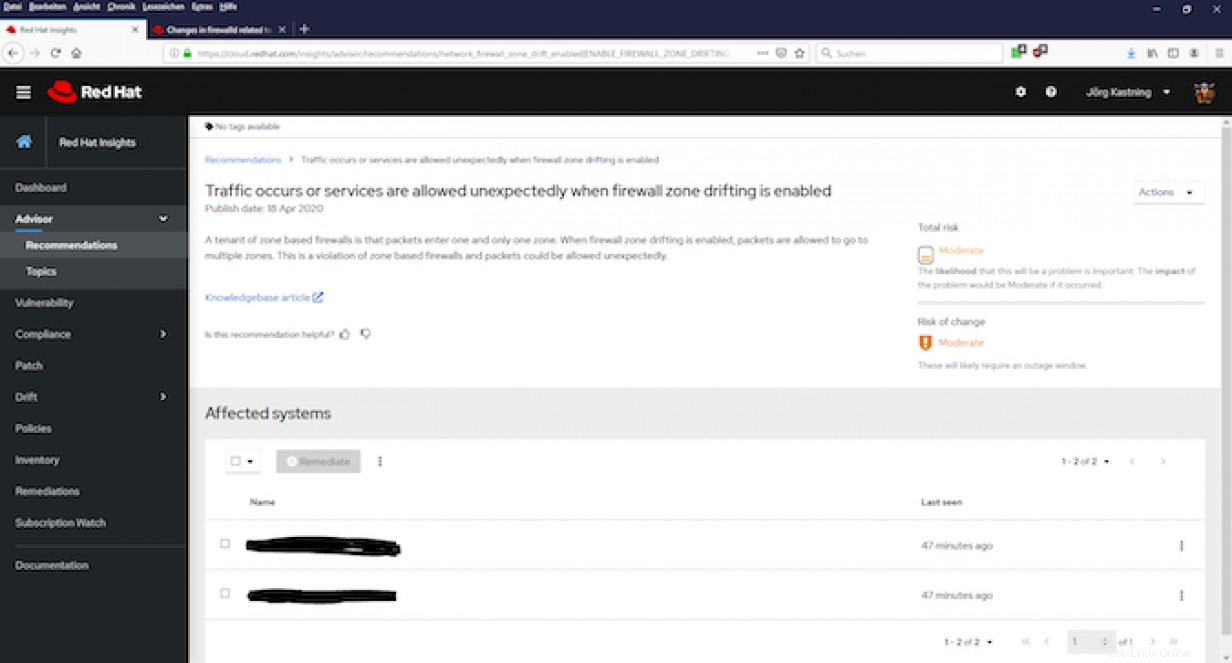

Soit dit en passant, un point que j'apprécie généralement dans le tableau de bord Insights est que je peux toujours voir combien de systèmes sont affectés et, plus important encore, lesquels ils sont (voir Fig. 2).

Sécurité réduite :httpd servant du trafic non chiffré (HTTP)

Il s'agit d'un message à faible risque et nous le traiterons en conséquence. Les systèmes concernés sont des systèmes de test. L'opérateur du système a délibérément décidé de ne pas implémenter TLS / SSL ici.

Sécurité réduite :vérification Yum GPG désactivée (dépôts tiers)

Ce point s'avère intéressant, contrairement aux attentes. Nous exploitons nos propres dépôts, qui ne sont utilisés que dans notre établissement. Afin de minimiser l'effort, nous ne signons pas les paquets à l'aide de GPG.

Cependant, le fait que la vérification de la signature GPG pour un dépôt RHEL en miroir soit désactivée pour certains hôtes est surprenant. Pour le savoir, vous n'avez pas besoin de vous connecter à un système affecté et de l'examiner; il suffit de cliquer sur le nom d'hôte dans la liste des systèmes concernés (voir Fig. 2) pour accéder à une vue offrant une description détaillée ainsi qu'une solution.

Insights vous aide non seulement à découvrir ce qui ne va pas, mais également à résoudre le problème. Au cours du test, je vérifierai en permanence à quelle fréquence Insights peut proposer des solutions utiles.

Lenteur du démarrage du système lorsque les périphériques de stockage ne prennent pas en charge la commande WRITE SAME

Cela indique un problème qui peut réduire les performances du système pendant le processus de démarrage.

Insights a reconnu cet incident après le redémarrage du système affecté, le client Insights s'est exécuté à nouveau et Insights a trouvé un message correspondant dans /var/log/messages.

- Quel est l'impact sur "WRITE SAME failed. Manually zeroing ?"

Le problème lui-même nous est connu depuis longtemps. Cependant, cela tombe dans la catégorie - "Regardons quand nous avons le temps" (ce qui signifie jamais). Heureusement, nos VM démarrent en quelques secondes, et aucun problème n'est perçu ici.

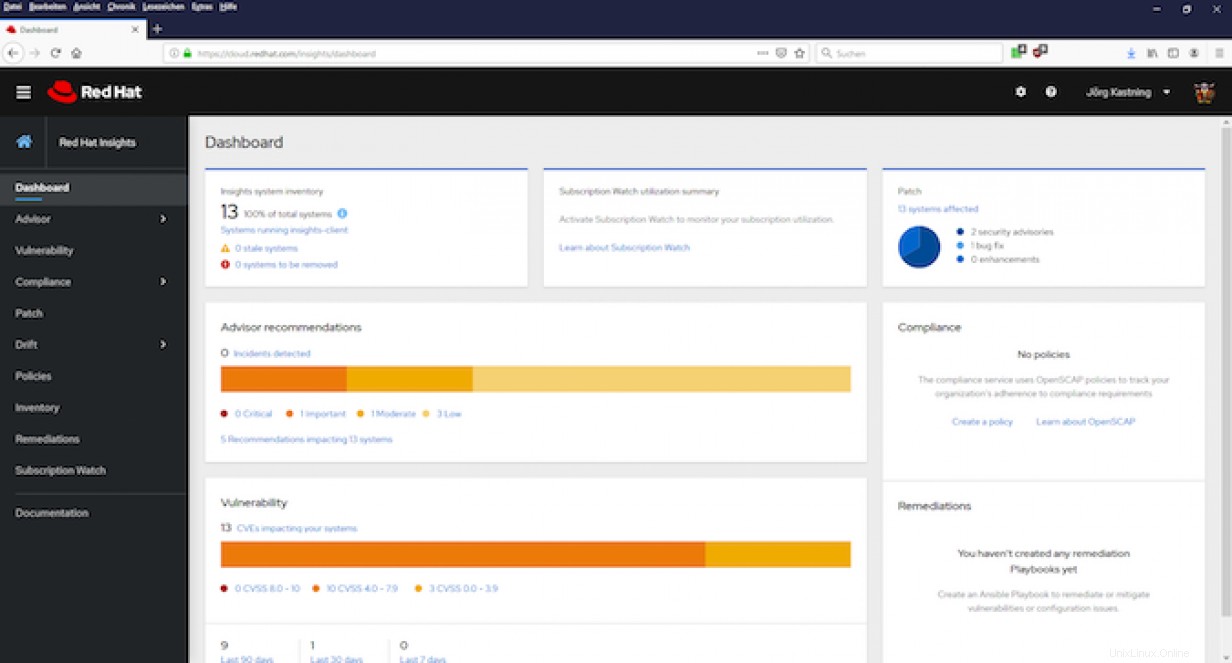

Aspects généraux du tableau de bord et du conseiller

Le tableau de bord donne un aperçu du nombre de systèmes actuellement inclus dans Insights, s'il y a des problèmes avec ces systèmes, l'état des correctifs, les vulnérabilités, l'état de conformité, les corrections mises en œuvre et les recommandations des conseillers.

Le tableau de bord de la Fig. 3 montre qu'Insights a un total de six recommandations pour les 13 systèmes connectés avec lesquels la configuration du système peut être améliorée.

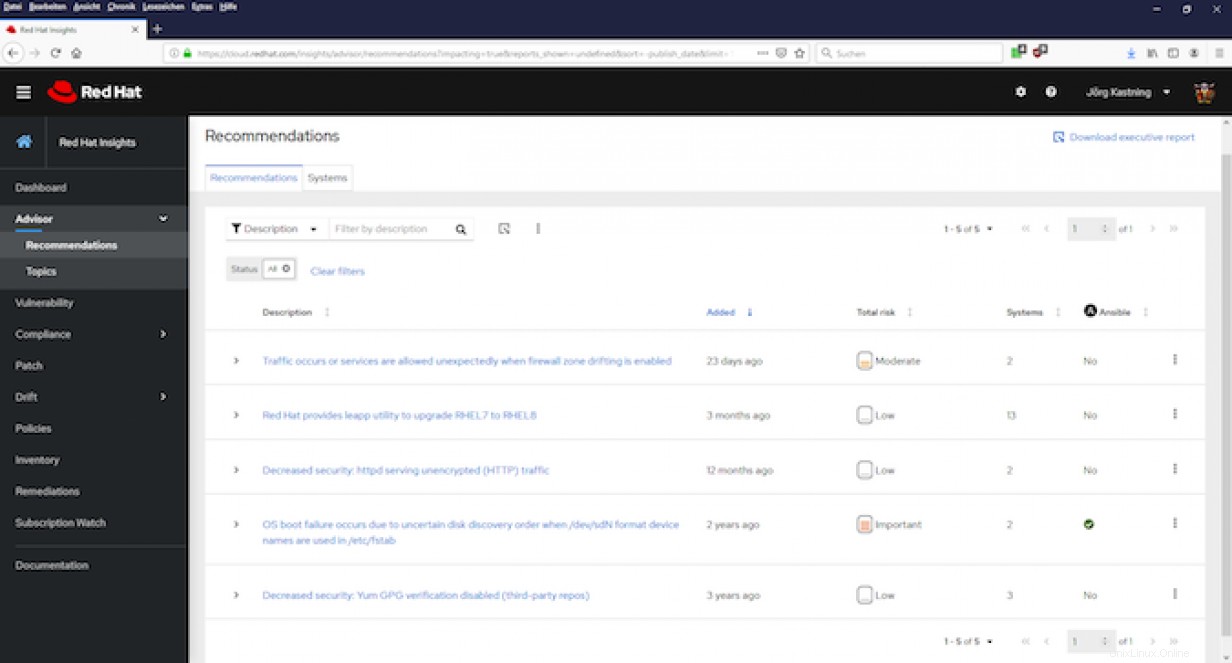

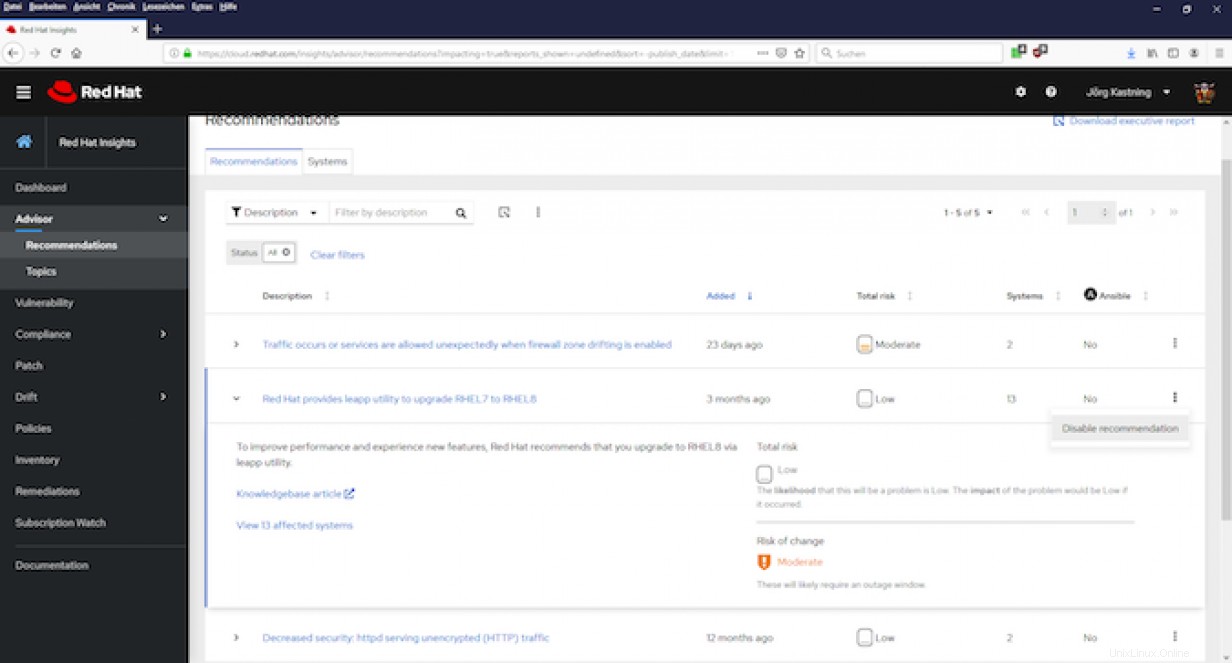

Via le menu de gauche ou le lien dans le champ des recommandations du conseiller, vous pouvez accéder à la vue Conseiller, qui présente les recommandations dans un aperçu (voir Fig. 4).

L'aperçu sous forme de tableau de la Fig. 4 montre les recommandations avec une brève description de la durée d'existence de cette recommandation dans Insights, une évaluation des risques, le nombre de systèmes concernés et s'il existe un Ansible Playbook avec lequel le problème décrit peut être résolu.

La première chose qui attire mon attention est le deuxième point. En cliquant sur la flèche devant la description, d'autres détails apparaissent (voir Fig. 5). Ici, vous apprendrez que ce n'est probablement pas un problème si vous ne procédez pas immédiatement à la mise à niveau vers RHEL 8, et qu'une mise à niveau nécessitera probablement une fenêtre de maintenance avec temps d'arrêt. L'article de la base de connaissances lié fournit des informations supplémentaires.

Personnellement, j'évalue la recommandation sélectionnée à la Fig. 5 comme inefficace. RHEL 7 est toujours en maintenance et reçoit des mises à jour de sécurité. On sait que la version 8.2 a été publiée et qu'elle est livrée avec de nouvelles fonctions et améliorations, mais il n'y a aucune raison pour des mises à niveau hâtives. De plus, nous n'effectuons généralement pas de mises à niveau sur place. Au lieu de cela, nous installons une nouvelle machine virtuelle (VM), migrons les données et les services, puis éteignons l'ancien hôte.

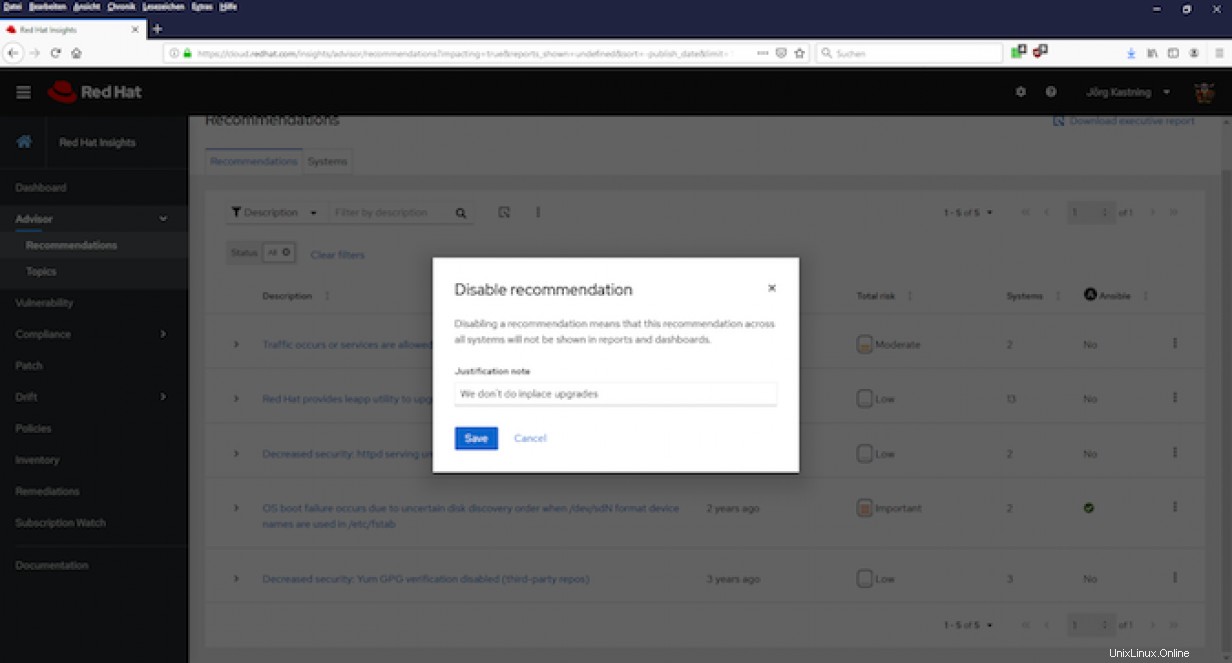

Heureusement, des rapports comme ceux-ci ne doivent pas être ennuyeux pour toujours. Comme on peut le voir sur la Fig. 5, Insights offre la possibilité de simplement désactiver les messages. Je trouve très utile que vous puissiez donner une raison (voir Fig. 6), afin que vous puissiez vous rappeler après des semaines ou des mois pourquoi vous avez désactivé une entrée.

L'équipe Insights était d'accord avec mon opinion ci-dessus de la Fig. 5 et a supprimé cette option pour éviter de semer la confusion chez les clients. C'est un excellent exemple de la façon dont Red Hat valorise les commentaires de ses clients.

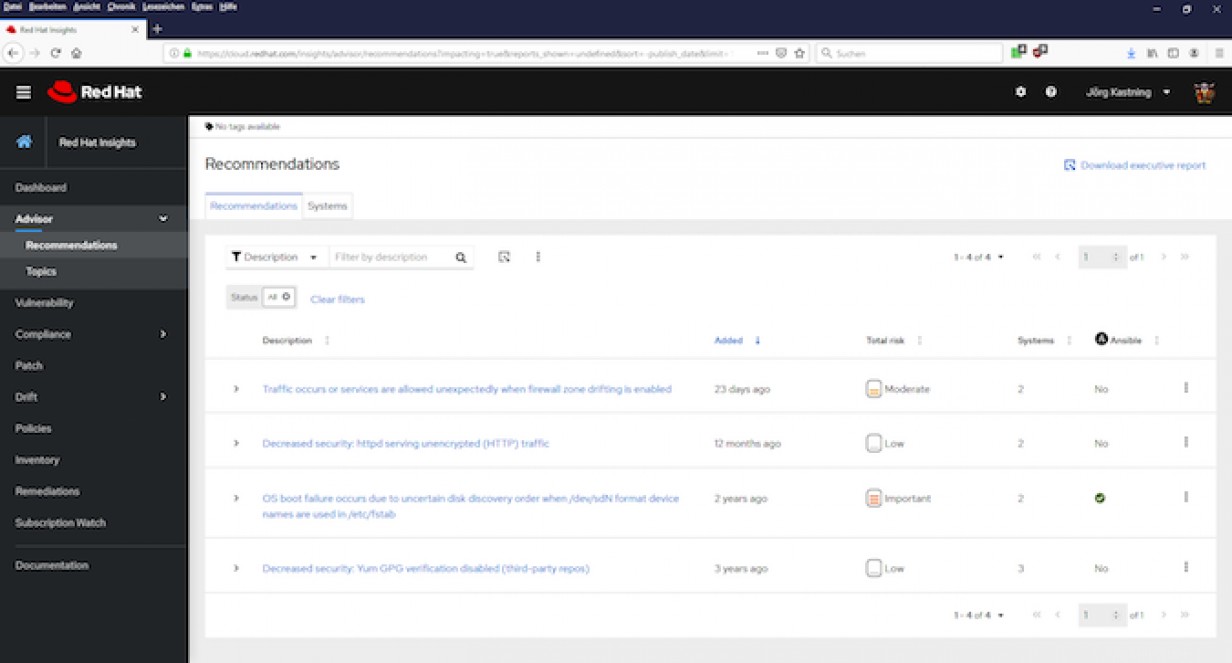

Après la désactivation, l'entrée n'est plus affichée dans l'aperçu (voir Fig. 7).

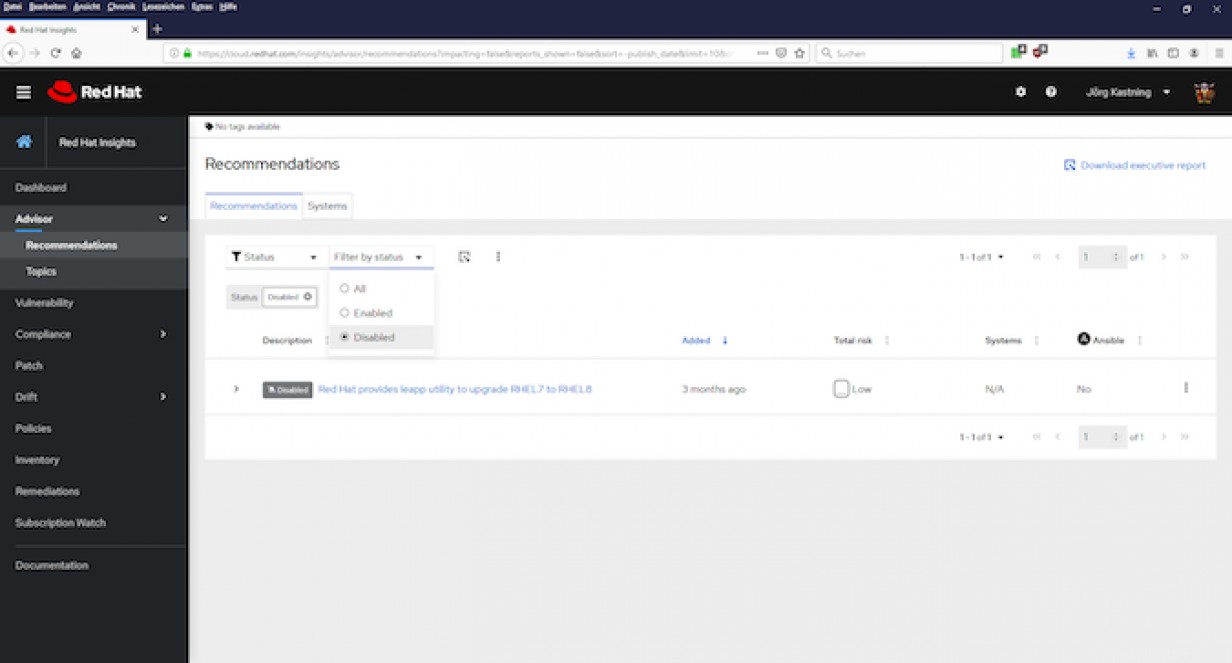

Après avoir désactivé une entrée, la question m'est immédiatement venue à l'esprit où je peux la retrouver. Cela est possible via les paramètres de filtre dans la partie supérieure de la page (voir Fig. 8).

Conclusion intermédiaire

Je suis encore au début de notre test. Les résultats à ce jour sont donc insuffisants pour faire une évaluation finale quant à savoir si une utilisation permanente et étendue d'Insights est justifiée.

Ma première impression reste que Red Hat Insights est une interface conviviale qui permet un fonctionnement intuitif. Jusqu'à présent, le conseiller contient quelques conseils intéressants ainsi que d'autres moins importants.

[ Assistez à une conférence Red Hat Insights Ask Me Anything avec le chef de produit Jerome Marc, axée sur la comparaison des systèmes avec Drift, le 23 juillet 2020. ]